les chercheurs de logiciels malveillants ont récemment détecté le ransomware Cerber notoire pour atteindre une nouvelle étape, qui se fait appeler maintenant 5.0.0. Le nouveau ransomware de Cerber est distribué par le RIG-V mise à jour exploiter kit, qui est considéré comme une prime exploit en utilisant un logiciel pour un taux d'infection plus élevé. les chercheurs de logiciels malveillants se sentent concernés que, contrairement aux versions ransomware de Cerber précédente, celui-ci promet d'être encore plus dangereux et plus répandue. Il a déjà commencé à causer des infections et toute personne qui est devenue une malheureuse victime et a eu leurs fichiers chiffrés ne doit pas payer les BitCoins aux cyber-criminels derrière Cerber 5.0 et lire cet article pour en savoir plus sur le virus ainsi que la façon de l'enlever et essayer de récupérer vos fichiers.

les chercheurs de logiciels malveillants ont récemment détecté le ransomware Cerber notoire pour atteindre une nouvelle étape, qui se fait appeler maintenant 5.0.0. Le nouveau ransomware de Cerber est distribué par le RIG-V mise à jour exploiter kit, qui est considéré comme une prime exploit en utilisant un logiciel pour un taux d'infection plus élevé. les chercheurs de logiciels malveillants se sentent concernés que, contrairement aux versions ransomware de Cerber précédente, celui-ci promet d'être encore plus dangereux et plus répandue. Il a déjà commencé à causer des infections et toute personne qui est devenue une malheureuse victime et a eu leurs fichiers chiffrés ne doit pas payer les BitCoins aux cyber-criminels derrière Cerber 5.0 et lire cet article pour en savoir plus sur le virus ainsi que la façon de l'enlever et essayer de récupérer vos fichiers.

Image Source: feelgrafix.com

Menace Résumé

| Nom |

Cerber 5.0 |

| Type | Ransomware |

| brève description | Cerber 5.0 provoque le cryptage via un chiffrement fort pour les fichiers de la machine affectée aussi bien car il est des bases de données si elle a un. Demande de paiement en BitCoin pour le décryptage. |

| Symptômes | L'utilisateur infecté par le 5.0 version Cerber peut assister à des notes de rançon et “instructions” comme fond d'écran et un fichier .hta, un lien vers une page Web qui est en oignon(TOR) réseau. La page Web a un décrypteur spécifiquement pour l'ordinateur infecté qu'elle offre à vendre pour BitCoin payoff. |

| Méthode de distribution | Via un kit Exploit, attaque de fichier Dll, JavaScript malveillant ou un lecteur par téléchargement du malware lui-même d'une manière obscurcie. |

| Detection Tool |

Voir si votre système a été affecté par des logiciels malveillants

Télécharger

Malware Removal Tool

|

| Expérience utilisateur | Inscrivez-vous à notre forum Discuter Cerber 5.0. |

| Outil de récupération de données | Windows Data Recovery Stellar Phoenix Avis! Ce produit numérise vos secteurs d'entraînement pour récupérer des fichiers perdus et il ne peut pas récupérer 100% des fichiers cryptés, mais seulement quelques-uns d'entre eux, en fonction de la situation et si oui ou non vous avez reformaté votre lecteur. |

Cerber 5.0 - Quoi de neuf

New RIG-V Exploit Kit utilisé pour infecter

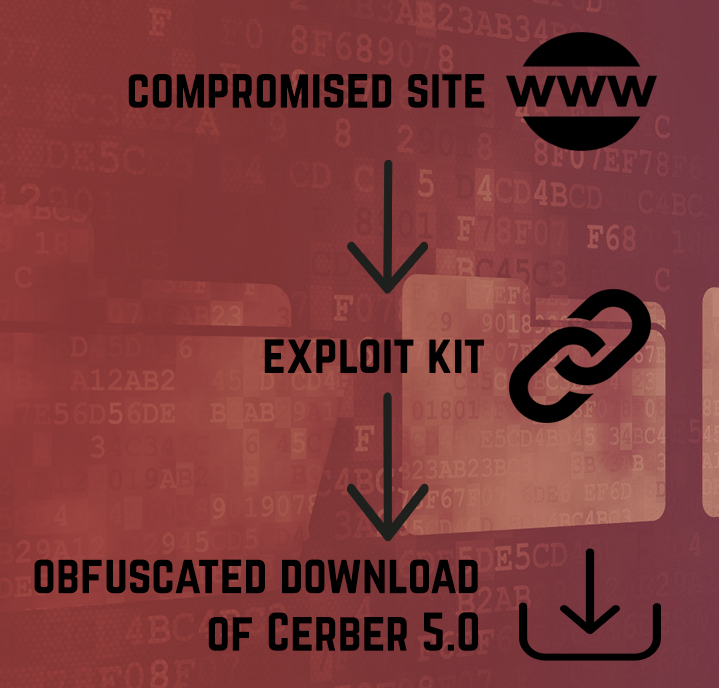

La modification la plus percutante de chacun d'eux dans la nouvelle version de Cerber est le RIG-V exploit kit qui est en cours utilisateur avec l'obscurcissement plus lourd que précédemment utilisé dans Cerber v4.1.6 RIG-E (Empire Paquet). Ce kit exploit est rapporté par des chercheurs Malware-Traffic-Analyse être un peu un "VIP" version des kits exploiter.

Il est de nouvelles modifications comprennent un schémas d'URL uniques et une augmentation de l'obscurcissement de la page de destination qui provoque l'infection. Les chercheurs rapportent que le logiciel utilise l'algorithme d'exploiter de chiffrement RC4 pour masquer la charge utile et donc cacher à tous les programmes antivirus. Le kit d'exploiter est actuellement utilisé par deux grandes campagnes de piratage, appartenant à la Afraidgate et pseudoDarkleech. La méthodologie de cet exploit kit est qu'il peut causer une infection via une connexion à un site Web qui contient un script d'auto-injection. Voici comment les chercheurs de logiciels malveillants expliquent le processus d'infection, semblable à celui de l'utilisateur Cerber 5.0:

Source: Malware-Traffic-Analyse

Et ce site compromis peut non seulement être une URL malveillante qui peut être malvertised sur un site ou induite par un programme potentiellement indésirable sur votre ordinateur. Il peut également être envoyer comme un type d'un fichier HTML différent, par exemple .hta(l'application HTML), .html, .htm. Ces types de fichiers sont généralement affichés dans le spam e-mails comme le Cerber message de spam suivant:

"Sujet: Suspicious Activity compte bancaire

Bonjour, nous à votre banque avons été informés d'une activité financière suspecte sur votre compte bancaire. S'il vous plaît examiner le numéro du document 3882-124442 de {date} pour plus d'informations.

Cordialement

{Bank gestionnaire faux nom}

{numéro de téléphone copié}

{adresse copiée d'un bureau de banque}"

Après que l'utilisateur ouvre la pièce jointe malveillante e-mail qui peut directement être porteur du kit exploiter comme un type .exe de fichier ou portant un fichier HTML qui peuvent tous deux être dans une archive .ZIP, l'infection devient réussie.

Cerber 5.0 Ransomware - Post-Infection Activité

Après Cerber infecte l'utilisateur, la procédure est la norme. Il commence immédiatement induire une commande taskkill privilégiée dans Windows Command Prompt pour arrêter les processus de bases de données. Voici quelques exemples de ces commandes fournies par Windows:

→ taskkill / pid 1230 /pid 1241 /pid 1253

taskkill / f / fi “NT AUTHORITY SYSTÈME de USERNAME” /notepad.exe im

taskkill / s srvmain / f / im notepad.exe

taskkill / s srvmain / u maindom hiropln / p p @ ssW23 / fi “ImageName de la note *” /je suis *

taskkill / s srvmain / u maindom hiropln / fi “USERNAME NT *” /je suis *

taskkill / f / fi “PID ge 1000” /je suis *

Ces commandes peuvent permettre Cerber 5.0 pour arrêter MySQL, bases de données Oracle et Microsoft Access. De plus, le ransomware est également soupçonné d'attaquer les sous-clés de Registre suivantes, la création de valeurs avec des données qui lui permet de prendre en charge certains composants de Windows qui lui donnent l'autorisation d'exécuter pleinement les logiciels malveillants et crypter les bases de données ainsi que différents fichiers:

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunServicesOnce

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunServices

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

HKEY_LOCAL_MACHINE Software Classes

HKEY_CURRENT_USER Software Classes

HKEY_LOCAL_MACHINE SOFTWARE Microsoft Cryptography

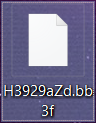

Après la modification est terminée, la 5ème version de Cerber commence à chiffrer des fichiers, les rendant avec des noms de fichiers modifiés et l'extension de fichier à complètement aléatoire A-Z, 0-9 symboles, ressembler à ce qui suit:

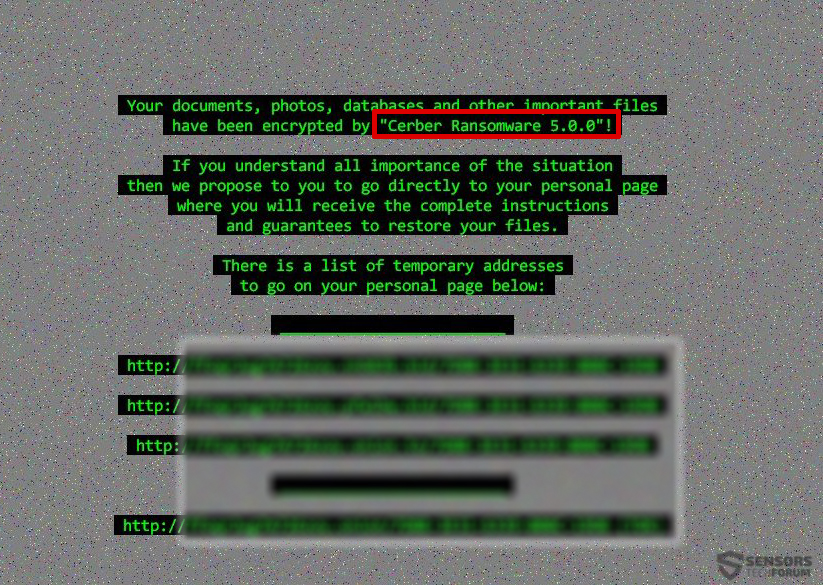

Non seulement les fichiers ne peuvent plus être ouverts, mais ils sont ajoutés un algorithme de chiffrement qui produit une clé de décryptage unique qui correspond au décrypteur du virus ransomware vendus sur la page web basé sur Tor Cerber, lié dans le fond d'écran modifié par le ransomware de notifier à la victime:

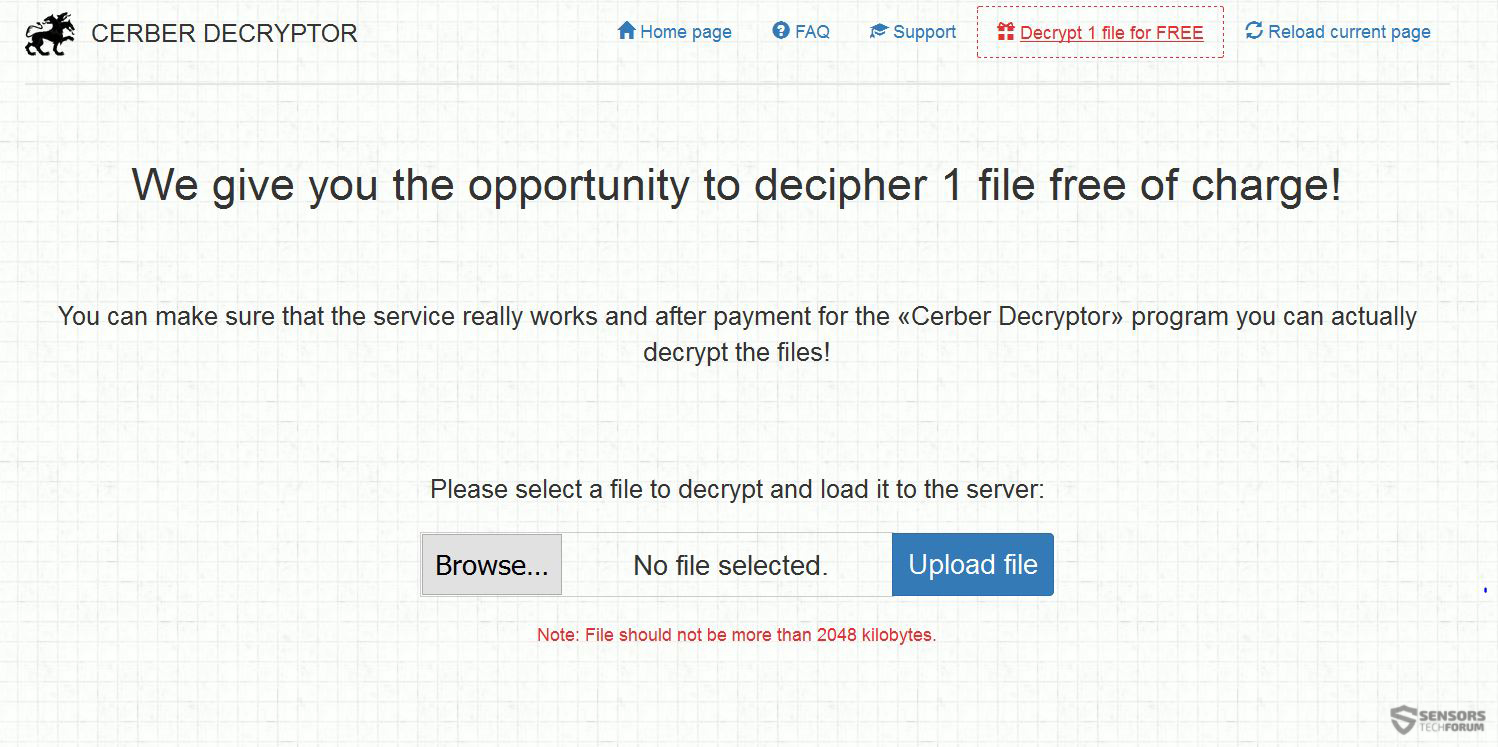

La page web de Cerber 5.0 ransomware est exactement le même que 4.1.6 et les autres versions plus anciennes de Cerber, donnant la possibilité de payer environ 500 dollars et une date limite pour le faire:

Cerber 5.0 - Conclusion, Enlèvement et fichier Decryption ou restauration

Comme une ligne de fond, les créateurs de Cerber vont ransomware dans des délais parallèles les uns derrière Locky ransomware, création une nouvelle variante chaque fois Locky arrive avec un nouveau, suggérant la concurrence ou de coopération entre les deux groupes de piratage. Mais nous serons sûrement voyons de plus en plus de versions des deux virus, principalement en raison des campagnes de spamming unimaginably à grande échelle postées par les virus ransomware. Affiliés d'un virus ransomware belived être Locky mais non divulguée par les autorités ont été arrêtés il y a quelques semaines au Royaume-Uni, ce qui suggère que les véritables créateurs du ransomware font de l'argent sans même avoir à se propager eux-mêmes les logiciels malveillants, mais travailler avec de nombreux cyber-criminels de partout dans le monde pour générer un pourcentage de chaque rançon payée.

Il est fortement conseillé de ne pas coopérer avec les cyber-criminels et ne pas payer tout type de rançon pour les. Au lieu de cela, nous vous conseillons de supprimer immédiatement les fichiers de Cerber 5.0 de virus de votre ordinateur, de préférence en utilisant les instructions que nous avons affichées ci-dessous. Dans le cas où vous manque l'expérience dans l'enlèvement manuel des logiciels malveillants, nous vous suggérons de faire cela d'une manière automatique, en téléchargeant et l'analyse de votre ordinateur avec un logiciel avancé de suppression des logiciels malveillants.

Après avoir enlevé Cerber 5.0, nous vous invitons à profiter du site de Cerber qui offre 1 décryptage de fichiers gratuit après quoi créer des copies des fichiers cryptés par Cerber afin que vous puissiez essayer en toute sécurité les outils alternatifs pour la restauration des fichiers que nous avons suggérées ci-dessous. Ils ne sont pas 100% vous garantissez décrypter des fichiers, mais les utilisateurs ont rapporté sur nos forums en utilisant certaines des méthodes qu'ils ont été en mesure de restaurer une petite partie des fichiers(10 à 50 fichiers).

- Étape 1

- Étape 2

- Étape 3

- Étape 4

- Étape 5

Étape 1: Rechercher les Cerber 5.0 avec outil de SpyHunter Anti-Malware

Suppression automatique des rançongiciels - Guide vidéo

Étape 2: Désinstaller Cerber 5.0 et logiciels malveillants connexes de Windows

Voici une méthode en quelques étapes simples qui devraient pouvoir désinstaller la plupart des programmes. Peu importe si vous utilisez Windows 10, 8, 7, Vista ou XP, ces mesures seront faire le travail. Faire glisser le programme ou de son dossier à la corbeille peut être un très mauvaise décision. Si vous faites cela, des morceaux du programme sont laissés, et qui peut conduire à un travail instable de votre PC, erreurs avec les associations de types de fichiers et d'autres activités désagréables. La bonne façon d'obtenir un programme sur votre ordinateur est de le désinstaller. Pour ce faire,:

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Suivez les instructions ci-dessus et vous supprimerez avec succès la plupart des programmes indésirables et malveillants.

Étape 3: Nettoyer les registres, créé par Cerber 5.0 sur votre ordinateur.

Les registres généralement ciblés des machines Windows sont les suivantes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Vous pouvez y accéder en ouvrant l'éditeur de Registre Windows et la suppression de toutes les valeurs, créé par Cerber 5.0 Là. Cela peut se produire en suivant les étapes ci-dessous:

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Pointe: Pour trouver une valeur créée virus, vous pouvez faire un clic droit dessus et cliquez "Modifier" pour voir quel fichier il est configuré pour exécuter. Si cela est l'emplacement du fichier de virus, supprimer la valeur.

Avant de commencer "Étape 4", S'il vous plaît démarrer en mode normal, dans le cas où vous êtes actuellement en mode sans échec.

Cela vous permettra d'installer et utilisation SpyHunter 5 avec succès.

Étape 4: Démarrez votre PC en mode sans échec pour isoler et éliminer les Cerber 5.0

Étape 5: Essayez de restaurer des fichiers Chiffré par Cerber 5.0.

Méthode 1: Utilisez STOP Decrypter par Emsisoft.

Toutes les variantes de ce ransomware peuvent être décryptées gratuitement, mais nous avons ajouté le décrypteur utilisé par des chercheurs qui est souvent mis à jour avec les variantes qui finissent par devenir décryptés. Vous pouvez essayer de décrypter vos fichiers en utilisant les instructions ci-dessous, mais si elles ne fonctionnent pas, puis, malheureusement, votre variante du virus ransomware n'est pas déchiffrable.

Suivez les instructions ci-dessous pour utiliser le décrypteur Emsisoft et décrypter vos fichiers gratuitement. Tu peux télécharger l'outil de décryptage Emsisoft liée ici puis suivez les étapes indiquées ci-dessous:

1 Clic-droit sur le décrypteur et cliquez sur Exécuter en tant qu'administrateur comme indiqué ci-dessous:

2. D'accord avec les termes de la licence:

3. Cliquer sur "Ajouter le dossier" puis ajoutez les dossiers où vous voulez que les fichiers décryptés comme indiqué ci-dessous:

4. Cliquer sur "Décrypter" et attendez que vos fichiers à décoder.

Note: Crédit pour le décrypteur va EMSISOFT chercheurs qui ont fait la percée avec ce virus.

Méthode 2: Utiliser un logiciel de récupération de données

infections Ransomware et Cerber 5.0 but de crypter vos fichiers en utilisant un algorithme de cryptage qui peut être très difficile à déchiffrer. Voilà pourquoi nous avons proposé une méthode de récupération de données qui peuvent vous aider à faire le tour de décryptage direct et essayer de restaurer vos fichiers. Gardez à l'esprit que cette méthode ne peut pas être 100% efficace, mais peut aussi vous aider un peu ou beaucoup dans différentes situations.

Cliquez simplement sur le lien et sur les menus du site en haut, choisir Récupération de données - Assistant de récupération de données pour Windows ou Mac (en fonction de votre système d'exploitation), puis téléchargez et exécutez l'outil.

Cerber 5.0-FAQ

Qu'est-ce que Cerber 5.0 Ransomware?

Cerber 5.0 est un ransomware infection - les logiciels malveillants qui pénètrent silencieusement dans votre ordinateur et bloquent l'accès à l'ordinateur lui-même ou chiffrent vos fichiers.

De nombreux virus rançongiciels utilisent des algorithmes de cryptage sophistiqués pour rendre vos fichiers inaccessibles. Le but des infections par rançongiciels est d'exiger que vous payiez un paiement de rançon pour avoir accès à vos fichiers..

What Does Cerber 5.0 Ransomware Do?

Les ransomwares en général sont un logiciel malveillant qui est conçu pour bloquer l'accès à votre ordinateur ou à vos fichiers jusqu'à ce qu'une rançon soit payée.

Les virus Ransomware peuvent également endommager votre système, corrompre les données et supprimer des fichiers, entraînant la perte permanente de fichiers importants.

Comment fonctionne Cerber 5.0 Infecter?

De plusieurs façons. 5.0 Un ransomware infecte les ordinateurs en étant envoyé par e-mails de phishing, contenant un virus attaché. Cette pièce jointe est généralement masquée comme un document important, comme une facture, un document bancaire ou encore un billet d'avion et cela semble très convaincant aux utilisateurs.

Another way you may become a victim of Cerber 5.0 is if you télécharger un faux installateur, crack ou correctif provenant d'un site Web de mauvaise réputation ou si vous cliquez sur un lien de virus. De nombreux utilisateurs signalent avoir contracté un ransomware en téléchargeant des torrents.

How to Open .Cerber 5.0 fichiers?

Toi can't sans décrypteur. À ce point, la .Cerber 5.0 les fichiers sont crypté. Vous ne pouvez les ouvrir qu'une fois qu'ils ont été déchiffrés à l'aide d'une clé de déchiffrement spécifique à un algorithme particulier..

Que faire si un décrypteur ne fonctionne pas?

Ne panique pas, et sauvegarder les fichiers. Si un déchiffreur n'a pas déchiffré votre .Cerber 5.0 fichiers avec succès, alors ne désespérez pas, parce que ce virus est encore nouveau.

Puis-je restaurer ".Cerber 5.0" dossiers?

Oui, parfois les fichiers peuvent être restaurés. Nous avons proposé plusieurs méthodes de récupération de fichiers cela pourrait fonctionner si vous souhaitez restaurer .Cerber 5.0 fichiers.

Ces méthodes ne sont en aucun cas 100% garanti que vous pourrez récupérer vos fichiers. Mais si vous avez une sauvegarde, vos chances de succès sont bien plus grandes.

How To Get Rid of Cerber 5.0 Virus?

Le moyen le plus sûr et le plus efficace pour supprimer cette infection par rançongiciel est d'utiliser un programme anti-malware professionnel.

Il va rechercher et localiser Cerber 5.0 ransomware, puis supprimez-le sans causer de dommages supplémentaires à votre important .Cerber 5.0 fichiers.

Puis-je signaler un ransomware aux autorités?

Au cas où votre ordinateur serait infecté par une infection ransomware, vous pouvez le signaler aux services de police locaux. Il peut aider les autorités du monde entier à suivre et à déterminer les auteurs du virus qui a infecté votre ordinateur.

Dessous, nous avons préparé une liste de sites Web gouvernementaux, où vous pouvez déposer un rapport au cas où vous seriez victime d'un cybercriminalité:

Autorités de cybersécurité, responsable de la gestion des rapports d'attaque de ransomware dans différentes régions du monde:

Allemagne - Portail officiel de la police allemande

États Unis - IC3 Centre de plaintes contre la criminalité sur Internet

Royaume-Uni - Action Fraud Police

France - Ministère de l'Intérieur

Italie - Police d'État

Espagne - Police nationale

Pays-Bas - Forces de l'ordre

Pologne - Police

le Portugal - Police judiciaire

Grèce - Unité de la cybercriminalité (Police hellénique)

Inde - Police de Mumbai - Cellule d'enquête sur la cybercriminalité

Australie - Australian High Tech Crime Center

Les rapports peuvent recevoir une réponse dans des délais différents, selon vos autorités locales.

Pouvez-vous empêcher les ransomwares de crypter vos fichiers?

Oui, vous pouvez empêcher les ransomwares. La meilleure façon de le faire est de vous assurer que votre système informatique est mis à jour avec les derniers correctifs de sécurité., utiliser un programme anti-malware réputé et pare-feu, sauvegardez fréquemment vos fichiers importants, et évitez de cliquer sur liens malveillants ou télécharger des fichiers inconnus.

Can Cerber 5.0 Ransomware Steal Your Data?

Oui, dans la plupart des cas, un rançongiciel va voler vos informations. It is a form of malware that steals data from a user's computer, le crypte, puis demande une rançon pour le décrypter.

Dans de nombreux cas,, la auteurs de logiciels malveillants ou les attaquants menaceront de supprimer les données ou le publier en ligne à moins que la rançon est payée.

Un ransomware peut-il infecter le WiFi?

Oui, un ransomware peut infecter les réseaux WiFi, car des acteurs malveillants peuvent l'utiliser pour prendre le contrôle du réseau, voler des données confidentielles, et verrouiller les utilisateurs. Si une attaque de ransomware réussit, cela pourrait entraîner une perte de service et/ou de données, et dans certains cas, pertes financières.

Dois-je payer un rançongiciel?

Aucun, vous ne devriez pas payer les extorqueurs de rançongiciels. Les payer ne fait qu'encourager les criminels et ne garantit pas que les fichiers ou les données seront restaurés. La meilleure approche consiste à disposer d'une sauvegarde sécurisée des données importantes et à être vigilant quant à la sécurité en premier lieu.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, les pirates peuvent toujours avoir accès à votre ordinateur, données, ou des fichiers et peut continuer à menacer de les exposer ou de les supprimer, ou même les utiliser pour commettre des cybercrimes. Dans certains cas,, ils peuvent même continuer à exiger des paiements de rançon supplémentaires.

Une attaque de ransomware peut-elle être détectée?

Oui, les rançongiciels peuvent être détectés. Logiciel anti-malware et autres outils de sécurité avancés peut détecter les ransomwares et alerter l'utilisateur quand il est présent sur une machine.

Il est important de se tenir au courant des dernières mesures de sécurité et de maintenir les logiciels de sécurité à jour pour s'assurer que les ransomwares peuvent être détectés et empêchés..

Les criminels du ransomware se font-ils prendre?

Oui, les criminels rançongiciels se font prendre. Les organismes d'application de la loi, comme le FBI, Interpol et d'autres ont réussi à traquer et à poursuivre les criminels de ransomware aux États-Unis et dans d'autres pays.. Alors que les menaces de rançongiciels continuent d'augmenter, il en va de même pour l'activité d'application.

À propos du Cerbère 5.0 Recherche

Le contenu que nous publions sur SensorsTechForum.com, ce Cerbère 5.0 guide de suppression inclus, est le résultat de recherches approfondies, le travail acharné et le dévouement de notre équipe pour vous aider à supprimer les logiciels malveillants spécifiques et à restaurer vos fichiers cryptés.

Comment avons-nous mené la recherche sur ce ransomware?

Notre recherche est basée sur une enquête indépendante. Nous sommes en contact avec des chercheurs indépendants en sécurité, et en tant que tel, nous recevons des mises à jour quotidiennes sur les dernières définitions de logiciels malveillants et de ransomwares.

En outre, la recherche derrière le Cerber 5.0 la menace de ransomware est soutenue par VirusTotal et l' projet NoMoreRansom.

Pour mieux comprendre la menace des ransomwares, veuillez vous référer aux articles suivants qui fournissent des détails bien informés.

En tant que site dédié à fournir des instructions de suppression gratuites pour les ransomwares et les malwares depuis 2014, La recommandation de SensorsTechForum est de ne prêter attention qu'aux sources fiables.

Comment reconnaître des sources fiables:

- Vérifiez toujours "À propos de nous" page web.

- Profil du créateur de contenu.

- Assurez-vous que de vraies personnes sont derrière le site et non de faux noms et profils.

- Vérifiez Facebook, Profils personnels LinkedIn et Twitter.

Je viens de recevoir ce virus sur mon ordinateur de travail ouvrant un courriel avec un “demandeur d'emploi” reprendre ci-joint. J'ai été 50/50 soupçonner un acte criminel, mais encore l'ouvrit. Si j'ai des milliers de fichiers liés au travail que je dois décryptage, t-il pas logique de payer le $500 et couper mes pertes?

salut Andrey,

Malheureusement, il n'y a aucune garantie que vous obtiendrez une clé de décryptage. Après tout, ne pas oublier que vous faites affaire avec les cyber-criminels. En outre, paiements ransomware monétiser les infections et permettent en outre des criminels. Nous vous suggérons d'investir dans un logiciel de récupération de données.

De ce que j'ai lu, il n'y a pas de logiciel de récupération qui récupère effectivement tout. Est-ce que le logiciel fait renommer tous mes fichiers aux noms et aux extensions appropriées ou des formats de fichiers? Et est-il automatique? Ou serait-il beaucoup de travail manuel? Quel logiciel recommandez-vous?

Tu as raison, aucun logiciel de récupération peut récupérer absolument tout, mais certains récupérer plus que d'autres. Le logiciel ne sera pas renommer vos fichiers, mais il faut vérifier si leurs originaux ont été supprimés et de récupérer les. Elle est automatique, vous avez juste à appuyer sur un bouton pour numériser, puis choisissez ce que pour récupérer des constatations du programme (cela pourrait être différent pour différents programmes). Vous pourriez commencer par essayer un outil gratuit comme Recuva pour voir comment le logiciel fonctionne. Retournez à nous si vous avez d'autres questions.