Les chercheurs en sécurité d'Elastic Security Labs ont publié un analyse en profondeur d'une campagne de malware Linux de longue date connue sous le nom de Interdire. Malgré son code peu sophistiqué et ses méthodes d'attaque rudimentaires, Outlaw reste remarquablement persistant. Ce logiciel malveillant est un excellent exemple de la façon dont les tactiques de base, lorsqu'il est combiné à une automatisation intelligente, peut alimenter une opération de botnet mondiale.

Logiciel malveillant hors-la-loi: Une menace persistante cachée à la vue de tous

Observé pour la première fois il y a plusieurs années, la campagne de malware Outlaw a continué d'évoluer tout en s'appuyant sur force brute et minage de pièces de monnaie tactiques de propagation. Il cible serveurs Linux en recherchant des informations d'identification SSH faibles, les infecter, et ensuite utiliser ces systèmes pour se propager davantage.

Contrairement aux logiciels malveillants avancés, Outlaw n'utilise pas techniques d'évasion furtives. Plutôt, il réussit en étant simple, adaptable, et automatisé. Les chercheurs l'ont observé en utilisant des outils open source modifiés comme XMRig pour le minage de cryptomonnaies et les ShellBots IRC pour commandement et de contrôle, sans trop d'efforts pour cacher ses activités.

Comment Outlaw infecte et se développe

Étape 1: Accès initial via SSH Brute-Forcing

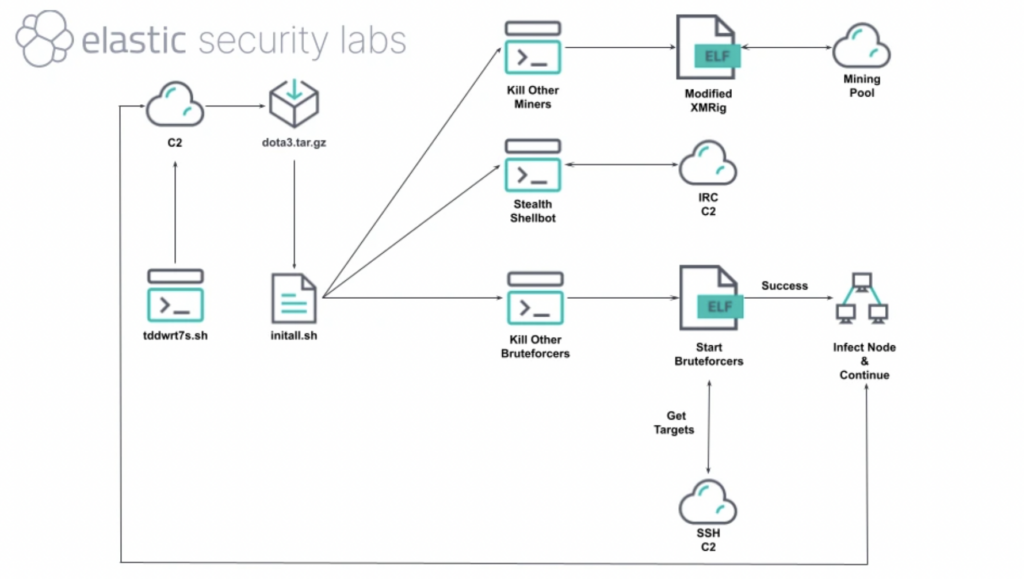

Le logiciel malveillant pénètre dans le système grâce à des attaques par force brute à haut volume utilisant son module intégré., blitz. Il extrait les adresses IP cibles de ses serveurs de commande et de contrôle et tente de se connecter à l'aide d'informations d'identification communes ou par défaut.. Une fois l'accès obtenu, le malware s'installe et lance le cycle d'infection.

Étape 2: Déploiement de la charge utile et persistance basée sur Cron

Outlaw télécharge un fichier tarball contenant plusieurs charges utiles et exécute un script d'initialisation (`initial.sh`). Le script configure des répertoires cachés (comme ~/.configrc6) pour stocker des binaires malveillants, et installe plusieurs tâches cron pour redémarrer ses composants régulièrement et au redémarrage.

Étape 3: Exploitation minière et contrôle à distance

Le logiciel malveillant installe une version personnalisée de XMRig pour extraire de la cryptomonnaie en utilisant les ressources du serveur infecté. Il se connecte également aux canaux C2 basés sur IRC pour recevoir des commandes à distance via ShellBot variantes.

Étape 4: Propagation par ver

Les serveurs infectés sont ensuite utilisés pour analyser les sous-réseaux locaux et les adresses IP externes, répéter le modèle d'attaque par force brute SSH. Cela permet au logiciel malveillant de développer son botnet dans un vermiculaire manière avec peu d'effort manuel de la part de ses opérateurs.

Qu'est-ce qui rend Outlaw si efficace ??

L'efficacité d'Outlaw réside dans une combinaison de facteurs qui, bien que peu sophistiqué, sont étonnamment puissants. Sa simplicité est la clé, car il repose sur bien connu, méthodes d'attaque fiables sans avoir recours à des exploits zero-day ou à des techniques d'escalade de privilèges. Une fois déployé, il prospère grâce à l'automatisation, fonctionnant avec peu ou pas d'intervention humaine à mesure qu'il se propage et se maintient.

Le malware démontre également une forte résilience, en utilisant des tâches cron et une logique de kill-switch intégrée pour redémarrer en cas d'arrêt et même supprimer d'autres logiciels malveillants qui pourraient concurrencer les ressources système. Peut-être plus particulièrement, Outlaw présente une large surface d'attaque, touchant presque toutes les étapes de la MITRE ATT&Cadre CK. Cela représente à la fois un défi pour les défenseurs et une opportunité pour les chasseurs de menaces d'identifier son activité sur plusieurs vecteurs..

L'implication humaine derrière le malware

Les recherches d'Elastic sur les pots de miel ont révélé des signes d'interaction humaine en temps réel. Les opérateurs ont été vus en train de saisir des commandes manuellement, correction des fautes de frappe, et modifier le comportement des scripts à la volée, preuve que même des botnets simples comme Outlaw peuvent être gérés par des acteurs de menaces en direct avec des tactiques évolutives.

Pourquoi ce malware est important

Outlaw n'est pas tape-à-l'œil. Il n'utilise pas zéro jour ou des exploits avancés. Mais sa longue durée de vie et son succès opérationnel prouvent que les tactiques de base, si bien exécuté et automatisé, peut être une menace réelle, en particulier pour les systèmes Linux mal sécurisés.

L’évolution silencieuse de ce malware est un signal d’alarme pour les administrateurs système: ne sous-estimez pas les menaces de faible complexité. Une mauvaise hygiène des mots de passe et un manque de surveillance du système peuvent ouvrir la porte à des menaces comme Outlaw qui détournent discrètement des ressources et restent indétectées..

Recommandations défensives contre les hors-la-loi

- Utilisez fort, identifiants SSH uniques et désactivez l'authentification par mot de passe lorsque cela est possible.

- Surveillez les tâches cron inattendues ou les répertoires cachés comme

~/.configrc6. - Analyser les systèmes à la recherche de variantes connues des logiciels malveillants XMRig ou ShellBot.

- Segmentez le trafic réseau et limitez les communications sortantes IRC et du pool de minage.

Conclusion

Le malware Outlaw Linux est un puissant rappel que la cybercriminalité ne nécessite pas toujours des outils sophistiqués. Parfois, persistance, automatisation, et une analyse généralisée sont tout ce dont un acteur de menace a besoin. Les organisations qui s’appuient sur l’infrastructure Linux doivent prendre des mesures dès maintenant pour renforcer les systèmes et surveiller les indicateurs de compromission.. Tout simplement parce que les menaces simples comme Outlaw sont souvent les plus difficiles à détecter… Jusqu'à ce qu'il soit trop tard.