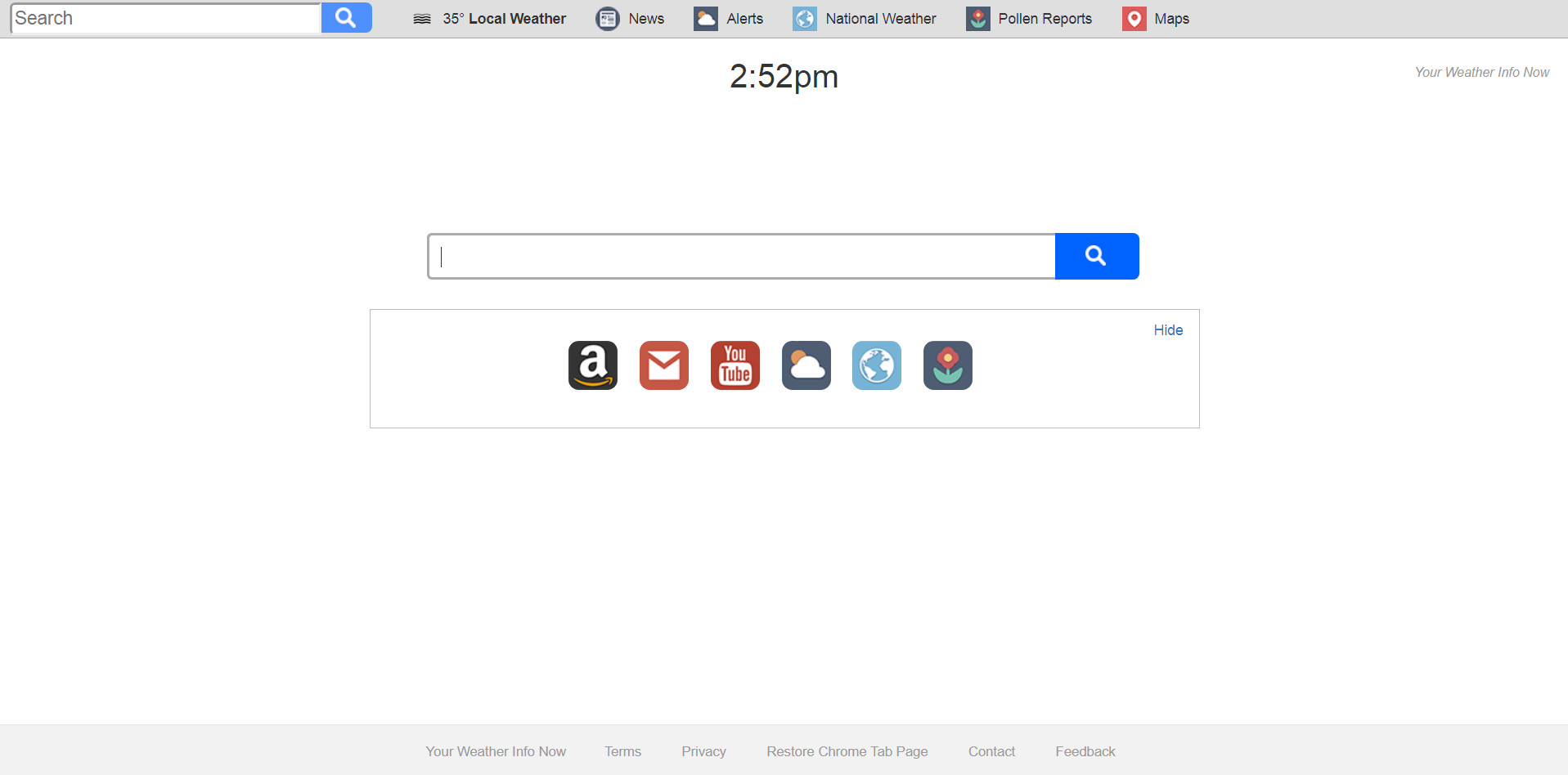

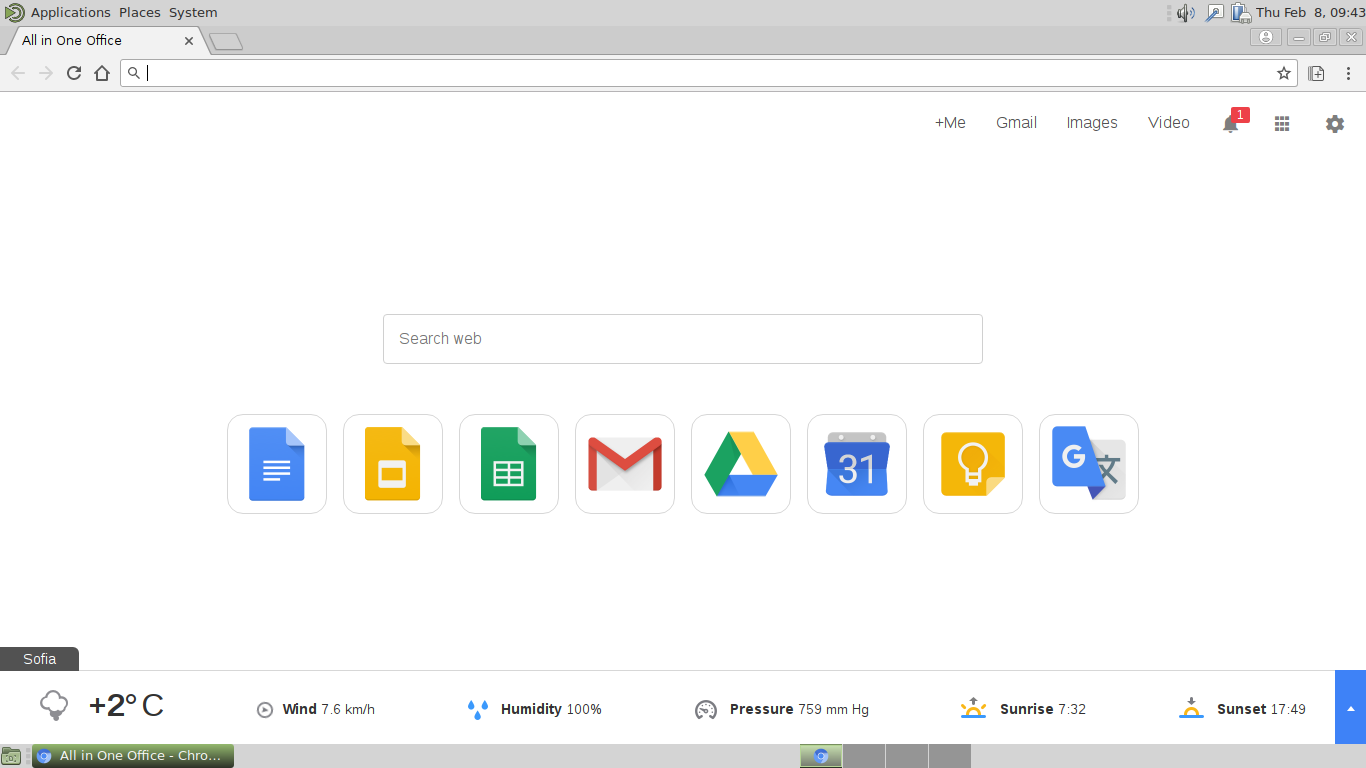

All In One Office Rediriger Guide de suppression

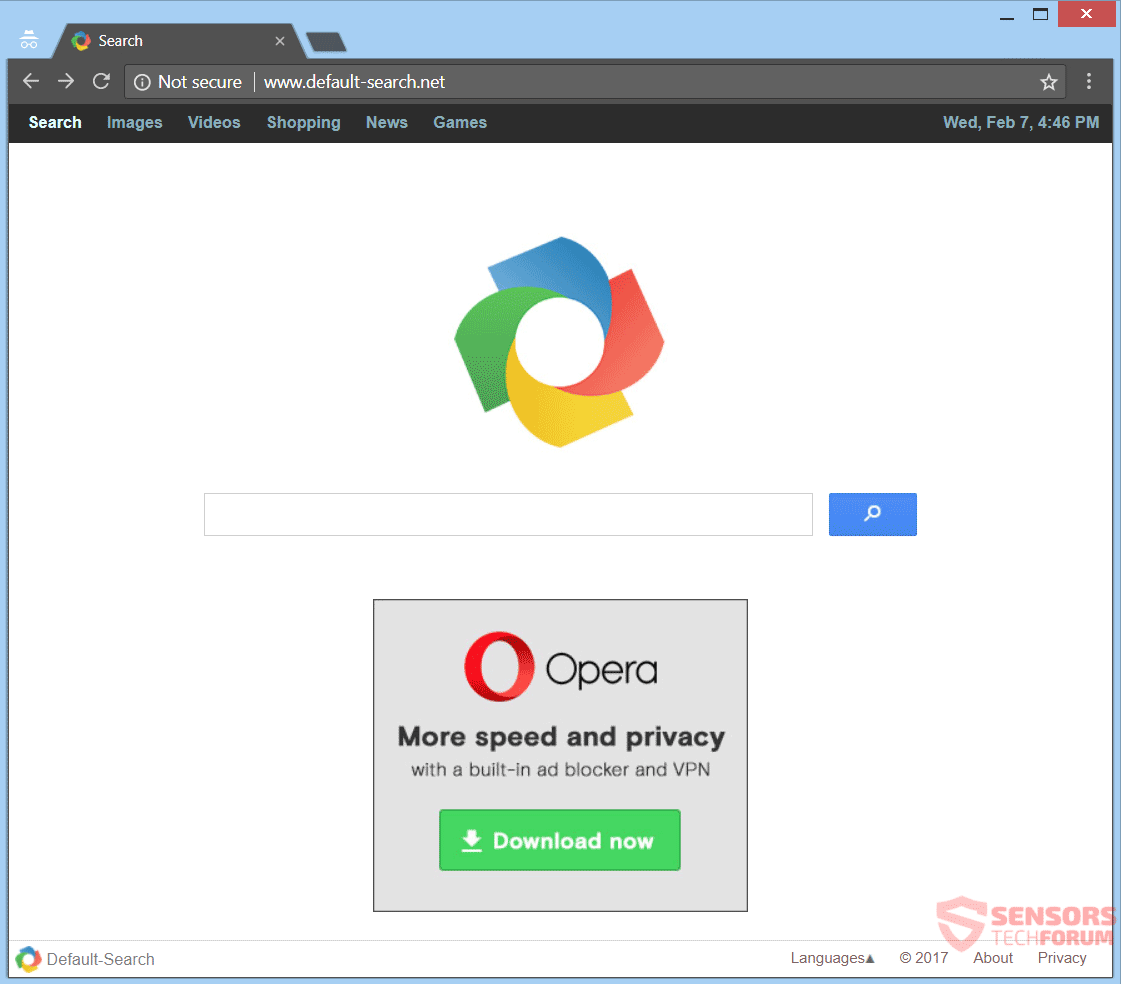

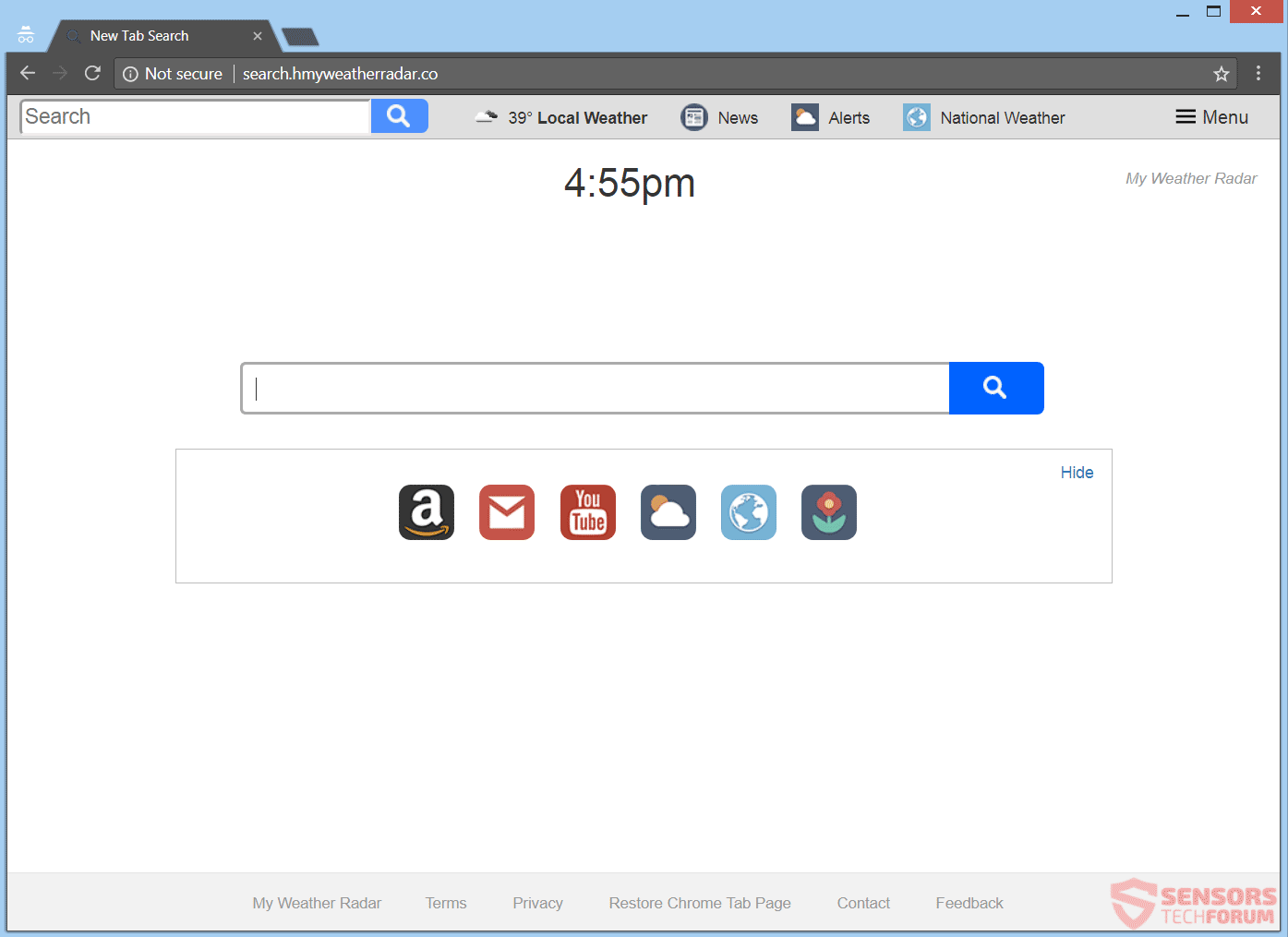

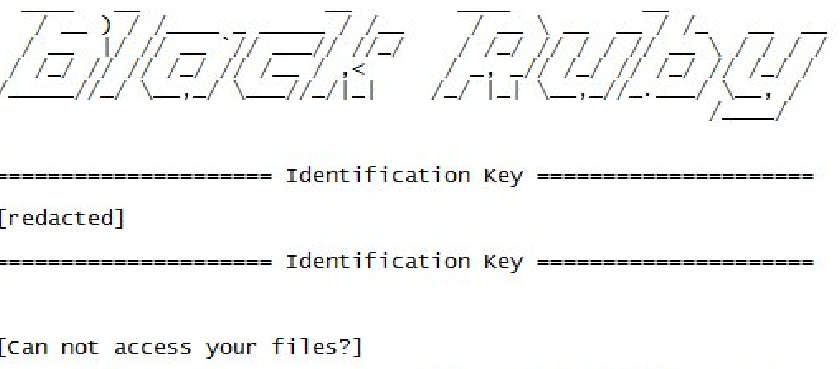

Le tout en un redirect Office est un pirate de l'air de navigateur lors d'une infection réoriente les victimes à une page contrôlée hacker. Il a la capacité de voler des données sensibles des utilisateurs et installer d'autres virus aussi bien. Tout en un…