Reyptson Ransomware Enlèvement – Restaurer .REYPTSON fichiers

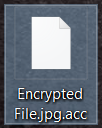

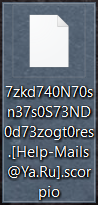

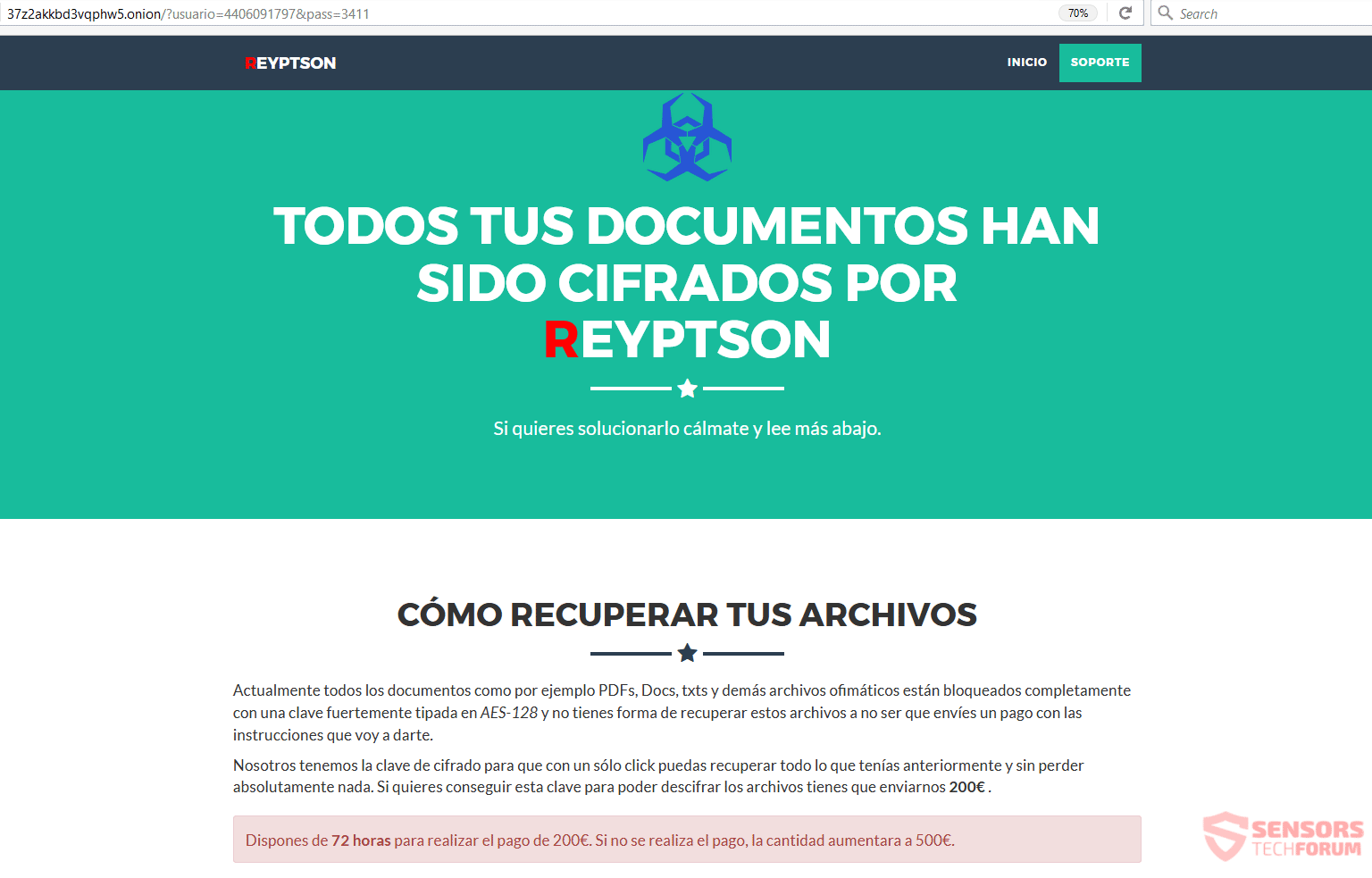

L'article vous aidera supprimer Reyptson ransomware complètement. Suivez les instructions de suppression ransomware donnés à la fin de cet article. Reyptson est un virus qui cible ransomware haut-parleurs principalement espagnols. Après vos fichiers obtenir crypté, ils deviendront inaccessibles…