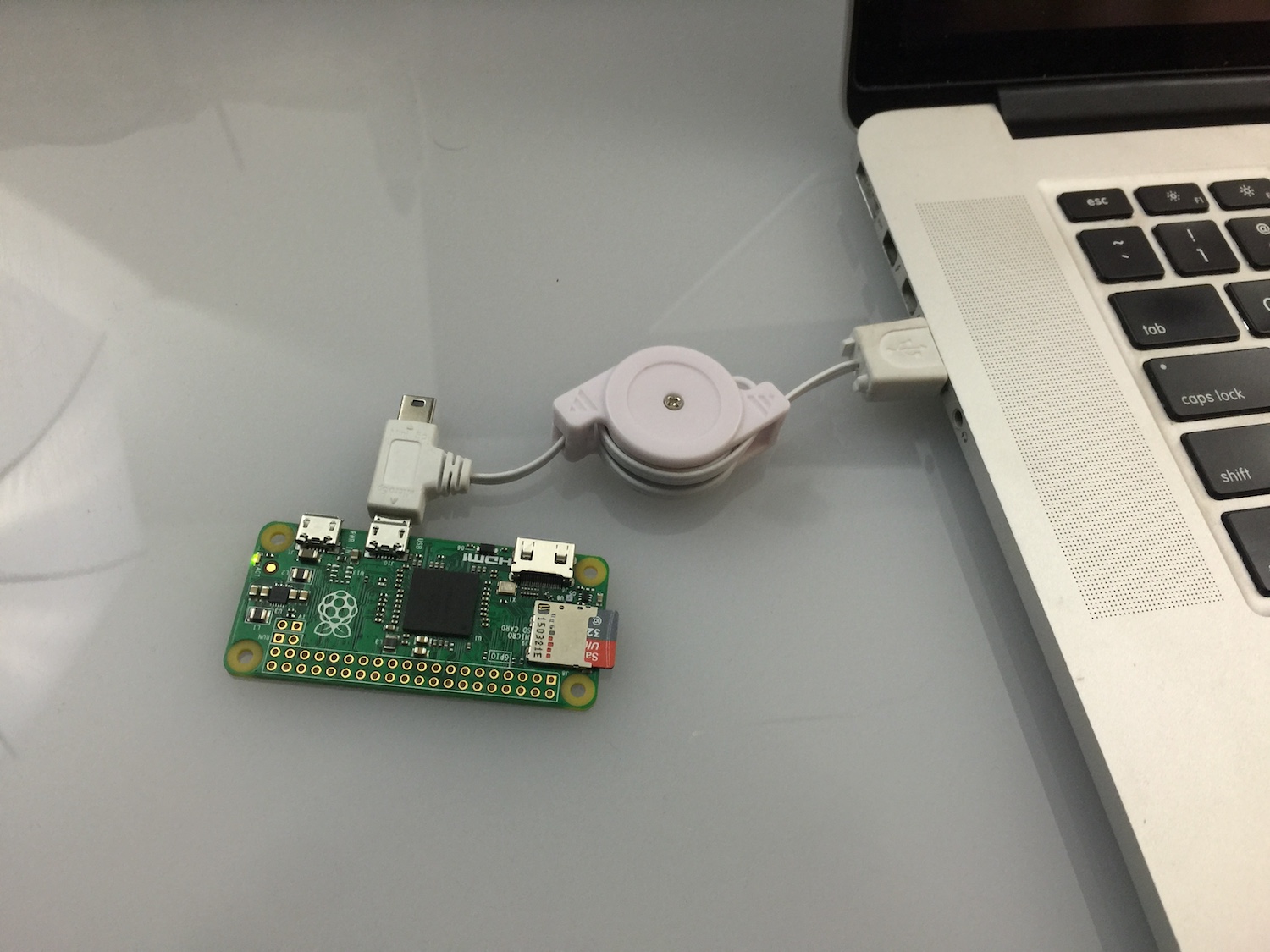

エクスプロイトツールの武器が大きくなりました. PoisonTapに会う, 悪名高いサミーカムカーによって作成されたツール. PoisonTapは、無料で入手できるソフトウェアを $5 RaspeberryPiZeroデバイス. しかし、それはどのように機能しますか?

小さなツールは、コンピューターのUSBスロットに接続するだけで済みます. 次に、暗号化されたすべてのWebトラフィックを傍受します, 認証Cookieが含まれています. これらのCookieは、プライベートアカウントにアクセスするために必要です. これが行われると, PoisonTapはデータを攻撃者のサーバーに送信します. さらに, このツールはバックドアもインストールして、PC所有者のブラウザとローカルネットワークをリモートコントロールできるようにします.

そもそもサミー・カムカーがPoisonTapを作成したのはなぜですか?

との会話で ArsTechnica 彼は次の説明をしました:

主な動機は、WPA2Wi-Fiで実行されているパスワードで保護されたコンピューターでもそのことを実証することです。, システムとネットワークは依然として迅速かつ簡単に攻撃される可能性があります. HTTPS以外の既存のWebサイトの資格情報が盗まれる可能性があります, と, 実際には, 'セキュアを適切に設定しなかったHTTPSサイトからのCookie’ クッキーの旗も吸い上げることができます.

関連している: 氏. ロボットシーズン 2 ハックとエクスプロイト: マスター/スレーブとラバーダック

これはPoisonTapの能力の履歴書です:

- USB経由でイーサネットデバイスをエミュレートする;

- コンピュータからのすべてのWebトラフィックの乗っ取り;

- AlexaトップのブラウザからHTTPCookieとセッションを吸い上げて保存する 1,000,000 サイト;

- 内部ルーターを攻撃者に公開し、アウトバウンドWebSockerおよびDNS再バインドを介してリモートアクセス可能にする;

- HTTPキャッシュへの永続的なWebベースのバックドアのインストール;

- 攻撃者がリモートでユーザーにHTTPリクエストを送信させ、バックドアドメイン上のユーザーのCookieを介してバックレスポンスをプロキシすることを許可する;

- このツールでは、対象のコンピューターのロックを解除する必要はありません. また、ツールを取り外した後もバックドアへのアクセスは維持されます!

- コンピュータからのすべてのWebトラフィックの乗っ取り;

コンピューター以外にも, 家庭用およびオフィス用ルーターも危険にさらされています.

攻撃者はPoisonTapを利用して、ブラウザへのリモートアクセスを取得できます. また、接続されたルーターを管理者が制御できるようになります. それにもかかわらず, 攻撃者は、標的のルーターを保護するパスワード保護を無効にする必要があります. パッチが適用されていない認証の欠陥が多数あるため, これは大きな障害にはなりません.

関連している: Microsoft EdgeApplicationGuardはMimikatzツールから保護します

ツールが持つ非常に特権的な中間者の位置を考慮すると, また、ブラウザとルーターへのアクセスを許可するバックドアをインストールすることもできます. ブラウザにアクセスするには, PoisonTapは、永続的なWebSockerを作成するブラウザーキャッシュにHTMLとJavaScriptの組み合わせをドロップします. ルーターは, ツールはDNS再バインド攻撃を適用します.

それについてもっと読む ここ.