この記事はあなたを助けるために作成されました AES-NIランサムウェアを完全に削除します 感染と .aes-ni暗号化ファイルを復元する.

この記事はあなたを助けるために作成されました AES-NIランサムウェアを完全に削除します 感染と .aes-ni暗号化ファイルを復元する.

4月にランサムウェアウイルスが検出されました 2017, 英語を話すユーザー向け. ウイルスは世界中に広がる可能性があります, しかし、旧ソビエト連邦の国々で有効化されたことを検出すると停止します. AES-NIランサムウェアは、ECBモードとAES-256暗号化アルゴリズムを使用して、感染したコンピューター上のファイルを暗号化することを目的としています。. 次に、RSA-2048でファイルをロックします, 一意の復号化キーを生成し、サイバー犯罪者のサーバーに送信します. それで, AES-NIは身代金メモをドロップします, 名前付き !!! これを読む–重要 !!!.サイバー犯罪者が暗号化されたファイルを作業状態に戻すために多額の身代金を支払うことを要求するtxt. AES-NIランサムウェアに感染した場合, この記事を読むことをお勧めします.

脅威の概要

| 名前 |

AES-NIウイルス |

| タイプ | ランサムウェア |

| 簡単な説明 | 感染したコンピューター上の重要なドキュメントやその他のファイルを暗号化します. 身代金の支払いを要求する. |

| 症状 | 被害者は身代金のメモを見るかもしれません, 名前付き !!! これを読む–重要 !!!.txtおよび.aes-niファイル拡張子で暗号化および追加されたファイル. |

| 配布方法 | エクスプロイトキット経由, DLLファイル攻撃, 悪意のあるJavaScriptまたは難読化された方法でのマルウェア自体のドライブバイダウンロード. |

| 検出ツール |

システムがマルウェアの影響を受けているかどうかを確認する

ダウンロード

マルウェア除去ツール

|

| ユーザー体験 | フォーラムに参加して AES-NIウイルスについて話し合う. |

| データ回復ツール | ステラフェニックスによるWindowsデータの回復 知らせ! この製品は、失われたファイルを回復するためにドライブセクターをスキャンしますが、回復しない場合があります 100% 暗号化されたファイルの, しかし、それらのほんのわずかです, 状況やドライブを再フォーマットしたかどうかによって異なります. |

AES-NIランサムウェア–感染プロセス

AES-NIランサムウェアの感染ファイルは、悪意のある非常に難読化されたJavaScriptまたはドロッパーファイルである可能性があります. トロイの木馬やその他のマルウェアの可能性もあります, 以前に被害者のPCを危険にさらしたボットネットなど.

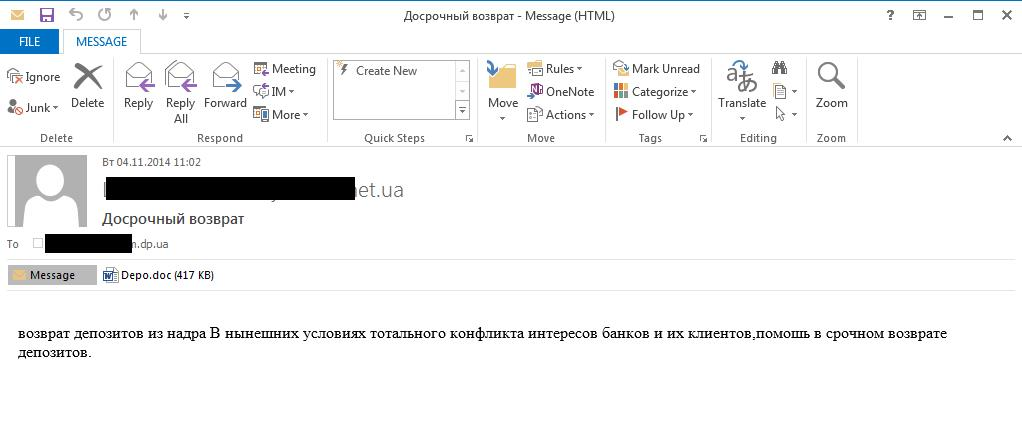

感染ファイルの配布は、送信された電子メールの本文に埋め込まれている悪意のあるファイルまたは悪意のあるWebリンクをクリックするようにユーザーを騙すという1つのことだけを目的とした大規模なスパム電子メールキャンペーンを介して行われる可能性があります. そのようなメッセージの一例を以下に見ることができます:

メール以外にも, AES-NI感染の背後にいるサイバー犯罪者は、ファイル共有Webサイトに悪意のあるファイルをアップロードすることを許可する可能性があります, トレントサイトのように, 例えば. このようなファイルは、特定のプログラムのライセンスをアクティブ化するためのキージェネレーターとして、または別のソフトウェアのクラックやパッチとしてユーザーに提示される場合があります。.

他の感染方法には、偽の更新による攻撃や、 悪意のあるブラウザリダイレクト. これは、ユーザーが広告でサポートされている望ましくない可能性のあるアプリケーションを使用している場合に発生する可能性があります, PUAとも呼ばれます.

感染が起こったら, それらのシナリオのいずれかによって, AES-NIランサムウェアの悪意のあるファイルが感染したコンピューターにドロップされる可能性があります. それらは含まれています:

- !!! これを読む – 重要 !!!.TXT

- .key.aes_niファイル

- %System Drive%にある実行可能ファイル, %AppData%または%Windows%フォルダー.

.Aes-niファイルウイルス–感染活動

AES-NIの主要な悪意のあるファイルに加えて, ウイルスは、重複ファイルを作成したり、異なるファイルタイプのモジュールをサポートしたりすることもあります (.dll, .tmp, .vbs, .バット, .EXE) 次のWindowsディレクトリにある可能性があります:

- %アプリデータ%

- %ローミング%

- %ローカル%

- %LocalLow%

- %SystemDrive%

- %ウィンドウズ%

- %システム32%

ウイルスの活動には、ファイルを暗号化する悪意のある実行可能ファイルがシステムの起動時に実行されるように、Windowsレジストリサブキーの変更が含まれる場合もあります。. これを対象としたキーは次のとおりです:

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

それらのキーで, AES-NIウイルスは、悪意のあるファイルへのパスを使用してカスタム値の文字列を作成する可能性があります, したがって、ウイルスを手動で削除する場合, キーを開いて、悪意のあるファイルがどこにあるかを確認できます.

AES-NIウイルスは、侵入先のコンピュータの場所のチェックも実行します, コンピュータが旧ソビエト連邦諸国の1つからのものである場合, AES-NIランサムウェアは自己削除し、ファイルを暗号化しません.

AES-NIランサムウェア感染の他のアクティビティには、次の管理用Winodwsコマンドプロンプトコマンドラインを介したウィンドウシャドウコピーの変更が含まれる場合があります。:

→ プロセス呼び出しcreate“ cmd.exe / c

vssadmin.exeはシャドウを削除します/all/ quick

bcdedit.exe / set {デフォルト} リカバリ対応いいえ

bcdedit.exe / set {デフォルト} bootstatuspolicyignoreallfailures

AES-NIランサムウェアの暗号化プロセス

ファイルを暗号化するには, このランサムウェアウイルスは、いわゆるECB暗号化モードを使用します. この暗号化モードには、いくつかの異なる暗号化シーケンスが含まれています. このモードは、電子コードブックモードとも呼ばれます。. このモードは、同じキーを持つ複数のデータブロックが1回暗号化される場合に使用されます. ECBモードの暗号化アルゴリズムは、AdvancedEncryptionStandardと呼ばれます。 (AES) 最強のAES-256ビットです. それで , AES-NIランサムウェアは、ファイルの暗号化とRSAアルゴリズムを組み合わせて、ファイルまたはファイルのセットごとに一意の復号化キーを生成する場合があります。. 次に、復号化キーは、暗号化された接続を介して、AES-NIランサムウェアの背後にいるサイバー犯罪者のサーバーに送信される可能性があります。.

AES-NIランサムウェアによって暗号化されたファイルには、次のものがあります。:

- ドキュメント.

- 音楽.

- ビデオ.

- 録音.

- 画像.

- データベースファイル.

暗号化プロセスが完了した後, AES-NIランサムウェアは、暗号化されたファイルにカスタムファイル拡張子を設定し、次のように表示されます:

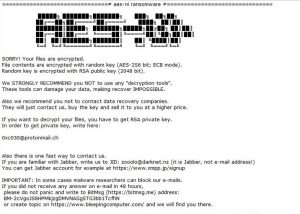

暗号化プロセスの最後のステップは、暗号化されたファイルを被害者に通知することです. これは、ウイルスの身代金メモを削除することによって発生します, 名前付き !!! これを読む – 重要 !!!.TXT. 以下の内容です:

==========================#aes-niランサムウェア#================== ========

█████╗██████╗██████╗███╗██╗██╗

██╔=██╗██╔===╝██╔===╝████╗██║██║

██████║█████╗██████╗███╗██╔██╗██║██║

██╔=██║██╔==╝╚===██║╚==╝██║╚████║██║

██║██║██████╗██████║██║╚███║██║

╚=╝╚=╝╚=====╝╚=====╝╚=╝╚==╝╚=╝

ごめん! あなたのファイルは暗号化されています.

ファイルの内容はランダムキーで暗号化されます (AES-256ビット; ECBモード).

ランダムキーはRSA公開キーで暗号化されます (2048 少し).

使用しないことを強くお勧めします “復号化ツール”.

これらのツールはデータに損傷を与える可能性があります, 回復を不可能にする.

また、データ回復会社に連絡しないことをお勧めします.

彼らはただ私達に連絡します, キーを購入し、より高い価格で販売します.

ファイルを復号化したい場合, RSA秘密鍵を取得する必要があります.

秘密鍵を取得するには, ここに書く:

0xc030@protonmail.ch

また、私たちに連絡するための1つの迅速な方法があります.

Jabberに精通している場合, JIDに書いてください: zooolo@darknet.nz (ジャバーです, メールアドレスではありません!)

たとえば、httpsでJabberアカウントを取得できます。://www.xmpp.jp/signup

重要: 場合によっては、マルウェアの研究者が私たちの電子メールをブロックする可能性があります.

メールで回答がない場合 48 時間,

慌てずにBitMsgに書き込んでください (https://bitmsg.me) 住所:

BM-2cVgoJS8HPMkjzgDMVNAGg5TG3bb1TcfhN

またはhttpsでトピックを作成します://www.bleepingcomputer.com/そして私たちはそこであなたを見つけます.

また、ここでTorブラウザをダウンロードするとより良いでしょう: https://www.torproject.org/download/download-easy.html.en

ダウンロード, インストールして実行します; その後、私たちのサイトをご覧ください (Torブラウザから): https://kzg2xa3nsydva3p2.onion/index.php

標準のブラウザからこのサイトにアクセスしないでください: 開かないだけです. .onionサイトを開くにはTorブラウザが必要です.

フォームがあります, すべての電子メールがブロックされている場合は、そこに私たちを書くことができ、私たちは非常に迅速にあなたに連絡します.

他の誰かがあなたにファイルの復元を提供した場合, 彼にテスト復号化を依頼する.

私たちだけがあなたのファイルをうまく解読することができます; これを知っていると詐欺からあなたを守ることができます.

次に何をすべきかについての指示が届きます.

メッセージでこのIDを参照する必要があります:

{一意のID}また、すべてを送信する必要があります “.key.aes_ni” Cからのファイル:\ProgramData(ある場合).

==========================#aes-niランサムウェア#================== ========

ソース: id-ransomware-blogspot.bg

.AES-NIウイルスを削除し、データを取り戻す

AES-NIランサムウェアを削除する前に, すべてのファイルをバックアップすることを強くお勧めします. それで, 以下の削除手順に従うことをお勧めします. これらは、最初に脅威を分離し、次に脅威を取り除くのに役立つように注意深く設計されています. 最大限の効果を得るには, 専門家は、特定のマルウェア対策ソフトウェアでスキャンを実行することにより、AES-NIランサムウェアを自動的に削除することを強くお勧めします. また、将来的にシステムを保護します.

ファイルの復元用, この記事をフォローし続ける, 無料の復号化機能はまだリリースされていないため. でも, 以下の手順でファイルを回復するための代替方法のいくつかを使用して、ファイルのチャンクを復元することもできます。2. AES-NIウイルスによって暗号化されたファイルを復元する」.

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

ステップ 1: Scan for AES-NI Virus with SpyHunter Anti-Malware Tool

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: Uninstall AES-NI Virus and related malware from Windows

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

ステップ 3: レジストリをクリーンアップします, created by AES-NI Virus on your computer.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, created by AES-NI Virus there. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

ステップ 4: Boot Your PC In Safe Mode to isolate and remove AES-NI Virus

ステップ 5: Try to Restore Files Encrypted by AES-NI Virus.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

Ransomware infections and AES-NI Virus aim to encrypt your files using an encryption algorithm which may be very difficult to decrypt. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

AES-NI Virus-FAQ

What is AES-NI Virus Ransomware?

AES-NI Virus is a ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does AES-NI Virus Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does AES-NI Virus Infect?

Via several ways.AES-NI Virus Ransomware infects computers by being sent フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of AES-NI Virus is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open .AES-NI Virus files?

君は can't 復号化ツールなしで. この時点で, the .AES-NIウイルス ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 .AES-NIウイルス ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか ".AES-NIウイルス" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります .AES-NIウイルス ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of AES-NI Virus Virus?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

It will scan for and locate AES-NI Virus ransomware and then remove it without causing any additional harm to your important .AES-NI Virus files.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can AES-NI Virus Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

About the AES-NI Virus Research

SensorsTechForum.comで公開するコンテンツ, this AES-NI Virus how-to removal guide included, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, the research behind the AES-NI Virus ransomware threat is backed with VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.