21% Googleになりすますすべてのフィッシング詐欺の, リサーチショー

フィッシングは、引き続きオンライン上の主要な脅威の1つです。 2016. Webrootの統計によると 84% のフィッシングサイトの数は、 24 時間, これにより、平均ライフサイクルは 15 時間. これらの数字は…

フィッシングは、引き続きオンライン上の主要な脅威の1つです。 2016. Webrootの統計によると 84% のフィッシングサイトの数は、 24 時間, これにより、平均ライフサイクルは 15 時間. これらの数字は…

最も影響力のあるテクノロジー企業のいくつかは、暴力的なテロコンテンツのデジタル情報を特定するための協力を開始しました. 今後, フェイスブック, ツイッター, Microsoft と YouTube は、「暴力的なテロリストの画像またはテロリスト募集のビデオまたは…

技術大手のソニーがデバッグバックドアを検出して終了しました 80 インターネットに接続された監視カメラの. バックドアを悪用して、Miraiボットネットなどのマルウェアを介してデバイスを乗っ取る可能性があります. すなわち, ハードコーディングされたログイン…

Dirty Cowは誰かのお気に入りの侮辱のように聞こえるかもしれませんが、実際には、対応するセキュリティアップデートで対処されたGoogleの最新のAndroidの脆弱性です. この特定の修正には、 49 欠陥, 11 そのうち重要な修正と評価されています. 関連している: 必要ですか…

ロシアは、国の金融システムを標的とした大規模なサイバー攻撃を阻止することに成功したと述べたばかりです, より正確には、最大のロシアの銀行. 攻撃は、名前のない外国の諜報機関によって開始された可能性が最も高いです. FSB は…

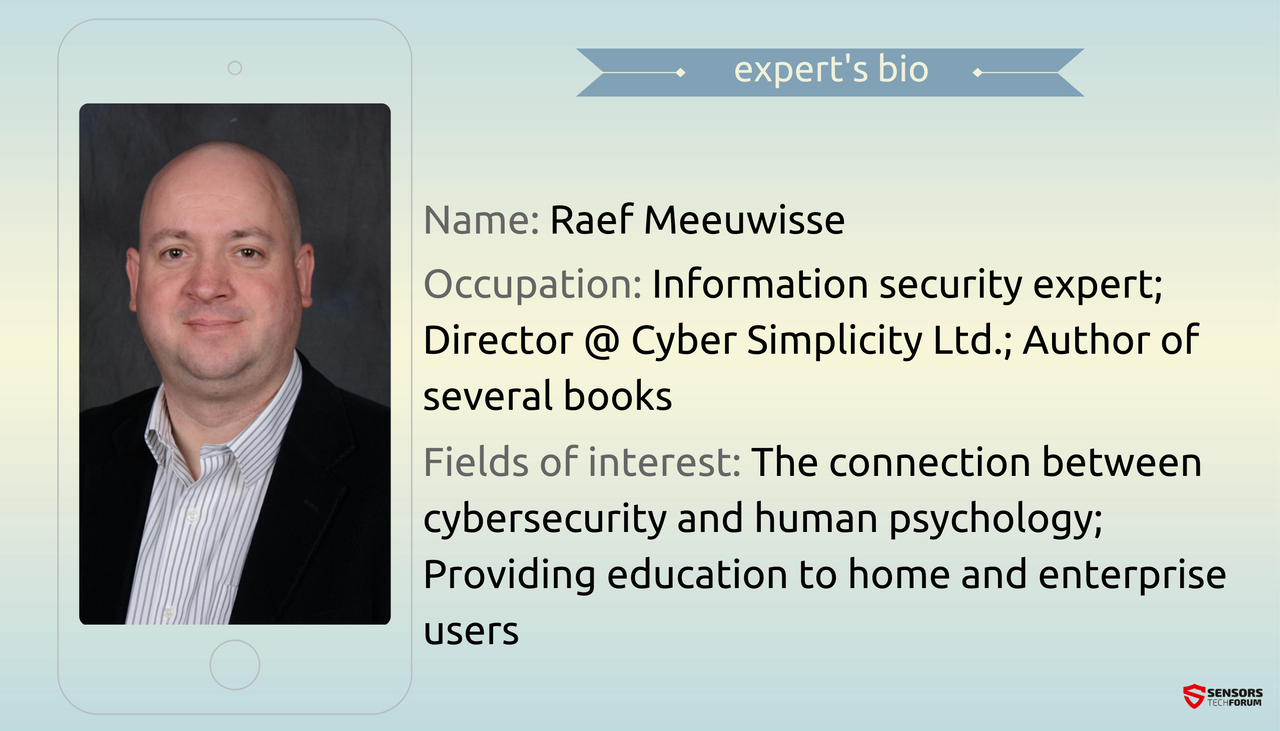

Raef Meeuwisseは、数冊の本を書いた情熱的な情報セキュリティの専門家です。, 最も差し迫ったサイバーセキュリティのトピックをカバーする: 暗号化されたパスワードの本; サイバーセキュリティから英語への辞書; サイバーセキュリティ: 家庭および中小企業; 初心者のためのサイバーセキュリティ; サイバーセキュリティの公開: The…

雪崩, 何千人ものユーザーを悩ませてきた主要なサイバー犯罪ネットワーク, ついに解体されました. 数字は、ネットワークが少なくとも感染していることを示しています 500,000 毎日のシステム, 潜在的な被害者にフィッシングメールを配信することに成功しました. グループはアクティブになっています…

あなたはWindowsなので、おそらくこれを読んでいます 10 ユーザー. そのような, 以前はChromeとFirefoxを使用していたにもかかわらず、MicrosoftEdgeブラウザを使用している可能性があります. 真実は、そのラフなスタートにもかかわらず, エッジが増えています…

今後の冬休みは、新しいサイバー脅威だけでなく、古いマルウェアの断片も明らかにします. これは、4年間の休暇後にマルウェアシーンに戻ったと思われるShamoonマルウェアの場合とまったく同じです。. 警備会社からの報告…

Appleデバイスはハッキングに無敵であるという神話は徐々に現実に消え始めています. そして現実はAppleが, 他のすべてのハイテク巨人と同じように, テクノロジーの「ダークサイド」についていくことができない. 雪が降る…

すべての新しいLinuxシステム管理者は、オペレーティングシステムとそのアプリケーションを詳しく調べる前に、いくつかのコアコンセプトを学ぶ必要があります。. This short guide gives a summary of some of the essential security measures that every root user must know.…

これまでで最大のボットネットと思われるもの–Miraiはさらに別の脅威を生み出しました, 今回はドイツの会社のために, ドイツテレコム. ボットネットは、ほとんどのブロードバンドルーターの管理パネルにログインすることができました, affecting the…

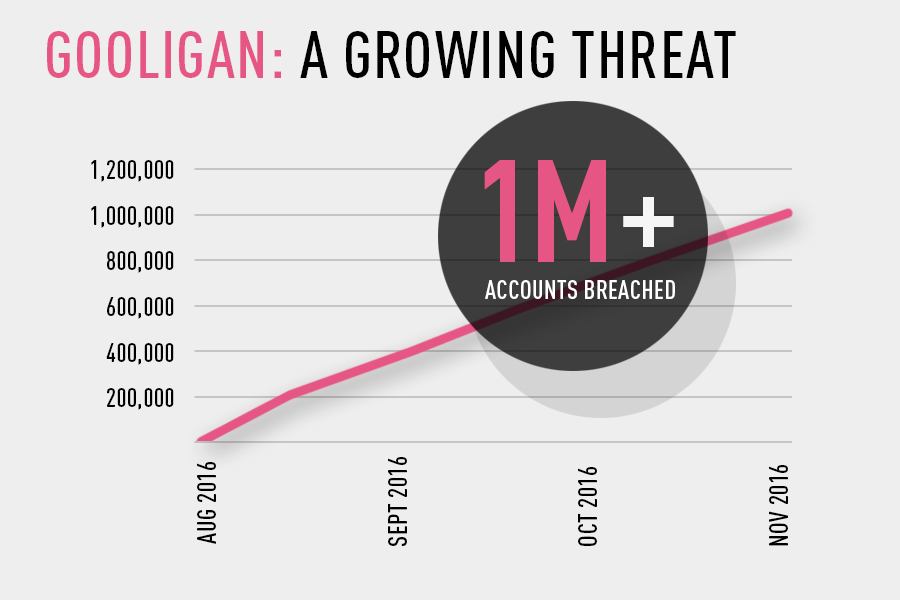

新しい非常に危険な悪意のあるキャンペーンが、CheckPointの研究者によって発見されました。. 攻撃キャンペーンはGooliganと呼ばれ、100万を超えるGoogleアカウントのセキュリティを侵害することに成功しました. 研究者は、この膨大な数が続くと言います…

ビッグデータは私たちの生活を毎日変えています, 気づいたかどうかは関係ありません. 特定のプロジェクトがあります, でも, ビッグデータの能力を完全に表現しています. 非常に独特なプロジェクトが開始されたばかりです, 不思議な吹き替えの予測…

どの電話が優れているのか、なぜこのブランドとそのブランドを比較する必要があるのかについては、非常に多くのノイズが発生しているためです。, OSのセキュリティの観点から状況を見てみることにしました. はい,…

あなたは累積的な更新KB3200970で問題を抱えているユーザーの一人でした? アップデートは今月のパッチ火曜日の一部です, およびLenovoユーザー, 特に, 問題が発生していました. マイクロソフトはついにその理由を説明しました. 11月24日…

Forcepointの研究者は、MicrosoftのOneDriveforBusinessに関連する新しい攻撃の流れを明らかにしました. サイバー犯罪者は、サービス上でマルウェアをホストして、ユーザーに送信される電子メールのリンクを攻撃しています. 研究者はそれを言います: (…) サイバー犯罪者は…

見つけるにはAndroidアプリで十分です, ロックを解除する, テスラの車を盗む. これは、Promonの研究者が単一のアプリケーションを使用するだけで証明することに成功したものです. 私たちの研究者は、セキュリティの欠如のために…

マイクロソフトは、Windowsユーザーを最も苛立たせる理由を概説するために英国で調査を実施しました. 驚くことではないが, コンピュータの時代は、最大の欲求不満と問題の原因であることが判明しました. 調査も…

ランサムウェアは新しい現象ではありません, それでも、配布が容易で犯罪者に利益をもたらすため、サイバー犯罪の最も人気のある形態の1つであり続けています。. One of the reasons for the proliferation of…