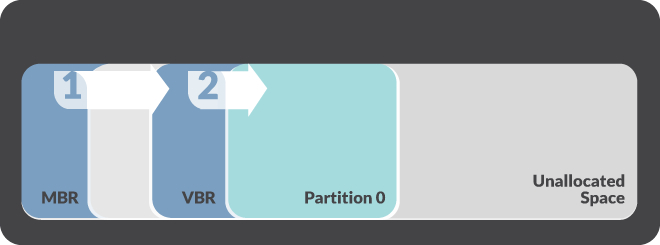

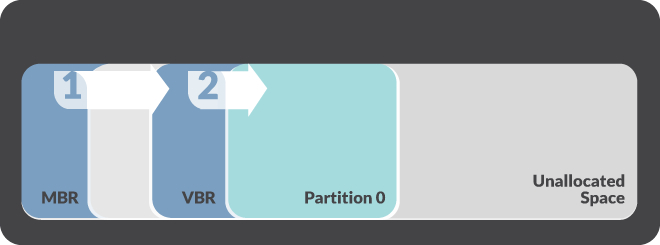

NemesisBootkitは財務データをターゲットにしています, Windowsの外で動作します

新しい珍しいテクニック, サイバー犯罪グループがペイメントカードデータを盗むために使用, セキュリティ研究者によって特定されました. サイバー犯罪者は、Windowsオペレーティングシステムが起動する前にアクティブ化される高度なマルウェアを使用しています. したがって、, the…

新しい珍しいテクニック, サイバー犯罪グループがペイメントカードデータを盗むために使用, セキュリティ研究者によって特定されました. サイバー犯罪者は、Windowsオペレーティングシステムが起動する前にアクティブ化される高度なマルウェアを使用しています. したがって、, the…

の初めに 2015, セキュリティ研究者のGabrielLawrenceとChrisFrohoffが、ApacheCommonsCollectionsを介して悪用される可能性のあるリモートコード実行の脆弱性を明らかにしました. The latter is just one of the most well-known and widely used…

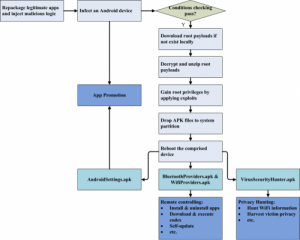

Androidデバイスを標的とする新しいトロイの木馬– Rootnik –がセキュリティベンダーによって分析されました. Rootnikは、RootAssistantと呼ばれるカスタマイズされた商用ルートツールを使用するように設計されています, 中国企業が開発. Root Assistant was developed to…

これが私たちの投票結果です… Windows Updateは、可能な限り簡単にする必要があります. でも, 私たちは、最新のMicrosoftパッチから来るほとんどの厄介さを見てきました. The way Windows updates are installed on your machine seems to be more important…

ウィンドウズ 10 Microsoftのオペレーティングシステムの最高のバージョンとして宣伝される可能性があります. でも, ユーザーや専門家の間でのその疑わしい評判は、コインを何度も裏返しました. すべての物語には2つの側面があるかもしれません, but Microsoft really needs to…

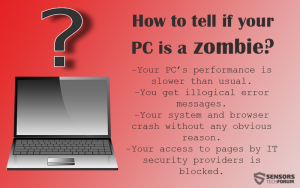

一連の悪意のある攻撃が行われているとき, ボットネットが関与していることを確認してください. ボットネットは最も危険なサイバー脅威の1つです, ネットワークと家庭用コンピュータの両方を危険にさらす. ご存知かもしれませんが, a botnet is a group of…

来たる冬休みとともに、サイバー犯罪者のための新しい「プレゼント」, Pro PoS Solutionsと呼ばれるものが、ダークウェブフォーラムで販売用にアップロードされました. From its upload point forward PoS users are in for a special Christmas financial data stealing…

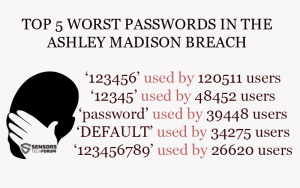

あなたのオフラインの現実が目覚めているときにオンラインであることにかなり関係しているなら, 次に、自分の情報がどれほど安全かを自問する必要があります. より正確に, パスワードの習慣について考える. 彼らはセキュリティ違反によって回避されるのに十分健康ですか?, 身元…

通常だけでなく, 納税者はクリスマスを待ち焦がれています–サイバー詐欺師も同様に落ち着きがありません. はい, 悪意のあるソフトウェアは休暇を取らず、一年中「機能」します. でも, クリスマスが間近に迫っています, malicious actors are suddenly a tad…

何年にもわたり, パイレートベイは何度もオンとオフになっています. トレント追跡ウェブサイトとその創設者は起訴され、起訴されました. その問題のために造られた特定の用語さえあります – パイレートベイ裁判 –…

今日は何日か知っていますか? 11月30日、コンピュータセキュリティの日です。! この毎年恒例のお祝いは、コンピューターオタクや専門家だけでなく、Web上のすべてのPCユーザーに捧げられています. The initiative was…

潜在的に不要なアプリケーション, 望ましくない可能性のあるプログラムとも呼ばれます (PUPとPUA) ホームユーザーとエンタープライズユーザーの両方にとって大きな苦痛です. エンタープライズ環境がどれほど脆弱である可能性があり、疑わしいブラウザ拡張機能がどれほど卑劣であるかを検討する, マイクロソフトは…

氏のことを聞いたことがありますか. グレー? 良い, それじゃない. 氏. 私たちが話している灰色は、の盗難に関与したことが発見されたロシアのハッカーです 1.2 からの10億のパスワード 420.000 ウェブサイト. According to both…

新しい脆弱性が発見されました. 一部のVPNサービスに影響し、実際のIPアドレスを開示するために利用できます. この欠陥によって危険にさらされているユーザーの中には、BitTorrentのアクティブユーザーがいます. 脆弱性, 吹き替え「ポートフェイル」,…

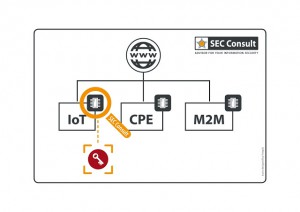

に関する新しい研究 4000 からのデバイス 70 さまざまなベンダーが秘密鍵の驚くべき再利用を明らかにしている. この調査は、SECConsultのStefanViehböckが主導しました。. The senior security consultant has investigated the HTTPS certificates and SSH keys…

あなたはマイクロソフトのような企業の巨人が勇敢でユーザーフレンドリーな方法で進行中の問題に対処すると思うでしょう. でも, 最近、MS本部では物事が勇敢であるよりも混沌としているように見えます. And we have one…

データ侵害は、ベンダーが認めたいよりも頻繁に発生します. 最新のセキュリティ侵害の1つは、大手管理プロバイダーに関するものです。ピアソンVUEが侵入を受け、その後、クレデンシャルマネージャーシステムへのマルウェア攻撃が発生しました。. 学び…

マイクロソフトは再び脚光を浴びています. SC Magazine UKは、AdvancedThreatProtectionモジュールに関する問題が明らかになったと報告しました。. 問題は、製品のセーフリンクコンポーネント内に存在します. It allows malicious URLs…

Windowsに切り替えましたか 10 まだ? できるだけ多くのユーザーに最新のオペレーティングシステムを強制しようとするMicrosoftの試みは秘密ではありません. Microsoft のコーポレート バイス プレジデントである Joe Belfiore は、コア データ コレクションが…

私たちの最初のプレゼント 100$ アマゾンギフトカードは先週木曜日に終了しました (11月. 12th) すでにランダムに勝者を選択しています – 日本のDaoVanVuong. We are web security…