家族の軌道スパイウェアアプリがハッキングされました, 281 ギガバイトの子供’ 露出した写真

マザーボードは最近、ある会社が [家族の軌道] 子供を追跡するために親にスパイウェアを販売しているのはハッキングされています. 結果として, 監視対象の何百人もの子供たちの写真がオンラインで漏洩しました, protected only by an…

マザーボードは最近、ある会社が [家族の軌道] 子供を追跡するために親にスパイウェアを販売しているのはハッキングされています. 結果として, 監視対象の何百人もの子供たちの写真がオンラインで漏洩しました, protected only by an…

CVE-2018-9489は、Androidに影響を与える新しいセキュリティ上の欠陥の識別子です. この脆弱性により、悪意のあるアプリは権限チェックをバイパスでき、さらに情報を読むためのアクセス権を簡単に取得できます。. これにより、マルウェアがデバイスの場所を追跡できるようになる可能性があります, の中…

セキュリティ研究者のWillemdeGrootは、最近最も成功したものを発掘しました (これまでのところ) スキミングキャンペーン, その中心にはMagentoCoreスキマーがあります. スキマーはすでに感染しています 7,339 Magentoは最後に保存します 6 月, thus becoming the most…

Kaspersky Labの研究者による最近の分析によると、攻撃者は多目的マルウェアをますます配布している, さまざまな攻撃シナリオで展開できます. より多い 150 分析されたマルウェアファミリーチームは 150 に沿ったマルウェアファミリー…

CVE-2018-14619として識別された新しいLinuxカーネルの脆弱性が、RedHatEngineeringの研究者であるFlorianWeimerとOndrejMosnacekによって発見されました。. より具体的には, Linuxカーネルの暗号サブシステムに欠陥が見つかりました. CVE-2018-14619技術的な詳細欠陥…

研究者, ダニエル・ル・ガル, Facebookのサーバーの1つに深刻な脆弱性が発見されました. 研究者は、でホストされているセントリーサービスを見つけました 199.201.65.36 ホスト名sentryagreements.thefacebook.com, Facebookに属するIP範囲をスキャンしている間 -199.201.65.0/24. リモートコード…

さまざまなタイプのコンピューターで使用されるTPMチップは、2つの新しい攻撃タイプに対して脆弱であることが判明しています。. これらのハードウェアコンポーネントは、さまざまな業界やケースシナリオで使用されるマザーボードの一部です。. 新しいセキュリティ調査によると、悪意のある攻撃者は…

CVE-2014-9222, 不幸なCookieの脆弱性としてより有名に知られています, ルーターに影響を与えていた4年前に明らかにされた深刻なセキュリティ上の欠陥です. 報告によると、この脆弱性は再び野生で活発になっています. 今回は攻撃者…

エア・カナダに影響を与える重大なデータ侵害が発表されました. 会社のモバイルアプリが影響を受けました, 結果として, これは 1.7 現在、100万人のユーザーがパスワードの変更を余儀なくされています. この予防策にもかかわらず, the number of affected customers…

GandCrabランサムウェアの作成者は、ゲームやその他のソフトウェアクラックのように見えるものを介してユーザーに感染するウイルスが検出されたため、眠りません。, 最近の報告によると. The GandCrab ransowmare has been steadily updated with more…

セキュリティ研究者によると, Linuxの脆弱性は、検証済みのマイクロカーネルに基づくOS設計を介して、完全に軽減または「重大度未満」の重大度に「低下」させることができます。. 彼らの主張を証明するために, 学術および政府の支援を受けた研究者のグループが…

WhatsAppユーザーの注意–同社はWhatsAppのバックアップに関して重要な発表をしました. Googleドライブのストレージ割り当てにはカウントされなくなるようです. 加えて, WhatsApp backups that haven’t been updated in…

セキュリティコミュニティは、Synesthesia SideChannelAttackと呼ばれる新しい悪意のある戦術が開発されたと報告しています. 入手可能な情報は、聞き取れない音響信号を解読して、機密性の高いユーザーコンテンツを明らかにすることができることを示しています. Several attack scenarios are proposed…

スペイン銀行はDDoS攻撃に見舞われ、その結果、月曜日に銀行のWebサイトがオフラインになりました。 (8月 27). 銀行の声明によると, 攻撃はその操作に影響を与えませんでした. また, communications with…

現在, ハッキングできないものはほとんどありません. 私たちの生活はかつてないほど脆弱です, これは主に私たちが使用しているスマートデバイスによるものです. パラドックスについてはこれ以上詳しく説明しません…

新しいWindowsゼロデイ脆弱性がCERT/CCによって発表されました. 組織は、特権昇格として説明されている欠陥の警告を出しました。. この脆弱性は当初、SandboxEscaperによってTwitterで発表されました。…

先週, CVE-2018-11776について報告しました, ApacheStrutのコア機能に存在する新しい非常に重大な脆弱性, サポートされているすべてのバージョンのApacheStrutsに影響を与えるリモートコード実行の脆弱性としても説明されています 2. 欠陥はにあります…

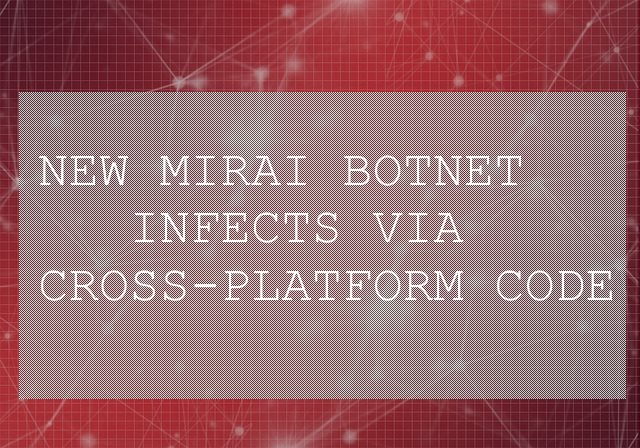

新しいMiraiボットネットバージョンは、それを展開する新しい攻撃が検出されたため、コンピューターハッカーによってリリースされました. 攻撃キャンペーンはグローバルであり、個々のユーザーとサービスデバイスの両方を標的としています. これは最も人気のある武器の1つです…

国際企業に影響を与える別の重大なデータ侵害が最近開示されました. T-Mobileは、ハッカーに襲われ、攻撃の結果として攻撃されたと発表しました, 一部の個人情報 2 百万人の顧客が危険にさらされた. この個人情報には名前が含まれます,…

サイバー攻撃は、組織と個人の両方にとって最大の懸念事項になっています. この懸念は主に、組織がサイバー脅威に対処する準備が整っていないという事実から生じています。. これに追加するには, ハッカーは石を残していません…