コンピューターハッカーは、標的のコンピューターに危険なマルウェアを配信するために使用される新しいフィッシングメッセージ技術を利用しています.

ハッカーは特別なサイトを作成し、それに応じて設計された電子メールメッセージを送信しています. 彼らは典型的なエラーメッセージのデザインをコピーしたので、ハッカーは非常に経験豊富である可能性が非常に高いです.

トロイの木馬を活用するために使用されるセキュリティ証明書グローバルフィッシングキャンペーン

さまざまなトロイの木馬ペイロードを活用する新しいフィッシング戦術がセキュリティ研究者によって検出されました. グループのアイデンティティについて入手できる情報はありません—この新しい戦略を作成するのに十分な経験があると予想されます. ハッカーは特別なものを作成しています フィッシングメッセージとサイト 一般的なブラウザエラーやオペレーティングシステムのような通知を模倣します. これは、サイトが表示されているサービスや会社と非常によく似たドメイン名でホストされることを意味します.

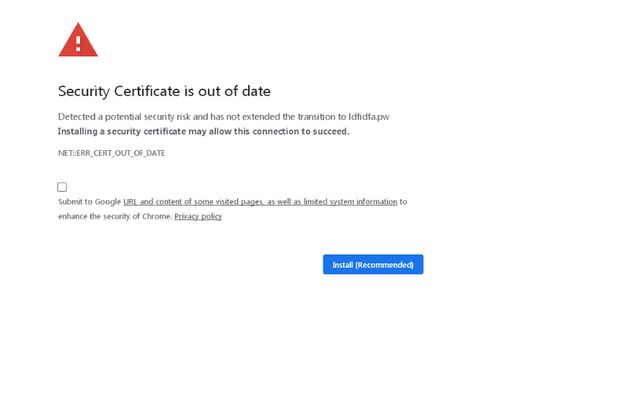

これは、セキュリティ証明書に関連するブラウザエラーの例です。:

サイトへのリンクと電子メールは、さまざまなメカニズムを使用して送信できます. これには、偽装された企業と非常によく似たドメイン名でホストされているランディングページのホスティングが含まれます. それらは異なる方法でリンクすることができます オンラインコミュニティ —オンラインフォーラム, チャットルーム, ソーシャルネットワークなど.

被害者がそのようなページを開くと、エラー通知が表示され、ユーザーに次のように促します。 “アップデート” 定義. これは意図的な配置です—コンテンツはサードパーティのサイトでホストされているJavaScriptコードをロードするiframeに配置されます. これは、感染が別のドメインから読み込まれると同時に、ユーザーにアドレスの変更が表示されないことを意味します. 被害者が表示されたページを操作すると、マルウェアが自分のコンピューターにダウンロードされます. 現時点では、このメカニズムを介して提供される2つの特定の脅威があります。 Macのトロイの木馬をモーク MacOSおよび Buerakトロイの木馬 Windows用.