| 名前 | CoreBot |

| タイプ | トロイの木馬スティーラーとダウンローダー |

| 簡単な説明 | すべての種類の資格情報を盗む – ログインの詳細, 財務情報, ファイル, 等. |

| 症状 | さまざまなユーザーフォルダ、デスクトップ、または起動時にさまざまなオブジェクトが表示される. なじみのない拡張子でエンコードされたファイル |

| 配布方法 | スパムメール. MiTM攻撃, 悪意のあるリダイレクト. |

| 検出ツール | SpyHunterをダウンロード, システムがCoreBotの影響を受けているかどうかを確認する |

危険なマルウェア感染が野生で検出されました. CoreBotと呼ばれます, そしてそれは多くのユーザーに多くの大混乱と頭痛を引き起こす可能性があります. これは主に、制限なしに情報を盗むことに焦点を当てています。. によると IBMのレポート このトロイの木馬は、主にドロッパーを介してコンピュータに感染します, すぐにsvchost.exeを攻撃します, 重要なWindowsプロセス. それ以上に, このRAT (リモートアクセスツール) 特定の方法で作成されます, 被害者のコンピュータからデータを盗む新しい方法を入力している間、それが検出されないままになることを可能にします. IBM Security X-Forceの研究者は、脅威名が十分に隠されていると報告しています, そして、ほとんどのウイルス対策プログラムのレポートは次のとおりです。 ダイナマー!交流 または他の同様の脅威.

危険なマルウェア感染が野生で検出されました. CoreBotと呼ばれます, そしてそれは多くのユーザーに多くの大混乱と頭痛を引き起こす可能性があります. これは主に、制限なしに情報を盗むことに焦点を当てています。. によると IBMのレポート このトロイの木馬は、主にドロッパーを介してコンピュータに感染します, すぐにsvchost.exeを攻撃します, 重要なWindowsプロセス. それ以上に, このRAT (リモートアクセスツール) 特定の方法で作成されます, 被害者のコンピュータからデータを盗む新しい方法を入力している間、それが検出されないままになることを可能にします. IBM Security X-Forceの研究者は、脅威名が十分に隠されていると報告しています, そして、ほとんどのウイルス対策プログラムのレポートは次のとおりです。 ダイナマー!交流 または他の同様の脅威.

CoreBot –感染方法

CoreBotなどのマルウェアは、大量のマルウェアを介してシステムに感染する可能性があります スパムメールキャンペーン. また, 標的型攻撃 いくつかの感染症の理由かもしれません. 標的型攻撃は主に、組織またはLANが存在する場所に存在します (ローカルエリアネットワーク) 平均的で膨大な数のデバイスを含む. 大量のユーザーに感染するための優れた戦略は、 なりすまし郵送. ユーザーをだまそうとすると簡単に完了できます. あなたが知る必要があるのは、彼がそれを隠すために頻繁に電子メールで誰に対応するかについての情報です. 感染組織に関しては, でも, 攻撃者は、MicrosoftOutlookやその他のメールプログラムについて十分な情報を得る必要があります。 (Mozilla Thunderbird, 等), なりすましメール検出プロトコルがあるため. それ以上に, 攻撃者は、組織のサーバーに直接接続し、ローカルネットワーク内にいて、メッセージをローカルに送信できるようにする必要があります。. 基本的にこの場合、多くの攻撃者は 「実践的な」アプローチ.

CoreBot –情報盗用ソフトウェアの詳細

情報を盗むタイプのトロイの木馬は、感染方法が大きく異なる可能性があります, データ盗難の方法, 彼らが盗むとき, 彼らは作成することを選択しますか ボットネット (ゾンビネットワーク). どちらにしても, トロイの木馬スティーラー, CoreBotのようにユーザーPCをスニッフィングします メールのクレデンシャル, オンラインアカウント情報とすべての種類の財務データ. すべてが攻撃者のサーバーに転送される可能性があります, 情報を手動でフィルタリングし、関連性によって優先順位を付けることができる場所. 多くのトロイの木馬ボットネット攻撃者は通常、地下市場で盗まれた情報を他のユーザーに販売します. 組織から取得した情報を競合他社に販売するのが一般的な方法です.

前述のように, CoreBotはスポイトを使用します ユーザーシステムに侵入する. この特定のコードが実行されると, すぐにsvchostタイプのプロセスをアクティブにします. このプロセスはバックボーンとして使用され、悪意のあるファイルをマシンのメモリドライブに記録できるようにします. スポイトがその仕事を実行した後, 閉じます.

CoreBotの次の手順は、UIDを作成することです。 (一意の識別子). このタイプのコードは、正常に対話する目的で使用できます Windowsレジストリエディタ.

IBMのエンジニアは、このタイプの脅威は、攻撃者のコントロールセンターから.dllファイルとプラグインをダウンロードできるプラグインシステムを使用していると報告しています。.

また, 研究者は、CoreBotがパスワードを盗む能力があるにもかかわらず, オンラインブラウジングからライブデータをキャプチャすることはできません. です 主に、最も有名なWebブラウザに保存されているログイン情報を取得することに重点を置いています. また, 脅威は、さまざまなクライアントによってコンピューターに保存されているパスワードをスキャンします, オンラインウォレットと電子決済データに関する情報も同様です.

マルウェアには、非常に特殊なアルゴリズムもあります, 自動的に作成されたカスタムドメイン名を介してコントロールサーバーと安全に通信できるようにします. これらの特定の名前は、攻撃者にのみ知られることを目的として作成されています, リバースエンジニアリングしてそれらを発見するには、経験豊富なスペシャリストが必要です. このタイプの通信はボットネットに最適です, そして、それらのドメイン名は、時間の経過とともに検出されないままになるように変更される場合と変更されない場合があります. 非常に興味深い発見, DGAに関して (ドメイン生成アルゴリズム), それでした, この場合, マルウェアは、デバイスの場所に基づいてドメインを作成します.

この特定の脅威にとって恐ろしいのは、CoreBotがWindowsPowerShellを使用して他のマルウェアをダウンロードする可能性があることです。, ランサムウェアなど (CryptoWall, Bitcrypt, 等), 他のトロイの木馬, ルートキット, キーロガー 感染したコンピューター上のマルウェア.

CoreBotは組織にとって特に危険です, 必要な機器に感染した場合, すべての貴重な情報を保存する, 重要な従業員データにアクセスして盗むことができます. さらに悪いこと, CoreBotは顧客情報を取得できます, 最近の場合など アシュレイマディソンの顧客情報公開.

CoreBot – 自分を取り除き、守る方法?

そのような脅威があなたの防御に侵入するのを防ぐために, 標準の保護プロトコルは、CryptoBotに対して効果的でない場合があります. あなたが使用する必要があります データ配布の珍しい方法 あなたの会社の中で, データをオフラインで保存し、ネットワークカードさえない安全なマシンに保存するなど。. これらのマシンは、必要な場合にのみオンにすることができます, そしてそれらへのデータ配信は常に安全なメモリキャリアからでなければなりません. これはデータを保護する1つの方法です, しかし、それは確かに最高のものではありません. 最も重要な詳細は、重要なデータをどこに保存しても, どの場所にどのように保管するかについての情報を共有しないでください, 専門家は、情報漏えいの最大の割合が人為的ミスによるものであることを知っているからです.

CoreBotの削除はで行う必要があります オフラインモード, 攻撃者のコマンドアンドコントロールサーバーとのアクティブな接続を切断するため. 以下のチュートリアルに従って起動することをお勧めします セーフモード そこから通常の演奏をします マルウェア対策スキャン そのようなプログラムで. また, CoreBotには明示的な機能があるため 他のマルウェアをマシンにダウンロードする, コンピュータをスキャンしてルートキットウイルスを検出することを強くお勧めします。 ルートキットリムーバー ソフトウェアの種類. ルートキットはあまり一般的な脅威ではありませんが、サイバー犯罪者がユーザーのPCに永続的に留まりたい場合.

1. CoreBotを削除するには、セーフモードでPCを起動します.

WindowsXPの場合, ビスタ, 7 システム:

1. すべてのCDとDVDを削除します, 次に、からPCを再起動します “始める” メニュー.

2. 以下の2つのオプションのいずれかを選択してください:

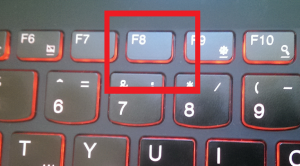

– 単一のオペレーティングシステムを搭載したPCの場合: プレス “F8” コンピュータの再起動中に最初の起動画面が表示された後、繰り返し. の場合 Windowsロゴ 画面にが表示されます, 同じタスクをもう一度繰り返す必要があります.

– 複数のオペレーティングシステムを搭載したPCの場合: 矢印キーは、開始するオペレーティングシステムを選択するのに役立ちます セーフモード. プレス “F8” 単一のオペレーティングシステムについて説明したとおり.

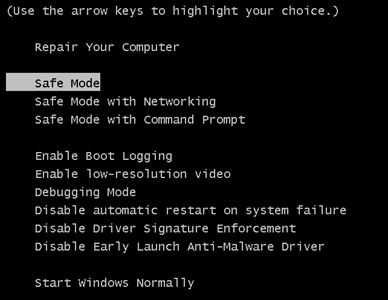

3. として “高度なブートオプション” 画面が表示されます, を選択 セーフモード 矢印キーを使用して必要なオプション. あなたがあなたの選択をするとき, 押す “入る“.

4. 管理者アカウントを使用してコンピューターにログオンします

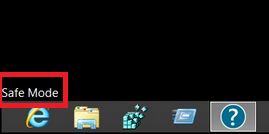

コンピュータがセーフモードになっている間, 言葉 “セーフモード” 画面の四隅すべてに表示されます.

Windowsの場合 8, 8.1 と 10 システム:

ステップ 1: を開きます スタートメニュー

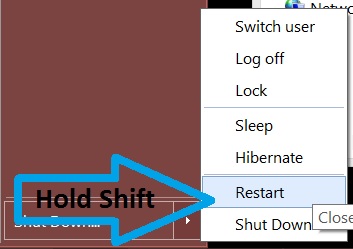

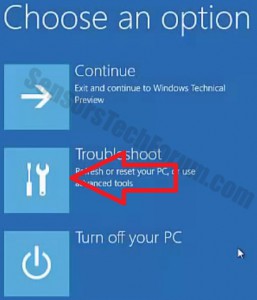

ステップ 2: ながら Shiftキーを押したまま ボタン, クリック 力 次に、をクリックします 再起動.

ステップ 3: 再起動後, 下記メニューが表示されます. そこから選択する必要があります トラブルシューティング.

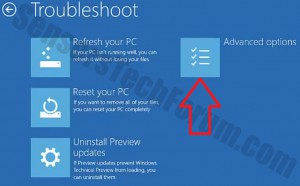

ステップ 4: が表示されます トラブルシューティング メニュー. このメニューから選択できます 高度なオプション.

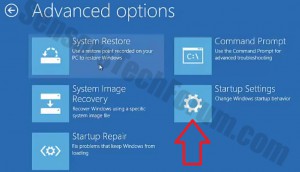

ステップ 5: 後に 高度なオプション メニューが表示されます, クリック スタートアップ設定.

ステップ 6: クリック 再起動.

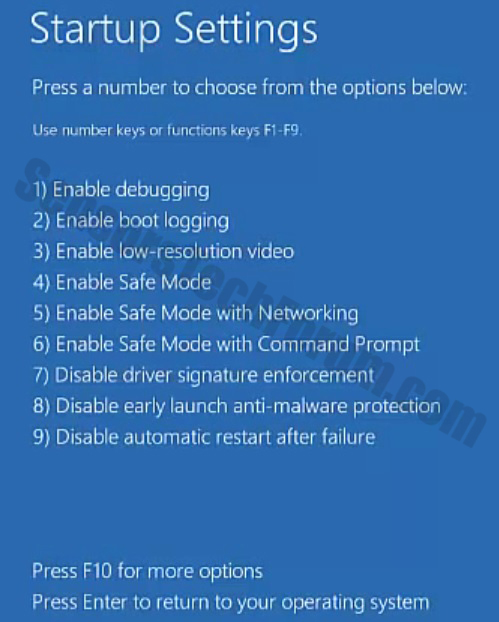

ステップ 7: 再起動するとメニューが表示されます. あなたは選ぶべきです セーフモード 対応する番号を押すと、マシンが再起動します.

2. 高度なマルウェア対策プログラムをダウンロードして、CoreBotを自動的に削除します.

コンピュータをクリーンアップするには、ダウンロードする必要があります 安全なPC上のマルウェア対策プログラムを更新 その後 影響を受けるコンピューターにオフラインモードでインストールします. その後、あなたはすべきです セーフモードで起動し、コンピュータをスキャンします CoreBotに関連付けられたすべてのオブジェクトを削除します

Preparation before removing CoreBot.

実際の除去プロセスを開始する前に, 次の準備手順を実行することをお勧めします.

- これらの指示が常に開いていて、目の前にあることを確認してください.

- すべてのファイルのバックアップを作成します, 破損したとしても. クラウドバックアップソリューションを使用してデータをバックアップし、あらゆる種類の損失に対してファイルを保証する必要があります, 最も深刻な脅威からでも.

- これにはしばらく時間がかかる可能性があるため、しばらくお待ちください.

- マルウェアのスキャン

- レジストリを修正する

- ウイルスファイルを削除する

ステップ 1: SpyHunter マルウェア対策ツールを使用して CoreBot をスキャンする

ステップ 2: レジストリをクリーンアップします, お使いのコンピューター上で CoreBot によって作成された.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, そこにCoreBotによって作成された. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.ステップ 3: Find virus files created by CoreBot on your PC.

1.Windowsの場合 8, 8.1 と 10.

新しいWindowsオペレーティングシステムの場合

1: キーボードで押す + R そして書く explorer.exe の中に 走る テキストボックスをクリックしてから、 Ok ボタン.

2: クリック あなたのPC クイックアクセスバーから. これは通常、モニター付きのアイコンであり、その名前は次のいずれかです。 "私のコンピューター", 「私のPC」 また 「このPC」 またはあなたがそれに名前を付けたものは何でも.

3: PC の画面の右上にある検索ボックスに移動し、次のように入力します。 「fileextension:」 と その後、ファイル拡張子を入力します. 悪意のある実行可能ファイルを探している場合, 例は "fileextension:EXE". それをした後, スペースを残して、マルウェアが作成したと思われるファイル名を入力します. ファイルが見つかった場合の表示方法は次のとおりです:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.WindowsXPの場合, ビスタ, と 7.

古いWindowsオペレーティングシステムの場合

古い Windows OS では、従来のアプローチが有効なはずです:

1: クリックしてください スタートメニュー アイコン (通常は左下にあります) 次に、 探す 好み.

2: 検索ウィンドウが表示された後, 選ぶ より高度なオプション 検索アシスタントボックスから. 別の方法は、をクリックすることです すべてのファイルとフォルダ.

3: その後、探しているファイルの名前を入力し、[検索]ボタンをクリックします. これには時間がかかる場合があり、その後結果が表示されます. 悪意のあるファイルを見つけた場合, あなたはその場所をコピーまたは開くことができます 右クリック その上に.

これで、ハードドライブ上にあり、特別なソフトウェアによって隠されていない限り、Windows上の任意のファイルを検出できるはずです。.

CoreBot に関するよくある質問

What Does CoreBot Trojan Do?

The CoreBot トロイの木馬 悪意のあるコンピュータプログラムです 破壊するように設計された, ダメージ, または不正アクセスを取得する コンピュータシステムに. 機密データを盗むために使用できます, システムを支配する, または他の悪意のある活動を開始する.

トロイの木馬はパスワードを盗むことができますか?

はい, トロイの木馬, コアボットのように, パスワードを盗むことができます. これらの悪意のあるプログラム are designed to gain access to a user's computer, 被害者をスパイ 銀行口座の詳細やパスワードなどの機密情報を盗む.

Can CoreBot Trojan Hide Itself?

はい, できる. トロイの木馬は、さまざまな手法を使用して自分自身を隠すことができます, ルートキットを含む, 暗号化, と 難読化, セキュリティスキャナーから隠れて検出を回避するため.

トロイの木馬は工場出荷時設定にリセットすることで削除できますか?

はい, トロイの木馬はデバイスを出荷時設定にリセットすることで削除できます. これは、デバイスを元の状態に復元するためです。, インストールされている可能性のある悪意のあるソフトウェアを排除する. 工場出荷時設定にリセットした後でもバックドアを残して再感染する、より洗練されたトロイの木馬があることに留意してください。.

Can CoreBot Trojan Infect WiFi?

はい, トロイの木馬が WiFi ネットワークに感染する可能性があります. ユーザーが感染したネットワークに接続したとき, このトロイの木馬は、接続されている他のデバイスに拡散し、ネットワーク上の機密情報にアクセスできます。.

トロイの木馬は削除できますか?

はい, トロイの木馬は削除可能. これは通常、悪意のあるファイルを検出して削除するように設計された強力なウイルス対策プログラムまたはマルウェア対策プログラムを実行することによって行われます。. ある場合には, トロイの木馬を手動で削除する必要がある場合もあります.

トロイの木馬はファイルを盗むことができますか?

はい, トロイの木馬がコンピュータにインストールされている場合、ファイルを盗むことができます. これは、 マルウェア作成者 またはユーザーがコンピュータにアクセスして、そこに保存されているファイルを盗む.

トロイの木馬を削除できるマルウェア対策?

などのマルウェア対策プログラム スパイハンター トロイの木馬をスキャンしてコンピュータから削除することができます. マルウェア対策を最新の状態に保ち、悪意のあるソフトウェアがないかシステムを定期的にスキャンすることが重要です.

トロイの木馬は USB に感染する可能性があります?

はい, トロイの木馬は感染する可能性があります USB デバイス. USB トロイの木馬 通常、悪意のあるファイルをインターネットからダウンロードしたり、電子メールで共有したりすることで拡散します。, allowing the hacker to gain access to a user's confidential data.

コアボット研究について

SensorsTechForum.comで公開するコンテンツ, この CoreBot 除去ガイドが含まれています, 広範な研究の結果です, 特定のトロイの木馬の問題を取り除くためのハードワークと私たちのチームの献身.

CoreBot に関する調査をどのように実施したか?

私たちの調査は独立した調査に基づいていることに注意してください. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そのおかげで、最新のマルウェア定義に関する最新情報を毎日受け取ることができます, さまざまな種類のトロイの木馬を含む (バックドア, ダウンローダー, infostealer, 身代金, 等)

さらに, the research behind the CoreBot threat is backed with VirusTotal.

トロイの木馬によってもたらされる脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.