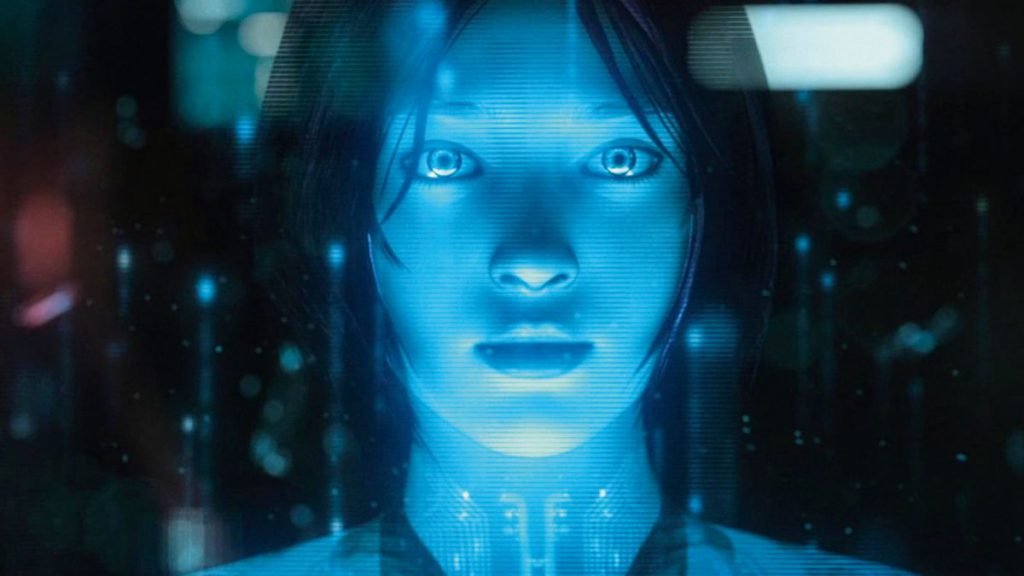

研究者は、被害者にとって物理的なタイプのセキュリティリスクであることが判明する可能性のある簡単な方法を示しました, Cortanaを使用する.

研究者は、被害者にとって物理的なタイプのセキュリティリスクであることが判明する可能性のある簡単な方法を示しました, Cortanaを使用する.

Siriのように, Cortanaは、すべてのWindowsでデフォルトで有効になっています 10 ロック画面がアクティブなときでも、デバイスとアシスタントは機能します. つまり、これは基本的に、Windowsにログインしていなくても, Cortanaを使用して、音声または入力で質問することができます. 質問に対する回答を参照して見つけるには, CortanaはMicrosoftEdgeBrowserとInternetExplorerを使用していると報告されています 11.

マカフィーの研究者は、攻撃者がこの事実を悪用して、悪意のあるアシスタントを悪用してデバイスを制御できなかったことに気付く方法を確認するためのテストを実施しました。.

コルタナを虐待する方法

マカフィーは調査しました 徹底的に ハッカーがCortanaを効果的に侵害して、マシン上のデータを制御し、被害者のPCで悪意のあるコードを実行して、ログインパスワードを変更する可能性がある方法. あなたがそれをする方法に応じて, Cortanaはより多くのアクションで対応できます, さまざまな種類の信頼できるWebサイトにつながる検索結果やWebリンクの表示など. あなたの質問に答えることができる公式サイトがあれば, cortanaはそれからの結果を表示する場合があります. ここでの悪いニュースは、Cortanaがウィキペディアにリストされている結果も表示する可能性があることです. ウィキペディアは誰でも編集できるので, 一部の特定の攻撃者は、これを使用して非常に特定のWikipeidaの質問に回答し、Cortanaが信頼できると見なすWebリンクを追加できます。.

研究者のCedricCochinとStevePovolniは、彼らの報告について次のコメントをしました。:

デバイスがロックされているときにリンクが提供され、クリック可能であることは驚くべきことです. お気に入りのネットワークスニファまたはman-in-the-middleプロキシを起動する場合, ユーザーがリンクをクリックするとすぐにリンクにアクセスしたことがわかります, デバイスのロック状態に関係なく.

これは、Webサイトへのナビゲーションを強制できることを意味します (まだ欲しいものではありませんが) デバイスがロックされているとき. でも, Cortanaは、結果を提供する方法にうるさいことがあります。. Bingはこれらの結果をすでに知っている必要があります, ほとんどのリンクは既知の信頼できるサイトです.

このタイプの悪用は、さまざまなタイプの安全でないアカウントにつながる可能性があります, その背後にある主なアイデアは、コンピューターをさまざまなマルウェアに感染させることかもしれません, 損傷したり、ロックを解除したりする可能性があります.

言うのは簡単です, ウィキペディアはウェブリンクをチェックするのがとても上手です, しかし、攻撃者はWebページを使用できます, ドメイン名を購入し、URLを使用して悪意のあるサイトに誘導するためにドメインの有効期限がすでに切れている.

このドメインが引き継がれると, ウィキペディアにつながる可能性のあるURLには、あらゆる種類の感染を引き起こす可能性のあるエクスプロイトが含まれている可能性があります. マカフィーの研究者は、コンテンツのない無料のURLが非常に多数のものであることを検出しました, ウィキペディアにはたくさんのコンテンツがあるので.

ContanaはWebブラウジングも可能にします

それに加えて, 研究者はまた、Crotanaは、リンクホッピングを可能にする特定のCortanaスキルとコマンドを使用して、ユーザーがインターネットを直接閲覧できるように誤解される可能性があることを確立しました。これにより、ソーシャルメディアサイトやその他のサードパーティのサービスや場所にアクセスできるようになる可能性もあります。ウェブ上で.

Microsoftのデジタルアシスタントを使用して、ソーシャルメディアサイトにログインすることもできます。, Facebookのようなものから, Twitterやその他のサイト、およびそれらの推奨事項の中には、FacebookログインにEdgeおよびInternetExplorerを使用しないようにすることがあります。.

研究者が多くの機密情報を収集するためにアシスタントを報告したので、これはコルタナを中心に展開する最初のスキャンダルではありません:

関連している: コルタナはあなたの友達ではなくあなたの敵です, そしてここに理由があります

幸いなことに、これらの攻撃方法は大規模になったり人気が出たりする可能性は低いです。, しかし、それらは無視されるべきではありません, 主に注意深いトリックで, この脆弱性は、大規模なマルウェアを拡散するために使用される可能性があります, ハッカーが物理的にアクセスできる限り、ワームや他の形態のウイルスのように.