今日の相互接続された社会では, サイバーセキュリティの脅威の影はかつてないほど大きくなっている, ランサムウェアが最も手ごわい課題の一つとして浮上している. LockBit 3.0, LockBit Blackとも呼ばれる, このデジタル攻撃の最前線にいる, 熟練した専門家でさえ警戒するほどの巧妙さで弱点を悪用する.

この記事では、 LockBit 3.0, 侵入方法を明らかにする, 攻撃の複雑さ, そして、この蔓延する脅威から身を守るために実行できる手段. 洞察力と実行可能な戦略を備えた, デジタル防御を強化し、常に存在するランサムウェアの脅威から貴重なデータを守るために必要な知識が得られます。.

ロックビット 3.0 ウイルスの詳細

| 名前 | LockBitウイルス. |

| タイプ | ランサムウェア, クリプトウイルス |

| 身代金要求の注意 | ooxlOmJxX.README.txt |

| 取り外し時間 | 5 分 |

| 検出ツール |

MacがLockBitの影響を受けているかどうかを確認する 3.0

ダウンロード

マルウェア除去ツール

|

LockBitを理解する 3.0 ランサムウェア: あなたが知る必要があること

近年では, デジタル世界はさまざまなサイバーセキュリティの脅威に悩まされている, その中で特に悪質なのがランサムウェアである. LockBit 3.0, LockBit Blackとも呼ばれる, これは、以来世界中の組織を恐怖に陥れてきた一連のマルウェアの最新の進化形である。 2019. この高度なランサムウェアの亜種は、ファイルを暗号化するだけでなく、独自の方法を使用して検出を回避し、感染したシステム上での永続性を確保します。.

LockBitがなぜ 3.0 脅威となるマルウェアとみなされる?

LockBit 3.0 いくつかの理由からサイバーセキュリティコミュニティでは悪名を馳せている. 初め, その採用 サービスとしてのランサムウェア (RaaS) このモデルは、その影響力を広範囲に広げることを可能にする。. このモデルを活用することで, LockBitの開発者 3.0 マルウェアを配布するためにアフィリエイトを募集できる, 感染者数の増加につながる.

さらに, LockBit 3.0 REMOVEDを無効にしたり削除したりする高度な機能を備えています ボリュームシャドウコピーサービス, 被害者にとって復旧作業がより困難になる. その操作方法, 重要なインフラや組織のデータを標的にして暗号化することが含まれる, それがもたらす脅威の高さを強調している.

脅威レベルを増幅させるもう一つの側面は LockBit 3.0 継続的な発展である. 創業以来, LockBitは、より洗練された感染および回避技術を取り入れるように進化しました。.

この適応性により、ランサムウェアはサイバーセキュリティ防御の一歩先を行くことができる。, 研究者やセキュリティ専門家がそれに対する保護対策を講じる努力を複雑にしている.

ロックビットの解読 3.0 攻撃プロセス

ロックビット 3.0 ランサムウェアはよく構造化されたプロセスを通じて攻撃を実行する:

- 初期アクセス: LockBit 3.0 通常、公開されたRDPポートを介して、またはパッチが適用されていないサーバーの脆弱性を悪用してシステムに侵入します。. この最初の足がかりは攻撃の次の段階にとって非常に重要となる。.

- 実行: 中に入ると, ランサムウェアは、被害者のマシン上で実行する前に、固有のアクセストークンを使用してソースコードを復号化します。. このステップは、悪意のあるアクティビティを識別してブロックする可能性のある基本的な検出メカニズムを回避するように設計されています。.

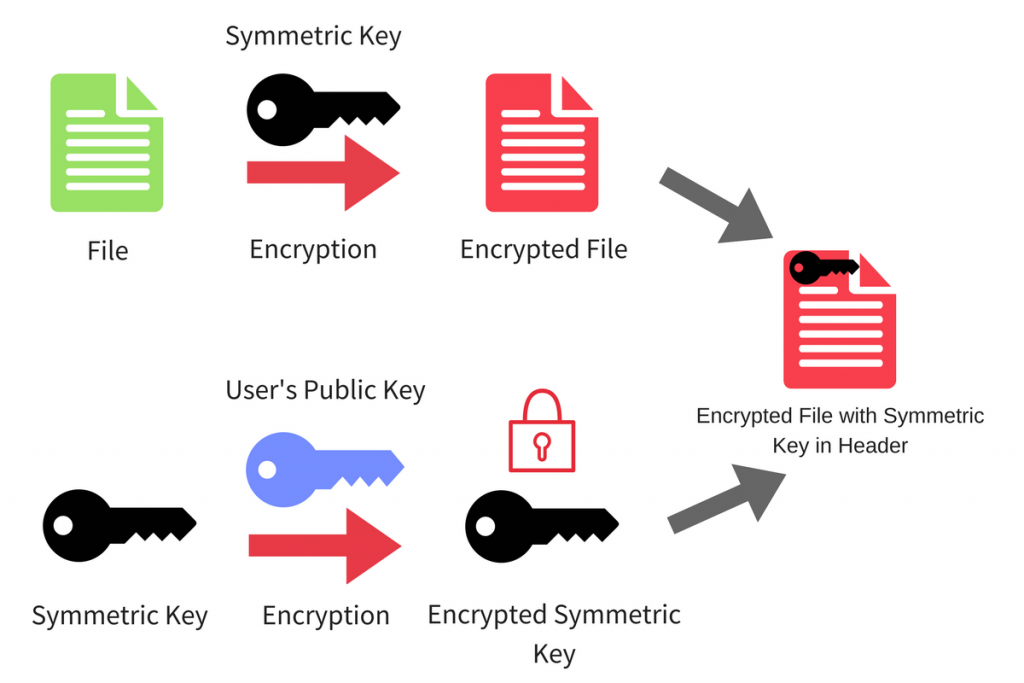

- ファイルの暗号化: LockBit 3.0 システム全体のファイルを識別して暗号化します, 拡張子としてランダムな文字列を追加する. これにより、対応する復号化キーがなければファイルにアクセスできないようにマークされます。.

- 身代金メモ: 身代金要求の手紙が複数の場所に投下される, 被害者に暗号化と攻撃者の要求を伝える. 取引を円滑にするために、支払いの指示が通常含まれています。.

- 防御を無効にする: 活動が中断されないようにするため, LockBit 3.0 主要なシステム防御を無効にする, イベントログサービス, と ボリュームシャドウコピー, データ復旧の試みでよく使われる.

ウイルスの身代金要求メッセージには被害者に向けた次のようなメッセージがある。:

~~~ロックビット 3.0 2019 年の世界最速かつ最も安定したランサムウェア~~~

>>>>> あなたのデータは盗まれ、暗号化されています.

身代金を支払わない場合, データは TOR ダークネット サイトで公開されます. あなたのデータがリークサイトに表示されたら、, 競合他社がいつでも購入できる, だから長い間ためらわないで. 身代金の支払いが早ければ早いほど, より早くあなたの会社が安全になる.Tor ブラウザ リンク:

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion

http://lockbitapt2yfbt7lchxejug47kmqvqqxvvjpqkmevv4l3azl3gy6pyd.onion

http://lockbitapt34kvrip6xojylohhxrwsvpzdffgs5z4pbbsywnzsbdguqd.onion

http://lockbitapt5x4zkjbcqmz6frdhecqqgadevyiwqxukksspnlidyvd7qd.onion

http://lockbitapt6vx57t3eeqjofwgcglmutr3a35nygvokja5uuccip4ykyd.onion

http://lockbitapt72iw55njgnqpymggskg5yp75ry7rirtdg4m7i42artsbqd.onion

http://lockbitaptawjl6udhpd323uehekiyatj6ftcxmkwe5sezs4fqgpjpid.onion

http://lockbitaptbdiajqtplcrigzgdjprwugkkut63nbvy2d5r4w2agyekqd.onion

http://lockbitaptc2iq4atewz2ise62q63wfktyrl4qtwuk5qax262kgtzjqd.onion通常ブラウザへのリンク:

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion.ly

http://lockbitapt2yfbt7lchxejug47kmqvqqxvvjpqkmevv4l3azl3gy6pyd.onion.ly

http://lockbitapt34kvrip6xojylohhxrwsvpzdffgs5z4pbbsywnzsbdguqd.onion.ly

http://lockbitapt5x4zkjbcqmz6frdhecqqgadevyiwqxukksspnlidyvd7qd.onion.ly

http://lockbitapt6vx57t3eeqjofwgcglmutr3a35nygvokja5uuccip4ykyd.onion.ly

http://lockbitapt72iw55njgnqpymggskg5yp75ry7rirtdg4m7i42artsbqd.onion.ly

http://lockbitaptawjl6udhpd323uehekiyatj6ftcxmkwe5sezs4fqgpjpid.onion.ly

http://lockbitaptbdiajqtplcrigzgdjprwugkkut63nbvy2d5r4w2agyekqd.onion.ly

http://lockbitaptc2iq4atewz2ise62q63wfktyrl4qtwuk5qax262kgtzjqd.onion.ly>>>>> 私たちがあなたを騙さないという保証はありますか??

私たちは地球上で最も古いランサムウェアアフィリエイトプログラムです, 私たちの評判より大切なものは何もありません. 私たちは政治的な動機を持つグループではなく、お金だけを望んでいます. あなたが支払う場合, 復号化ソフトウェアを提供し、盗まれたデータを破壊します. 身代金を支払った後, あなたはすぐにさらに多くのお金を稼ぐでしょう. この状況をシステム管理者向けの有料トレーニングとして扱う, 御社のネットワークが適切に構成されていなかったために、攻撃に成功したのです. 当社のペネトレーションテストサービスは、システム管理者の給与と同じように支払われるべきです. それを乗り越えて代償を払おう. 支払い後に復号ツールを提供しなかったり、データを削除しなかったりした場合, 将来誰も私たちに支払わないだろう. 弊社に関する詳しい情報は、イーロン・マスクのTwitterでご覧いただけます。https://twitter.com/ハッシュタグ/lockbit?f=ライブ>>>>> TORダークネットサイトで個人IDを使用して1つのファイルを無料で復号するには、当社に連絡してください。

Torブラウザをダウンロードしてインストールしますhttps://www.torproject.org/

チャットルームに書き込み、返答を待つ, 必ずご返答いたします. 誰にも知られずに当社とやり取りするための固有のIDが必要な場合, チャットで伝えてください, 私たちはあなたのために秘密のチャットを生成し、プライベートワンタイムメモサービスを通じて彼のIDを提供します, このIDはあなた以外には誰にもわかりません. 場合によっては、返答までに時間がかかることがあります, これは、我々が多くの仕事をしており、世界中の何百もの企業を攻撃しているからです.Torブラウザの個人リンクはあなただけが利用できます (DDoS攻撃中に利用可能):

http://ロックビットsupuhswh4izvoucoxsbnotkmgq6durg7kficg6u33zfvq3oyd.onionチャット用のTorブラウザリンク (DDoS攻撃により利用できなくなる場合があります):

http://ロックビットスーパー7e3b4pkn4mgkgojrl5iqgx24clbzc4xm7i6jeetsia3qd.onion

http://ロックビットsupdwon76nzykzblcplixwts4n4zoecugz2bxabtapqvmzqqd.onion

http://ロックビットsupn2h6be2cnqpvncyhj4rgmnwn44633hnzzmtxdvjoqlp7yd.onion

http://ロックビットスポ7vv5vcl3jxpsdviopwvasljqcstym6efhh6oze7c6xjad.onion

http://ロックビットsupq3g62dni2f36snrdb4n5qzqvovbtkt5xffw3draxk6gwqd.onion

http://ロックビットsupqfyacidr6upt6nhhyipujvaablubuevxj6xy3frthvr3yd.onion

http://ロックビットアップt7nr3fa6e7xyb73lk6bw6rcneqhoyblniiabj4uwvzapqd.onion

http://ロックビットsupuhswh4izvoucoxsbnotkmgq6durg7kficg6u33zfvq3oyd.onion

http://ロックビットsupxcjntihbmat4rrh7ktowips2qzywh6zer5r3xafhviyhqd.onion>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

>>>>> あなたの個人ID: B51C595D54036891C97A343D13B59749 <<<<< >>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>> 警告! 暗号化されたファイルを削除または変更しないでください, ファイルの復号化に問題が生じる!

>>>>> 警察やFBIに助けを求めたり、私たちがあなたを攻撃したことを誰にも言わないでください.

それらは役に立たず、事態を悪化させるだけです. の 3 何年もの間、私たちのグループのメンバーは誰一人として警察に捕まっていない, 私たちは一流のハッカーであり、犯罪の痕跡を決して残しません. 警察はいかなる形でも身代金の支払いを禁止しようとするだろう. 彼らが最初に言うことは、あなたのファイルを復号化し、盗まれたファイルを削除する保証はないということです。, 本当じゃない, お支払い前にテスト復号化を行うことができ、それは私たちの評判の問題であるため、あなたのデータは確実に削除されます。, 私たちは何億ドルもの利益を上げており、あなたのファイルのせいで収益を失うことはありません. 警察やFBIにとって、あなたのデータ漏洩について地球上のすべての人に知らせることは非常に有益です。なぜなら、GDPRやその他の同様の法律により、あなたの州はあなたに代わって罰金を課されることになるからです。. 罰金は警察とFBIの資金として使われる, 彼らは甘いコーヒードーナツをどんどん食べてどんどん太っていくだろう. 警察とFBIは我々の攻撃の結果あなたがどんな損失を被るか気にしない, 少額のお金であなたのすべての問題を解決するお手伝いをいたします. これに加えて、身代金を支払うのは必ずしもあなたの会社ではなく、必ずしもあなたの銀行口座から支払う必要はないということを知っておく必要があります。, それは身元不明の人物によって行われる可能性がある, あなたの会社を愛する慈善家など, 例えば, イーロンマスク, 誰かが身代金を払っても警察は何もしない. 誰かがあなたの銀行振込を追跡するのではないかと心配な場合, 現金で暗号通貨を簡単に購入できる, したがって、あなたの会社の誰かが私たちに身代金を支払ったというデジタル痕跡は残りません. 警察やFBIは、個人情報やプライベートな情報を漏洩した顧客からの訴訟を止めることはできない。. 警察やFBIは繰り返しの攻撃からあなたを守ってくれない. 私たちに身代金を支払うことは、罰金や訴訟費用を支払うよりもはるかに安く、利益も大きいです.>>>>> 会社のデータが漏洩するとどのような危険があるか.

初めに, GDRPなどの政府から罰金を科せられることになる, 機密情報を漏洩したとして、会社の顧客から訴えられる可能性がある。. 漏洩したデータは地球上のすべてのハッカーによって様々な不愉快な目的に利用されるでしょう. 例えば, ソーシャルエンジニアリング, 従業員’ 個人データはあなたの会社に再び侵入するために使用される可能性があります. 銀行口座の詳細やパスポートは、犯罪者の資金洗浄に使われる銀行口座やオンラインウォレットの作成に利用される可能性がある。. もう一つの休暇旅行, あなたは、暗号通貨取引所のアカウントを通じて、盗まれた数百万ドル相当の暗号通貨をどこから送金したのかをFBIに説明しなければならない。. あなたの個人情報はローンや家電製品の購入に利用される可能性があります. 後で裁判で、ローンを借りたのは自分ではなく、他人のローンを返済したことを証明しなければならない。. 競合他社は盗んだ情報を利用して技術を盗んだり、プロセスを改善したりする可能性がある。, あなたの仕事のやり方, サプライヤー, 投資家, スポンサー, 従業員, すべてパブリックドメインになります. 競合他社があなたの従業員をより良い賃金を提示する他の企業に引き抜いたら、あなたは幸せではないでしょう。, しますか? 競合他社はあなたの情報をあなたに不利に利用します. 例えば, 財務書類に税金違反やその他の違反がないか調べる, だから会社を閉鎖しなければならない. 統計によると, 中小企業の3分の2はデータ侵害後半年以内に廃業する. ネットワークの脆弱性を見つけて修正する必要があります, データ漏洩の影響を受けた顧客と協力する. これらはすべて非常にコストのかかる手続きであり、ランサムウェア買収のコストを数百倍上回る可能性がある。. ずっと簡単だ, 身代金を安く早く支払う. さて、最も重要なのは, 評判が悪くなる, あなたは長年会社を築いてきました, そしてあなたの評判は破壊されるだろう.GDRP法についてさらに詳しく::

https://en.wikipedia.org/wiki/一般データ保護規制

https://gdpr.eu/gdprとは/

https://プライバシーポリシー>>>>> 復旧会社に頼らないでください, 彼らは本質的に、あなたから金を儲けて騙す単なる仲介者です.

私たちは、回収会社が身代金の価格を告げるケースをよく知っています。 5 万ドル, しかし、実際には彼らは私たちと密かに交渉している 1 万ドル, それで彼らは儲かります 4 あなたから100万ドル. 仲介者を通さずに直接当社にアプローチした場合、料金を支払うことになります 5 倍以下, あれは 1 万ドル.>>>> 非常に重要! ランサムウェア攻撃に対するサイバー保険に加入している場合.

保険会社は、あなたの保険情報を秘密にしておくことを要求します, これは、契約で指定された最高額を決して支払わないこと、または何も支払わないことです。, 交渉の妨害. 保険会社は、あなたの保険が身代金の金額をカバーしていないため、補償が拒否されると後で主張できるように、できる限り交渉を妨害しようとします。. たとえば、あなたの会社は保険に加入しています 10 万ドル, 身代金について保険代理店と交渉している間、彼は私たちに可能な限り低い金額を提供します, 例えば 100 千ドル, わずかな金額を拒否し、たとえば次の金額を尋ねます。 15 万ドル, 保険代理店は、あなたの保険の上限額を私たちに提供することは決してありません 10 万ドル. 彼は交渉を狂わせるためなら何でもし、私たちへの完全な支払いを拒否し、あなたの問題をあなたに任せます. あなたの会社が保険に加入していることを匿名で私たちに伝えた場合 $10 ミリオンおよび保険適用範囲に関するその他の重要な詳細, それ以上は要求しません $10 保険代理店とのやり取りで100万. そうすれば漏洩を回避でき、情報を復号化できるだろう. しかし、卑劣な保険代理店は保険金を支払わないようにわざと交渉するので, この状況では保険会社だけが勝つ. これらすべてを避けて保険金を受け取るには, 保険の適用範囲と条件については必ず匿名でお知らせください。, それはあなたと私たちの両方に利益をもたらします, しかし、保険会社には利益がない. 貧しい億万長者の保険業者は、契約で定められた最高額の支払いによって飢えたり、貧しくなったりすることはない。, 契約はお金よりも高価だということは誰もが知っているからだ, 保険契約に定められた条件を満たしてもらいましょう, 私たちの交流のおかげで.>>>>> 身代金を支払わない場合, 将来またあなたの会社を攻撃します.

このプロセスはLockBitの洗練度を示すだけでなく 3.0 積極的かつ包括的なサイバーセキュリティ対策の重要性も強調している。.

このような脅威から身を守るために, 最新かつ堅牢なセキュリティソリューションを維持することが重要である. この文脈では, スパイハンター, 高度なマルウェア検出および除去機能を備え, LockBitのような脅威を識別し、軽減することができる戦略的な防御ツールです。 3.0.

LockBitの動作と影響を理解する 3.0 この恐ろしい脅威に対する防御を強化するための第一歩である. 情報を入手し準備しておくことで, 組織はランサムウェア攻撃の壊滅的な影響からより効果的に身を守ることができる.

LockBitはどのようにしてシステムに感染するのか 3.0?

LockBitの侵入 3.0 システムへの侵入はさまざまな手段を通じて起こり得る, その多くは単純な人為的ミスやシステムの脆弱性を悪用するものである.

これらの方法を理解することは予防に非常に重要である. このランサムウェア, ステルス性と効率性で有名, データをロックして盗むことができる, 個人や組織に重大な損害を与える.

ハッカーがLockBitを展開するために使用する一般的な方法 3.0

ハッカーがLockBitを配布するために使用する手法 3.0 多様である, それぞれがシステムやそのユーザーの異なる弱点を悪用する. 最も一般的な方法は次のとおりです。:

- メールフィッシング: 悪意のあるリンクをクリックしたり、感染した添付ファイルをダウンロードするようにユーザーを誘導する詐欺メールを使用する.

- 海賊版ソフトウェア: 違法なソフトウェアダウンロードを通じてランサムウェアを配布する, ひび割れ, またはキージェネレータ.

- 脆弱性の悪用: 古いソフトウェアやパッチ未適用のシステムを利用して強制的に侵入する.

- リモートデスクトッププロトコル (RDP) エクスプロイト: 脆弱な、または盗まれたRDP認証情報を使用してシステムにアクセスし、悪意のあるソフトウェアを挿入する.

予防には警戒と, 適切なシステムメンテナンス, SpyHunterのような信頼できるセキュリティソリューションの使用, LockBitなどの脅威を検出して削除できる 3.0.

LockBit の拡散におけるメール フィッシングの役割 3.0

Eメール フィッシング サイバー犯罪者がLockBitを拡散するためによく使われる手法である。 3.0. 受信者を騙して有害なリンクを開かせたり、ランサムウェアを含む添付ファイルをダウンロードさせたりします。.

これらのメールは、よく知られている企業や連絡先からの正当な通信を模倣していることが多い。, 疑いにくくする. フィッシングメールの危険性と兆候を強調することは、そのような詐欺の被害に遭わない方法をユーザーに教育するために不可欠です。.

フィッシング詐欺を特定し回避するための重要なヒントは次のとおりです。:

- 送信者のメールアドレスの正当性を確認する.

- メール本文のスペルミスや文法上の誤りを探す.

- 知らないメールや迷惑メールの添付ファイルをダウンロードしない.

- 機密情報を要求するメールや疑わしいと思われるメール内のリンクをクリックしない.

潜在的に危険なメールをフィルタリングする安全なメールサービスを利用することで、感染のリスクをさらに減らすことができます。. 最終的に, サイバー犯罪者が使用する戦術について常に情報を入手し、SpyHunterのような包括的なセキュリティソリューションに頼ることで、LockBitなどの脅威に対する強力な保護を提供できます。 3.0.

LockBit を削除するためのステップバイステップガイド 3.0 ランサムウェア

LockBitのようなランサムウェア感染への対処 3.0 ストレスになることがある, しかし、構造化されたアプローチに従うことで、状況をより効果的に管理できるようになります。. このガイドでは、デバイスからこの脅威を特定して排除するための手順を段階的に説明します。.

初期安全対策: ネットワークからの切断

ランサムウェア攻撃に対処するための最初の重要なステップは、感染したデバイスをインターネットから切断して隔離することです。. これにより、ランサムウェアが攻撃者のサーバーにそれ以上のデータを送信することが防止されます。, 個人情報のさらなる漏洩を防ぐ.

電源を切って Wi-Fi イーサネットケーブルを抜いてください. コンピュータネットワークを扱う場合, 感染の拡大を防ぐために、影響を受ける可能性のある各デバイスも隔離するようにしてください。.

SpyHunterを利用してLockBitを検出し削除する 3.0 悪意のあるファイル

デバイスを隔離した後, SpyHunterのような信頼できるマルウェア除去ツールを使用することは、マルウェアの検出と除去に不可欠です。 LockBit 3.0 ランサムウェアのコンポーネント.

SpyHunterは、悪質なファイルを識別する効果とユーザーフレンドリーなインターフェースを備えているため、さまざまな熟練度のユーザーに適しています。. ダウンロード後, システム全体のスキャンを実行する. SpyHunterはLockBitを綿密に探して排除します 3.0 ファイル, マルウェアによるシステムへの侵入を効果的に阻止する.

手動削除と. プロのツール: 何がより効果的か?

ランサムウェアを手動で削除することはコスト削減策のように思えるかもしれないが, それは特定の技術的スキルを必要とする複雑なプロセスです.

悪意のあるファイルを手動で削除しようとすると、重要なシステムファイルが誤って失われる可能性があります。, さらなるシステムの不安定化につながる.

プロフェッショナルなマルウェア除去ツール, SpyHunterなど, より実用的な解決策を提案する.

これらは脅威を正確に特定し、無力化するように明確に設計されている。, システムファイルへの付随的損害のリスクを大幅に軽減します. これらのツールは、最新のランサムウェアの亜種に対処するために常に更新されています。, 新たな脅威からデバイスを保護する.

結論は, デジタルライフの安全とセキュリティは最も重要です. これらのガイドの手順に従い、SpyHunterなどの専門的なツールを利用してマルウェアを検出および削除することで, ランサムウェア攻撃によるリスクを効果的に軽減できます.

覚えて, 積極的な対策とタイムリーな行動は、データとデバイスを危険から守る上で大きな違いを生む可能性があります。.

ファイルの復号化: ロックビット後に可能か 3.0 攻撃?

の犠牲者たち LockBit 3.0 ランサムウェア 攻撃者はしばしば困難な状況に直面する: 暗号化されたファイルを復元する方法. このランサムウェアが使用する暗号化は特に強力である, 攻撃者だけが持つ固有のキーを必要とする.

これにもかかわらず, ファイルの回復にはいくつかの方法があります. まず、, 利用可能な公式の復号ツールを探す.

ユーロポールや FBI 特定のランサムウェアの復号ツールを時折リリースする. さらなる被害を避けるために、復号ツールのソースを確認することは非常に重要です。.

さらに, データ復旧を専門とする専門家に相談する価値がある. ファイルの回復は保証されないかもしれないが LockBit 3.0, あなたの状況に合わせたアドバイスを提供することができます. 覚えて, 身代金を支払うことは危険であり、ファイルの回復を保証するものではありません.

その代わり, 専門的なソリューションと、信頼できるソースから提供される復号ツールの潜在的な使用に焦点を当てます。.

無料の復号ツール vs. 身代金の支払い: 長所と短所を比較検討する

無料の復号ツールの使用を考慮すると、絶望的な状況に思えるかもしれないが、一筋の希望の光が見える。. これらのツール, 利用可能な場合, サイバーセキュリティの専門家によって開発され、攻撃者に補償することなくファイルを復号化するように設計されています。.

これは、ランサムウェア活動に資金を提供しないことの重要性を強調する、より安全な手段である。. でも, 利用可能性は限られており、特定のランサムウェアの亜種に依存します。.

身代金を支払う, 一方で, リスクが伴う. 攻撃者が支払い後に復号鍵を提供するという保証はない.

さらに, 犯罪行為の継続を助長する. サイバー犯罪者との金融取引はさらなる詐欺の危険にさらされる可能性もある.

したがって, 無料の復号ツールを探す, 限界があるにもかかわらず, 身代金を支払うよりも推奨される行動である.

バックアップからのファイルの復元: 安全な回復方法

LockBitのようなランサムウェア攻撃から回復するための最も信頼できる方法の1つ 3.0 バックアップからファイルを復元しています. この方法により、データがそのまま保持されます, いかなる復号ツールにも匹敵しない安心感を提供します.

ファイルを別の物理プラットフォームまたはクラウドベースのプラットフォームに定期的にバックアップしておくと、感染した場合でも汚染されていないコピーが利用可能になります。.

バックアップから復元する前に, 追加の暗号化を防ぐために、システムからランサムウェアを削除することが重要です。. SpyHunterのような信頼できるセキュリティソフトウェアを使用すると、ランサムウェアがシステムから完全に除去されることが保証されます。.

安全になったら, バックアップからファイルを復元することができます, データ損失を最小限に抑え、通常業務に迅速に復帰できます。.

単一のバックアップソリューションに頼るだけでなく、さまざまな場所に複数のバックアップを用意することが重要です。. これによりリスクが分散され、ランサムウェア攻撃やその他のデータ損失からデータがさらに保護されます。.

これらのバックアップを定期的に更新することで、最新バージョンのファイルを安全に保存できます。, 必要に応じていつでも復元できる..

ロックからデータを守るための予防策 3.0

との戦いにおいて LockBit 3.0, 悪名高いランサムウェアの脅威, 予防的なセキュリティ対策を採用することは、推奨されるだけでなく、非常に重要です。.

このようなデジタルプレデターを出し抜くための第一歩は、強力なパスワードの相乗効果です。, 多要素認証, 定期的なソフトウェアアップデートの規律.

強力な, ユニークなパスワードは、強調しすぎることのない基本的な防御です. これに多要素認証を加えることで、セキュリティに重要な層が追加されます。, サイバー犯罪者による不正アクセスを大幅に困難にする.

パスワードを超えて, 過剰なアクセス権を抑制するためにユーザーアカウントの権限を定期的に再評価する慣行は、潜在的なセキュリティ侵害を大幅に減らすことができます。.

さらに, 古くなったアカウントや使用されていないアカウントを削除してデジタル環境を整理し、システムの構成が最新のセキュリティプロトコルに準拠していることを確認することは、デジタル資産を攻撃から守るための重要なステップです。 LockBit 3.0 脅威.

ランサムウェア対策で最も重要な戦略は、包括的なエンタープライズサイバーセキュリティソリューションのインストールと更新であると考えられます。.

ソフトウェアのような スパイハンター, マルウェアに対する有効性で有名, リアルタイムの保護と検出機能を提供できます, ランサムウェア攻撃がシステムに侵入する前に阻止するために不可欠.

定期的なシステムバックアップがランサムウェアの被害からあなたを救う理由

定期的なシステムバックアップは、現代のデジタル環境において不可欠な安全策です。, ランサムウェア攻撃による壊滅的な被害に対するフェイルセーフとして機能する.

この戦略の本質は、重要なデータの最新のバックアップを維持することにある。, メインネットワークとは独立して保存されます. このアプローチにより、, ランサムウェア感染の場合, サイバー脅迫者の要求に屈することなくシステムを復元できる.

バックアップ戦略の有効性を最適化するには, 複数のバックアップポイントを備えたローテーションシステムの導入を検討する, 復元のために最新のクリーンデータを選択できる.

さらに, オフラインバックアップコピーの統合により、セキュリティがさらに強化されます。, オンラインの脅威によるデータの侵害から保護する.

将来の攻撃を阻止するための強力なセキュリティ対策の実装

強力なセキュリティ対策の導入は継続的なプロセスであり、LockBitのようなサイバー脅威に先手を打つために注意と更新が必要です。 3.0.

セキュリティに対する多層的なアプローチ, 技術的な対策と人間の警戒の両方を包含する, 最も重要. 最新のサイバー脅威とセキュリティのベストプラクティスに関する従業員向けの定期的なトレーニングセッションは、フィッシング攻撃が成功する可能性を大幅に減らすことができます。, ランサムウェアの一般的な侵入口.

さらに, 管理者権限を制限し、最小権限の原則を実施することで、内部の脅威や不正アクセスのリスクを大幅に最小限に抑えることができます。.

ネットワークセグメンテーションは、, ネットワークの重要な部分を分離することで, システム全体にランサムウェアが広がるのを防ぐことができます.

ついに, すべてのソフトウェアが最新の状態に保たれていることを確認する, 最新のパッチとアップデートを適用, ランサムウェアに悪用される可能性のある脆弱性を解消.

これらの容赦ない脅威に対する防御を強化したい組織は、SpyHunterのようなセキュリティソリューションに頼りになるかもしれません。, 包括的な保護と安心を提供するように設計.

ソフトウェアとシステムを最新の状態に保つことの重要性

LockBitのようなランサムウェアから身を守るための最もシンプルかつ効果的な戦略の1つ 3.0 すべてのソフトウェアとオペレーティングシステムを最新の状態に保つことです.

サイバー犯罪者は、古いソフトウェアの既知の脆弱性を頻繁に狙ってランサムウェアを展開する。. これらの問題を修正するために、タイムリーなアップデートとパッチが開発されている。 脆弱性, それにより、潜在的な攻撃に対する重要な防御ツールが提供される。.

この保護対策は、オペレーティングシステムや一般的に標的となるソフトウェアだけにとどまりません。; 組織内で使用されているすべてのデジタルツールとプラットフォームに適用されます。.

サイバーセキュリティ意識の文化を育み、定期的なアップデートを優先することで, 企業はランサムウェア攻撃による常に存在する脅威から身を守ることができる.

結論は, LockBitのような脅威からデータを保護する 3.0 サイバーセキュリティに対する積極的かつ包括的なアプローチが求められる.

強力なパスワードと多要素認証による第一防衛線の強化から、定期的なシステムバックアップの重要な実践まで, 各ステップは、ランサムウェア攻撃に対する強力な防御を構築する上で重要な役割を果たします。.

継続的な警戒と最新のサイバーセキュリティソフトウェアを組み合わせると, SpyHunterなど, 組織は自信を持ってデジタル環境を乗り切ることができる, デジタル時代の進化する脅威から十分に保護されていると知っている.

サイバーセキュリティ体制を強化するために知っておくべきヒント

今日の相互接続された世界では、サイバーセキュリティの姿勢を改善することが極めて重要です。. サイバー脅威はますます巧妙化している, デジタルライフを守るために知識とツールを身につけることが重要です.

ここ, サイバー脅威に対する防御を強化するための実用的なヒントと戦略的なアドバイスを紹介します.

サイバー衛生: データを安全に保つための日常的な実践

サイバー衛生とは、日常的な, データの健全性とセキュリティを維持するためにユーザーが取るべき基本的な行動. 個人の衛生が健康を保つのと同じように, サイバー衛生はデジタルライフを安全に保つのに役立ちます.

毎日のオンラインルーチンに取り入れるべき重要な習慣をご紹介します:

- すべてのソフトウェアを定期的に更新する: 常に最新バージョンのオペレーティングシステムをダウンロードしてください, アプリケーション, ファームウェア. 開発者はハッカーに悪用される可能性のある脆弱性を修正するアップデートを頻繁にリリースしている.

- 強く使う, 固有のパスワード: 各アカウントには異なるパスワードが必要です. 文字を組み合わせて使う, 数字, 複雑なパスワードを作成するための記号, パスワードを管理するためにパスワードマネージャーの使用を検討してください.

- 二要素認証を有効にする (2FA): 可能な限り, 追加のセキュリティ層を追加するには 2FA. これにはパスワードだけでなく、 (携帯電話に送られるコードのように) ログインします.

- クリックする内容には注意してください: 不明なソースからのリンクをクリックしたり、添付ファイルをダウンロードしたりしないでください。, フィッシング詐欺やマルウェアが含まれている可能性がある.

- 定期的にデータをバックアップする: 定期的なバックアップは多くのシナリオで命を救うことができます, ランサムウェア攻撃やハードウェア障害など. 外付けドライブやクラウドベースのサービスを使用して重要なデータを安全に保ちます.

これらの習慣を日常のオンライン活動に取り入れることで, サイバー脅威に対する脆弱性が大幅に減少します.

適切なサイバーセキュリティソフトウェアの選択: SpyHunterがどのように役立つか

デジタル環境の保護に関しては, 適切なサイバーセキュリティソフトウェアを選択することは極めて重要な決定です. SpyHunterは、最新のマルウェアの脅威に対する包括的な保護を特徴とする、非常に効果的なマルウェア修復ツールです。, ランサムウェアを含む, ワーム, トロイの木馬, およびその他 悪意のあるソフトウェア.

SpyHunterは進化するデジタル環境に合わせて設計されています, 新たな脅威に適応する直感的な保護を提供. それは提供します リアルタイムシステムガード機能 マルウェアが被害を及ぼす前にブロックする, コンピュータを悩ませる可能性のある特定のマルウェアの問題に対するカスタマイズされた修正も提供します.

- アクティブマルウェアスキャン: SpyHunterの高度なマルウェアスキャナーは定期的に更新され、マルウェアを効率的に検出して削除します。.

- ランサムウェア保護: ランサムウェア攻撃に対する強力な防御メカニズムを提供します, データが暗号化され人質に取られるのを防ぐ.

- ユーザーフレンドリーなインターフェース: SpyHunterはわかりやすいインターフェースで設計されています, 技術に精通したユーザーとサイバーセキュリティソフトウェアを初めて使用するユーザーの両方が利用できるようにします。.

- カスタマイズされた修復: 万能のソリューションとは異なり, SpyHunterは、システムに対する固有の脅威に対処するためにカスタマイズされたマルウェア修正を提供します.

- 顧客サポート: SpyHunterで, 優れた顧客サービスを受けることができます, パーソナライズされたサポートのためのヘルプデスクを含む.

SpyHunterを選択すると、サイバー脅威に対する効果的な防御だけでなく、安心感も得られます。, 信頼できるツールを利用できることを知る. 堅牢で適応性の高いサイバーセキュリティソフトウェアをお探しの方へ, SpyHunterは幅広いセキュリティニーズを満たす優れた選択肢です.

ランサムウェアの支払いの法的および倫理的影響を理解する

ランサムウェア攻撃に直面して, 身代金を支払うかどうかの決定には、法的および倫理的影響の徹底的な分析が必要である。.

即時の対応は データの回復を期待して支払いをする傾向がある, より広範な影響を理解することが重要だ. 身代金の支払いには法的リスクが伴うだけでなく、倫理的な懸念も生じる。.

法的に, いかなる政府によってもテロ組織と認定されたグループに身代金を支払うことは、重大な法的結果につながる可能性がある。. 倫理的に, それ 犯罪活動への資金提供と奨励に貢献する, 支払者だけでなく他の潜在的なターゲットに対しても攻撃のサイクルを永続させる.

法的な観点から, さまざまな管轄区域では身代金の支払いを阻止する規制やガイドラインがある. これらの規制は、犯罪組織への資金援助を防ぐだけでなく、ランサムウェア攻撃の拡大を阻止するためにも制定されている。. さらに, the 保証の欠如 データ復旧における後払いは意思決定プロセスの複雑さを増す.

倫理的に, 企業は社会的責任を考慮しなければならない. 身代金要求の支払いは、ランサムウェア経済を活性化させる可能性がある. これは、 事業の型 それは搾取と犯罪行為にかかっている, より高度で広範囲な攻撃につながる.

したがって, 組織は 代替回復方法を評価することを奨励する 将来の攻撃のリスクを軽減するためにサイバーセキュリティ防御を強化する.

支払うか支払わないか? ランサムウェアの身代金をめぐる議論

ランサムウェアの要求に応じるというジレンマは重要な議論を中心に展開する: データ復旧の即時の必要性と、犯罪エコシステムを支援することの長期的な影響.

片側, 業務停止や重要なデータの損失の可能性に直面している企業は、支払いを必要悪とみなすかもしれない。.

反対側, サイバーセキュリティコミュニティと法執行機関は支払いに対して警告している, データが復号化される保証がないことと、支払者が将来の標的になるリスクを理由に挙げている。.

さらに, 身代金要求に屈しても、侵害の根本的な原因は解決されない. 将来の攻撃への扉が開かれる, 強固なサイバーセキュリティ対策の重要性を強調.

予防技術への投資, 従業員研修, 定期的なデータバックアップの実践は、ランサムウェアの脅威に対するより持続可能な保護アプローチを提供します。.

ハッカーとの交渉: それは良い考えだろうか?

ハッカーとの交渉は複雑な課題を伴う. 交渉によって身代金要求が減るかもしれないと主張する人もいるが, それは本質的にハッカーが状況をコントロールしていることを認めている.

対話を行うことで、意図せずして攻撃者に組織の支払い意思に関する情報を提供してしまう可能性がある。, 要求の増加やさらなる攻撃につながる可能性がある.

交渉の代わりに, 焦点を当てるべきは 防止, 検出, およびインシデント対応. 積極的なサイバーセキュリティの姿勢を強調することで、そもそも被害者になるリスクが軽減されます。.

SpyHunterのような評判の良いセキュリティソフトウェアを使用するなどのセキュリティ対策を実装すると、ランサムウェアの脅威がデータを暗号化する前に検出して削除するのに役立ちます。. SpyHunterの高度なアルゴリズムはリアルタイム保護を提供するように設計されています, ランサムウェアやその他のマルウェアに対する重要な防御層を提供します.

最終的に, ハッカーと交渉するという決断はリスクを伴う. 組織は潜在的な短期的利益と長期的な結果を比較検討する必要がある.

強力なサイバーセキュリティ対策を通じてレジリエンスを構築し、法執行機関と連携することで、ランサムウェア攻撃に対抗するより効果的な戦略を実現できる。.

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

ステップ 1: ロックビットをスキャン 3.0 SpyHunterマルウェア対策ツールを使用

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: LockBit をアンインストールする 3.0 および Windows からの関連するマルウェア

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

ステップ 3: レジストリをクリーンアップします, LockBitによって作成されました 3.0 コンピューター上.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, LockBitによって作成されました 3.0 そこの. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

ステップ 4: PC をセーフ モードで起動して LockBit を分離して削除する 3.0

ステップ 5: LockBit で暗号化されたファイルの復元を試みる 3.0.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

ランサムウェア感染と LockBit 3.0 復号化が非常に難しい暗号化アルゴリズムを使用してファイルを暗号化することを目指します. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

LockBit 3.0-FAQ

ロックビットとは 3.0 ランサムウェア?

LockBit 3.0 は ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does LockBit 3.0 Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does LockBit 3.0 感染する?

いくつかの方法で.LockBit 3.0 ランサムウェアは送信されることによってコンピュータに感染します フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of LockBit 3.0 is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open .LockBit 3.0 ファイル?

君は can't 復号化ツールなしで. この時点で, the .LockBit 3.0 ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 .LockBit 3.0 ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか ".LockBit 3.0" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります .LockBit 3.0 ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of LockBit 3.0 ウイルス?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

LockBitをスキャンして見つけます 3.0 ランサムウェアを削除してから、重要な .LockBit に追加の害を与えることなくそれを削除します 3.0 ファイル.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can LockBit 3.0 Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

ロックビットについて 3.0 リサーチ

SensorsTechForum.comで公開するコンテンツ, このロックビット 3.0 ハウツー取り外しガイドが含まれています, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, LockBitの背後にある研究 3.0 ランサムウェアの脅威は VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.