この記事は、何であるかを最もよく説明するために作成されました .ndpyhssファイルウイルス そしてそれをあなたのコンピュータから取り除く方法, プラスする方法 .ndpyhss暗号化ファイルを復元する.

この記事は、何であるかを最もよく説明するために作成されました .ndpyhssファイルウイルス そしてそれをあなたのコンピュータから取り除く方法, プラスする方法 .ndpyhss暗号化ファイルを復元する.

The .ndpyhssファイルウイルスは、マグニバーウイルスに由来するランサムウェアの一種です。, Magniberを使用する 感染を実行するためのエクスプロイトキット. このウイルスは、感染したコンピューター上のファイルを暗号化することを目的としています。, 置き去りにする .ndpyhss ファイルのサフィックスとファイルを開くことができなくなる. ランサムウェアの最終的な目標は、被害者に身代金を支払わせて、詐欺師にファイルを回復させることです。, この感染によって暗号化された. でも, これは非常にお勧めできません。お使いのコンピュータがこの亜種に感染している場合 Magniberランサムウェアe, この記事を読んで、PCからこのウイルスを削除し、ファイルを復元する方法を学ぶことをお勧めします, それによって暗号化.

脅威の概要

| 名前 | Magniberランサムウェア |

| タイプ | ランサムウェア, クリプトウイルス |

| 簡単な説明 | コンピュータ上のファイルを暗号化してから、ファイルを回復して再び機能させるために多額の身代金を支払うように依頼することを目的としています. |

| 症状 | ファイルは追加のファイル拡張子で暗号化されます – .ndpyhssと身代金メモファイル, README.txtと呼ばれる. |

| 配布方法 | スパムメール, メールの添付ファイル, 実行可能ファイル |

| 検出ツール |

システムがマルウェアの影響を受けているかどうかを確認する

ダウンロード

マルウェア除去ツール

|

ユーザー体験 | フォーラムに参加する Magniberランサムウェアについて話し合う. |

| データ回復ツール | ステラフェニックスによるWindowsデータの回復 知らせ! この製品は、失われたファイルを回復するためにドライブセクターをスキャンしますが、回復しない場合があります 100% 暗号化されたファイルの, しかし、それらのほんのわずかです, 状況やドライブを再フォーマットしたかどうかによって異なります. |

.ndpyhssランサムウェア – 配布方法

のために .ndpyhss 配布されるウイルスをファイルし、そこにいる最大数の犠牲者に感染します, ウイルスの背後にいる詐欺師は、大規模なスパムキャンペーンに参加する可能性があります, その目的は、被害者に悪意のある電子メールの添付ファイルを開いたり、悪意のあるWebリンクをクリックさせたりすることです。. これらの電子メールの背後にある考え方は、多くの場合、:

- DHL.

- FedEx.

- PayPal.

- eBay.

電子メールには、感染を引き起こすことを主な目的とする電子メールの添付ファイルを開くように被害者に促すなど、説得力のあるステートメントが埋め込まれていることがよくあります。.

電子メールに加えて, Magniberランサムウェアウイルスは、正規のファイルを装いながらオンラインでアップラドされた正規のファイルを装って拡散する可能性もあります。. これは基本的に、ファイルが:

- プログラムのセットアップ.

- ゲームパッチまたはクラック.

- ライセンスアクティベーター.

- キージェネレータ.

.ndpyhssランサムウェア—対象となる脆弱性

Magniberランサムウェアとそれに関連する.ndpyhssウイルス株は、特定の脆弱性を標的とするさまざまなエクスプロイトを使用することが判明しています。. この特定の脅威の明確な特徴の1つは、 2017 攻撃キャンペーン脅威はと呼ばれるメカニズムを使用していました フィルタリングゲート ニックネーム マグニゲート Cerberランサムウェアを配布した. この特定の脅威により、オペレーターはターゲットで選択された特定の値を定義できます. これにより、犯罪者はアジアのいくつかの国を悩ませてきた微調整された攻撃を実行することができました. 彼らの成功により、他のランサムウェア作成者は、同様の方法で意図された被害者を選択的に除外するようになりました。.

Magniberウイルスは、一般的な脆弱性を標的とする2つの特定のエクスプロイトを使用して配信されました:

- CVE-2018-4878 —以前にAdobeFlashPlayerで解放後使用の脆弱性が発見されました 28.0.0.161. この脆弱性は、リスナーオブジェクトのメディアプレーヤー処理に関連するPrimetimeSDKのダングリングポインターが原因で発生します. 攻撃が成功すると、任意のコードが実行される可能性があります.

- CVE-2018-8174 —VBScriptエンジンがメモリ内のオブジェクトを処理する方法にリモートコード実行の脆弱性が存在する, 別名 “WindowsVBScriptエンジンのリモートコード実行の脆弱性。” これはWindowsに影響します 7, Windows Server 2012 R2, Windows RT 8.1, Windows Server 2008, Windows Server 2012, ウィンドウズ 8.1, Windows Server 2016, Windows Server 2008 R2, ウィンドウズ 10, ウィンドウズ 10 サーバー.

.ndpyhss Magniberランサムウェア–感染活動

Magniberの.ndpyhssファイルバリアントが ランサムウェア 犠牲者のコンピューターにドロップされます, マルウェアは、感染したマシンにドロップされたいくつかのモジュールを使用します:

主な感染モジュール – このモジュールにはトロイの木馬のような機能があり、ランサムウェアをスパイウェアに変えてコンピューターを盗み、制御することができます。.

データ盗難モジュール –機密データを盗むために使用される可能性があります, パスワードなど, 財務情報またはファイル.

追加のマルウェアドロッパー –このモジュールは、既存のウイルスファイルを更新したり、感染したコンピューターに別のウイルスをダウンロードしたりする可能性があります.

悪意のあるファイルがフォルダにコピーされます, これは、これが発生した後にも変更される可能性があります. これが行われるとすぐに, マルウェアのファイルはradnom名に変更され、次のWindowsディレクトリに存在する可能性があります:

- %温度%

- %アプリデータ%

- %ローカル%

- %LocalLow%

- %ローミング%

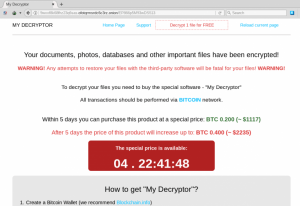

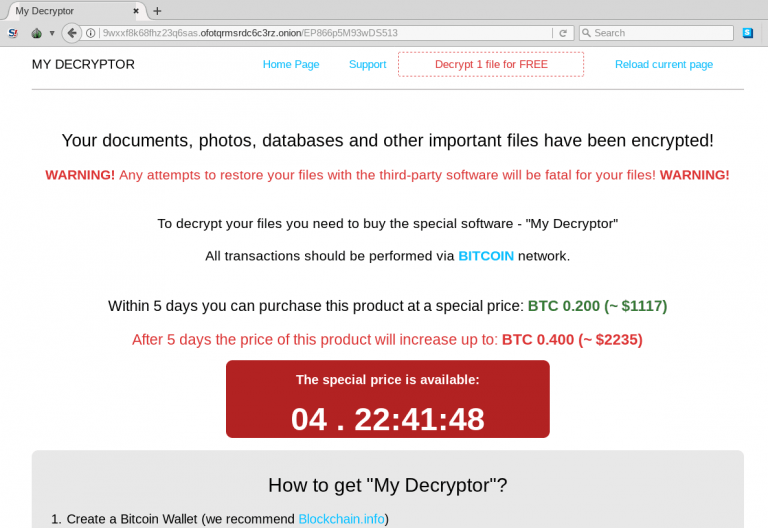

これに加えて, ランサムウェアは、管理者としてプロセスを生成し、ウイルスが実際のシステムまたは仮想ドライブで実行されているかどうかを確認する情報収集アクティビティなど、さまざまな悪意のあるアクティビティを実行する場合もあります。, マルウェアはそれ自体を削除し始める可能性があり、暗号化を実行することはありません. ただし、実際のコンピューターで実行している場合, 身代金メモファイルをドロップし始める可能性があります, README.txtと呼ばれる, これには、このウイルスによって暗号化されたファイルを復元するために多額の身代金を支払う方法の説明が含まれています. 身代金メモは通常、被害者をMagniberランサムウェアの支払いページに誘導します, これは次のようになります:

身代金の支払い方法の説明に加えて, ウイルスはまた、の無料の復号化を提供する可能性があります 1 犠牲者にファイルする, このブラックメインリングが機能することを証明するために.

.ndpyhssファイルウイルス – 暗号化プロセス

この亜種が被害者のコンピューター上のファイルを暗号化するために, 暗号化の対象となるファイル拡張子のプリセットリストを使用します. これらの種類のファイルが被害者のコンピューター内で検出された場合, ランサムウェアウイルスはそれらを暗号化します:

→ docx xls xlsx ppt pptx pst ost msg em vsd vsdx csv rtf 123 wks wk1 pdf dwg

onetoc2 snt docb docm dot dotm dotx xlsm xlsb xlw xlt xlm xlc xltx xltm pptm

pot pps ppsm ppsx ppam potx potm edb hwp 602 sxi sti sldx sldm vdi vmx gpg

aes raw cgm nef psd ai svg djvu sh class jar java rb asp php jsp brd sch dch

dip vb vbs ps1 js asm pas cpp cs suo sln ldf mdf ibd myi myd frm odb dbf db

mdb accdb sq sqlitedb sqlite3 asc lay6 lay mm sxm otg odg uop std sxd otp

odp wb2 slk dif stc sxc ots ods 3dm max 3ds uot stw sxw ott odt pem p12 csr

crt key pfx der 1cd cd arw jpe eq adp odm dbc frx db2 dbs pds pdt dt cf cfu

mx epf kdbx erf vrp grs geo st pff mft efd rib ma lwo lws m3d mb obj x3d c4d

fbx dgn 4db 4d 4mp abs adn a3d aft ahd alf ask awdb azz bdb bib bnd bok btr

cdb ckp clkw cma crd dad daf db3 dbk dbt dbv dbx dcb dct dcx dd df1 dmo dnc

dp1 dqy dsk dsn dta dtsx dx eco ecx emd fcd fic fid fi fm5 fo fp3 fp4 fp5

fp7 fpt fzb fzv gdb gwi hdb his ib idc ihx itdb itw jtx kdb lgc maq mdn mdt

mrg mud mwb s3m ndf ns2 ns3 ns4 nsf nv2 nyf oce oqy ora orx owc owg oyx p96

p97 pan pdb pdm phm pnz pth pwa qpx qry qvd rctd rdb rpd rsd sbf sdb sdf spq

sqb stp str tcx tdt te tmd trm udb usr v12 vdb vpd wdb wmdb xdb xld xlgc zdb

zdc cdr cdr3 abw act aim ans apt ase aty awp awt aww bad bbs bdp bdr bean

bna boc btd cnm crw cyi dca dgs diz dne docz dsv dvi dx eio eit emlx epp err

etf etx euc faq fb2 fb fcf fdf fdr fds fdt fdx fdxt fes fft flr fodt gtp frt

fwdn fxc gdoc gio gpn gsd gthr gv hbk hht hs htc hz idx ii ipf jis joe jp1 jrtf

kes klg knt kon kwd lbt lis lit lnt lp2 lrc lst ltr ltx lue luf lwp lyt lyx man

map mbox me mel min mnt mwp nfo njx now nzb ocr odo of oft ort p7s pfs pjt prt

psw pu pvj pvm pwi pwr qd rad rft ris rng rpt rst rt rtd rtx run rzk rzn saf

sam scc scm sct scw sdm sdoc sdw sgm sig sla sls smf sms ssa sty sub sxg tab

tdf tex text thp tlb tm tmv tmx tpc tvj u3d u3i unx uof upd utf8 utxt vct vnt

vw wbk wcf wgz wn wp wp4 wp5 wp6 wp7 wpa wpd wp wps wpt wpw

wri wsc wsd wsh wtx

xd xlf xps xwp xy3 xyp xyw ybk ym zabw zw abm afx agif agp aic albm apd apm

apng aps apx art asw bay bm2 bmx brk brn brt bss bti c4 ca cals can cd5 cdc

cdg cimg cin cit colz cpc cpd cpg cps cpx cr2 ct dc2 dcr dds dgt dib djv dm3

dmi vue dpx wire drz dt2 dtw dv ecw eip exr fa fax fpos fpx g3 gcdp gfb gfie

ggr gih gim spr scad gpd gro grob hdp hdr hpi i3d icn icon icpr iiq info ipx

itc2 iwi j2c j2k jas jb2 jbig jbmp jbr jfif jia jng jp2 jpg2 jps jpx jtf jw

jxr kdc kdi kdk kic kpg lbm ljp mac mbm mef mnr mos mpf mpo mrxs my ncr nct

nlm nrw oc3 oc4 oc5 oci omf oplc af2 af3 asy cdmm cdmt cdmz cdt cmx cnv csy

cv5 cvg cvi cvs cvx cwt cxf dcs ded dhs dpp drw dxb dxf egc emf ep eps epsf

fh10 fh11 fh3 fh4 fh5 fh6 fh7 fh8 fif fig fmv ft10 ft11 ft7 ft8 ft9 ftn fxg

gem glox hpg hpg hp idea igt igx imd ink lmk mgcb mgmf mgmt mt9 mgmx mgtx

mmat mat ovp ovr pcs pfv plt vrm pobj psid rd scv sk1 sk2 ssk stn svf svgz

tlc tne ufr vbr vec vm vsdm vstm stm vstx wpg vsm xar ya orf ota oti ozb

ozj ozt pa pano pap pbm pc1 pc2 pc3 pcd pdd pe4 pef pfi pgf pgm pi1 pi2 pi3

pic pict pix pjpg pm pmg pni pnm pntg pop pp4 pp5 ppm prw psdx pse psp ptg

ptx pvr px pxr pz3 pza pzp pzs z3d qmg ras rcu rgb rgf ric riff rix rle rli

rpf rri rs rsb rsr rw2 rw s2mv sci sep sfc sfw skm sld sob spa spe sph spj

spp sr2 srw wallet jpeg jpg vmdk arc paq bz2 tbk bak tar tgz gz 7z rar zip

バックアップisovcdbmp png gif tif tiff m4u m3u mid wma flv 3g2 mkv 3gp mp4 mov

avi asf mpeg vob mpg wmv fla swf wav mp3

しかし、Magniberランサムウェアのこの亜種も賢いものです, 感染したマシンを無傷で機能させるために、いくつかの重要なWindowsフォルダ内のファイルの暗号化をスキップします. いわゆる「ホワイトリスト」内のフォルダは次のように表示されます:

→ :\ドキュメントと設定すべてのユーザー

:\ドキュメントと設定デフォルトユーザー

:\ドキュメントと設定localservice

:\ドキュメントと設定networkservice

\appdata local

\appdata locallow

\appdata roaming

\ローカル設定

\public music sample music

\public pictures sample pictures

\public videos sample videos

\ブラウザ

\$recycle.bin

\$windows。〜bt

\$windows。〜ws

\ブート

\インテル

\msocache

\perflogs

\プログラムファイル (x86)

\プログラムファイル

\プログラムデータ

\回復

\リサイクル

\リサイクラー

\システムボリューム情報

\windows.old

\windows10upgrade

\ウィンドウズ

\winnt

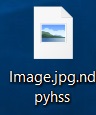

暗号化プロセスが完了した後, Magniberランサムウェアウイルスは、ランダムなファイル拡張子を割り当てることがよくあります, その1つの変種は、研究者MichaelGillespieによって検出されました。 .ndpyhss ファイル拡張子. Magniber Ransomwareによって暗号化された後、ファイルは次のように表示されます:

Magiberランサムウェアを削除し、暗号化されたファイルを復元します

このバージョンを削除するには Magniberランサムウェア, この記事の下にある削除手順に従うことをお勧めします. それらは手動と自動の除去方法に分けられています. 手動での取り外しが確実ではない場合, このランサムウェアを自動的に削除することをお勧めします, 高度なマルウェア対策ソフトウェアの助けを借りて. 主な目的は、脅威をスキャンしてから関連するすべてのオブジェクトを削除することでこの脅威を自動的に削除し、将来の保護もリアルタイムで確保できるようにすることです。.

このランサムウェア感染によって暗号化されたファイルを復元したい場合, 新しくリリースされたものを使ってみることができます 復号化 Magniberranosmwareの場合. それに加えて, この復号化機能が機能しない場合, あなたはステップでファイル回復のための代替方法を使用して試みることができます 「2. ファイルを復元する, MagniberRansomwareによって暗号化されました」. 彼らはそうではないかもしれません 100% 暗号化されたすべてのファイルを復元できることを保証します, しかし、それらのいくつかまたはそれ以上を回復するのに役立つかもしれません.

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

ステップ 1: SpyHunterAnti-MalwareToolを使用してMagniberランサムウェアをスキャンする

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: Uninstall Magniber Ransomware and related malware from Windows

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

ステップ 3: レジストリをクリーンアップします, MagniberRansomwareによってコンピューター上で作成されました.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, そこでMagniberRansomwareによって作成されました. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

ステップ 4: PCをセーフモードで起動して、Magniberランサムウェアを分離して削除します

ステップ 5: Magniberランサムウェアによって暗号化されたファイルを復元してみてください.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

ランサムウェア感染とMagniberRansomwareは、復号化が非常に難しい暗号化アルゴリズムを使用してファイルを暗号化することを目的としています. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

Magniber Ransomware-FAQ

What is Magniber Ransomware Ransomware?

Magniberランサムウェアは ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does Magniber Ransomware Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does Magniber Ransomware Infect?

いくつかの方法で。MagniberRansomwareRansomwareは、送信されることでコンピュータに感染します。 フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of Magniber Ransomware is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open .Magniber Ransomware files?

君は can't 復号化ツールなしで. この時点で, the .Magniberランサムウェア ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 .Magniberランサムウェア ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか ".Magniberランサムウェア" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります .Magniberランサムウェア ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of Magniber Ransomware Virus?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

Magniber Ransomwareランサムウェアをスキャンして特定し、重要な.MagniberRansomwareファイルに追加の害を及ぼすことなく削除します。.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can Magniber Ransomware Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

Magniberランサムウェアリサーチについて

SensorsTechForum.comで公開するコンテンツ, このMagniberランサムウェアのハウツー除去ガイドが含まれています, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, MagniberRansomwareランサムウェアの脅威の背後にある研究は VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.