クリスマスが来ています! 不運にも, マルウェアやサイバー詐欺の分野で, 冬休みの到来は苦味を帯びる. サイバー犯罪活動が限界に達するのはその年の時期です. そうは言っても, Lockyランサムウェアが再び復活したことは誰もが驚くことではありません, Lockyのオペレーターに代わってより多くの活動が簡単に続くことができる真新しいキャンペーンで.

関連している: Androidバンキングのトロイの木馬がオンラインバンキングのユーザーからお金を盗む

ランサムウェアに加えて, 冬はバンキングマルウェアにとって最も好きな時期であるように思われるため、Androidユーザーは特に注意する必要があります. クリスマスは1か月先かもしれません, しかし、有名な銀行をターゲットにしたAndroidキャンペーンはすでに増加しています。. フォーティネットの研究者は、ターゲットとしているそのようなキャンペーンの1つをすでに開示しています 15 ドイツの銀行向けのさまざまなモバイルバンキングアプリ. このマルウェアの将来のリリースでは、銀行やその他の組織が追加される可能性があります。, 研究者は書く.

このバンキングマルウェアは、からログイン資格情報を盗むように設計されています 15 ドイツの銀行向けのさまざまなモバイルバンキングアプリ. また、アンチウイルスモバイルアプリに抵抗する機能もあります, 邪魔するだけでなく 30 さまざまなアンチウイルスプログラムを使用して、それらが起動しないようにします.

マルウェアはAndroidデバイスにどのようにインストールされていますか?

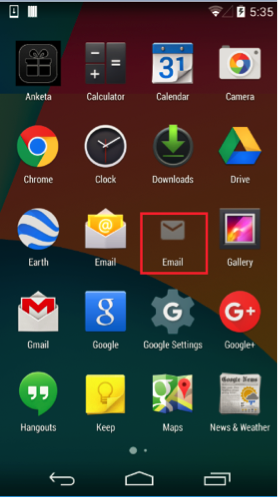

どうやら, マルウェアはメールアプリを装います. インストールしたら, ランチャーにアイコンが表示されます. これはそれがどのように見えるかです:

悪意のあるアプリのインストール後, デバイスの管理者権限が付与されます. ユーザーがターゲットバンキングアプリを起動したとき, マルウェアは、HTTPSを介して、ペイロードのコマンドおよび制御サーバーにリクエストを送信します. C&Cサーバーは偽のカスタマイズされたログインページで応答します. 悪意のあるアプリは、正当なアプリの上に巧妙に細工されたログイン画面オーバーレイを表示します. これは確かに、悪意のあるアプリが入力された銀行の資格情報を収集する方法です. 加えて, サイバー犯罪者は、対象となる銀行ごとに異なるログイン画面を作成しました.

関連している: ドレスコードAndroidマルウェアとそのユーザーへの危険性

マルウェアは、ランチャーからアイコンを隠すようにも設計されています. そのため、被害者はアプリのインストールに失敗したと信じている可能性があります. バックグラウンドで, でも, マルウェアは約を防止しようとします 30 起動からのさまざまなモバイルアンチウイルスアプリ. マルウェアも

- デバイスに関するデータを収集する;

- 失われたインストール済みアプリを収集する;

- すべてをCに送信します&Cサーバー;

- さらなる指示を待つ.

フォーティネットの研究者によると, マルウェアはSMSメッセージを傍受する可能性があります, 大量のテキストメッセージを送信する, ターゲットアプリリストを更新する, デバイスの新しいパスワードを設定します. マルウェアはさらに悪意のある活動を行う可能性もあります.

マルウェアがまだ対応できないことの1つは、クレジットカードデータを盗むことです。, しかし、これはスキルのセットに追加することもできます.

被害者はどのようにして悪意のあるアプリを削除できますか?

影響を受けるユーザーは、最初にマルウェアのデバイス管理者権限を無効にする必要があります. これはで行われます [設定]->[セキュリティ]->[デバイス管理者]->[デバイス管理者]->[非アクティブ化]. 被害者は、の助けを借りてマルウェアをアンインストールする必要があります Android Debug Bridge 'adbuninstallを使用して [パッケージ名]'.