セキュリティの観点から, ランサムウェアとRAT (リモートアクセス型トロイの木馬) 組織やスタンドアロンユーザーにとって真の悪夢です. KasperskyLabがランサムウェア攻撃の流行を定義したのは当然のことです. セキュリティ研究者が指摘したように アンドレイ・ポゾギン, 安全なユーザーはいません. 消費者と企業の両方がランサムウェアの犠牲になる可能性があります.

さらに, Androidとクラウドストレージのランサムウェアの台頭により、身代金攻撃は手に負えなくなりつつあります.

Android/Lockerpinの新バージョン。身代金マルウェア

つい最近、新たな悪意のあるAndroid攻撃が検出されました. それはPornDroidという名前のアダルトアプリケーションの助けを借りて広がっています. デバイスが感染したら, ユーザーの画面PINが変更されます, 身代金が要求されます. 身代金の額は $500 と€450.

感染経路

Android / Lockerpinの新しいストランドランサムウェアは、トレントやサードパーティのページなどの安全でない場所からダウンロードされたアプリケーションを介して配布されます. Google Playストア以外のアプリは、ランサムウェアやその他の形態のモバイル脅威を広めるためにサイバー犯罪者に使用された可能性があります.

アプリがデバイスにインストールされたら, Lockerpin.Aは、アップデートとしてカモフラージュしている間、管理者権限を要求します. ご覧のように, モバイルランサムウェアは、想像するほど革新的ではありませんが、ランサムウェアができる限りの損害を与えます.

ポルノをテーマにしたスキームは新しいものではありません, サイバー犯罪者に代わって多くの試みを見てきました. さらに何, 9月に検出された「アダルト」ランサムウェアはこれだけではありません 2015. 同じ「スタイル」がZscalerのセキュリティチームによって観察されています. 彼らはAdultPlayerと呼ばれるアプリケーションを発見しました, 被害者の画像を取得し、身代金メッセージで被害者の画像を使用して脅迫します.

Android/Lockerpin.Aからデバイスを取り除く方法

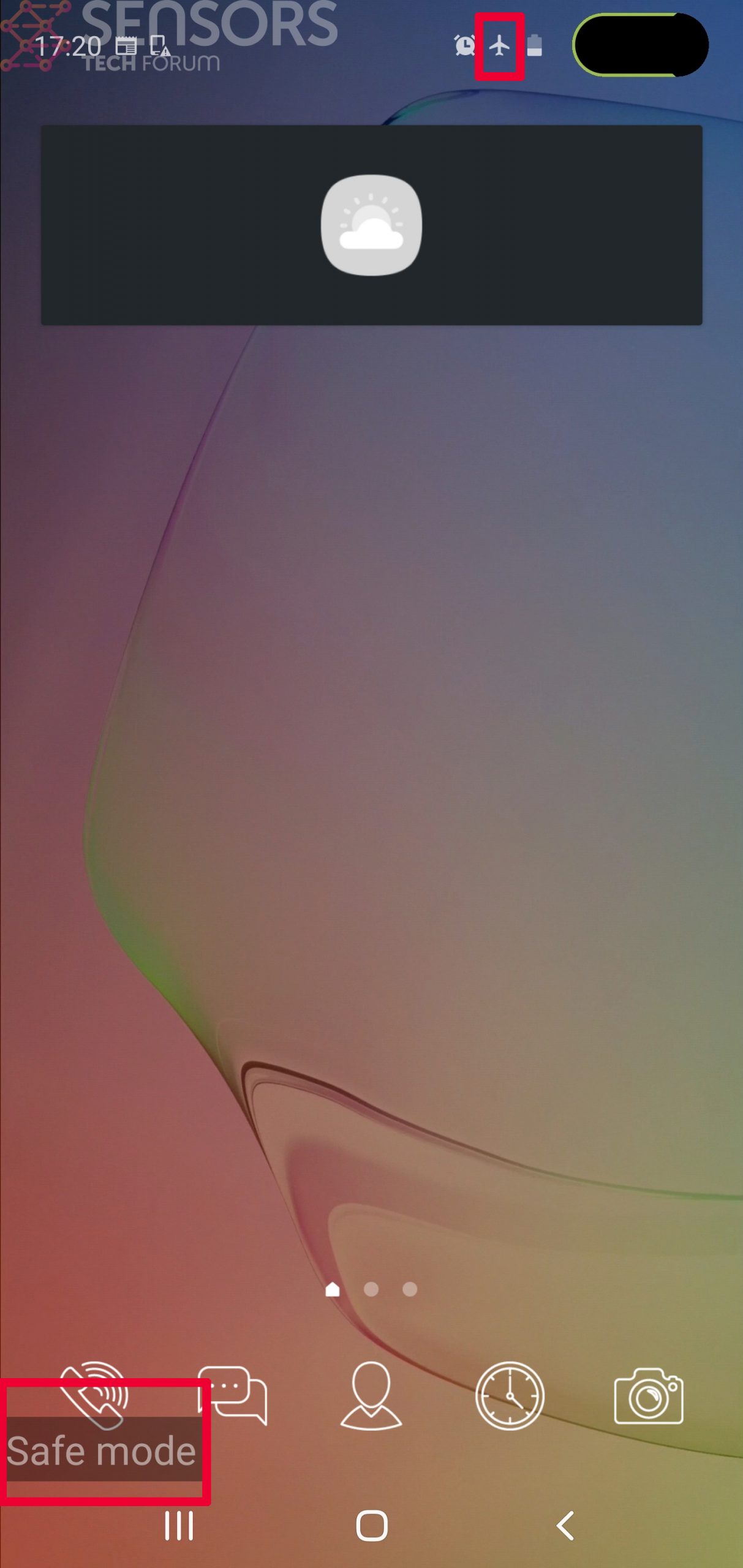

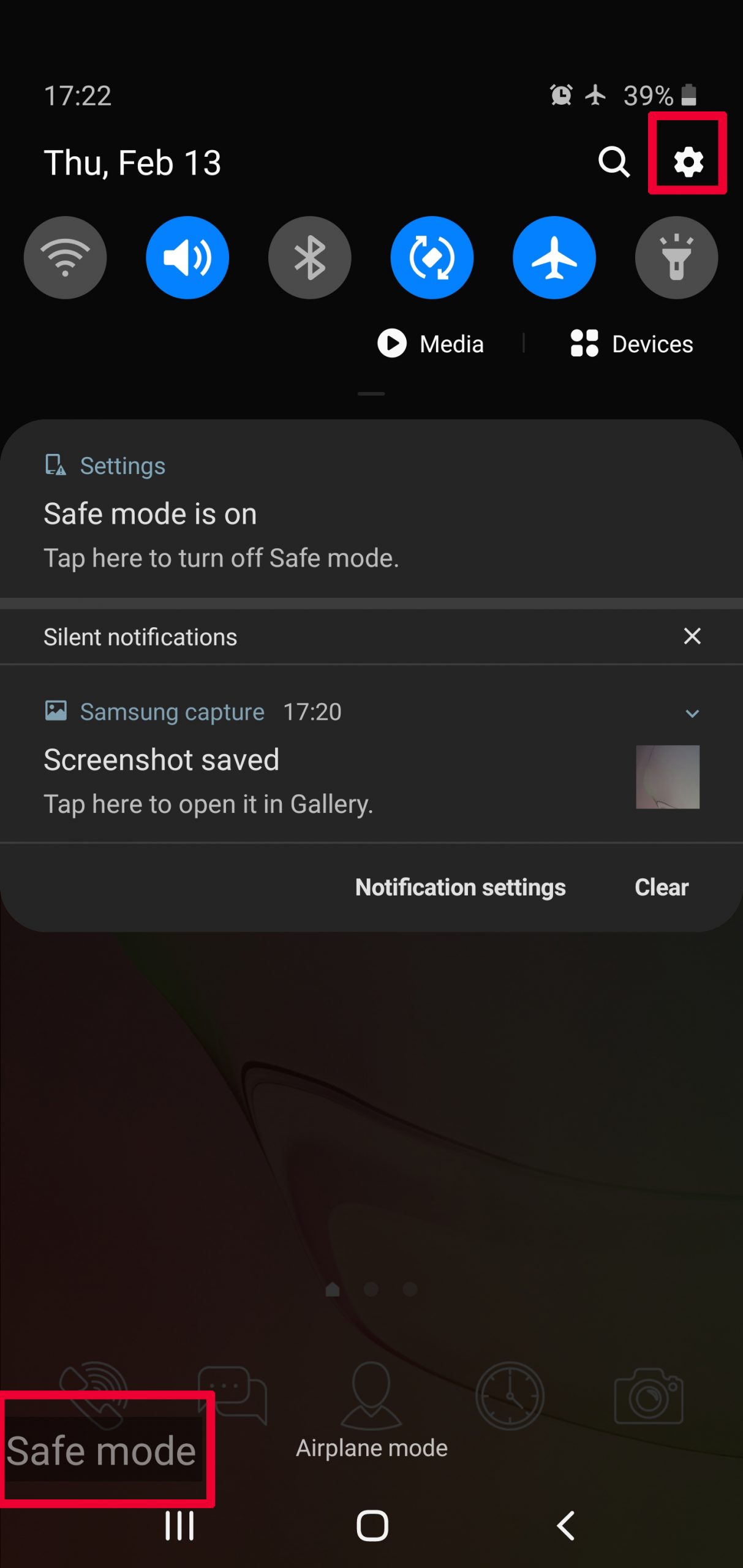

研究者は、身代金メッセージを削除する唯一の方法は、セーフモードで携帯電話を起動し、悪意のあるソフトウェアをアンインストールすることであると指摘しています.

試してみるもう1つのことは、 Android Debug Bridge. ADBは、ユーザーがエミュレーターインスタンスまたは接続されたAndroid搭載デバイスと通信できるようにする多用途のコマンドラインツールです。.

ランサムウェアがデバイスから削除されたら, 「不明な」PINの問題を取り除くには、工場出荷時の設定にリセットする必要があります.

また、モバイルデバイスユーザー向けのわかりやすい手順をいくつかまとめました。.

マルウェアを削除する前の準備.

実際の除去プロセスを開始する前に, 次の準備手順を実行することをお勧めします.

- ウイルス感染がどれほど悪いかがわかるまで、電話の電源を切ります.

- これらのステップを別のステップで開きます, 安全なデバイス.

- 必ずSIMカードを取り出してください, まれにウイルスがウイルスを破壊する可能性があるため.

ステップ 1: しばらくの間勝つためにあなたの電話をシャットダウンしてください

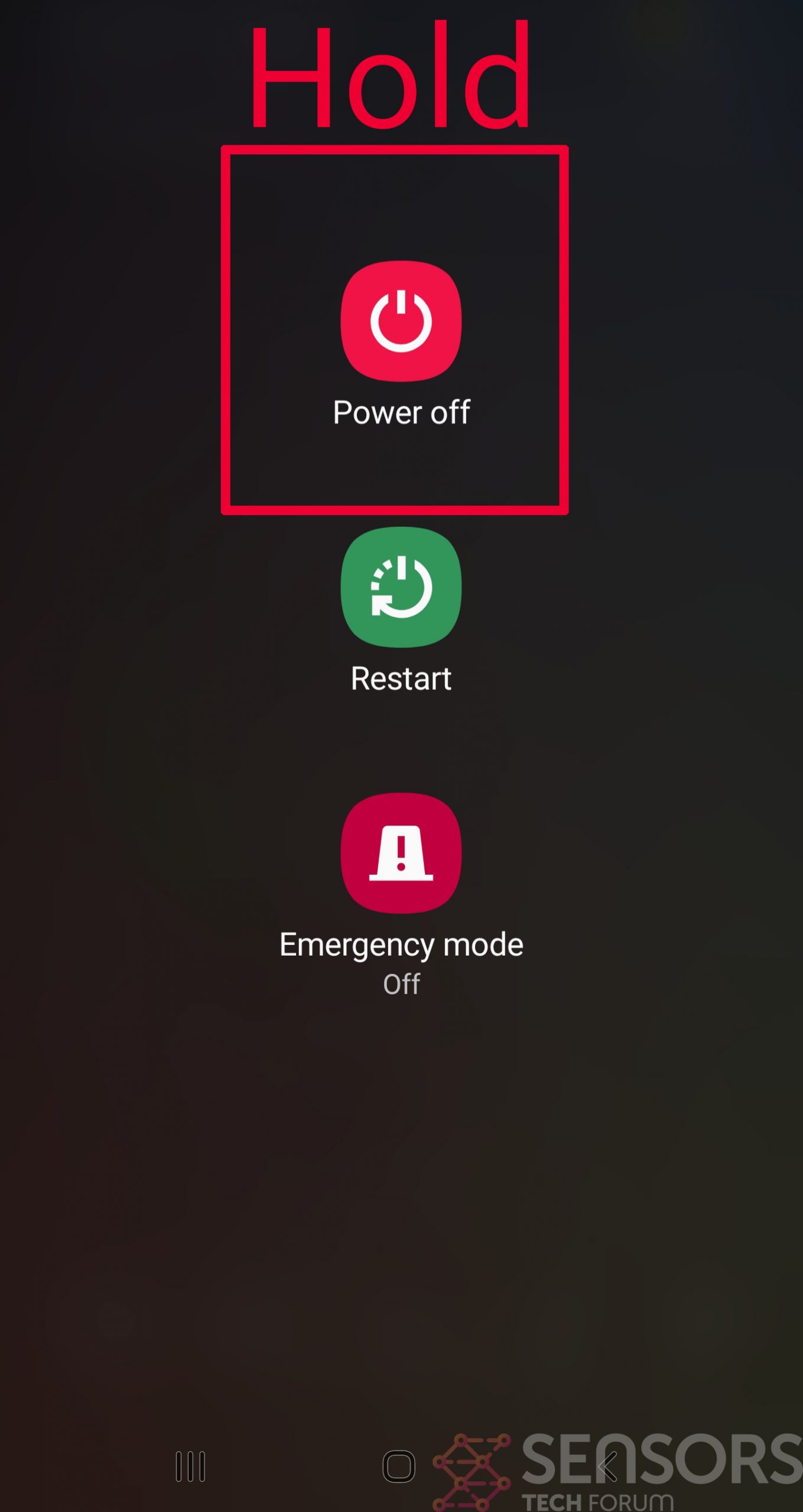

電話のシャットダウンは、電源ボタンを押したままにして、シャットダウンを選択することで実行できます.

ウイルスがあなたにこれをさせない場合, バッテリーを外してみることもできます.

バッテリーが取り外せない場合, あなたがまだそれを制御しているなら、あなたはそれをできるだけ速く排出することを試みることができます.

ノート: これにより、状況がどれほど悪いかを確認し、SIM カードを安全に取り出すことができるようになります。, 消去される数字なし. ウイルスがコンピュータにある場合, そこにSIMカードを保持することは特に危険です.

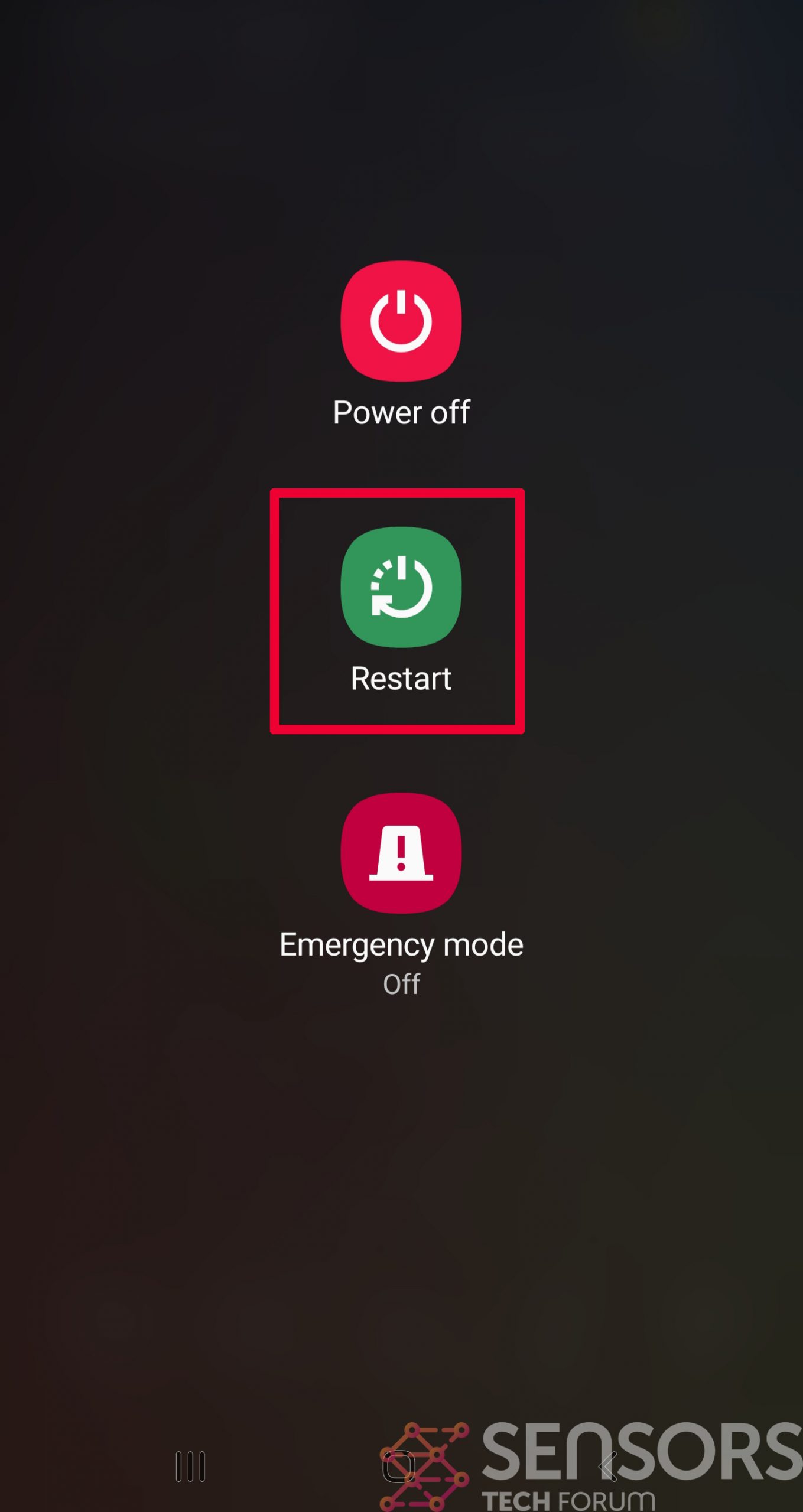

ステップ 2: Androidデバイスのセーフモードをオンにします.

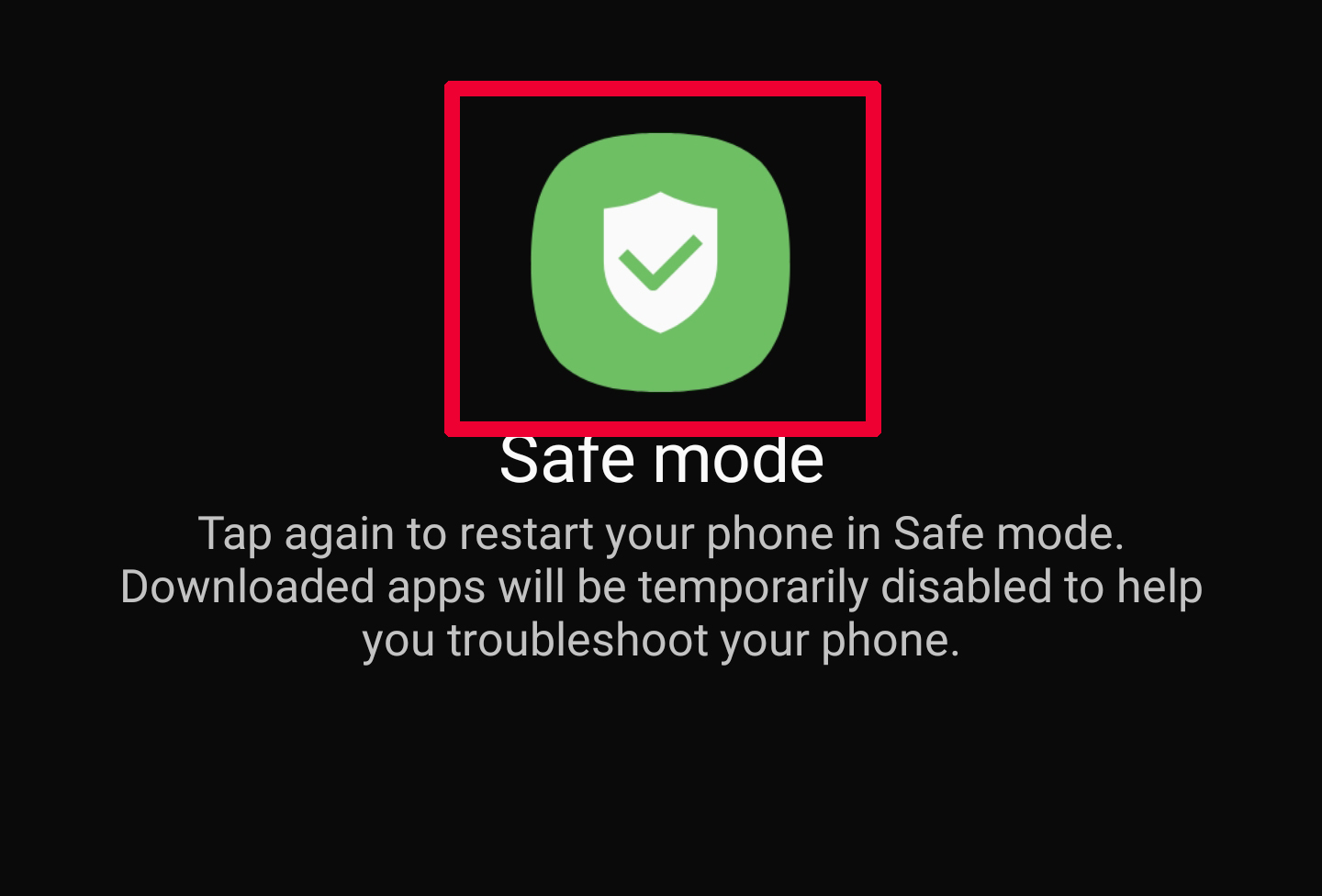

ほとんどのAndroidデバイスの場合, セーフモードへの切り替えも同じです. これらのミニステップに従うことによってそれは行われます:

ステップ 3: あなたの信じているものがウイルスであるというアプリを排除する

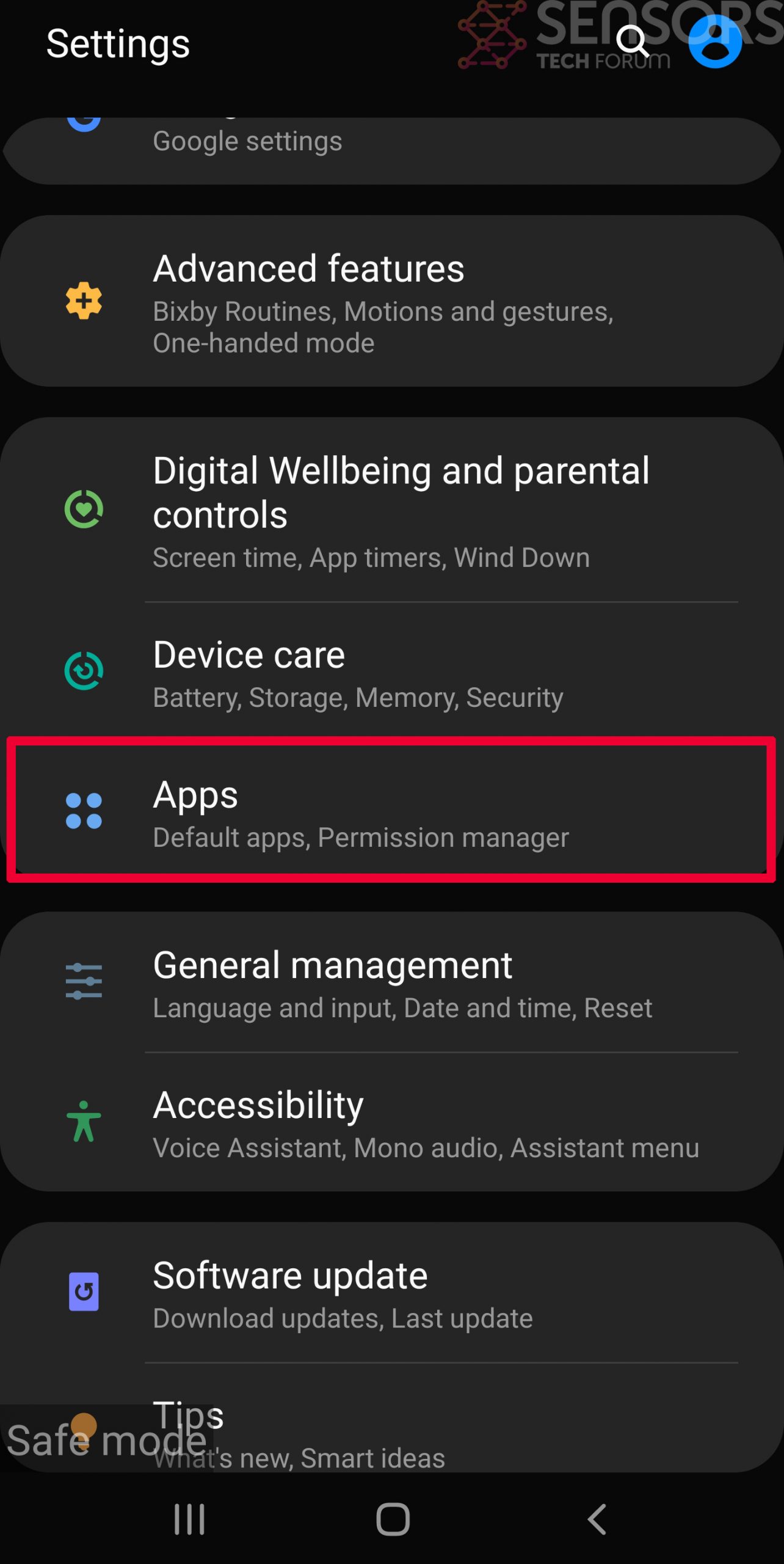

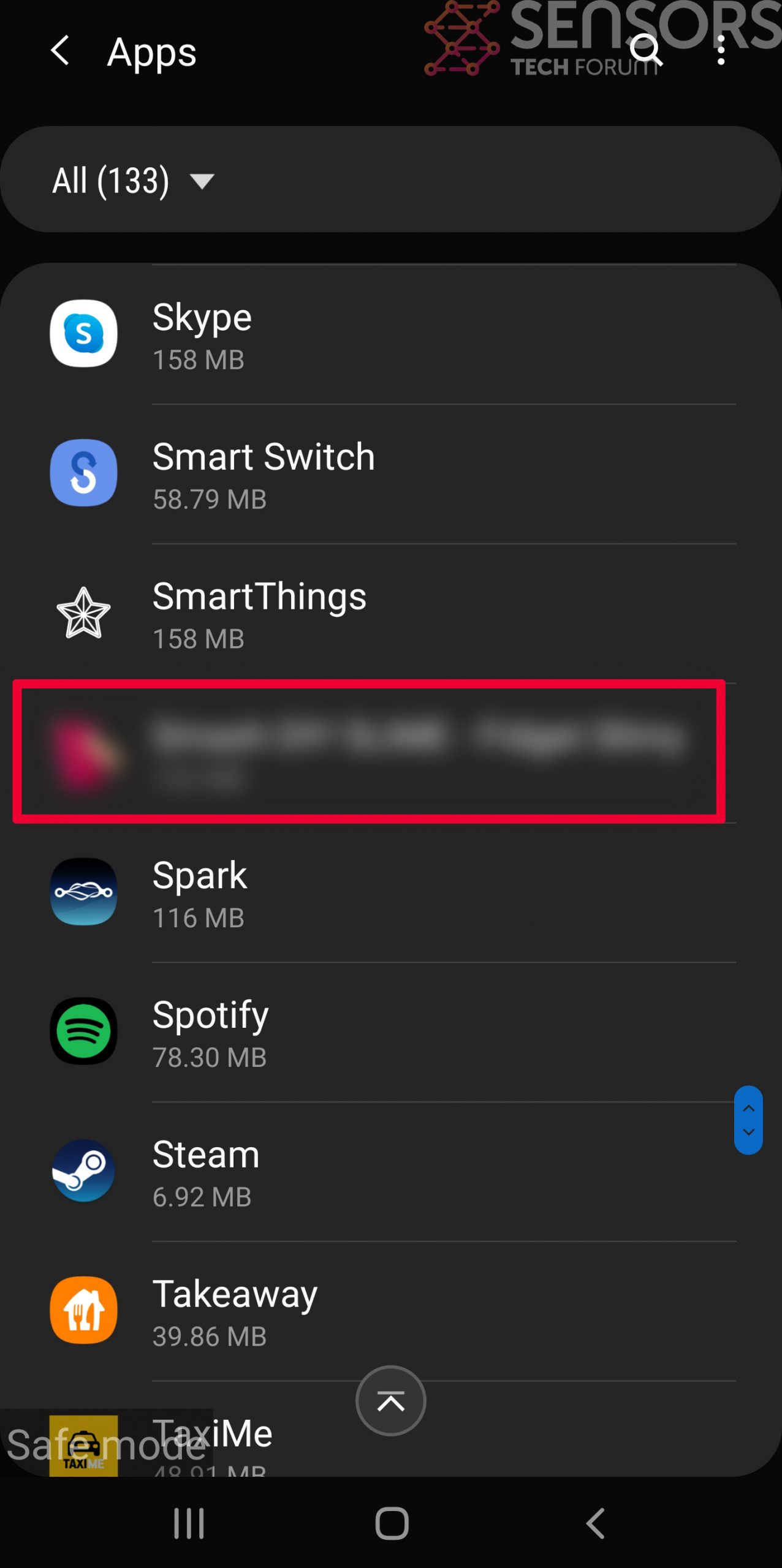

通常、Androidウイルスはアプリケーションの形でマスクされます. アプリを排除するには, これらのミニステップに従ってください:

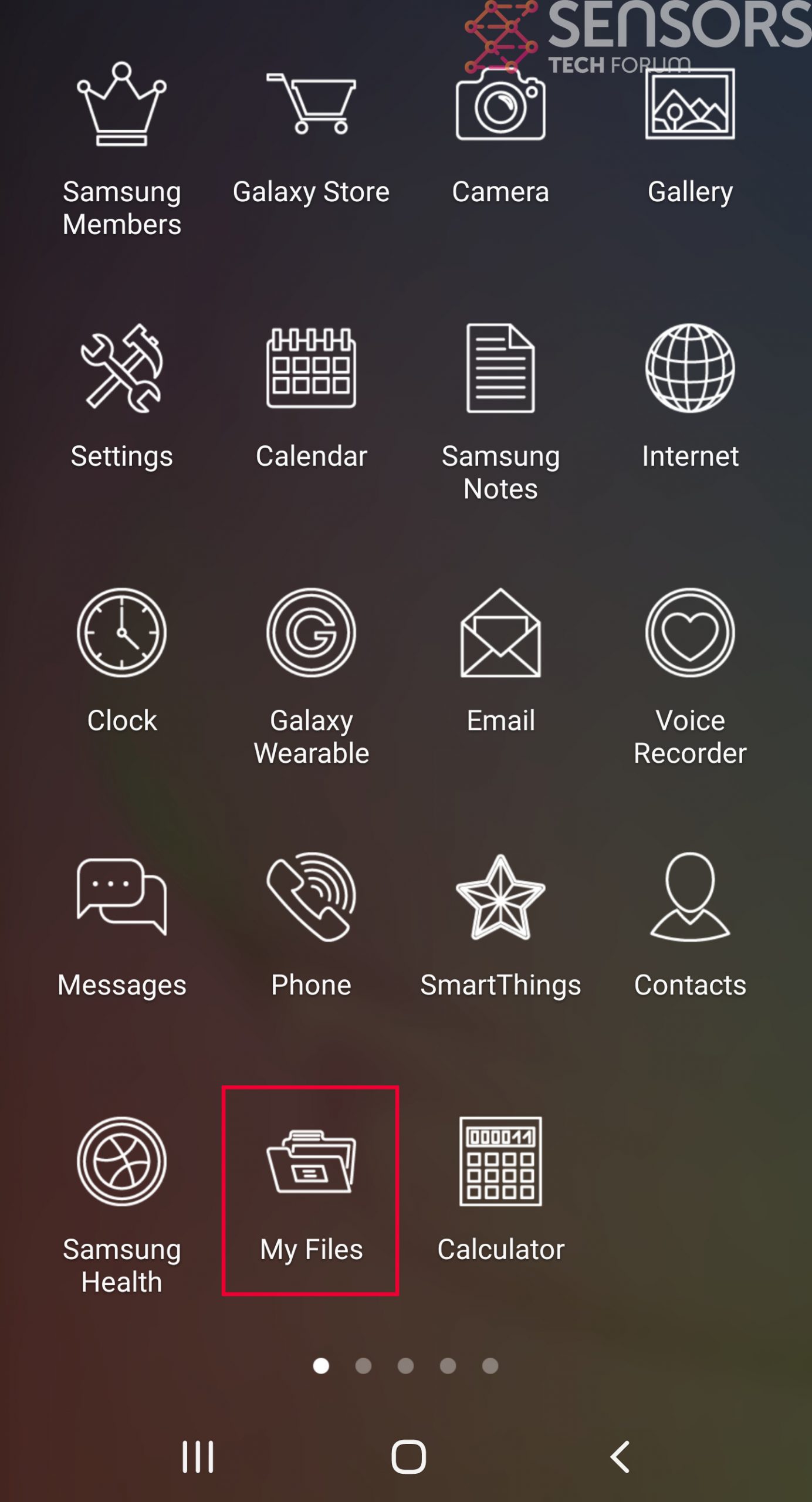

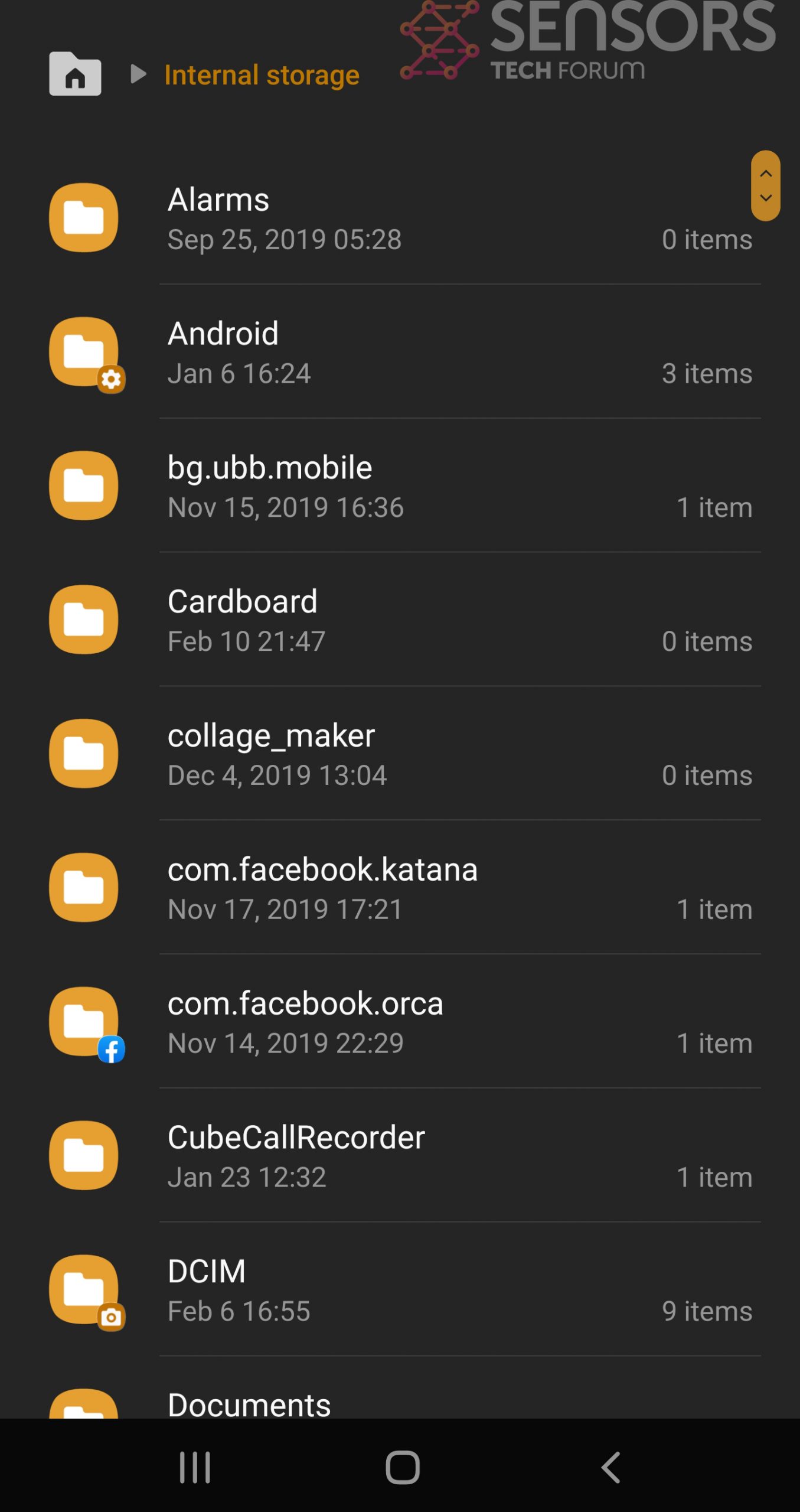

ステップ 4: あなたのAndroid携帯電話で隠されたウイルスファイルを見つけてそれらを削除します

ウイルスを見つけて、ウイルスファイルを長押しして削除するだけです.