Cl0pウイルスとは?

この記事は、 .Cl0pファイルランサムウェア コンピュータから完全に削除する方法.

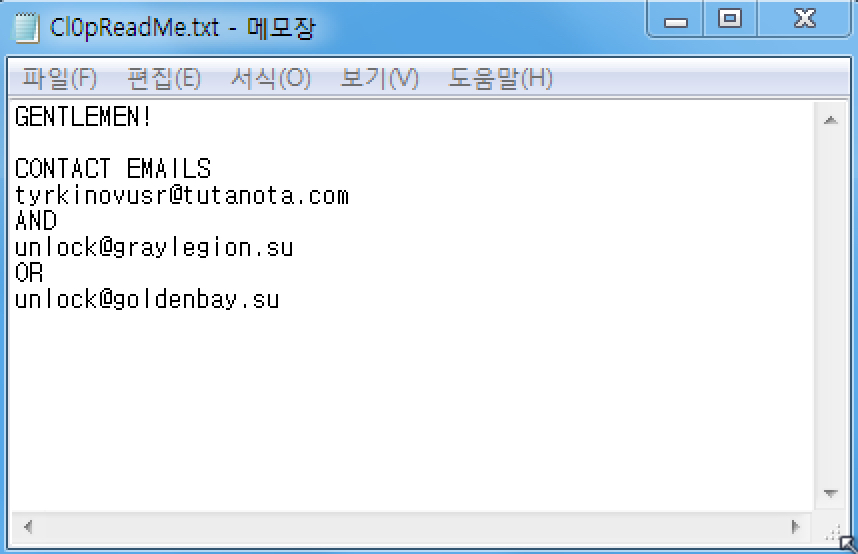

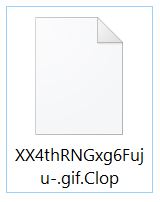

新しい形のランサムウェア, 拡張子.Cl0pを持っていることは、マルウェア研究者によって最近報告されました @JakubKroustek. .Cl0pファイルウイルスはランサムウェアタイプのものであり、感染したコンピュータ上のファイルをすぐに暗号化してから、 Cl0pReadMe.txt 身代金メモ, これには、被害者がファイルを取り戻すために多額の身代金を支払う方法に関する恐喝の指示が含まれています. コンピューターがCl0pランサムウェアに感染している場合, この記事を注意深く読むことをお勧めします.

Cl0pウイルスの概要

| 名前 | ランサムウェアを切り取る |

| ファイル拡張子 | .Cl0p |

| タイプ | ランサムウェア, クリプトウイルス |

| 身代金要求の注意 | Cl0pReadMe.txt |

| タイプ | ランサムウェア, クリプトウイルス |

| 簡単な説明 | Cl0pランサムウェアは、被害者のコンピューター上のファイルを暗号化することを目的としており、ランサムウェアウイルスは、ファイルを再び機能させるために、被害者に暗号通貨でお金を払うように促します. |

| 症状 | Cl0pランサムウェアは、暗号化されたファイルに.Clopを追加し、それらを開くことができません. ウイルスもメモを落とします Cl0pReadMe.txt. |

| 配布方法 | スパムメール, メールの添付ファイル, 実行可能ファイル |

| 検出ツール |

システムがマルウェアの影響を受けているかどうかを確認する

ダウンロード

マルウェア除去ツール

|

| データ回復ツール | ステラフェニックスによるWindowsデータの回復 知らせ! この製品は、失われたファイルを回復するためにドライブセクターをスキャンしますが、回復しない場合があります 100% 暗号化されたファイルの, しかし、それらのほんのわずかです, 状況やドライブを再フォーマットしたかどうかによって異なります. |

Clop ランサムウェアの歴史の概要

2020 感染症

新しいバージョンのClopRansomwareがあるようです, 文字の代わりにゼロを使用する “O” ファイル拡張子および身代金メモとして. ウイルスは研究者によって検出され、報告されています ミンヒ・リー Twitter上で. これによる新しい身代金メモは現在名前が付けられています Cl0pReadMe.txt 以下の内容があります:

画像からのテキスト:

紳士!

メールに連絡する:

tyrkinovusr@tutanota.com

と

ロック解除@graylegion.su

また

ロック解除@goldenbay.su

.Cl0pランサムウェアに関するニュースは、いくつかのレポートで知られるようになりました. 新しい情報によると、ハッキンググループの1つがという会社のファイルをリリースし始めました EVカーゴロジスティクス 指定された時間枠内に要求された料金を支払っていないという事実のため. ファイル名に関する情報は、ハイジャックされたデータに関する詳細を提供するいくつかのコミュニティにオンラインで投稿されています:

コレクションクレジット週0.xlsx, コレクションのスクリーンショット.docx, コピー – 週 35 20年度 – 毎週の延滞レポート – NFT.xlsx, 週をコピー 37 20年度 – 毎週の延滞レポート – NFT.xlsx, 2SFGウィランド請求書のコピー 15 (3).xlsx, のコピー 5 週のコストレポート – V2 01.xslm, すべての週のコピー 08 2020 ウィークリーペイロールPostings.xlsx, ARTaskList.xlsxのコピー, ASDA NFT Central EmloymentCosts2019.xlsxのコピー, コレクションクレジットのコピー燃油サーチャージWk32.xlsx, コレクションクレジットのコピー燃油サーチャージ週3.xlsx, コレクションクレジットのコピー燃料サーチャージ週 34 (002).xlsx, コレクションクレジットのコピー燃油サーチャージ週36.xlsx, Evesham.xlsxのコピー, SMBCウィークのコピー 20 19-20.xls, クランズウィックCRAMAL_BACKING_WK30_FY20.pdf, CSログ 59819 Copernus.xlsx, Collection.xlsxのお客様, data.xslx, Dav – 見越週41.xlsx, Daventry Coda Costing Pack FY19 Master.xlsx, デポの概要 – セントオールバンズ (1).xlsx, デポの概要 – St Alans.xlsx, Derv追加料金calc.xlsx, DFBR_UK_1921_20190709_NFT Distribution Operations Ltd_Bespoke Reporting_20190709_NFT Distribution_Consumption Report_Jun19.xlsx, dir.txt, Doc1.docx, 資料 (4) レイチェルサンダース 21 10月 2018 101 PMマーク (1).pdf, 資料 (4) レイチェルサンダース 21 10月 2018 101 PM MARKED.pdf, Emergevest Week Page.xlsx, EnvrioレポートNFT 12 months.xlsx, evcargo.zip, EVCL – Asda Dav Salaried Overtime wK8.xlsx, EVCL Warehouse Company Details.xlsx, EVCLウィークコストレポートEVCL – V3.03 – Ames.xlsm, 利用可能なEyescan番号.xlsx, Wk30.xlsxへのFC分析, FINANCIAL_CALENDAR.pdf, ForzaIPLサプライヤーform.xlsx, 完全な無効な電話リスト10月18日xlsx, Pallet.xlsxによる商品, グリッド (1).xlsx

漏洩した機密情報には以下が含まれる可能性があります:

- >ネットワークドライブのパスワード

- クライアント情報

- 財務情報

別のメモとして、別のハッキンググループがというサービスを提供しています 企業向けネットワークセキュリティコンサルティング —伝えられるところによると、ハッカーは侵入テストやその他の関連アクションを提供しています. 彼らが要求する価格はビットコインで25万ドルです (BTC).

2月中 2020 Cl0pランサムウェア感染に関する情報が私たちに知られるようになりました—オランダの大学が 30 BTC 公開プレスリリースに続くハッカーへ. この金額は約 $220,000 昨年のクリスマス頃に発生したネットワーク全体の感染に続いて、ハッカーに渡されました。. 情報は一般にライブストリーミングされ、スタッフはウイルスが内部ネットワークに与える影響、特にスタッフと学生のファイルへの影響についてどのように認識しているかを説明しました。.

ハッカーとのトラブルは、大学の内部ネットワーク上にあるワークステーションでフィッシングメールが開かれた10月に始まりました。. ハッカーの内部に配置された悪意のあるコードを介して、内部システムに感染することができました. 管理者権限を取得するために悪用されたサーバー構成が古くなった場合、さらに被害が発生しました. その後、このアクセスはCl0pランサムウェアを配信するために使用されました.

2019 感染症

.Cl0pウイルスには、WindowsDefenderセキュリティスイートを検出してバイパスする機能を含む新しいバージョンがあります。. 新しいCryptoMixバリアントは、MicrosoftSecurityEssentialsパッケージを克服することもできます (古いバージョンのMicrosoftWindowsで使用) また、MalwareBytesアンチウイルス. この新しいリリースでは、同じ.clop拡張子が使用され、次のような身代金メモが作成されます。 ClopReadMe.txt.

セキュリティ研究者によって実行された分析は、暗号化フェーズが実行される前にアンチウイルスバイパスが実行されることを示しています. これらのサービスは、Windowsレジストリを再構成し、これらのプロセスの構成設定を削除することで無効になります:

- 行動監視

- リアルタイム保護

- サンプルのアップロード

- 改ざん防止

- 雲の検出

- スパイウェア対策の検出

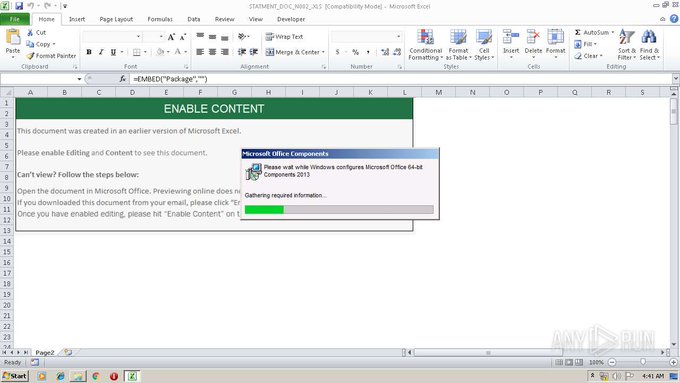

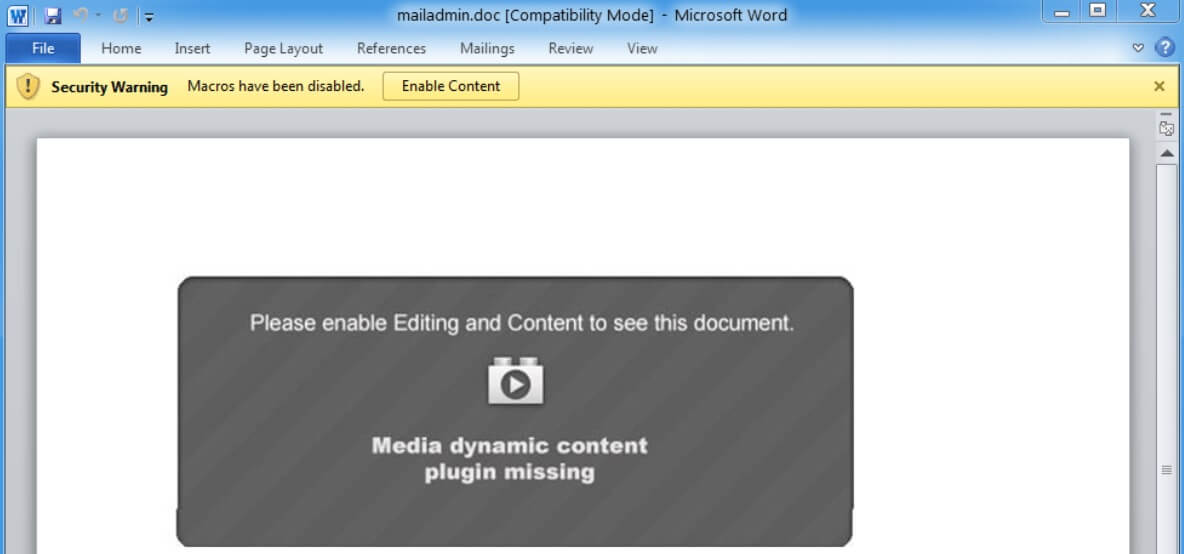

進行中の.Cl0pウイルスサンプルのセキュリティ分析は、脅威が新しいハッキンググループによって開始され、新しい配布手法を使用していることを示しています. 多くのサンプルが検出されたため、今回の犯罪者は十分な経験を積んでいるようです。. .Cl0pウイルスは、主に 感染した文書 —スプレッドシートにすることができます, データベース, テキストファイルとプレゼンテーション. それらが開かれると、感染を引き起こす組み込みマクロを有効にするように求めるプロンプトが表示されます.

私たちの情報源の1つは、攻撃がTA505ハッキング集団によって実行されている可能性があると述べています. 知名度の高いターゲットに対して複雑な攻撃を実行することで知られています, 特に企業産業と政府機関.

.Cl0pファイルウイルス – 配布方法

のために .Cl0pファイルランサムウェア 広まる, ウイルスはさまざまな手段でコンピュータに侵入する可能性があります. 主な感染はウイルスをファイルします, ウイルスの悪意のある実行可能ファイルを抽出するランダムなスクリプトを提案する. このようなランダムな名前のファイルは、ウイルスが何らかの悪意のあるスクリプトを介して配布されていることの兆候であることがよくあります。. これは、被害者に悪意のあるサイトにアクセスさせたり、何らかの結果としてリダイレクトされたりすることで、感染実行可能ファイルをコンピューターにドロップするように設定された悪意のあるJavaScriptである可能性があります。 [wplinkpreview url =”https://Sensorstechforum.com/generator-cluehack-adware-removal/”]アドウェア 被害者のPCにインストールされている.

.Cl0pファイルランサムウェアの複製の別の可能な手段は、ドキュメントに挿入される可能性のある悪意のあるマクロコードであると考えられています. これらの文書は、電子メールの添付ファイルとして埋め込まれた結果として被害者に送信される可能性があります, 購入の請求書や他のいくつかの種類の一見重要なファイルのふりをする可能性がある場所, お気に入り:

- 領収書.

- オンライン小売店の請求書.

- 銀行の書類.

- 仕事関連の書類.

被害者がドキュメントを開くと, それは彼または彼女に頼むかもしれません "編集を有効に" ボタンをクリックして, 下の画像が示すものと同様:

これにより、悪意のあるスクリプトがトリガーされます, これにより、悪意のある実行可能ファイルが解凍され、被害者のコンピュータで自動的に実行される可能性があります。.

.Cl0p ランサムウェア – アクティビティ

被害者のコンピュータにインストールされたら, .Cl0pファイルランサムウェアは、コンピュータに感染し、所有者を金銭で強要することを目的としたウイルスの一種です。. これまでのウイルスの分析では、いくつかのファイルが検出されました, Cl0pランサムウェアに関連付けられています:

SHA-256:d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

ファイル名: 3c8e60ce5ff0cb21be39d1176d1056f9ef9438fa.exe

ファイルサイズ 235.5 KBSHA-256:3320f11728458d01eef62e10e48897ec1c2277c1fe1aa2d471a16b4dccfc1207

ファイル名:unpacked.exe

ファイルサイズ:100.5 KBSHA-256:d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

ファイル名:tcpsov.exe

.Cl0pファイルランサムウェアがすでにコンピュータに感染すると, ウイルスは、悪意のある実行可能ファイルを被害者のPCのデスクトップに直接ドロップする可能性があります. それに加えて, .Cl0pランサムウェアも身代金メモファイルを削除します, と呼ばれる Cl0pReadMe.txt. 次のようになります:

ネットワークに侵入しました.

ネットワーク内の各ホスト上のすべてのファイルは、強力なアルゴリズムで暗号化されています.

バックアップが暗号化または削除されたか、バックアップディスクがフォーマットされました.

シャドウコピーも削除されました, そのため、F8またはその他の方法では、暗号化されたデータが損傷する可能性がありますが、回復することはできません.

私たちはあなたの状況に合わせた復号化ソフトウェアを独占的に持っています

公開されている復号化ソフトウェアはありません.

リセットまたはシャットダウンしないでください–ファイルが破損している可能性があります.

暗号化されたファイルとreadmeファイルの名前を変更したり移動したりしないでください.

readmeファイルを削除しないでください.

これにより、特定のファイルを回復できなくなる可能性があります.

Photorec, RannohDecryptorなど. 修復ツールは役に立たず、ファイルを不可逆的に破壊する可能性があります.

ファイルを復元したい場合はメールに書き込んでください (連絡先はシートの下部にあります) 取り付けます 2-3 暗号化されたファイル

(未満 5 各Mb, アーカイブされておらず、ファイルに貴重な情報が含まれていてはなりません

(データベース, バックアップ, 大きなExcelシート, 等)).

復号化されたサンプルと、デコーダーの入手方法に関する条件を受け取ります.注意!!!

あなたの保証 – 復号化されたサンプル.

暗号化されたファイルの名前を変更しないでください.

サードパーティのソフトウェアを使用してデータを復号化しようとしないでください.

私たちはあなたのファイルとあなたの情報を必要としません.しかし後 2 数週間、すべてのファイルとキーが自動的に削除されます.

連絡先メール:

servicedigilogos@protonmail.com

また

managermaers@tutanota.com最終的な価格は、あなたが私たちに書く速さによって異なります.

クロップ

Cl0pランサムウェアウイルスが特定のマシンをすでに侵害した後, それはで報告されます VMRay分析 次のWindowsシステムファイルと対話する:

→ Kernel32.dll

Kernelbase.dll

User32.dll

Gdi32.dll

Shell32.dll

Shlwapi.dll

Crypt32.dl

Mpr.dll

Cl0pランサムウェアウイルスは、被害を受けたマシンから次の情報を抽出する可能性もあります:

- システム時刻.

- OSタイプ.

- 言語.

- キーボード言語.

このCl0pランサムウェアの分析に加えて、次のアクティビティを実行することが報告されています:

- 自身の実行を遅らせる.

- フォルダの外観を変更します.

- たくさんの新しいファイルを作成します.

- ファイル内のコードを上書きします。/li>

このウイルスは、Webを介してサイバー犯罪者制御サーバーと通信せず、感染したマシンのボリュームシャドウコピーを削除していないようです。.

ランサムウェアを切り取る – 暗号化プロセス

Cl0pランサムウェアの暗号化は、RSAの助けを借りて行われると考えられています (リベスト-シャミール-エーデルマン) 暗号化アルゴリズム. ランサムウェアウイルスは、暗号化するように設定されているファイルタイプを最初にスキャンする可能性があります. これらのファイルは通常、使用可能なファイルのみです, 次の種類の:

- オーディオ.

- ビデオ.

- 画像.

- 記録.

- 書類.

- 仮想ドライブ.

ランサムウェアがそれらのファイルを暗号化したら, また、名前を変更します, ファイルを認識できないように見せ始める:

Clopランサムウェアを削除し、.Cl0pファイルを復元してみてください

あなたが実際にあなたのコンピュータからCl0pランサムウェアを削除することを考え始める前に, 最初にバックアップを行うことをお勧めします.

取り外し用 Cl0pランサムウェア, 以下の削除手順に従うことをお勧めします. これらは、このランサムウェアのファイルを手動または自動で削除するのに役立つように作成されています, 適切な状況に応じて. 手動で削除しようとして、このランサムウェアを削除できないように思われる場合, 高度なマルウェア対策ソフトウェアを使用して自動的に削除することを強くお勧めします. このようなツールは、コンピュータからCl0pランサムウェアウイルスを削除するのに役立ち、コンピュータの将来の保護もアクティブ化されることを保証します.

.Cl0p暗号化ファイルを復元しようとする場合, 最初に注意する必要があるのは、手動でそれらを改ざんしないことです。, 拡張子を削除しようとすると故障する可能性があるため. 直接復号化を「回避」できるいくつかの方法をお勧めします。 100% すべてのファイルを回復できることを保証します, しかし、彼らはあなたの最善の策です, の直接の復号化がないため .Cl0p 現時点でのウイルスファイル.

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

ステップ 1: Scan for Clop Virus with SpyHunter Anti-Malware Tool

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: Uninstall Clop Virus and related malware from Windows

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

ステップ 3: レジストリをクリーンアップします, created by Clop Virus on your computer.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, created by Clop Virus there. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

ステップ 4: Boot Your PC In Safe Mode to isolate and remove Clop Virus

ステップ 5: Try to Restore Files Encrypted by Clop Virus.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

Ransomware infections and Clop Virus aim to encrypt your files using an encryption algorithm which may be very difficult to decrypt. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

Clop Virus-FAQ

What is Clop Virus Ransomware?

Clop Virus is a ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does Clop Virus Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does Clop Virus Infect?

Via several ways.Clop Virus Ransomware infects computers by being sent フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of Clop Virus is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open .Clop Virus files?

君は can't 復号化ツールなしで. この時点で, the .Clop Virus ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 .Clop Virus ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか ".Clop Virus" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります .Clop Virus ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of Clop Virus Virus?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

It will scan for and locate Clop Virus ransomware and then remove it without causing any additional harm to your important .Clop Virus files.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can Clop Virus Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

About the Clop Virus Research

SensorsTechForum.comで公開するコンテンツ, this Clop Virus how-to removal guide included, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, the research behind the Clop Virus ransomware threat is backed with VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.

これは本当に役に立たなかった. 私の母のコンピュータはこのウイルスに感染していた. 削除する特定のファイルを指定しません. アンインストール ファイルを確認したところ、新しいものや疑わしいものは何もありませんでした。. 次に、レジストリを調べました, ここで、エントリ名を指定しないでください。. Run と RunOnce を見ましたが、奇妙なものは何もありませんでした. 再起動すると、Spyhunter をインストールしてスキャンを実行できました.