Wat is Cl0p Virus?

Dit artikel is gemaakt om te helpen uit te leggen wat is de .Cl0p-bestand ransomware en hoe u kunt het volledig verwijderen van uw computer.

Een nieuwe vorm van ransomware, met de extensie .Cl0p is onlangs gemeld door malwareonderzoeker @JakubKroustek. Het .Cl0p-bestandenvirus is van het ransomware-type en heeft tot doel de bestanden op de ermee geïnfecteerde computers kort daarna te versleutelen, waarna de Cl0pReadMe.txt losgeld nota, dat bevat afpersing instructies over hoe het slachtoffer kan betalen een flinke losgeld om zijn te krijgen of haar bestanden terug. Als uw computer is geïnfecteerd door Cl0p ransomware, we zouden voorstellen dat u dit artikel aandachtig te lezen.

Cl0p Virus Samenvatting

| Naam | Clop Ransomware |

| Bestandsextensie | .Cl0p |

| Type | Ransomware, Cryptovirus |

| Ransom Veeleisende Note | Cl0pReadMe.txt |

| Type | Ransomware, Cryptovirus |

| Korte Omschrijving | Cl0p ransomware is bedoeld om de bestanden op de computers van slachtoffers te versleutelen en vervolgens ransomware het virus afpersen om geld te betalen in cryptocurrencies om de bestanden weer aan het werk te krijgen. |

| Symptomen | Cl0p ransomware voegt .Clop toe aan de versleutelde bestanden en ze kunnen niet worden geopend. Het virus daalt de notitie ook Cl0pReadMe.txt. |

| Distributie Methode | Spam e-mails, E-mailbijlagen, uitvoerbare bestanden |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

| Data Recovery Tool | Windows Data Recovery door Stellar Phoenix kennisgeving! Dit product scant uw schijf sectoren om verloren bestanden te herstellen en het kan niet herstellen 100% van de gecodeerde bestanden, maar slechts weinigen van hen, afhankelijk van de situatie en of u uw schijf hebt geformatteerd. |

Clop Ransomware Geschiedenis Overzicht

2020 Infecties

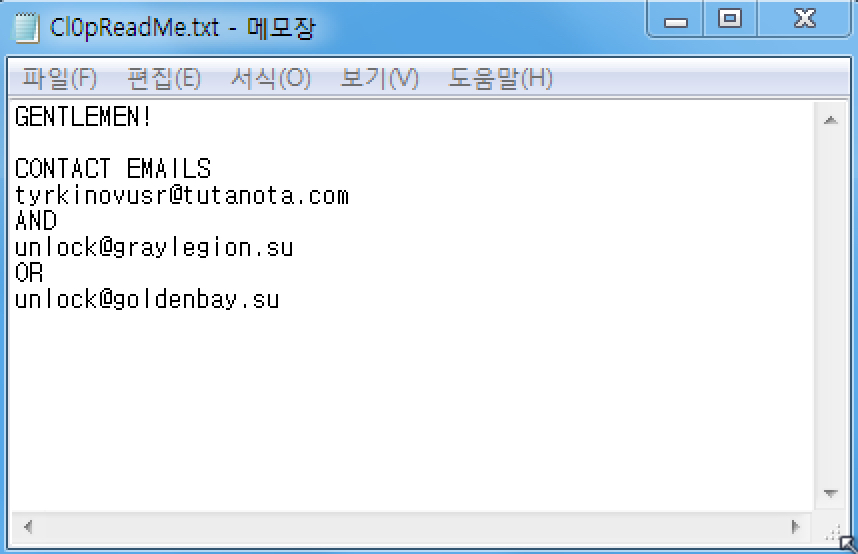

Het lijkt erop dat er een nieuwe versie van Clop Ransomware is, met de nul in plaats van de letter “De” als bestandsextensie en losgeldbrief. Het virus is opgespoord en gerapporteerd door de onderzoeker Minhee Lee op Twitter. De nieuwe losgeldbrief volgens deze naam wordt nu genoemd Cl0pReadMe.txt en heeft de volgende inhoud:

Tekst uit Afbeelding:

MIJNE HEREN!

Neem contact op met e-mailberichten:

tyrkinovusr@tutanota.com

EN

unlock@graylegion.su

OF

unlock@goldenbay.su

Nieuws over de .Cl0p ransomware werd ons in verschillende rapporten bekend. Volgens de nieuwe informatie een van de hacking groepen is begonnen om bestanden van een bedrijf genaamd vrijgeven EV Cargo Logistics te wijten aan het feit dat ze niet de gevraagde vergoeding hebben betaald in de daarvoor bestemde tijdsbestek. Informatie over de bestandsnamen is online gepubliceerd in verschillende gemeenschappen nadere details te geven over de gekaapte gegevens:

Collection credits wk 0.xlsx, Collecties scherm shots.docx, Kopiëren – wk 35 FY20 – Wekelijks Achterstallige Report – NFT.xlsx, copy Wk 37 FY20 – Wekelijks Achterstallige Report – NFT.xlsx, Kopieer van 2SFG Willand Invoice ERPAKKINGSINSTRUCTIES Wk 15 (3).xlsx, Kopie van 5 Week kosten rapport – V2 01.xslm, Kopie van alle Week 08 2020 Wekelijkse Payroll Postings.xlsx, Kopieer van AR Task List.xlsx, Kopie van ASDA NFT Central Emloyment Kosten 2019.xlsx, Kopieer of Collection Credits brandstoftoeslagen Wk 32.xlsx, Kopieer of Collection Credits Brandstoftoeslag Wk 3.xlsx, Kopieer of Collection Credits Brandstoftoeslag Wk 34 (002).xlsx, Kopieer of Collection Credits brandstoftoeslagen Wk 36.xlsx, Kopieer van Evesham.xlsx, Kopieer van SMBC week 20 19-20.xls, Cranswick CRAMAL_BACKING_WK30_FY20.pdf, CS log 59819 Copernus.xlsx, Klanten voor Collection.xlsx, data.xslx, menigte – Overlopende posten Wk 41.xlsx, Daventry Coda Costing Pack FY19 Master.xlsx, Depot Samenvatting – St Albans (1).xlsx, Depot Samenvatting – St Alans.xlsx, Derv toeslag calc.xlsx, DFBR_UK_1921_20190709_NFT Distribution Operations Ltd_Bespoke Reporting_20190709_NFT Distribution_Consumption Report_Jun19.xlsx, dir.txt, Doc1.docx, document (4) Rachel Saunders 21 Oktober 2018 101 PM MARKED (1).pdf, document (4) Rachel Saunders 21 Oktober 2018 101 PM MARKED.pdf, Emergevest Week Page.xlsx, Envrio rapport NFT 12 months.xlsx, ev cargo.zip, EVCL – Asda Dav loondienst Overtime wK8.xlsx, EVCL Warehouse Company Details.xlsx, EVCL Week kosten rapport EVCL – v3.03 – Ames.xlsm, Eyescan nummers available.xlsx, FC Analyse voor Wk30.xlsx, FINANCIAL_CALENDAR.pdf, Forza IPL leverancier form.xlsx, Volledige VOID Phone List oktober 18.xlsx, Goederen in door Pallet.xlsx, rooster (1).xlsx

De uitgelekte gevoelige informatie kan het volgende omvatten:

- >Netwerkschijfwachtwoorden

- Klanteninformatie

- Financiële informatie

Let op: op een andere hacking groep is het aanbieden van een service genaamd network security consulting voor bedrijven - naar verluidt de hackers zijn het aanbieden van penetration testing en soortgelijke acties. De door hen gevraagde prijs is $ 250K in Bitcoin (BTC).

In februari 2020 informatie over Cl0p ransomware-infecties werd ons bekend - een Nederlandse universiteit zou de som hebben betaald 30 BTC voor hackers na een openbare persbericht. Dit bedrag is ongeveer $220,000 en is gegeven aan de hackers na een hele netwerk infectie die rond Kerstmis vorig jaar plaatsvond. De informatie werd live gestreamd naar het publiek en het personeel uitgelegd hoe zij op de hoogte over de impact van het virus hadden op hun interne netwerken waren - en met name het effect op de dossiers van de medewerkers en studenten.

Het probleem met hackers begon in oktober, wanneer phishing-e-mails werden geopend op werkstations die op het interne netwerk van de universiteit waren. Door middel van de kwaadaardige code aan de binnenkant van hackers in staat waren om de interne systemen te infecteren. Verdere schade werd gedaan toen ze verouderd server configuraties die met het oog op administratieve rechten te verwerven werden uitgebuit. Later werd deze toegang gebruikt om de Cl0p ransomware te leveren.

2019 Infecties

Het .Cl0p-virus heeft een nieuwere versie gezien die de mogelijkheid biedt om de beveiligingssuite van Windows Defender te detecteren en te omzeilen. De nieuwe CryptoMix variant kunt ook de Microsoft Security Essentials-pakket te overwinnen (gebruikt in oudere versies van Microsoft Windows) en ook de Malwarebytes anti-virus. Deze nieuwe versie maakt gebruik van dezelfde .clop uitbreiding en zorgt voor een losgeld nota die wordt aangeroepen ClopReadMe.txt.

De analyse wordt uitgevoerd door de security-onderzoeker toont aan dat anti-virus bypass wordt uitgevoerd voordat de codering fase wordt gedaan. Deze diensten worden uitgeschakeld bij de instellingen van de Windows-register en het verwijderen van de configuratie-instellingen van deze processen:

- gedrag Monitoring

- Real-time bescherming

- sample uploaden

- Sabotage bescherming

- Cloud Detection

- Anti-Spyware Detection

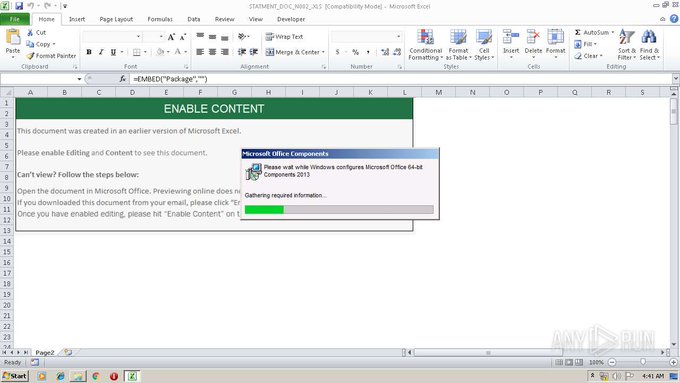

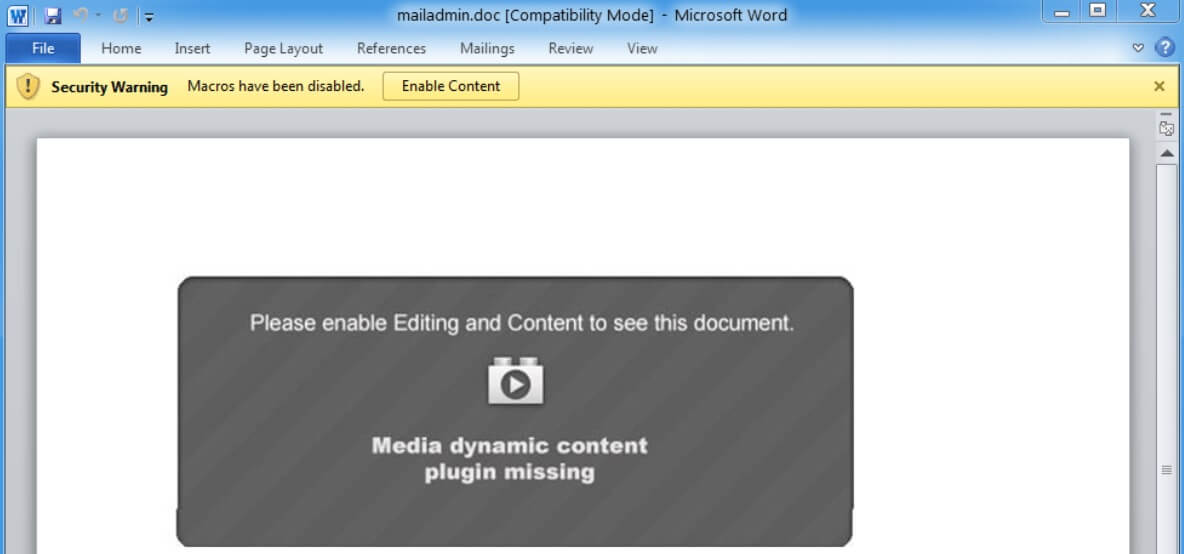

Uit de veiligheidsanalyse van de lopende .Cl0p-virusvoorbeelden blijkt dat de dreiging wordt gelanceerd door een nieuwe hackgroep en met behulp van een nieuwe distributietechniek. Het lijkt erop dat de criminelen die tijd genoeg worden ervaren als veel monsters zijn gedetecteerd. Het .Cl0p-virus wordt voornamelijk verzonden via geïnfecteerde documenten - ze kunnen spreadsheets, databases, tekstbestanden en presentaties. Wanneer ze worden geopend zal een prompt hen te vragen om de ingebouwde macro's waar de besmetting zal leiden toelaten.

Een van onze bronnen zegt dat het mogelijk is dat de aanvallen worden uitgevoerd door de TA505 hacken collectieve. Ze zijn voor het uitvoeren van complexe aanvallen high-profieldoelen, specifiek enterprise industrieën en overheidsinstellingen.

.Cl0p Files Virus – Distributiemethoden

Voor de .Cl0p-bestand ransomware te spreiden, kan het virus op uw computer komen via een verscheidenheid aan middelen. De belangrijkste infectie dossiers van het virus, suggereren willekeurige script extraheren van de kwaadaardige uitvoerbare bestand van het virus. Dergelijke willekeurige naam bestanden zijn vaak een symptoom van het virus wordt verspreid via een kwaadaardig script van een soort. Dit kan een kwaadaardig JavaScript die is ingesteld om de infectie uitvoerbare bestand op de computer te laten vallen door het hebben van het slachtoffer een bezoek aan een kwaadaardige site of wordt doorgestuurd naar, zoals een gevolg van een soort van zijn [wplinkpreview url =”https://sensorstechforum.com/generator-cluehack-adware-removal/”]adware wordt geïnstalleerd op het slachtoffer PC.

Een ander mogelijk replicatiemiddel van de .Cl0p-bestand ransomware wordt verondersteld schadelijke macro-code te zijn die in documenten kan worden ingevoegd. Deze documenten kunnen het slachtoffer worden verzonden als gevolg van het ingebed als e-mailbijlagen, waar ze kunnen doen alsof ze de facturen voor de aankoop en diverse andere soorten schijnbaar belangrijke bestanden, zoals:

- Receipts.

- Facturen voor online winkels.

- bankdocumenten.

- Werkgerelateerde documenten.

Zodra het slachtoffer opent het document, het kan hem of haar te vragen om "Enable Editing" door cicking op de knop, vergelijkbaar met wat hieronder toont de afbeelding:

Dit leidt tot de kwaadaardige script, wat kan resulteren in het uitpakken van de kwaadaardige uitvoerbare en het automatisch uitvoeren van het op de computer van het slachtoffer.

.Cl0p Ransomware – Activiteiten

Eenmaal geïnstalleerd op de computer van het slachtoffer, de .Cl0p file ransomware is het type virus dat tot doel heeft computers te infecteren en vervolgens de eigenaar voor geld af te persen. De analyse van het virus tot nu toe ontdekt meerdere bestanden, geassocieerd met Cl0p Ransomware:

SHA-256:d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

Bestandsnaam: 3c8e60ce5ff0cb21be39d1176d1056f9ef9438fa.exe

Bestandsgrootte 235.5 KBSHA-256:3320f11728458d01eef62e10e48897ec1c2277c1fe1aa2d471a16b4dccfc1207

Bestandsnaam:unpacked.exe

Bestandsgrootte:100.5 KBSHA-256:d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

Bestandsnaam:tcpsov.exe

Eenmaal .Cl0p-bestand ransomware al een computer besmet, het virus kan vallen het is schadelijk uitvoerbaar direct op het bureaublad van het slachtoffer PC. bovendien is, .Cl0p ransomware laat ook het losgeldnotitiebestand vallen, genoemd Cl0pReadMe.txt. Het lijkt erop dat de volgende:

Uw netwerk is doorgedrongen.

Alle bestanden op elke host in het netwerk zijn versleuteld met een sterk algoritme.

Back-ups werden ofwel gecodeerd of verwijderd of back-schijven zijn geformatteerd.

Schaduwkopieën eveneens verwijderd, dus F8 of andere methoden kunnen versleutelde gegevens beschadigen, maar niet herstellen.

We hebben uitsluitend decryptie software voor uw situatie

Geen decryptie software is beschikbaar in de openbare.

Niet resetten of afsluiten - bestanden kunnen worden beschadigd.

NIET verplaatsen of hernoemen gecodeerd en readme-bestanden.

NIET VERWIJDEREN readme-bestanden.

Dit kan leiden tot de onmogelijkheid van herstel van de bepaalde bestanden.

PhotoRec, RannohDecryptor etc.. reparatie tools zijn nutteloos en kunt uw bestanden onherroepelijk vernietigen.

Als u wilt herstellen van uw bestanden weg te schrijven om e-mails (contacten aan de onderzijde van de plaat) en bevestig 2-3 versleutelde bestanden

(Minder dan 5 mb elk, niet-gearchiveerd en uw bestanden mag geen waardevolle informatie bevatten

(databases, backups, grote excel sheets, etc.)).

U zult ontcijferde samples en onze voorwaarden krijgen hoe de decoder te krijgen.Aandacht!!!

uw garantie – gedecodeerde monsters.

Niet hernoemen gecodeerde bestanden.

Probeer niet om uw gegevens met behulp van software van derden te decoderen.

We don `t uw bestanden en uw gegevens nodig hebben.Maar daarna 2 weken al uw bestanden en sleutels worden automatisch verwijderd.

Contact e-mails:

servicedigilogos@protonmail.com

of

managersmaers@tutanota.comDe uiteindelijke prijs hangt af van hoe snel je schrijven op ons.

hoefgetrappel

Zodra het Cl0p ransomware virus een bepaalde machine al heeft gecompromitteerd, het wordt gerapporteerd in een VMRay analyse om te communiceren met de volgende Windows-systeembestanden:

→ Kernel32.dll

Kernelbase.dll

user32.dll

gdi32.dll

shell32.dll

Shlwapi.dll

Crypt32.dl

Mpr.dll

Het Cl0p ransomware-virus kan ook de volgende informatie van slachtoffers van machines extraheren:

- Systeemtijd.

- OS Type.

- Taal.

- keyboard language.

Naast deze analyse van Cl0p meldt Ransomware dat het de volgende activiteiten uitvoert:

- Vertragingen zijn eigen executie.

- Verandert uiterlijk van mappen.

- Zorgt voor veel nieuwe bestanden.

- Overschrijft code in files./li>

Het virus is niet kunt communiceren via het web om cyber-crimineel control servers en lijkt niet te elk volume schaduwkopieën van de machines die hij heeft besmet verwijderen.

Clop Ransomware – encryptie Proces

De codering van Cl0p-ransomware wordt verondersteld te worden uitgevoerd met behulp van de RSA (Rivest-Shamir-Adleman) coderingsalgoritme. De ransomware virus kan eerst scannen op de bestandstypen is ingesteld voor het coderen. Deze bestanden zijn meestal alleen de bruikbare bestanden, van de volgende typen:

- audio.

- Video.

- Beeld.

- Archief.

- Document.

- Virtual Drive.

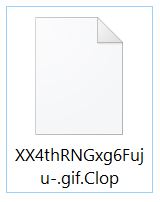

Zodra de ransomware versleutelt die bestanden, Het hernoemt hen ook, het maken van het bestand start tot onherkenbaar kijken:

Verwijder Clop Ransomware en probeer .Cl0p-bestanden te herstellen

Voordat je echt gaat nadenken over het verwijderen van Cl0p Ransomware van je computer, zouden we raden u aan eerst een back-up te doen.

Voor het verwijderen Cl0p ransomware, we zouden suggereren dat je onder volg de instructies voor het verwijderen. Ze zijn gemaakt om u te helpen de bestanden van dit ransomware handmatig of automatisch te verwijderen, afhankelijk van de situatie passend. Als u handmatig verwijderen hebt geprobeerd en je kunt niet lijken dit ransomware verwijderen, is het sterk aan te raden om deze automatisch te verwijderen met behulp van een geavanceerde anti-malware software. Een dergelijke tool helpt u het Cl0p ransomware-virus van uw computer te verwijderen en zorgt er vervolgens voor dat toekomstige bescherming voor uw computer ook wordt geactiveerd.

Als u wilt proberen .Cl0p-gecodeerde bestanden te herstellen, het eerste wat je bewust van moet zijn is niet om handmatig te knoeien met hen op geen enkele manier, omdat zij af kan breken wanneer u probeert om de extensie te verwijderen. We hebben verschillende methoden die kunnen “go around” direct decryptie zonder aanbevolen 100% garantie om te kunnen al uw bestanden te herstellen, maar ze zijn uw beste weddenschap, omdat er geen directe ontsleuteling van .Cl0p Virusbestanden op dit moment.

- Stap 1

- Stap 2

- Stap 3

- Stap 4

- Stap 5

Stap 1: Scan for Clop Virus with SpyHunter Anti-Malware Tool

Ransomware Automatische verwijdering - Videogids

Stap 2: Uninstall Clop Virus and related malware from Windows

Hier is een methode om in een paar eenvoudige stappen die moeten in staat zijn om de meeste programma's te verwijderen. Geen probleem als u Windows 10, 8, 7, Vista of XP, die stappen zal de klus te klaren. Slepen van het programma of de map naar de prullenbak kan een zeer slechte beslissing. Als je dat doet, stukjes van het programma worden achtergelaten, en dat kan leiden tot een instabiel werk van uw PC, fouten met het bestandstype verenigingen en andere onaangename activiteiten. De juiste manier om een programma te krijgen van je computer is deze ook te verwijderen. Om dat te doen:

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Stap 3: Verwijder eventuele registers, created by Clop Virus on your computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, created by Clop Virus there. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Voor het starten "Stap 4", alsjeblieft laars terug in de normale modus, in het geval dat u op dit moment in de Veilige modus.

Dit stelt u in staat om te installeren en gebruik SpyHunter 5 geslaagd.

Stap 4: Boot Your PC In Safe Mode to isolate and remove Clop Virus

Stap 5: Try to Restore Files Encrypted by Clop Virus.

Methode 1: Gebruik STOP Decrypter van Emsisoft.

Niet alle varianten van deze ransomware kan worden ontsleuteld gratis, maar we hebben de decryptor gebruikt door onderzoekers die vaak wordt bijgewerkt met de varianten die uiteindelijk gedecodeerd toegevoegd. U kunt proberen en decoderen van uw bestanden met behulp van de onderstaande instructies, maar als ze niet werken, dan helaas uw variant van de ransomware virus is niet decryptable.

Volg de onderstaande instructies om de Emsisoft decrypter gebruiken en decoderen van uw bestanden gratis. Je kan Download de Emsisoft decryptiehulpmiddel hier gekoppeld en volg de stappen hieronder:

1 Klik met de rechtermuisknop op de decrypter en klik op Als administrator uitvoeren zoals hieronder getoond:

2. Ben het eens met de licentievoorwaarden:

3. Klik op "Map toevoegen" en voeg vervolgens de mappen waarin u bestanden gedecodeerd zoals hieronder afgebeeld:

4. Klik op "decoderen" en wacht tot uw bestanden te decoderen.

Aantekening: Krediet voor de decryptor gaat naar onderzoekers die de doorbraak hebben gemaakt met dit virus Emsisoft.

Methode 2: Gebruik software voor gegevensherstel

Ransomware infections and Clop Virus aim to encrypt your files using an encryption algorithm which may be very difficult to decrypt. Dit is de reden waarom we een data recovery-methode die u kunnen helpen rond gaan direct decryptie en proberen om uw bestanden te herstellen hebben gesuggereerd. Houd er rekening mee dat deze methode niet kan worden 100% effectief, maar kan ook u helpen een veel of weinig in verschillende situaties.

Klik gewoon op de link en op de websitemenu's bovenaan, kiezen Data herstel - Data Recovery Wizard voor Windows of Mac (afhankelijk van uw besturingssysteem), en download en voer vervolgens de tool uit.

Clop Virus-FAQ

What is Clop Virus Ransomware?

Clop Virus is a ransomware infectie - de schadelijke software die geruisloos uw computer binnenkomt en de toegang tot de computer zelf blokkeert of uw bestanden versleutelt.

Veel ransomware-virussen gebruiken geavanceerde versleutelingsalgoritmen om uw bestanden ontoegankelijk te maken. Het doel van ransomware-infecties is om te eisen dat u een losgeld betaalt om toegang te krijgen tot uw bestanden.

What Does Clop Virus Ransomware Do?

Ransomware is in het algemeen een kwaadaardige software dat is ontworpen om de toegang tot uw computer of bestanden te blokkeren totdat er losgeld wordt betaald.

Ransomware-virussen kunnen dat ook uw systeem beschadigen, corrupte gegevens en verwijder bestanden, resulterend in het permanent verlies van belangrijke bestanden.

How Does Clop Virus Infect?

Via several ways.Clop Virus Ransomware infects computers by being sent via phishing-e-mails, met virusbijlage. Deze bijlage is meestal gemaskeerd als een belangrijk document, zoals een factuur, bankdocument of zelfs een vliegticket en het ziet er erg overtuigend uit voor gebruikers.

Another way you may become a victim of Clop Virus is if you download een nep-installatieprogramma, crack of patch van een website met een lage reputatie of als u op een viruslink klikt. Veel gebruikers melden dat ze een ransomware-infectie hebben opgelopen door torrents te downloaden.

How to Open .Clop Virus files?

U can't zonder decryptor. Op dit punt, de .Clop Virus bestanden zijn versleutelde. U kunt ze pas openen nadat ze zijn gedecodeerd met een specifieke decoderingssleutel voor het specifieke algoritme.

Wat te doen als een decryptor niet werkt?

Raak niet in paniek, en maak een back-up van de bestanden. Als een decryptor uw niet heeft gedecodeerd .Clop Virus bestanden succesvol, wanhoop dan niet, omdat dit virus nog steeds nieuw is.

Kan ik herstellen ".Clop Virus" Bestanden?

Ja, soms kunnen bestanden worden hersteld. We hebben er verschillende voorgesteld bestandsherstelmethoden dat zou kunnen werken als je wilt herstellen .Clop Virus bestanden.

Deze methoden zijn op geen enkele manier 100% gegarandeerd dat u uw bestanden terug kunt krijgen. Maar als je een back-up hebt, uw kansen op succes zijn veel groter.

How To Get Rid of Clop Virus Virus?

De veiligste en meest efficiënte manier voor het verwijderen van deze ransomware-infectie is het gebruik van een professioneel antimalwareprogramma.

It will scan for and locate Clop Virus ransomware and then remove it without causing any additional harm to your important .Clop Virus files.

Kan ik ransomware melden aan de autoriteiten??

In het geval dat uw computer is geïnfecteerd met een ransomware-infectie, u kunt dit melden bij de lokale politie. Het kan autoriteiten over de hele wereld helpen de daders van het virus dat uw computer heeft geïnfecteerd, op te sporen en te achterhalen.

Onder, we hebben een lijst met overheidswebsites opgesteld, waar u aangifte kunt doen als u slachtoffer bent van een cybercrime:

Cyberbeveiligingsautoriteiten, verantwoordelijk voor het afhandelen van ransomware-aanvalsrapporten in verschillende regio's over de hele wereld:

Duitsland - Officieel portaal van de Duitse politie

Verenigde Staten - IC3 Internet Crime Complaint Center

Verenigd Koninkrijk - Actie Fraude Politie

Frankrijk - Ministerie van Binnenlandse Zaken

Italië - Staatspolitie

Spanje - Nationale politie

Nederland - Politie

Polen - Politie

Portugal - Gerechtelijke politie

Griekenland - Cyber Crime Unit (Griekse politie)

India - Mumbai politie - Cel voor onderzoek naar cybercriminaliteit

Australië - Australisch High Tech Crime Centre

Op rapporten kan in verschillende tijdsbestekken worden gereageerd, afhankelijk van uw lokale autoriteiten.

Kunt u voorkomen dat ransomware uw bestanden versleutelt??

Ja, u kunt ransomware voorkomen. De beste manier om dit te doen, is ervoor te zorgen dat uw computersysteem is bijgewerkt met de nieuwste beveiligingspatches, gebruik een gerenommeerd anti-malwareprogramma en firewall, maak regelmatig een back-up van uw belangrijke bestanden, en klik niet op kwaadaardige links of het downloaden van onbekende bestanden.

Can Clop Virus Ransomware Steal Your Data?

Ja, in de meeste gevallen ransomware zal uw gegevens stelen. It is a form of malware that steals data from a user's computer, versleutelt het, en eist vervolgens losgeld om het te decoderen.

In veel gevallen, de malware-auteurs of aanvallers zullen dreigen de gegevens of te verwijderen publiceer het online tenzij het losgeld wordt betaald.

Kan ransomware WiFi infecteren??

Ja, ransomware kan WiFi-netwerken infecteren, aangezien kwaadwillende actoren het kunnen gebruiken om controle over het netwerk te krijgen, vertrouwelijke gegevens stelen, en gebruikers buitensluiten. Als een ransomware-aanval succesvol is, dit kan leiden tot verlies van service en/of gegevens, en in sommige gevallen, financiële verliezen.

Moet ik ransomware betalen?

Geen, je moet geen afpersers van ransomware betalen. Betalen moedigt criminelen alleen maar aan en geeft geen garantie dat de bestanden of gegevens worden hersteld. De betere aanpak is om een veilige back-up van belangrijke gegevens te hebben en in de eerste plaats waakzaam te zijn over de beveiliging.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, de hackers hebben mogelijk nog steeds toegang tot uw computer, gegevens, of bestanden en kunnen blijven dreigen deze openbaar te maken of te verwijderen, of ze zelfs gebruiken om cybercriminaliteit te plegen. In sommige gevallen, ze kunnen zelfs doorgaan met het eisen van extra losgeld.

Kan een ransomware-aanval worden gedetecteerd??

Ja, ransomware kan worden gedetecteerd. Antimalwaresoftware en andere geavanceerde beveiligingstools kan ransomware detecteren en de gebruiker waarschuwen wanneer het op een machine aanwezig is.

Het is belangrijk om op de hoogte te blijven van de nieuwste beveiligingsmaatregelen en om beveiligingssoftware up-to-date te houden om ervoor te zorgen dat ransomware kan worden gedetecteerd en voorkomen.

Worden ransomware-criminelen gepakt?

Ja, ransomware-criminelen worden gepakt. Wetshandhavingsinstanties, zoals de FBI, Interpol en anderen zijn succesvol geweest in het opsporen en vervolgen van ransomware-criminelen in de VS en andere landen. Naarmate ransomware-bedreigingen blijven toenemen, dat geldt ook voor de handhavingsactiviteiten.

About the Clop Virus Research

De inhoud die we publiceren op SensorsTechForum.com, this Clop Virus how-to removal guide included, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen de specifieke malware te verwijderen en uw versleutelde bestanden te herstellen.

Hoe hebben we het onderzoek naar deze ransomware uitgevoerd??

Ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, en als zodanig, we ontvangen dagelijkse updates over de nieuwste malware- en ransomware-definities.

Bovendien, the research behind the Clop Virus ransomware threat is backed with VirusTotal en NoMoreRansom project.

Om de ransomware-dreiging beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Als een site die sindsdien is toegewijd aan het verstrekken van gratis verwijderingsinstructies voor ransomware en malware 2014, De aanbeveling van SensorsTechForum is let alleen op betrouwbare bronnen.

Hoe betrouwbare bronnen te herkennen:

- Controleer altijd "Over ons" webpagina.

- Profiel van de maker van de inhoud.

- Zorg ervoor dat er echte mensen achter de site staan en geen valse namen en profielen.

- Controleer Facebook, LinkedIn en Twitter persoonlijke profielen.

Vond dit niet echt nuttig. De computer van mijn moeder had dit virus. Je geeft geen specifieke bestanden om te verwijderen. Nadat ik de de-installatiebestanden had bekeken, was er niets nieuws of verdachts. Toen in het register gekeken, hier kom je te kort door geen invoernamen te geven. Ik zag de Run en RunOnce maar zag niets vreemds. Toen ik opnieuw opstartte, kon ik Spyhunter installeren en scans uitvoeren.