の新しく改良されたバリアント CryptoWall ランサムウェアは、過去数日間、世界中のコンピューターに感染しています。. 新しいCryptoWall 3.0 ローカライズされた身代金メッセージを使用してトラフィックをWebサイトに渡し、被害者はTorおよびI2P匿名ネットワークを介してファイルのロックを解除するために必要な復号化キーの料金を支払うことができます.

CryptoWallは、ファイルを暗号化するタイプの脅威です, 感染したマシンでアクティブ化されると、そのマシン上の特定のファイルが暗号化され、罰金が要求されます $500 被害者に復号化キーを提供するため. 身代金は最初にビットコインデジタル通貨で支払われることになっています 168 時間.

脅威の概要

| 名前 | CryptoWall 3.0 |

| タイプ | ランサムウェア |

| 簡単な説明 | ユーザーのファイルは暗号化されており、使用できません. |

| 症状 | 身代金メモが被害者に表示されます. |

| 配布方法 | 悪意のある添付ファイルを介して. |

| 検出ツール |

システムがマルウェアの影響を受けているかどうかを確認する

ダウンロード

マルウェア除去ツール

|

| ユーザー体験 | フォーラムに参加して CryptoWallについて話し合う 3.0. |

CryptoWallの新機能 3.0

新しいTortoWebゲートウェイは、新しいバージョンのCryptoWallで使用されます: torman2.com, torforall.com, torroadsters.com, およびtorwoman.com. それらのいずれかが、支払い手順を含む同じWebページに被害者をリダイレクトします, ただし、支払いを追跡するためのIDは一意です.

支払い期間が5日から1週間に延長されます, その後、料金はに引き上げられます $1000.

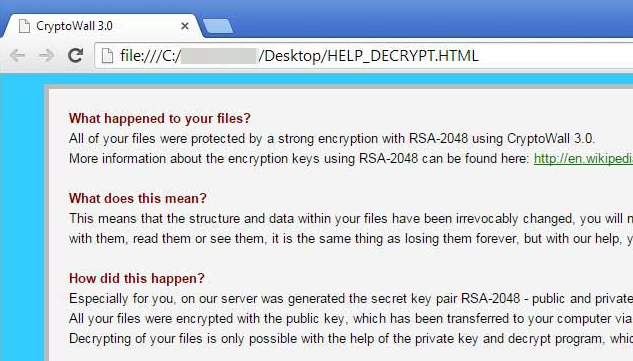

詐欺師は、暗号化されたデータの支払いと復元に関する情報を含む追加のファイルを作成しました:

- HELP_DECRYPT.HTML: Webブラウザを使用して脅威に関する情報を表示します, 暗号化と支払い方法

- HELP_DECRYPT.PNG: CryptoWallに関する詳細が含まれています 3.0

- HELP_DECRYPT.TXT: 前のものと同じ, しかし、プレーンテキストで

- HELP_DECRYPT.URL: 現在のWebブラウザを使用してCryptoWallを表示します 3.0 Windowsがロードされたときにサービスを復号化する

CryptoWallによって表示される身代金メッセージ 3.0 読み取り:

あなたのファイルに何が起こったのか?

すべてのファイルは、CryptoWallを使用したRSA-2048による強力な暗号化によって保護されていました 3.0.

RSA-2048を使用した暗号化キーの詳細については、こちらをご覧ください。: https://en.wikipedia.org/wiki/RSA_(暗号システム)これは何を意味するのでしょうか?

これは、ファイル内の構造とデータが取り返しのつかないほど変更されたことを意味します, あなたは彼らと一緒に働くことができなくなります, それらを読むか、それらを見る, それは永遠にそれらを失うことと同じことです, しかし、私たちの助けを借りて, あなたはそれらを復元することができます.どうしてそうなった?

特にあなたのために, サーバー上で秘密鍵ペアRSA-2048が生成されました – パブリックとプライベート.

すべてのファイルは公開鍵で暗号化されています, インターネット経由でコンピュータに転送された.

ファイルの復号化は、秘密鍵と復号化プログラムの助けを借りてのみ可能です, これは私たちの秘密のサーバーにあります.

私は何をしますか?

悲しいかな, 指定された時間内に必要な措置を講じないと、秘密鍵を取得するための条件が変更されます.

あなたが本当にあなたのデータを大切にしているなら, 次に、他のソリューションが存在しないため、それらを探すために貴重な時間を無駄にしないことをお勧めします.

ファイル暗号化プロセスが終了したら, 元のファイルが削除されます. ファイルのバックアップがない場合, 信頼できるソフトウェアを使用して、Windowsシャドウコピーからそれらまたはその一部を復元できます。. 以下に、その方法の詳細な手順を示します。.

I2Pへの接続が失敗する

CryptoWallの新しいバージョンは、Microsoftのセキュリティ専門家とフランスの研究者Kafeineによって検出されました, Cとのコミュニケーションを報告した人&C (コマンドと制御) サーバーはRC4アルゴリズムでエンコードされ、I2Pプロトコルを使用します.

Kafeineが新しい脅威のサンプルをテストしようとしたとき, プロキシに接続しようとするたびにエラーメッセージが表示されました. 通知, 受け取った研究者, I2P Webサイトは、システムに接続できない、またはネットワークが混雑しているなど、さまざまな理由で利用できなかったと述べています。. ハッカーはこのようなケースの準備ができているようでした, Torネットワーク上の復号化サービスにアクセスする方法についての詳細な指示を提供しているためです.

Cryptowall 3.0 新しい配布方法 (9月 4, 2015)

Cryptowallはどうですか 3.0 システムにドロップしました?

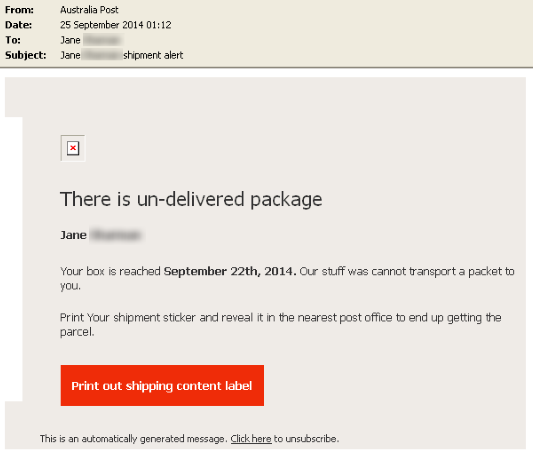

Cryptowallランサムウェアは、研究者がその方法に関する詳細な情報を収集するのに十分長い間存在しています。. ランサムウェアは、主に.ZIPが添付された電子メールを介して配布されます. 後者には、PDFを装った実行可能ファイルが含まれています. 問題のファイルは、次のようなあらゆる形式のビジネスコミュニケーションである可能性があります。:

- 請求書

- 注文書 (PO)

- 手形

- 苦情

悪意のあるPDFが起動されたら, CryptoWallがシステムにインストールされます. 悪意のあるファイルは、2つのフォルダのいずれかに配置されます %アプリデータ% また %温度%. それで, 脅威は、暗号化するファイルを見つけるためにシステムのドライバーのスキャンを開始します. すべてのドライブ文字がスキャンされます, 取り外しドライブ, ネットワーク共有と ドロップボックス マッピングが含まれています. 感染したシステムのドライブ文字はすべて、データファイルがないかチェックされます.

CryptoWallが設置されているすべての場所のリストは次のとおりです 3.0 位置する可能性があります:

- %温度%

- C:\[ランダム]\[ランダム].EXE

- %アプリデータ%

- %プログラムデータ%

- %LocalAppData%

CryptoWallによって暗号化されたファイルを見つけることができますか 3.0?

CryptoWallによって暗号化されたファイル 3.0 パスと一緒にWindowsレジストリに保存されます. サブキーの場所は次の形式です:

→HKCUソフトウェア[一意のコンピューターID]\[ランダムID]

実際の例は次のようになります:

→HKCU Software 03DA0C0D2383CCC2BC8232DD0AAAD117 01133428ABDEEEFF

このプロセスは、上記のキーの下で暗号化されたファイルごとに繰り返されます.

ListCwall 同様に使用することができます. これは、暗号化されたファイルの検索とエクスポートを自動化するためにBleepingComputerによって作成されたツールです。. このツールは、ロックされたファイルを別の場所にバックアップすることもできます, ユーザーがそれらをアーカイブしてPCを再フォーマットする必要がある場合に備えて.

また, これがCryptoWallのファイル拡張子のリストです 3.0 暗号化しようとしています:

→ .3dm, .3ds, .3fr, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .バー, .upk, .das, .私は、Wi, .litemod, .資産, .フォージ, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .ビック, .epk, .rgss3a, .パック, .大きい, 財布, .wotreplay, .xxx, .説明, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .TXT, .p7c, .p7b, .p12, .pfx, .ペム, .crt, .cer, .der, .x3f, .srw, .ペフ, .ptx, .r3d, .rw2, .rwl, .生, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .ベイ, .sr2, .srf, .arw, .3fr, .dng, .3g2, .3gp, .3pr, .7z, .ab4, .accdb, .sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .ジップ, .sie, .和, .ibank, .t13, .t12, .qdf, .gdb, .税, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .ゴー, .cas, .svg, .地図, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .シド, .ncf, .メニュー, .レイアウト, .dmp, .ブロブ, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .リム, .w3x, .fsh, .ntl, .arch00, .レベル, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .PST, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .accde, .accdr, .accdt, .ach, .acr, .行為, .adb

ユーザーの行動とランサムウェア. フィッシング詐欺

これまでの配布方法について説明したことは、1つのことだけを意味する可能性があります。サイバー犯罪者は、悪意のあるスパムとのユーザーの相互作用にのみ依存しています。. この方法はフィッシングとして知られています。これは、マルウェアを拡散したり、ユーザーの資格情報を収集したりするために展開されることが多いソーシャルエンジニアリングの一種です。. これは、詐欺がユーザーにどのように見えるかを示す模範的な電子メールです。:

画像ソース: Symantec

Cryptowallの注意事項

悪意のある感染を回避するには, 次のようなアーカイブファイルのダウンロードは避けてください .ジップ, .瓶, .タール, .7z, .msi, および実行可能ファイル/スクリプトファイルなど .com, .EXE, .scr, .バット, .js, .jse, .vb, .vbe, .wsf, .wsh, .cmd. 実際の企業はそのような種類のファイルの送信を避けることを常に念頭に置いてください, 以前のアレンジメントセットがない限り.

さらに, 次のようなオンラインWebサイト評価サービスを使用できます ノートンセーフウェブ Webサイトにアクセスするのが安全か危険かを判断する. ファイル暗号化の脅威がある, 最善の予防的アドバイスは非常に単純なものです. ファイルをバックアップする. 離れてこれを考えてください, 特にデータが貴重で、PCに多くのビジネスドキュメントを保存している場合.

また、チェックアウトすることができます 一般的な注意事項 ランサムウェアについてのフォーラムがあります, CryptoWallに全力を尽くします 3.0 同じように.

- 重要

CryptoWall 3.0 ドライブ文字としてマップされている場合、ネットワーク共有上のファイルを暗号化できます. ネットワーク共有がそのようにマッピングされていない場合, CryptoWall 3.0 そこにあるファイルには影響しません. オープンシェアを確保するため, ユーザーは、必要なユーザーグループまたは許可されたユーザーへの書き込み可能なアクセスのみを許可できます. CryptoWallなどの脅威に関しては、このヒントは非常に重要です。.

CryptoWallを削除します 3.0 暗号化されたファイルを復元します

このランサムウェアの痕跡をすべて削除するには、以下の手順に従ってください. そのための最善かつ最も安全な方法は、強力なマルウェア対策プログラムを使用することです。.

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

ステップ 1: Scan for CryptoWall 3.0 SpyHunterマルウェア対策ツールを使用

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: Uninstall CryptoWall 3.0 および Windows からの関連するマルウェア

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

ステップ 3: レジストリをクリーンアップします, created by CryptoWall 3.0 コンピューター上.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, created by CryptoWall 3.0 そこの. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

ステップ 4: PCをセーフモードで起動して、CryptoWallを分離して削除します 3.0

ステップ 5: Try to Restore Files Encrypted by CryptoWall 3.0.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

Ransomware infections and CryptoWall 3.0 復号化が非常に難しい暗号化アルゴリズムを使用してファイルを暗号化することを目指します. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

CryptoWall 3.0-FAQ

What is CryptoWall 3.0 ランサムウェア?

CryptoWall 3.0 は ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does CryptoWall 3.0 Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does CryptoWall 3.0 感染する?

Via several ways.CryptoWall 3.0 ランサムウェアは送信されることによってコンピュータに感染します フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of CryptoWall 3.0 is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open .CryptoWall 3.0 ファイル?

君は can't 復号化ツールなしで. この時点で, the .CryptoWall 3.0 ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 .CryptoWall 3.0 ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか ".CryptoWall 3.0" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります .CryptoWall 3.0 ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of CryptoWall 3.0 ウイルス?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

It will scan for and locate CryptoWall 3.0 ransomware and then remove it without causing any additional harm to your important .CryptoWall 3.0 ファイル.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can CryptoWall 3.0 Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

About the CryptoWall 3.0 リサーチ

SensorsTechForum.comで公開するコンテンツ, this CryptoWall 3.0 ハウツー取り外しガイドが含まれています, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, the research behind the CryptoWall 3.0 ランサムウェアの脅威は VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.

great information! I was infected with the “CRYPTOWALL 3.0” virus recently, it was downloaded from my need to download Google Chrome and the latest Chromecast. It continued to download malware which was very disturbing. If you have heard about this happening when Google Chrome was installed, would you please pass it on to all of your followers.

thank you and best regards!

greg

Bonjour tout le monde voici une solution, comment protéger vos fichier et documents de ce virus CryptoWall

youtube.com/ watch?v=kRpJEpJzK1U

Hi Anticryptowall,

Are you sure that your method works?

こんにちはミレーナディミトロワ

i did that experience so many times on image disks by various viruses especially by crypto viruses and The result was always positive…

また会ったね,

What about CryptoWall 3.0, 特に?

my boss got hit and his memory stick was encrypted. he purchased a new memory stick from sandisk that came with a one year subscription to “RescuePRO”and he was prompted to recover files-he inserted his infected stick and the software restored his files onto his new stick and now his files are in a safe VAULT on the new stick.

please let me know if there is some solution. I was also caught by this while trying to upgrade Chrome. I am in desperate need of a solution as I don’t have any back ups. Every Microsoft file is infected and decrypted

me too. all my files can’t be open.

With me also and I also do not restore because this feature is not turned on my computer.

Please someone?

please helppppppppp all my files were protected by a strong encryption with RSA-2048.

こんにちは, トニー!

CryptoWall is indeed a nightmare and we are sorry to read that you have been affected by it. RSA algorithm has been deployed by many ransomware threats. You can be sure that many users and security specialists have been trying to break the RSA-2048 encryption. More about the RSA-2048 encryption key that has been targeting computers find here: sensorstechforum.com/remove-rsa-2048-encryption-key-from-cryptowall-3-0/

RSA-2048 can be broken if someone finds a way to create collisions that inherently reduce the expected number of combinations to crack the cipher. Being a cipher, the RSA-2048 algorithm can be cracked by brute force. Brute force cracking can be described as a trial-and-error technique employed by programs to decipher encrypted data like passwords and DES (データ暗号化規格) keys via extensive effort instead of intellectual force.

RSA encryption is a type of language that alters the normal code of the file with a unique key. This key can be decrypted via specific software, but it requires a powerful machine. More on the RSA encryption topic and how to remove CryptoWall manually: sensorstechforum.com/restore-files-encrypted-via-rsa-encryption-remove-cryptowall-and-other-ransomware-manually/

ついに, our research team has compiled several easy steps to follow to protect your files from ransomware threats: sensorstechforum.com/cryptowall-aaa-files-ransomware-description-protection-and-removal/

さらに, if you want to learn more about the methods employed by CryptoWall and the cyber criminals behind it, you can refer to this article: blog.trendmicro.com/trendlabs-security-intelligence/cryptowall-3-0-ransomware-partners-with-fareit-spyware/

ありがとう, I removed the virus with SpyHunter but my files are still corrupted and i cannot open them. 私を助けてください… how to repair them????

YOU ALL SOOO SCREWED…

With original file, encrypt file and public key used to encrypt file, can you decipher other files that used that public key?

jeg fik hele mit data drev krypteret af cryptowall 3.0 igennem ransomware(conhost) og den havde enda kryptere min gendanelsespunkter og backup den eneste måde jeg fik mine filere igen var ved hjælp af recuva da cryptowall sleter original filen og overskriver dem med en krypteret

I have files that cannot be opened too.

I am going to pay the ransom today or tomorrow.

I have heard that if we pay the ransom the unblock all the files for sure (99% 承知しました).

They don’t want the files. They just want the money.

I try everything to unblock my files. Even new karpersky software. 何も機能しません.

Did some one have the same experience?

Did someone pay the ransom before?

どうしたの?

I will leave my experience here soon.

Hi joao,

初めに, sorry to hear you’ve suffered a CryptoWall 3.0 攻撃!

Can you please start a topic in our forum – sensorstechforum.com/ forums/malware-removal-questions-and-guides/? We will try and help you with whatever we can. The forums are more convenient for such discussions :)

乞うご期待,

STFチーム

Hi joao,

Did you pay it? What the result?

I have the same problem but i’m trying to solve it..

Hola Joao, trabajo como técnico en una empresa y unos de los gerentes, fue ataco por este virus, me gustaría saber si pudiste recuperar la información luego de realizar el pago, y que cantidad de información, pudieron recuperar?

have you paid them >?? and recovered your files or not ?

buenas tardes, mi caso es que el equipo fue infectado con el virus, formatee el equipo pero toda la información abre. tengo informacion de vida o muerte y me urge recuperarla. alguien que me pueda colaborar. 賛成

hmm..

si può restituire il sistema indietro, ma è possibile solo in caso che abbia fato il backup prima.

Se no- puoì scaricare quelche programma di ricuperazione come recuva ,getdatabach o diskdrill..però, purtroppo tali software non recuperanno il 100% ,solo i dati eliminati recentemente . ecco uno dei tali programma cleverfiles.com/disk-drill-windows.html

forse ti aiuti,

こんにちは, Fornerino

In case you have been infected with Cryptowall, it is important to know that it uses a VERY strong algorithm, called RSA-2048. Its decryption may take years to complete. We advise you to try restoring your files by going to a professional data recovery expert or attempting to use on of the aftermentioned tools:

Kaspersky Rector Decryptor

This decryption tool is very simple to use and

support.kaspersky.com/viruses/utility#rectordecryptor” support.kaspersky.com/viruses/utility#rectordecryptor

EaseUS データ復旧ウィザード 無料

Here is a free program which uses different methods to search through your computer and recover files that are even deleted beyond all saving. It is no guarantee that it will work, but some say they have recovered at least 10 percent of their files and some other files were partially broken. So in case you want to try it out, here is the download link for the tool:

easeus.com/datarecoverywizard/free-data-recovery-software.htm

easeus.com/datarecoverywizard/free-data-recovery-software.htm

シャドウエクスプローラー

You may as well try running Shadow Explorer in case you have File History or backup enabled. You can download it from here, but note that TeslaCrypt may as well have malicious scripts that delete any backups and previous file versions. Here is the download link for Shadow Explorer:

shadowexplorer.com/downloads.html

shadowexplorer.com/downloads.html

Look for the latest version and you may as well download the portable one since it saves you time.

This is as far as I can suggest, try it and reply whether or not you have been successful. また, there is absolutely no guarantee that any of the methods are working, but we are talking about encrypted files here, after all so it may be worth the try.

My all files are encrypted with RSA-4096.

I can not open any file.They are asking for 500 USD for decryption key. Please anybody can help me to decrypt my files as i don’t have any backup restore.

Hi Sham,

初め, can you please tell me how you got to know that RSA-4096 was used in your case?

Slt Milena!

Comment tu vas? j’aimerais avoir des notions sur le cryptage, comment cela se passe, avoir un cas pratique!

Merci d'avance! je laisse mon mail ou si je peux avoir le tien cela me sera d’une très grande utilité

hi Milena..

I found a ransomware file in my every folder…

Hi Sham, looking into your case as we speak!

親愛なるミレーナ,

Waiting for your help….your earlier response will be favorable.

ありがとう

Hi Sham,

A topic has been started in our forum about the particular encryption: sensorstechforum.com/forums/malware-removal-questions-and-guides/help!-my-files-were-encrypted-with-strong-rsa-4096-encryption!/msg679/#msg679

Please provide us with the following information there (it’s easier to discuss in the forum than here) – あなたのシステム, exact file extensions added to the encrypted files, 身代金メモ, 等. また, have you removed the Trojan that has dropped the ransomware?

Hello SERAS,

I am fine but really sorry to see so many people falling victims to ransomware. You can send us information about your ransomware case on idunn0 @ abv.bg.

Todos mis archivos está con extensión vvv no sé cómo desencriptar los estoy muy angustiado por favor ayuda ya elimine Cryptowall tengo encriptados toda mi información de 20 años de trabajo por favor ayuda

こんにちはホルヘ,

I am deeply sorry to let you know that without a clean copy of your files, you most likely will not be able to restore your information. You can try using TeslaDecoder and Rakhnidecryptor. でも, reports indicate that these decoders won’t help with the .vvv extension that belongs to TeslaCrypt ransomware: sensortechforum.com/remove-teslacrypt-and-restore-vvv-encrypted-files/

マルウェア対策プログラムでランサムウェアを削除しましたか?

E’ successo anche a me. Il problema e’ che ogni file ha un’estensione diversa 0A/0A1/OMF ECC

Si puo’ fare qualcosa?

やあ, I also caught this virus but it was only too late that I realized it and now all my files are encrypted with RSA-2048. The file extensions were changed and it seems that the extension for each file is different from any other and none are the same. Some of the file extensions I see now are .p468t,.16G, .n7r0, .us7m, .25sq, .xo3r4 and so many more. 私は助けが必要です.

Hello @dbgn

This is typical for Ransomware infections such as CTB Locker and CryptoWall 4.0. In order for me to be able to adequately provide you with assistance I would like you to send me a snip or a screenshot of any ransom message that you may see. It may be a .txt file on your desktop or a picture.

sensorstechforum.com/forums/malware-removal-questions-and-guides/files-encrypted-with-random-file-extensions/

こんにちは , I invierei a file , but I do not know ‘ how to attach it to this message

hello vencislav

mz laptop is infected with thee teslacrzpt virus and all mz files are encrzpted with RSA-4096 key

could zou help me_ please

やあ, Friends! My Pc was infected, i do eliminate ransomware using spyhunter, but muy files stay encrypted with .MICRO extention. ¿How i can decrypt the files? ありがとう!!

Hello Ter,

You have been infected with a variant of TeslaCrypt. For more information check the following article:

sensortechforum.com/remove-teslacrypt-3-0-and-restore-micro-encrypted-files/

You may also send files so that we can try and help to decrypt them. Here is the address:

idunn0 @ abv.bg

We will disclose your files and send them back to you if successfully decrypted. Bear in mind that since we receive a lot of files it may take some time.

こんにちはミレーナ , one of our system got infected with this cryptowall 3 and encrypted the files with .micro extension. I was able to remove the malware but after two days, one of our Network attached storage got affected as well. Now I am wondering how that is possible ? I thought only personal files got affected by this script.

Hello Shihas,

Ransomware is often used in attacks on companies. The bad news is there’s still no solution for .micro encrypted files. We assure you however that security experts (私たちが含まれています) are doing their best to fight this threat and beat its encryption.

i was installed a software .after my .jpg,.mp4 files are changed into a .micro extension .pls help to how to get my old file format .

Hi Nani,

不運にも, you have been attacked by the latest version of TeslaCrypt ransomware. We are still trying to figure out how to decrypt files encrypted by it. Once we find a solution, we will share it.

Have you removed the ransomware from the infected computer?

こんにちは! My laptop is infected with Cryptowall3.0. I’ve cleaned it, but all my files are encrypted. Any news on how to dectrypt them?

ありがとうございました!

Il est à noter qu’Europol a pris conscience du problème des ransomwares et propose dorénavant un portail en ligne pour aider les victimes secuweb.fr/europol-portail-lutter-ransomwares

メルシーボークー :)

I have removed the ransomware but now i have encrypted files ending with .albigec. Does anybody now how to decrypt the files? (Cryptowall 3.0)

My files are encrypted with RSA2048 algorithm ransomware. I need a decryptor for this immediately. 助けてください

やあ,

My files were encrypted way back in 2015 ( by Cryptowall 3.0) I still have the files with me and the instructions to pay up and retrieve my files. Is there any way to retrieve these files through free or paid means?

Hi Naveen,

不運にも, this ransomware case remains unsolved, as no official decrypter has been released to this day.

やあ, there is some good solution to encrypt my files please before sending them to my collaborators as you know we’re obliged to work home ? どうもありがとう.