.CHE808または.CHE80拡張子を持つ進行中の攻撃処理ファイルで、新しいMatrixランサムウェア株が特定されました. そのモジュラーフレームワークにより、ハッカーは特定のターゲットに対してカスタムの脅威を作成できます. 新しいバージョンが開発されると予想しています.

私たちの記事は、ウイルス操作の概要を提供し、ウイルスを削除しようとするのにも役立つ場合があります.

脅威の概要

| 名前 | マトリックスランサムウェア |

| タイプ | ランサムウェア, クリプトウイルス |

| 簡単な説明 | ランサムウェアは、を配置することによってファイルを暗号化します .CHE808 コンピュータシステムの拡張機能であり、それらを回復するために身代金を支払うことを要求します. |

| 症状 | ランサムウェアはファイルを暗号化し、支払い手順を記載した身代金メモを残します. |

| 配布方法 | スパムメール, メールの添付ファイル |

| 検出ツール |

システムがマルウェアの影響を受けているかどうかを確認する

ダウンロード

マルウェア除去ツール

|

ユーザー体験 | フォーラムに参加する Matrixランサムウェアについて話し合う. |

| データ回復ツール | ステラフェニックスによるWindowsデータの回復 知らせ! この製品は、失われたファイルを回復するためにドライブセクターをスキャンしますが、回復しない場合があります 100% 暗号化されたファイルの, しかし、それらのほんのわずかです, 状況やドライブを再フォーマットしたかどうかによって異なります. |

マトリックスランサムウェア–配布戦術

マトリックスランサムウェアのサンプルは、一度に複数のメカニズムを介して配信されています. セキュリティ研究者は、小規模な攻撃キャンペーンで脅威を検出することができました, 最初に検出された菌株はテストバージョンである可能性があると考えられています. 世界規模でユーザーを対象とした大規模なキャンペーンでは、 メールスパムメッセージ —それらは、ユーザーが使用するインターネットサービスによって送信される正当な通知としてマスキングしているユーザーに送信されます, ソーシャルネットワークまたは他のインターネットサイト. それらのほとんどは、使い慣れたレイアウトと、ユーザーにウイルスコードとの対話を強制する要素を使用して設計されます。. マルウェアファイルは、本文のコンテンツに添付またはリンクすることができます.

同様の戦略は、 偽のダウンロードサイト —実際のベンダーのダウンロードサイトを模倣できます, ランディングページまたはインターネットポータル. 似たようなドメイン名とセキュリティ証明書を使用することで、ユーザーを操作して、正当なページに出くわしたと思わせることができます。.

犠牲者は、の使用を通じて彼らにリダイレクトされる可能性があります スクリプト さまざまな形式で—リダイレクト, ポップアップ, バナー, 広告とインラインリンク. 偽のページへのリンクは、ソーシャルネットワーク上の偽のプロファイルまたは盗まれたプロファイルを使用して投稿される場合があります.

大規模な感染は、ランサムウェアコードをに埋め込むことによって引き起こされる可能性があります ペイロードキャリア. これらの攻撃で最も一般的に使用される2つの一般的なタイプがあります:

- マクロに感染したドキュメント —犯罪者は、マクロを介してウイルスインストールコードをドキュメントに埋め込むことができます. これは、人気のあるタイプのいずれかで行うことができます: リッチテキストドキュメント, スプレッドシート, プレゼンテーションとデータベース. ユーザーがそれらを開くと、組み込みマクロを有効にするように求めるプロンプトが表示されます。. これが行われると、脅威が展開されます.

- マルウェアソフトウェアインストーラー —同様の方法は、悪意のあるアプリケーションインストーラーの作成です. 犯罪者は正当なセットアップファイルを取得し、関連するウイルスインストールコードでそれらを変更します. 通常人気のある選択肢は、最も一般的なキャリア—創造性スイートです, 生産性ソリューションとシステムユーティリティ.

これらのペイロードキャリアは、 ファイル共有ネットワーク BitTorrentなど. 海賊版コンテンツを広めるためによく使用されます, ドキュメントとソフトウェアインストーラーを含む. このように、これはペイロードキャリアを広めるための人気のある出口です.

大規模な感染症は、 悪意のあるブラウザプラグイン 別名として知られています ハイジャッカー. これらは、ブラウザを最適化したり、新しい機能を追加したりする正当な拡張機能をダウンロードしてインストールしていることをユーザーに騙すことを目的として、ハッカーによって作成されています。. それらは、偽の開発者資格情報とユーザーレビューとともに関連するプラグインリポジトリにアップロードされます. それらが感染したマシンにインストールされている場合、通常、最初のステップは、ユーザーをハッカーが制御するページにリダイレクトするためにデフォルト設定を変更することです。: デフォルトページ, 検索エンジンと新しいタブのページ. これに続いて、ウイルスは自動的にダウンロードされ、システムにインストールされます.

マトリックスランサムウェア–詳細な分析

感染が開始されると、Matrixランサムウェア株は組み込みの動作パターンを開始します. 以前のバージョンと同様に、デフォルトのオプションが含まれると想定しています. これは、開始される最初のコンポーネントの1つが データ抽出 1. それはできるものを含む機密データを収集することができます 被害者の身元を明らかにする. これは、名前などの文字列を探すことによって行われます。, 住所, 電話番号, 興味, 場所と保存されているアカウントのクレデンシャル. エンジンは収穫することもできます メトリック これは、ハードウェアレポートと、ユーザー設定およびオペレーティングシステムの値に関する情報を収集することにより、攻撃を最適化するために使用できます。.

収集された情報は、と呼ばれる別のモジュールで処理できます。 ステルス保護. ウイルスの実行を直接妨害する可能性のあるセキュリティソフトウェアとサービスの兆候がないかシステムをスキャンします. リストには、アンチウイルスプログラムのようなものが含まれています, 仮想マシンホストとデバッグ環境. それらは無効にすることができます (ブロックされた) または完全に削除され、悪意のあるエンジンがシステムに完全にアクセスできるようになります.

この手順が完了すると、Matrix Ransomwareエンジンはそのすべてのコンポーネントを展開し、実際の感染を開始できるようになります。. モジュラーフレームワークにより、犯罪者はカスタムイテレーションを作成できます. セキュリティソフトウェアがバイパスされると、エンジンはシステムプロセスに接続し始めると予想されます, 独自のものを作成し、管理者権限を取得します. この時点で、モジュールはシステムを完全に制御できるようになり、必要に応じて他のモジュールを起動できるようになります。.

システムに侵入した後に起動される最初のモジュールの1つは、 Windowsレジストリの操作 1. 感染に関連する文字列を作成したり、オペレーティングシステムや個々のアプリケーションに属する文字列を操作したりできます. これにより、深刻なパフォーマンスの問題が発生し、特定の機能やサービスを実行できなくなる可能性があります.

ランサムウェアが使用する文字列の作成は、 永続的なインストール. これが意味するのは、コンピュータに電力が供給されるたびに悪意のあるエンジンが起動するということです. これの副作用は、ブートリカバリメニューに入ることができないことです. これにより、ほとんどの手動削除オプションが役に立たなくなります, このような場合、被害者のユーザーはプロ級のスパイウェア対策ソリューションに依存する必要があります. 回復をより困難にするために、犯罪者は次のようなファイルを削除することもあります。 システムの復元ポイント と シャドウボリュームコピー. それらはデータ回復ソフトウェアによってのみ回復することができます.

このようないくつかのマトリックスランサムウェアサンプルは、 トロイの木馬コンポーネント. 他の同様の脅威と同様に、ハッカーが制御するサーバーに接続し、オペレーターが感染したシステムに完全にアクセスできるようにします。. これは、被害者のユーザーを直接スパイする可能性があります, いつでもマシンの制御を引き継ぎ、他の脅威を展開します. 特に人気のあるオプションは、 暗号通貨マイナー. 複雑な計算を実行するために、利用可能なシステムリソースを利用します. 結果がビットコインの形でサーバーのデジタル通貨に投稿されるとき, Moneroおよび他の同様のフォームは、ハッカーの財布に配線されます. さらに、ホストを世界中のボットネットにリクルートして、他のホスト(ローカルのホスト、または他の国の遠く離れたコンピューター)を攻撃するために使用することができます。.

マトリックスランサムウェア–暗号化プロセス

以前のすべてのコンポーネントが正しく実行されると、暗号化モジュールが開始されます. 古いMatrixランサムウェアバージョンと同様に、ターゲットデータの組み込みリストを使用します. サンプルリストは、次のファイルタイプを処理できます:

- アーカイブ

- バックアップ

- データベース

- 音楽

- ビデオ

- ドキュメント

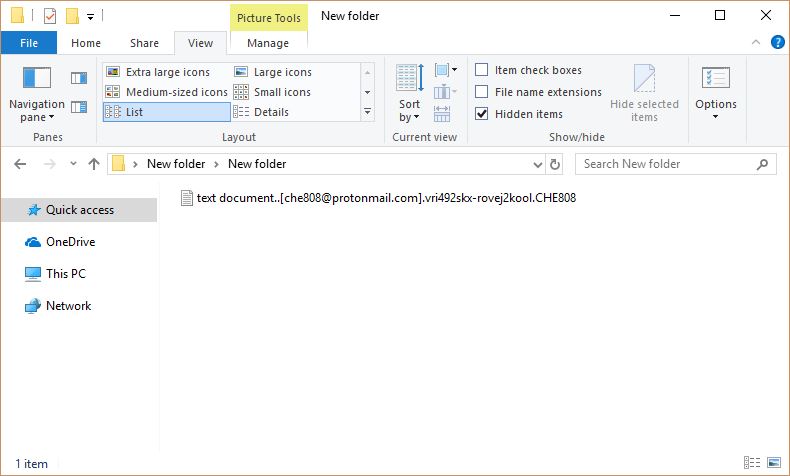

Matrixランサムウェアには2つの異なるバージョンがあります—どちらか .CHE808 また .CHE80. 検出されたサンプルは、次の式に従って処理されたファイルの名前を変更します— [contact-email.random-extensions.CHE808 / CHE80]. これは、ファイルに影響を与えるために使用される3つのコンポーネントがあることを意味します: ハッカーの連絡先メールアドレス (ランサムウェアノートから取得), UUDに基づく可能性のあるランダムな拡張 (一意のユーザーID) データハーベスティングコンポーネントと最終拡張によって取得. 2つの拡張機能 (.CHE808および.CHE80) 現在の攻撃キャンペーンを示すキャンペーンラベルとして使用される可能性があります.

マトリックスランサムウェアウイルスを削除し、.CHE808ファイルを復元します

コンピュータが感染した場合 マトリックス ランサムウェアウイルス, マルウェアの削除について少し経験が必要です. このランサムウェアがさらに拡散して他のコンピューターに感染する前に、できるだけ早くこのランサムウェアを駆除する必要があります。. ランサムウェアを削除し、以下に提供されているステップバイステップの手順ガイドに従う必要があります.

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

ステップ 1: SpyHunterAnti-MalwareToolを使用してMatrixランサムウェアをスキャンします

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: Uninstall Matrix ransomware and related malware from Windows

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

ステップ 3: レジストリをクリーンアップします, コンピューター上のMatrixランサムウェアによって作成されました.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, そこでMatrixランサムウェアによって作成されました. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

ステップ 4: PCをセーフモードで起動して、Matrixランサムウェアを分離して削除します

ステップ 5: マトリックスランサムウェアによって暗号化されたファイルを復元してみてください.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

ランサムウェア感染とマトリックスランサムウェアは、復号化が非常に難しい暗号化アルゴリズムを使用してファイルを暗号化することを目的としています. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

Matrix ransomware-FAQ

What is Matrix ransomware Ransomware?

マトリックスランサムウェアは ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does Matrix ransomware Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does Matrix ransomware Infect?

マトリックスランサムウェアランサムウェアは、送信されることでコンピューターに感染します。 フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of Matrix ransomware is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open .Matrix ransomware files?

君は can't 復号化ツールなしで. この時点で, the .マトリックスランサムウェア ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 .マトリックスランサムウェア ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか ".マトリックスランサムウェア" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります .マトリックスランサムウェア ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of Matrix ransomware Virus?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

Matrixランサムウェアランサムウェアをスキャンして特定し、重要な.Matrixランサムウェアファイルに追加の害を及ぼすことなく削除します。.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can Matrix ransomware Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

マトリックスランサムウェアリサーチについて

SensorsTechForum.comで公開するコンテンツ, このマトリックスランサムウェアのハウツー除去ガイドが含まれています, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, マトリックスランサムウェアランサムウェアの脅威の背後にある研究は、 VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.