有名なTianfuカップハッキングコンテンツの第4版は、10月の週末に行われました。 17 と 17 成都で. コンテストはKunlunLabが優勝しました, 中国のサイバーセキュリティ会社. KunlunLabのチームは $654,500. リストされているほぼすべてのターゲットが正常に「pwn」されました。

TianfuカップはPwn2Ownに似ています, それは白い帽子に独自のアプローチと技術を介して最新のデバイスとシステムに侵入する能力を与えるので. ハッキングコンテストは、脆弱性のデモンストレーションに特化した3つの同時トーナメントを主催します, デバイスのクラッキング, と妥協するオペレーティングシステム. デバイスクラッキングトーナメントは、5分間にデバイスをクラッキングしようとしたチームに最大の金銭的賞を提供します.

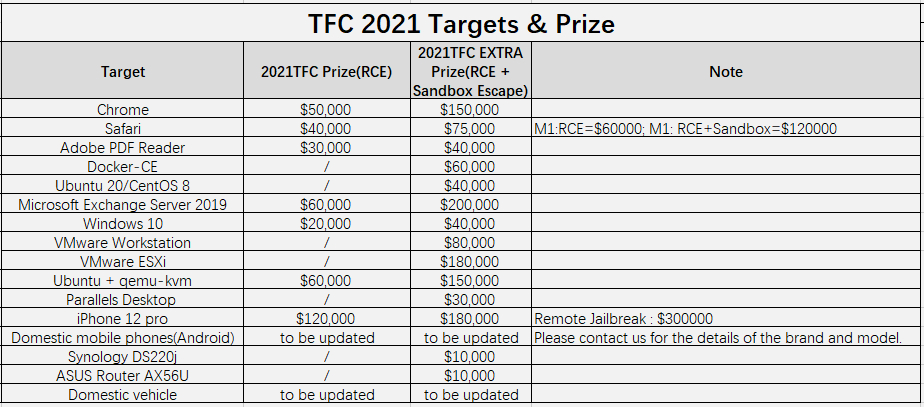

天府杯で誰が捕まえられたのか 2021?

今年のエディションは、Windowsで実行されている「ターゲットを絞った」Chromeです。 10 21H1, MacbookProで実行されているSafari, UbuntuServerを実行しているサーバーにインストールされたDocker-CE 20.04, LinuxオペレーティングシステムUbuntu 20 およびCentOS 8 LenovoL14システムにインストールされている, Microsoft Exchange Server 2019, ウィンドウズ 10, VMwareWorkstationおよびESXi, Parallels Desktop, iPhone 13 プロ, SynologyDS220jネットワーク接続ストレージデバイス, とASUSルーターAX56U.

今年はほぼすべてのターゲットがハッキングに成功しました, SynologyDS220jNASを除いて, Xiaomi Mi 11 スマートフォン, と非公開の中国の電気自動車, 参加者がエクスプロイトを試みることさえ示さなかった.

ウィンドウズ 10, 一方で, ハッキングされた 5 時間. これが残りの会社のリストです (TheRecordによってコンパイルされました) それはpwned, そのうちのいくつかは複数回:

Adobe PDF Reader – 4 時間

Ubuntu 20 – 4 時間

Parallels VM – 3 時間

iOS 15 – 3 時間

Apple Safari – 2 時間

グーグルクローム - 2 時間

ASUS AX56Uルーター– 2 時間

Docker CE – 1 時間

VMWare ESXi – 1 時間

VMWareワークステーション– 1 時間

qemu VM – 1 時間

Microsoft Exchange – 1 時間

天風カップ 2020

iOSに対するエクスプロイトが 2020 エディションはで使用されました 実際のサイバースパイキャンペーン, ウイグル人の人口に対して北京政権によって実行された.

昨年版 「360EnterpriseSecurityand Government and (ESG) 脆弱性研究所,」尊敬されているQihooから 360 会社. チームは賞金予算全体のほぼ3分の2を受け取ったか、 $744,500 から $1,210,000. 2位と3位は、AntFinancial LightyearSecurityLabとセキュリティ研究者のPangに与えられました。.