Dit artikel is bedoeld om u te laten zien hoe het verwijderen van de nieuw opgedoken BAD KONIJN “Oops, uw bestanden zijn versleuteld” ransomware bedreiging dat codeert uw MBR en hoe om te proberen en ontgrendelen van uw schijf om toegang te krijgen tot uw bestanden in plaats van het betalen van een flinke losgeld om ze te herstellen.

Dit artikel is bedoeld om u te laten zien hoe het verwijderen van de nieuw opgedoken BAD KONIJN “Oops, uw bestanden zijn versleuteld” ransomware bedreiging dat codeert uw MBR en hoe om te proberen en ontgrendelen van uw schijf om toegang te krijgen tot uw bestanden in plaats van het betalen van een flinke losgeld om ze te herstellen.

BAD KONIJN ransomware is nog een ander virus dat Oost-Europa heeft getroffen. De malware is zeer specifiek en maakt gebruik van zeer vergelijkbaar XTS-versleuteling als het eerder gedetecteerd Mamba Ransomware virus, met behulp van AES encryptie algoritme om de MBR te coderen (Master Boot Record) van de aandrijvingen van geïnfecteerde computers. De ransomware dan, Stelt dezelfde “Oops, Uw belangrijke bestanden zijn versleuteld” bericht, net als de beruchte Petya.A ransomware virus deed in zijn uitbraak tijdens de zomer van dit jaar. Ook al is uw computer is geïnfecteerd door het BAD KONIJN ransomware virus er nog wel een kans om een groot deel van uw bestanden te herstellen. Lees het volgende artikel om te leren hoe BAD KONIJN ransomware te verwijderen en proberen om uw gegevens te herstellen zonder het betalen van een flinke losgeld.

bedreiging Samenvatting

| Naam | BAD KONIJN |

| Type | Ransomware, Cryptovirus |

| Korte Omschrijving | Streeft naar de master boot record te versleutelen (MBR) van het systeem schijven van de computers geïnfecteerd door en dan de vraag van het slachtoffer om een Tor-gebaseerde web pagina om te betalen 0.05 BTC (BitCoin) om de gecodeerde bestanden te herstellen. |

| Symptomen | Diezelfde “Oops, uw bestanden zijn versleuteld.” Het bericht verschijnt tijdens het opstarten van het systeem in het rood Fixedsys font. Leidt de gebruiker naar een TOR-gebaseerde web page, waarbij ongeveer 40 uur deadline tijd deadline wordt gegeven aan het losgeld te betalen. |

| Distributie Methode | Spam e-mails, e-mailbijlagen, uitvoerbare bestanden, Flash exploits, kwaadaardige macro's. |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Gebruikerservaring | Word lid van onze Forum BAD KONIJN Bespreek. |

| Data Recovery Tool | Windows Data Recovery door Stellar Phoenix kennisgeving! Dit product scant uw schijf sectoren om verloren bestanden te herstellen en het kan niet herstellen 100% van de gecodeerde bestanden, maar slechts weinigen van hen, afhankelijk van de situatie en of u uw schijf hebt geformatteerd. |

BAD KONIJN – Distribution Process

De belangrijkste distributie techniek van het BAD KONIJN ransomware is gemeld door malware analisten van Proofpoint en ESET via een nep Adobe Flash player update-pakket uit te voeren, maar het was ook gedetecteerd worden ingebed in instrumenten die de mogelijkheid om organisatie netwerken te infiltreren hebben, zoals kleine bedrijven en overheidsinstellingen.

Kaspersky heeft ook publiceerden hun rapport waarin het virus wordt gedetecteerd te worden verspreid via een drive-by inbraak en de slachtoffers die een URL geopend, werden doorgestuurd naar een webpagina die de nep Flash updatepakket geduwd. Tot zover de distributie gaat, niemand is veilig, zelfs de thuisgebruiker.

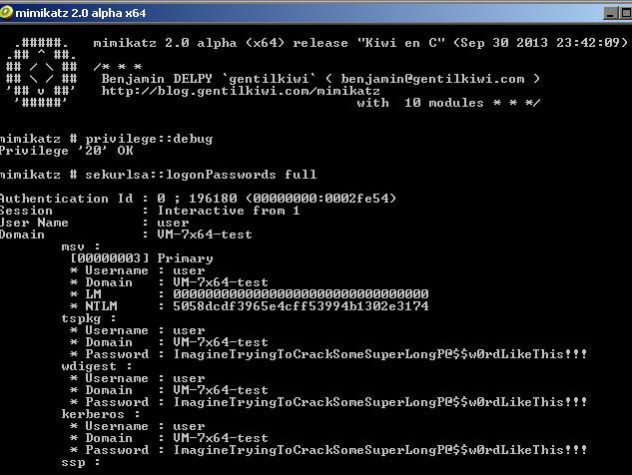

Furhtermore, analisten hebben ook gedetecteerd deze malware het gebruik van de zogenaamde Mimikatz om systeeminformatie vanaf de computer van het slachtoffer te verkrijgen om vatten een lijst met referenties die worden gebruikt om toegang servers in het netwerk dat meer centraal is en dus infecteren zoveel eindapparaten in het netwerk mogelijk.

BAD RABIT Ransomware – Activiteit

Toen onderzoekers hebben gekeken naar de code van dit virus, zij hebben vastgesteld dat het is gebaseerd op een open source encryptie-oplossing, genaamd DiskCryptor. Deze oplossing is bedoeld om GPT converteren naar MBR en UEFI Legacy modes. Dan, het reboot ook de computer, dat is vergelijkbaar met wat de ransomware doet. Het ondersteunt het gebruik van AES, Twofish en Serpent encryptie algoirthms en is geclassificeerd als een high performance één.

BAD RABIT ransomware gebruikt deze techniek na het daalt is het kwaadwillige besmetting bestand, genoemd install_flash_player.exe. Wanneer het bestand is gedaald, wordt het automatisch uitgevoerd, die bekend staat als een drive-by-download. Zodra het actief is, het bestand heeft functies die de volgende bestanden dop:

C:\Windows system32 rundll32.exe

C:\Windowsinfpub.dat

Wanneer de Infpub.dat bestand wordt uitgevoerd, het creëert twee andere bestanden:

C:\Windows dispci.exe

Het eerste bestand "Cscc.dat" is geprogrammeerd om een nieuwe dienst te creëren, die zij noemt Windows Client Side Caching DDriver. Deze dienst is bedoeld om de bestuurder van het bestand uit te voeren.

Infpub.dat creëert ook een taak in de Windows Task Scheduler, dat het tweede bestand automatisch wordt uitgevoerd “Dispci.exe”. Het aan de andere kant wordt gerund de volgende keer dat u inlogt op uw Windows-machine. De taak, lopend “Dispci.exe” heet Rhaegal. Dan, het bestand Infbpub.dat, voert ook diverse andere activiteiten, zoals het versleutelen van de bestanden op uw computer ook. Meer informatie over de codering kunt u vinden vanaf de “Codering” paragrafen verder beneden.

Maar de activiteit van Infpub.da niet ten einde. De slim gecodeerde bestand kan ook via SMB exploits op andere systemen worden herverdeeld via gestolen netwerk informatie van de computer van het slachtoffer. De malware heeft zelfs de mogelijkheid om de gebruiker en het wachtwoord van het netwerk servers te verkrijgen.

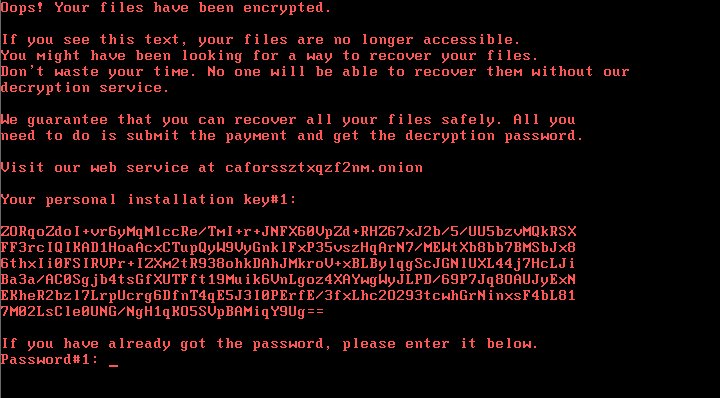

Beide "Cscc.dat" en “Dispci.exe” bestanden zijn verantwoordelijk voor de versleuteling van uw harde schijf, meer in het bijzonder die coderen voor de MBR en vervolgens de weergave van de volgende losgeldnota:

In aanvulling op deze activitiy, het virus creëert ook aangepaste registry entries met de waarden in hen dat de volgende Windows-register sub-sleutels bevatten.

→ HKLM SYSTEM CurrentControlSet services CSCC

HKLM SYSTEM CurrentControlSet services CSCC Type 1

HKLM SYSTEM CurrentControlSet services CSCC Start 0

HKLM SYSTEM CurrentControlSet services CSCC ErrorControl 3

HKLM SYSTEM CurrentControlSet services CSCC ImagePath cscc.dat

HKLM SYSTEM CurrentControlSet services CSCC DisplayName Windows Client Side Caching DDriver

HKLM SYSTEM CurrentControlSet services CSCC Group Filter

HKLM SYSTEM CurrentControlSet services CSCC DependOnService FltMgr

HKLM SYSTEM CurrentControlSet services CSCC WOW64 1

BAD KONIJN Ransomware – encryptie

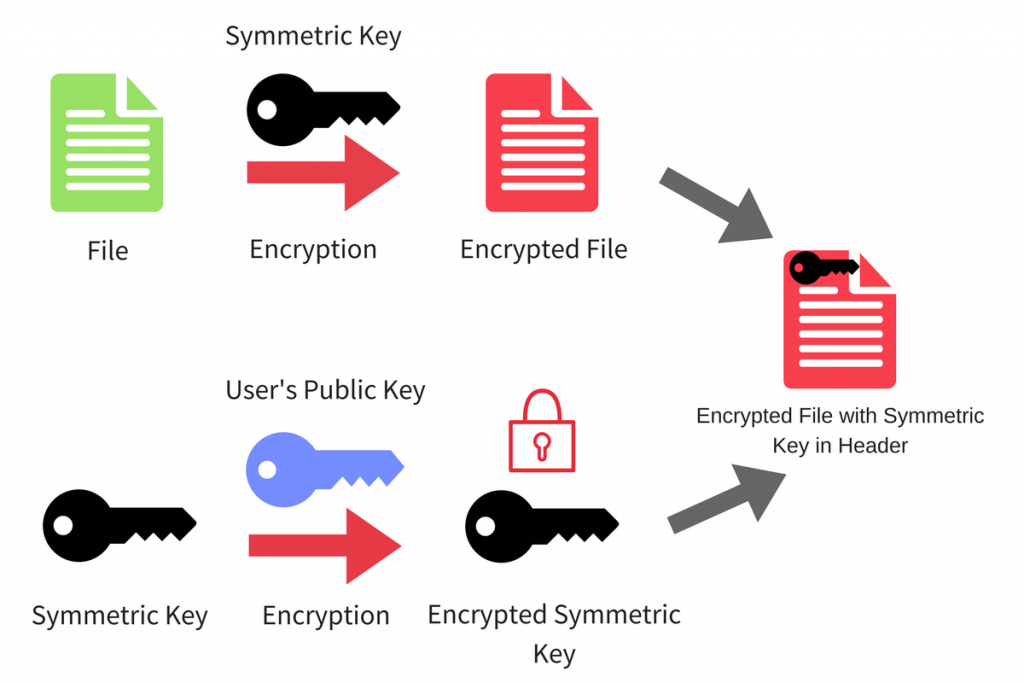

Voor de codering, de DiskCryptor componenten configred voor het virus niet alleen om de MBR te versleutelen. BAD KONIJN valt ook de bestanden op uw computer en codeert ze via de AES-encryptie-algoritme. De encryptie proces resulteert in het genereren van een unieke decryptie sleutel na het weergeven van de bestanden die zijn gecodeerd. Deze toets wordt gebruikt voor de ontgrendeling en de cyber-criminelen hebben de enige software gebruikt om dit proces om te keren. De procedure van het versleutelen van uw bestanden kan enigszins er als volgt uitzien:

BAD KONIJN niet alleen versleutelen over elk bestand op uw computer als het virus infecteert dat. De malware is bedoeld om bepaalde bestanden die van belang kan zijn voor u te versleutelen, zoals documenten, video, audiobestanden, afbeeldingen, archieven en andere. Malware onderzoekers verslag BAD KONIJN naar de volgende bestandstypen richten:

→ .3ds .7z .accdb .ai .asm .asp .aspx .avhd .back .bak .bmp .brw .c .cab .cc .cer .cfg .conf .cpp .crt .cs .ctl .cxx .dbf .der dib .disk .djvu .doc .docx .dwg .eml .fdb .gz .h .hdd .hpp .hxx .iso .java .jfif .jpe .jpeg .jpg .js .kdbx .key .mail .mdb .mdb nrg .odc .odf .odg .odi .odm .odp .ods .odt .ora .ost .ova .ovf .p12 .p7b .p7c .pdf .pem .pfx .php .pmf .png .ppt .pptx .ps1 . pst .pvi .py .pyc .pyw .qcow .qcow2 .rar .rb .rtf .scm .sln .sql .tar .tib .tif .tiff .vb .vbox .vbs .vcb .vdi .vfd .v.v.v. vmc .vmdk .vmsd .vmtm .vmx .vsdx .vsv .work .xls .xlsx .xml .xvd .zip

tenslotte, na encryptie, de malware maakt twee verschillende geplande taken, genoemd drug en viserion. Ze streven ernaar om programma's die op de computer van het slachtoffer opnieuw te activeren en wordt het volgende bericht op syteem boot weer te geven:

Oops! Uw bestanden zijn versleuteld.

Als u deze tekst, uw bestanden niet meer toegankelijk.

Je zou kunnen zijn op zoek naar een manier om uw bestanden te herstellen.

Verspil geen tijd te verspillen. Niemand staat om ze te herstellen zonder zal onze

decryptie dienst.Wij garanderen dat u al uw bestanden veilig kunnen herstellen. Alles wat je

hoeft te doen is het verschuldigde bedrag over en krijgt de decryptie wachtwoord.Bezoek onze webservice op {ui weblink}

Uw persoonlijke installatie sleutel # 1:

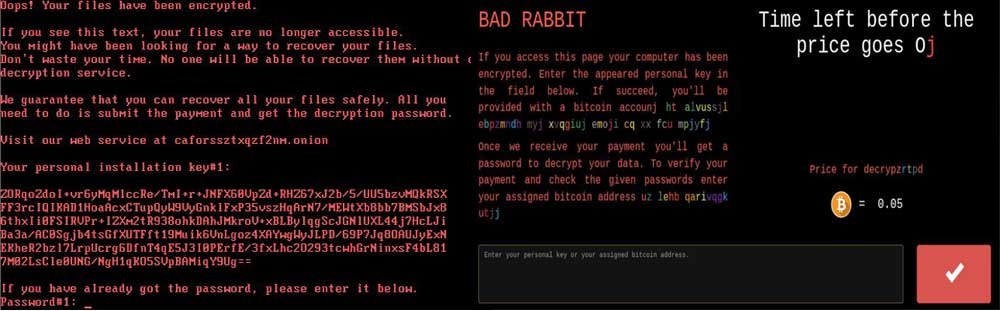

De ui weblink leidt slachtoffers naar de volgende webpagina die een deadline timer en het volgende bericht heeft geopend:

Tekst uit afbeelding:

BAD KONIJN

Als u deze pagina uw computer is geweest

versleutelde. Voer het verscheen persoonlijke sleutel in

onderstaand veld. Als slagen, Je zal zijn

voorzien van een Bitcoin accounj ht alvussjl

MYJ ebpzmndh xvqgiuj emoji cq xx FCU mpjyfj

Zodra wij uw betaling ontvangen krijg je een

wachtwoord om uw gegevens te decoderen. Om te controleren of uw

betaling en controleer de gegeven wachtwoorden in te voeren

u toegewezen Bitcoin-adres uz lehb qarivqgk

Uttzz

Hoe om te proberen te herstellen schijven per BAD KONIJN Ransomware

Vorige varianten van HDD encryptie malware waren decryptable. Helaas, Dit is niet het geval met deze SLECHT KONIJN ransomware variant. Dit is waarom, hebben we besloten om de theoretische instructies te creëren om u te helpen te proberen en te herstellen ten minste enkele van uw belangrijke bestanden. Hier is wat u nodig te hebben voor de instructies:

- Een schroevendraaier, overeenkomt met uw desktop / laptop.

- Een veilige computer die wordt gescand op malware en schoongemaakt en heeft een goede bescherming ransomware.

- Geduld.

Allereerst, je moet de veilige computer van waaruit u uw bestanden te scannen voor kiezen om een krachtige Windows machine die ook is bevestigd worden. Daarom raden we u aan de volgende stappen om het te beveiligen:

1. Download een ransomware en bescherming tegen malware programma.

Spy Hunter scanner zal alleen de bedreiging op te sporen. Als u wilt dat de bedreiging voor automatisch verwijderd, je nodig hebt om de volledige versie van de anti-malware gereedschap kopen.Ontdek meer over SpyHunter Anti-Malware Tool / Hoe te verwijderen SpyHunter

2. Download een relevant ransomware programma voor de bescherming.

3. Download een back-upprogramma relevante cloud dat kopieën van uw bestanden back-ups op een beveiligde server en zelfs als uw computer wordt beïnvloed blijven je gegevens beschermd. Voor meer informatie kunt u ook kijken naar andere methodes veilig hier uw gegevens op te slaan.

Na het veiligstellen van de test-pc, je moet het voor te bereiden op de decryptie proces dat zeer waarschijnlijk langdurig zal zijn. Dit is waarom we raden het veranderen van de energie-instellingen, zodat uw decryptie computer niet automatisch overwinteren of slapen terwijl links de schijf ontsleutelen.

→ Stap 1: Klik op het icoon batterij in uw systeemvak (naast de digitale klok) in Windows en klik vervolgens op Meer opties.

Stap 2:Het menu Voeding opties verschijnen. In je kracht plannen klikt u op Change Plan Settings.

Stap 3: In de instellingen van uw plan zorg ervoor dat u hebt ingesteld “Schakel het beeldscherm” en “Zet de computer om te slapen” aan “Nooit” uit het drop down menu minuten.

Stap 4: Klik op Wijzigingen opslaan en sluit het.

herstel Fase

Voor het herstelproces, we hebben een aantal vaak ontmoet rijden migratie scenario's die mogelijk zijn tussen verschillende computers geschetst:

- Van Laptop Laptop zonder extra componenten.

- Van bureaublad naar bureaublad zonder extra componenten.

- Van Laptop naar bureaublad met een SATA-kabel converter.

- Van Desktop Laptop met een SATA-kabel converter.

Om het proces te vereenvoudigen, raden wij u aan machines die geen extra kabels of onderdelen nodig hebben voor het station te lopen op hen te kiezen. In het geval u niet over een dergelijke mogelijkheid hebben, We raden het gebruik van een externe SATA-USB adapter.

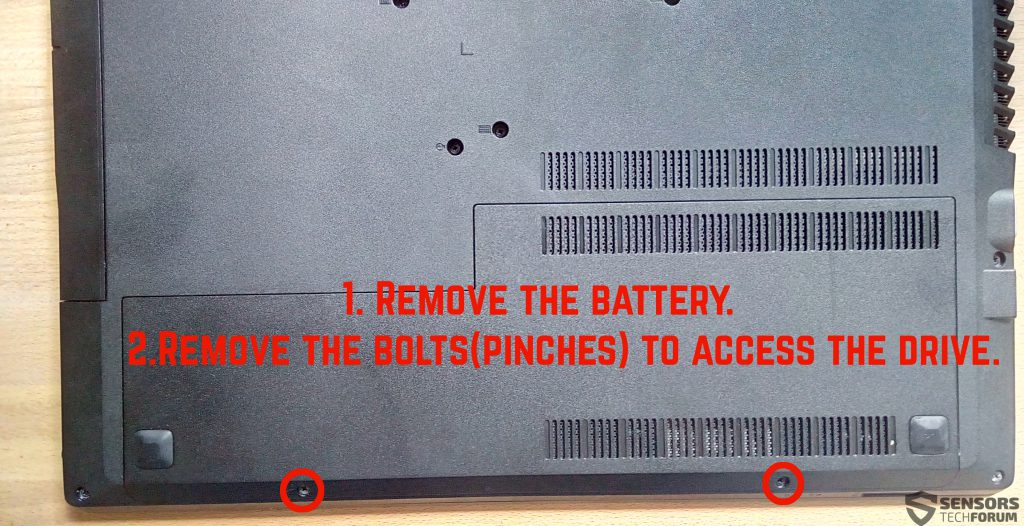

Stap 1: Verwijder de batterij en de macht van uw laptop. Voor desktopcomputers, verwijder elimineren de stroom van de contactpersoon.

Stap 2: Met behulp van de schroevendraaier, Draai de zaak die de harde schijf draagt. voor laptops, moet u deze stappen te volgen:

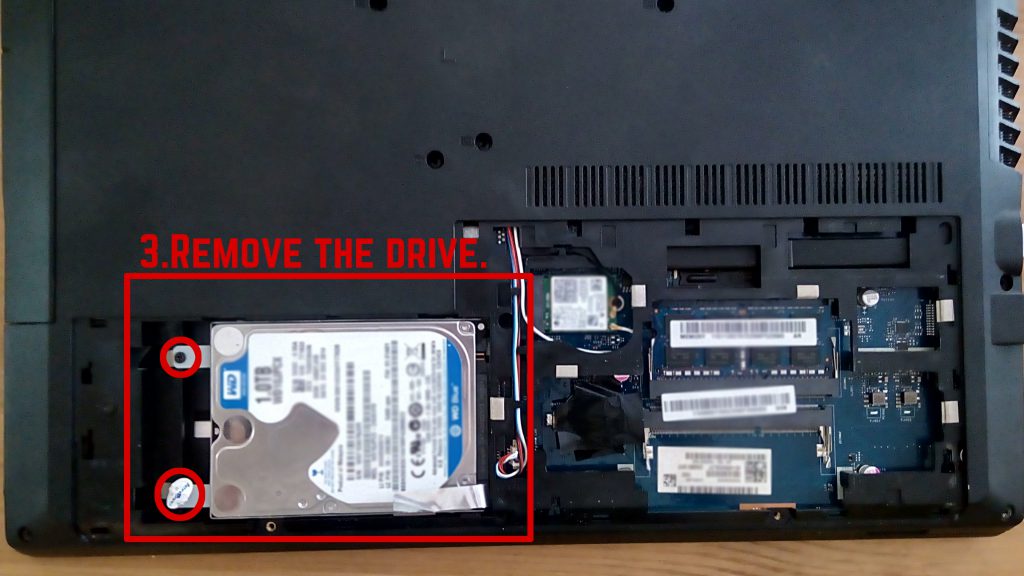

Stap 3: Verwijder de vaste schijf opnieuw met de schroevendraaier. Het is vergelijkbaar met de een op de foto hieronder kijken:

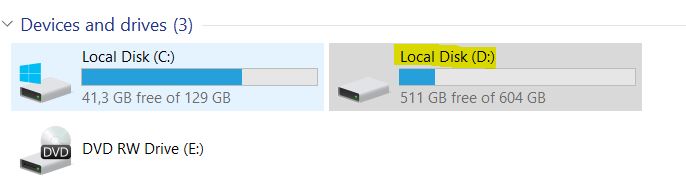

Stap 4: Plug-in de harde schijf op een beveiligde computer die beschikt over een internetaansluiting en Windows geïnstalleerd en schroef hem stevig aan. Als direct verbonden, de harde schijf moet door het besturingssysteem worden gedetecteerd als een aparte partitie, vergelijkbaar met de afbeelding hieronder:

Stap 5: Nadat u de drive hebt aangesloten, u zult waarschijnlijk niet in staat zijn om het te openen, omdat het sectoren zijn gecodeerd. Echter, omdat slechts een deel van de sectoren zijn gecodeerd, genoeg om de drive niet meer te openen maken, u wellicht een kans hebben als je een data recovery software te gebruiken om de bestanden te herstellen van de drive als je een verloren verdeling werden scannen. De meeste data recovery programma's hebben ondersteuning voor het scannen gebroken partities, maar wij raden u aan de volgende proberen:

→ Stellar Phoenix Windows Data Recovery

Conclusie en Bescherming Tips tegen slechte KONIJN Infecties

We zullen doorgaan met de situatie BAD KONIJN ransomware en updaten monitor met elke nieuwe variant coming out als we hebben gedaan met de vorige ransomware varianten. Volg deze webpagina of onze blog nieuwsbrief via e-mail voor meer informatie om spoedig te komen. In de tussentijd, raden wij u aan uw Windows-systemen te werken en te beveiligen ze goed tegen malware. Voor meer informatie over de beveiliging van uw pc en de gegevens in de toekomst, raden we aan het lezen van de volgende materialen:

→Verwant:Ransomware Protection Tips

→Verwant:Veilig opbergen van uw belangrijke bestanden en Bescherm ze tegen malware

- Stap 1

- Stap 2

- Stap 3

- Stap 4

- Stap 5

Stap 1: Scannen op BAD konijn met SpyHunter Anti-Malware Tool

Ransomware Automatische verwijdering - Videogids

Stap 2: Uninstall BAD RABBIT and related malware from Windows

Hier is een methode om in een paar eenvoudige stappen die moeten in staat zijn om de meeste programma's te verwijderen. Geen probleem als u Windows 10, 8, 7, Vista of XP, die stappen zal de klus te klaren. Slepen van het programma of de map naar de prullenbak kan een zeer slechte beslissing. Als je dat doet, stukjes van het programma worden achtergelaten, en dat kan leiden tot een instabiel werk van uw PC, fouten met het bestandstype verenigingen en andere onaangename activiteiten. De juiste manier om een programma te krijgen van je computer is deze ook te verwijderen. Om dat te doen:

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Stap 3: Verwijder eventuele registers, aangemaakt door BAD konijn op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door BAD KONIJN er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Voor het starten "Stap 4", alsjeblieft laars terug in de normale modus, in het geval dat u op dit moment in de Veilige modus.

Dit stelt u in staat om te installeren en gebruik SpyHunter 5 geslaagd.

Stap 4: Start de pc in de veilige modus te isoleren en te verwijderen BAD KONIJN

Stap 5: Probeer te herstellen bestanden versleuteld met BAD KONIJN.

Methode 1: Gebruik STOP Decrypter van Emsisoft.

Niet alle varianten van deze ransomware kan worden ontsleuteld gratis, maar we hebben de decryptor gebruikt door onderzoekers die vaak wordt bijgewerkt met de varianten die uiteindelijk gedecodeerd toegevoegd. U kunt proberen en decoderen van uw bestanden met behulp van de onderstaande instructies, maar als ze niet werken, dan helaas uw variant van de ransomware virus is niet decryptable.

Volg de onderstaande instructies om de Emsisoft decrypter gebruiken en decoderen van uw bestanden gratis. Je kan Download de Emsisoft decryptiehulpmiddel hier gekoppeld en volg de stappen hieronder:

1 Klik met de rechtermuisknop op de decrypter en klik op Als administrator uitvoeren zoals hieronder getoond:

2. Ben het eens met de licentievoorwaarden:

3. Klik op "Map toevoegen" en voeg vervolgens de mappen waarin u bestanden gedecodeerd zoals hieronder afgebeeld:

4. Klik op "decoderen" en wacht tot uw bestanden te decoderen.

Aantekening: Krediet voor de decryptor gaat naar onderzoekers die de doorbraak hebben gemaakt met dit virus Emsisoft.

Methode 2: Gebruik software voor gegevensherstel

Ransomware infecties en BAD KONIJN doel om uw bestanden met behulp van een encryptie-algoritme dat zeer moeilijk te ontcijferen kunnen versleutelen. Dit is de reden waarom we een data recovery-methode die u kunnen helpen rond gaan direct decryptie en proberen om uw bestanden te herstellen hebben gesuggereerd. Houd er rekening mee dat deze methode niet kan worden 100% effectief, maar kan ook u helpen een veel of weinig in verschillende situaties.

Klik gewoon op de link en op de websitemenu's bovenaan, kiezen Data herstel - Data Recovery Wizard voor Windows of Mac (afhankelijk van uw besturingssysteem), en download en voer vervolgens de tool uit.

BAD RABBIT-FAQ

What is BAD RABBIT Ransomware?

BAD RABBIT is een ransomware infectie - de schadelijke software die geruisloos uw computer binnenkomt en de toegang tot de computer zelf blokkeert of uw bestanden versleutelt.

Veel ransomware-virussen gebruiken geavanceerde versleutelingsalgoritmen om uw bestanden ontoegankelijk te maken. Het doel van ransomware-infecties is om te eisen dat u een losgeld betaalt om toegang te krijgen tot uw bestanden.

What Does BAD RABBIT Ransomware Do?

Ransomware is in het algemeen een kwaadaardige software dat is ontworpen om de toegang tot uw computer of bestanden te blokkeren totdat er losgeld wordt betaald.

Ransomware-virussen kunnen dat ook uw systeem beschadigen, corrupte gegevens en verwijder bestanden, resulterend in het permanent verlies van belangrijke bestanden.

How Does BAD RABBIT Infect?

Via verschillende manieren. BAD RABBIT Ransomware infecteert computers door te worden verzonden via phishing-e-mails, met virusbijlage. Deze bijlage is meestal gemaskeerd als een belangrijk document, zoals een factuur, bankdocument of zelfs een vliegticket en het ziet er erg overtuigend uit voor gebruikers.

Another way you may become a victim of BAD RABBIT is if you download een nep-installatieprogramma, crack of patch van een website met een lage reputatie of als u op een viruslink klikt. Veel gebruikers melden dat ze een ransomware-infectie hebben opgelopen door torrents te downloaden.

How to Open .BAD RABBIT files?

U can't zonder decryptor. Op dit punt, de .BAD KONIJN bestanden zijn versleutelde. U kunt ze pas openen nadat ze zijn gedecodeerd met een specifieke decoderingssleutel voor het specifieke algoritme.

Wat te doen als een decryptor niet werkt?

Raak niet in paniek, en maak een back-up van de bestanden. Als een decryptor uw niet heeft gedecodeerd .BAD KONIJN bestanden succesvol, wanhoop dan niet, omdat dit virus nog steeds nieuw is.

Kan ik herstellen ".BAD KONIJN" Bestanden?

Ja, soms kunnen bestanden worden hersteld. We hebben er verschillende voorgesteld bestandsherstelmethoden dat zou kunnen werken als je wilt herstellen .BAD KONIJN bestanden.

Deze methoden zijn op geen enkele manier 100% gegarandeerd dat u uw bestanden terug kunt krijgen. Maar als je een back-up hebt, uw kansen op succes zijn veel groter.

How To Get Rid of BAD RABBIT Virus?

De veiligste en meest efficiënte manier voor het verwijderen van deze ransomware-infectie is het gebruik van een professioneel antimalwareprogramma.

Het scant en lokaliseert de BAD RABBIT ransomware en verwijdert deze zonder verdere schade toe te brengen aan uw belangrijke .BAD RABBIT bestanden.

Kan ik ransomware melden aan de autoriteiten??

In het geval dat uw computer is geïnfecteerd met een ransomware-infectie, u kunt dit melden bij de lokale politie. Het kan autoriteiten over de hele wereld helpen de daders van het virus dat uw computer heeft geïnfecteerd, op te sporen en te achterhalen.

Onder, we hebben een lijst met overheidswebsites opgesteld, waar u aangifte kunt doen als u slachtoffer bent van een cybercrime:

Cyberbeveiligingsautoriteiten, verantwoordelijk voor het afhandelen van ransomware-aanvalsrapporten in verschillende regio's over de hele wereld:

Duitsland - Officieel portaal van de Duitse politie

Verenigde Staten - IC3 Internet Crime Complaint Center

Verenigd Koninkrijk - Actie Fraude Politie

Frankrijk - Ministerie van Binnenlandse Zaken

Italië - Staatspolitie

Spanje - Nationale politie

Nederland - Politie

Polen - Politie

Portugal - Gerechtelijke politie

Griekenland - Cyber Crime Unit (Griekse politie)

India - Mumbai politie - Cel voor onderzoek naar cybercriminaliteit

Australië - Australisch High Tech Crime Centre

Op rapporten kan in verschillende tijdsbestekken worden gereageerd, afhankelijk van uw lokale autoriteiten.

Kunt u voorkomen dat ransomware uw bestanden versleutelt??

Ja, u kunt ransomware voorkomen. De beste manier om dit te doen, is ervoor te zorgen dat uw computersysteem is bijgewerkt met de nieuwste beveiligingspatches, gebruik een gerenommeerd anti-malwareprogramma en firewall, maak regelmatig een back-up van uw belangrijke bestanden, en klik niet op kwaadaardige links of het downloaden van onbekende bestanden.

Can BAD RABBIT Ransomware Steal Your Data?

Ja, in de meeste gevallen ransomware zal uw gegevens stelen. It is a form of malware that steals data from a user's computer, versleutelt het, en eist vervolgens losgeld om het te decoderen.

In veel gevallen, de malware-auteurs of aanvallers zullen dreigen de gegevens of te verwijderen publiceer het online tenzij het losgeld wordt betaald.

Kan ransomware WiFi infecteren??

Ja, ransomware kan WiFi-netwerken infecteren, aangezien kwaadwillende actoren het kunnen gebruiken om controle over het netwerk te krijgen, vertrouwelijke gegevens stelen, en gebruikers buitensluiten. Als een ransomware-aanval succesvol is, dit kan leiden tot verlies van service en/of gegevens, en in sommige gevallen, financiële verliezen.

Moet ik ransomware betalen?

Geen, je moet geen afpersers van ransomware betalen. Betalen moedigt criminelen alleen maar aan en geeft geen garantie dat de bestanden of gegevens worden hersteld. De betere aanpak is om een veilige back-up van belangrijke gegevens te hebben en in de eerste plaats waakzaam te zijn over de beveiliging.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, de hackers hebben mogelijk nog steeds toegang tot uw computer, gegevens, of bestanden en kunnen blijven dreigen deze openbaar te maken of te verwijderen, of ze zelfs gebruiken om cybercriminaliteit te plegen. In sommige gevallen, ze kunnen zelfs doorgaan met het eisen van extra losgeld.

Kan een ransomware-aanval worden gedetecteerd??

Ja, ransomware kan worden gedetecteerd. Antimalwaresoftware en andere geavanceerde beveiligingstools kan ransomware detecteren en de gebruiker waarschuwen wanneer het op een machine aanwezig is.

Het is belangrijk om op de hoogte te blijven van de nieuwste beveiligingsmaatregelen en om beveiligingssoftware up-to-date te houden om ervoor te zorgen dat ransomware kan worden gedetecteerd en voorkomen.

Worden ransomware-criminelen gepakt?

Ja, ransomware-criminelen worden gepakt. Wetshandhavingsinstanties, zoals de FBI, Interpol en anderen zijn succesvol geweest in het opsporen en vervolgen van ransomware-criminelen in de VS en andere landen. Naarmate ransomware-bedreigingen blijven toenemen, dat geldt ook voor de handhavingsactiviteiten.

Over het BAD RABBIT-onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze BAD RABBIT how-to verwijderingsgids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen de specifieke malware te verwijderen en uw versleutelde bestanden te herstellen.

Hoe hebben we het onderzoek naar deze ransomware uitgevoerd??

Ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, en als zodanig, we ontvangen dagelijkse updates over de nieuwste malware- en ransomware-definities.

Bovendien, het onderzoek achter de BAD RABBIT ransomware-dreiging wordt ondersteund door: VirusTotal en NoMoreRansom project.

Om de ransomware-dreiging beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Als een site die sindsdien is toegewijd aan het verstrekken van gratis verwijderingsinstructies voor ransomware en malware 2014, De aanbeveling van SensorsTechForum is let alleen op betrouwbare bronnen.

Hoe betrouwbare bronnen te herkennen:

- Controleer altijd "Over ons" webpagina.

- Profiel van de maker van de inhoud.

- Zorg ervoor dat er echte mensen achter de site staan en geen valse namen en profielen.

- Controleer Facebook, LinkedIn en Twitter persoonlijke profielen.