De BURAN ransomware is een gevaarlijke nieuwe virusafgifte die momenteel niet in detail geanalyseerd. Een security-onderzoeker heeft gemeld dat het wordt verspreid met behulp van gemeenschappelijke tactiek. Dit kan onder meer het versturen van phishing e-mails die zich voordoen als bekende bedrijven of diensten. De andere aanpak is om ambachtelijke kwaadaardige webpagina's die verschijnen als legitieme en nuttige sites. Ze kunnen dragen gevaarlijke bestanden die kunnen leiden tot een infectie.

Dergelijke omvatten de aanleg van kwaadaardige documenten die kunnen bestaan uit alle populaire formaten: presentaties, tekstdocumenten, spreadsheets en databases. De andere drager die is populair bij hackers is het creëren van installatieprogramma's software die wordt vaak gedownload en gebruikt door eindgebruikers. Ze kunnen ook worden gevonden via verschillende file-sharing netwerken zoals BitTorrent. De BURAN ransomware kan ook slachtoffer infecteren via browser hijackers die gevaarlijk extensies gemaakt voor de meest populaire toepassingen zijn. Ze worden veel geüpload naar de relevante repositories met behulp reviews valse gebruikers en ontwikkelaars referenties.

In een van zijn meest recente campagnes de BURAN ransomware wordt verspreid door de RIG Exploit KIT. Dit betekent dat infecties met deze zijn veel vaker voor dan andere ransomware die worden gedistribueerd via andere methoden worden. In haar laatste iteraties dat dringt naar andere computers door gebruik te maken van zwakke plekken in Internet Explorer of een andere gangbare webbrowsers. Een van de populaire kwetsbaarheden die worden geactiveerd bij infecties die wordt gevolgd in het CVE-2018-8174 adviserende. Dit is een externe code benutten (RCE) die is gevonden in de VBScript engine. Het is tijdens de looptijd van de vele toepassingen, met inbegrip van het systeem die, evenals document scripts (macros).

bedreiging Samenvatting

| Naam | Buran Ransomware |

| Type | Ransomware, Cryptovirus |

| Korte Omschrijving | De ransomware versleutelt bestanden op uw computer machine en vraagt om een losgeld te betalen om ze naar verluidt herstellen. |

| Symptomen | De ransomware zal de slachtoffers om hen te betalen een decryptie vergoeding chanteren. Gevoelige gebruiker gegevens kunnen worden versleuteld door de ransomware code. |

| Distributie Methode | Spam e-mails, E-mailbijlagen |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Gebruikerservaring | Word lid van onze Forum om te bespreken BURAN Ransomware. |

| Data Recovery Tool | Windows Data Recovery door Stellar Phoenix kennisgeving! Dit product scant uw schijf sectoren om verloren bestanden te herstellen en het kan niet herstellen 100% van de gecodeerde bestanden, maar slechts weinigen van hen, afhankelijk van de situatie en of u uw schijf hebt geformatteerd. |

BURAN Ransomware - November 2019 Nieuwe Ransom Note

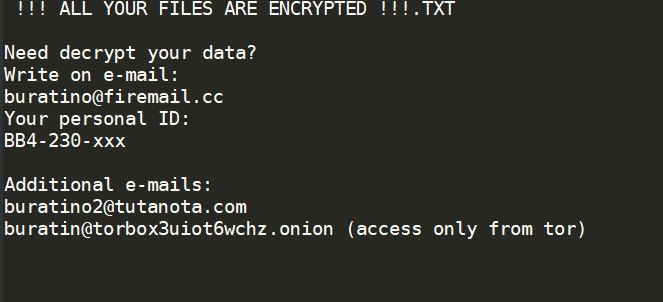

Er is een nieuwe release van de Buran-ransomware ontdekt, deze keer het toewijzen van de .BB4-230-xxxx extensie naar de slachtoffergegevens. Het is zeer waarschijnlijk dat een nieuw hackerscollectief de originele code heeft overgenomen en deze heeft aangepast om deze nieuwe versie te maken. Een andere mogelijke bron is een order op de ondergrondse markt waar maatwerkopties direct beschikbaar zijn.

We gaan ervan uit dat de criminelen de reeds bekende modules gaan implementeren, waaronder systeemwijzigingen en het instellen van de dreiging op een manier die het erg moeilijk maakt om deze te verwijderen..

Net als de vorige versies zal de .BB4-230-xxxx Buran ransomware gebruikersgegevens op een vergelijkbare manier versleutelen en de nodige extensie toevoegen. Om de slachtoffers te dwingen de hackers een decoderingsvergoeding te betalen, wordt een losgeldnota-bestand genoemd !!! Al uw bestanden worden versleuteld !!!.tekst.

BURAN Ransomware - November 2019 Update

In november 2019 SPAM aanval camapign is gebleken beoogde eindgebruikers de bedoeling die de Buran ransomware. Het exacte mechanisme is het verzenden van IQY bestanden in phishing-e-mailberichten. Ze zijn ontworpen om impersonate dienst documenten of zelfs persoonlijke berichten die belangrijk en / of authentieke kan worden beschouwd. Sommige van de voorbeelden zijn de volgende:

- gebruikersberichten - Korte setence berichten die lijken te zijn van een vriend of een kennismaking kan aan de geadresseerden toegezonden.

- App Installateurs / Updates - De e-mailberichten kunnen product aanmeldingen van populaire toepassingen nabootsen. Dit wordt gedaan door het verzenden van e-mails die waarschuwen dat de gebruikers nodig hebben om een nieuwe versie van het product te installeren. Het uitvoerbare bestand wordt gekoppeld of direct bij het bericht.

- Common oplichting - De criminelen achter de Buran ransomware kunnen verschillende social engineering-technieken gebruiken om de slachtoffers te manipuleren om het downloaden en uitvoeren van het virus bestanden.

In dit specifieke campagne van de bestanden die leiden tot de infectie IQY die worden geopend door Microsoft Excel. Ze zijn Web Querty bijlagen die zal beginnen commando's die leiden tot het virus installatie.

Veel van de berichten zal een korte boodschap lezen van het volgende omvatten:

Print document in hechten

De e-mail is ontworpen om te verschijnen als een doorgestuurde bericht van een kennis. Zodra het bijgevoegde bestand wordt geopend Microsoft Excel wordt geopend. Het bestandsformaat is geen standaard werkblad als het macro's en PowerShell commando's bevat. Het slachtoffer gebruikers zal worden getoond een prompt hen te vragen om de werkzaamheden mogelijk. Dit zal de virusinfectie activeren door het ophalen van de ransomware van een op afstand bestuurde server hacker. In de huidige campagne draagt de file de naam 1.exe.

De Buran ransomware begint met de bijbehorende gedragspatroon door uitvoering van de beoogde componenten. De encryptie-engine zal verwerken en de naam van het slachtoffer bestanden. Een losgeld nota wordt gemaakt in een bestand met de naam !!! Al uw bestanden worden versleuteld !!!.tekst.

BURAN Ransomware - Massive Duitsland Schadelijke SPAM Campaign

Een nieuwe security rapport luidt dat er een voortdurende phishing campagne die stuurt SPAM-berichten in bulk poging om de ontvangers te infecteren. Het is goed mogelijk dat de criminelen achter de lopende aanslag gebruikt een geautomatiseerd toolkit of een netwerk van servers om de noodzakelijke volume aanvallen bereikt. Volgens de beschikbare security verslagen van de actieve campagne is waarschijnlijk begonnen in september en vergaarde een groter formaat deze maand.

De huidige versie van de Buran ransomware heeft een uitgebreide lijst met actieve modules en functies. Dit maakt het een nog gevaarlijker bedreiging als ze zullen worden uitgevoerd wanneer de besmettingen hebben afgerond. Eens te meer de RIG Exploit Kit door verdere configuratie van de berichten door loaction. De hackers zullen voordoen als de eFax merk dat is een van de meest populaire online fax services.

De e-mail berichten worden vertaald naar de taal van de respectieve ontvangers - de kant-en-klare sjablonen zullen worden vertaald door de hackers of met behulp van een kant-en-klare software. De gedetacheerde schakels in de e-mails zal leiden tot-hacker gecontroleerde sites die dynamische PHP-scripts met Microsoft Word-documenten bevatten. Nieuwe domeinen zijn gegenereerd wat belangrijk is met het oog op de meeste firewalls en intrusion detection systemen die niet hun blacklists kan werken in de tijd te omzeilen.

Enkele van de beschikbare modules die zal worden gelanceerd onder meer de volgende:

- persistent Installatie - De malware motor kan worden geïnstalleerd op een manier die maakt het erg moeilijk te detecteren en verwijderen van de actieve infecties. Het kan zich een andere naam geven als een legitieme dienst, installeert zichzelf als een systeem service en toegang tot het herstel boot opties uit te schakelen.

- systeemreconfiguratie - De Buran ransomware zal het besturingssysteem diensten en door de gebruiker geïnstalleerde toepassingen, waaronder Windows Error Recovery en Automatic Startup Repair uit te schakelen.

- bestanden verwijderen - De belangrijkste motor zal lokaliseren en te verwijderen gevoelige gegevens, inclusief Shadow Volume Copies.

- Security Systems Bypass - De malware motor zal vinden en alle anti-virus of virtual machine hosts die op de besmette machines zijn geïnstalleerd worden dan verwijderd. Dit wordt gedaan om de Buran ransomware van ontdekking te beschermen en dit kan ook samen met alle bijbehorende bestanden: event logs, configuratiebestanden en voorkeuren.

- Windows Registry Values - De belangrijkste Buran virus engine kan worden gebruikt om te bewerken uit bestaande strings die zijn gevonden in het Windows-register. Dit kan de creatie van nieuwe degenen die bestaan in het systeem op te nemen, evenals het bewerken van degenen die worden gebruikt door het besturingssysteem en alle andere geïnstalleerde applicaties. De gevolgen van deze actie zal onder meer problemen met de prestaties, verlies van gegevens en onverwachte fouten.

- Information Retrieval - De nieuwste versies van de Buran ransomware heeft ook de mogelijkheid van het ophalen van belangrijke informatie over het systeem en de opgeslagen gegevens door de geïnstalleerde applicaties. Dit kan logbestanden, opgeslagen cookies en bladwijzers van webbrowsers en opgeslagen projecten van de productiviteit en de Office-programma's.

Custom markers en identiteit informatie kan worden toegepast op elke afzonderlijke hosts. Andere componenten kunnen ook worden uitgevoerd, afhankelijk van de lokale omstandigheden.

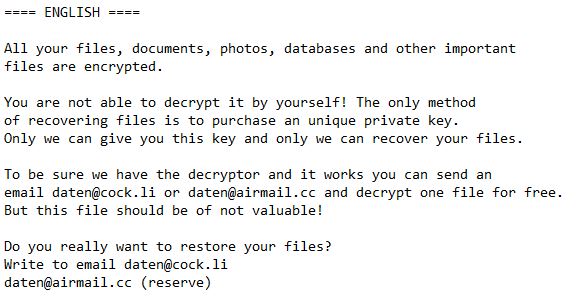

BURAN Ransomware - Update oktober 2019

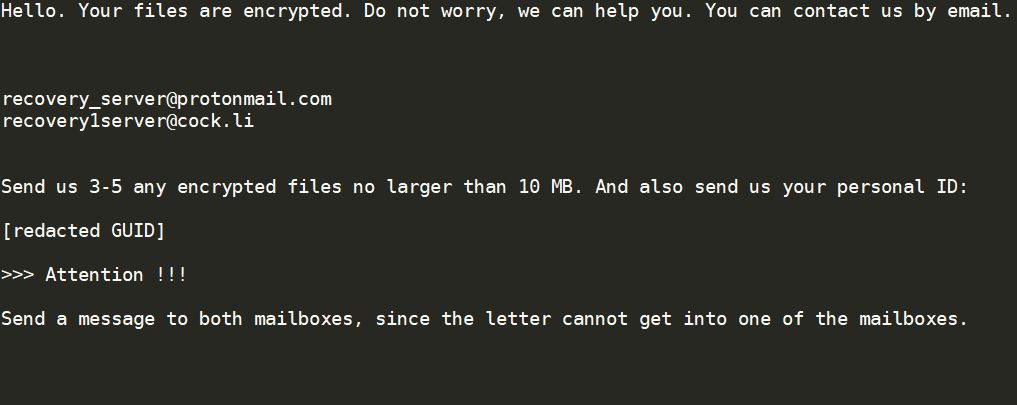

Een nieuwe Buran ransomware is gedetecteerd vanaf begin oktober 2019. Het verschil ligt in de nieuwe ransomware berichten die in bestanden met de naam worden geplaatst Al uw bestanden worden versleuteld !!!.tekst en voorzien van een nieuwe hacker contact email. Deze virusmonsters blijken ook een groot aantal complexe modules die rijke functionaliteit bevatten omvatten. Zodra het virus wordt toegepast op de gegeven gastheer zal een werkwijze te creëren voor zichzelf en bootsen systeemfunctionaliteit. Door dit te doen kan het ook de toegang tot het herstel boot opties die zal voorkomen dat de gebruikers van het aangaan van de herstel modes uitschakelen.

De BURAN ransomware zal verbergen van het systeem door het wijzigen van het systeem certificaten en imiteert systeemprocessen. Dit wordt gedaan door het onderdrukken van de fouten en mislukkingen tijdens het opstartproces. Daarnaast kan de hoofdmotor aansluiting naar talrijke processen - zowel systeem en gebruikersapplicaties. Dit betekent dat werkwijzen ook kunnen worden vervalst door het virus. Deze stappen worden gedaan om de eerste inbraak naar het doel computers.

Zodra dit wordt een gedaan gegevensverzameling module wordt gestart. Het is geconfigureerd om een verscheidenheid aan gegevens, waaronder de volgende passage:

- Kerneldebugger Informatie

- Internet Explorer beveiligingsinstellingen

- System data

- Active Computer Name

- Cryptographic Machine ID

- Extern IP-adres

De verontreinigde gastheren zullen worden gecontroleerd als ze levend door ze voortdurend pingen van de hacker gecontroleerde servers en andere gehackte hosts. Om de virusinfectie gevaarlijker maken van de hoofdmotor kan bepaalde typen bestanden te verwijderen: systeemvolume exemplaren, backups, herstelpunten en waardevolle gebruikersgegevens. Dit betekent dat de slachtoffers van de BURAN ransomware nodig hebt om een professionele data recovery software te gebruiken in combinatie met de anti-spyware programma om hun bestanden te herstellen.

De BURAN ransomware kunt ook elk opgeslagen geloofsbrieven te oogsten in het geheugen of in de configuratiebestanden ,specifiek op zoek naar remote desktop toetsen. Ze worden gebruikt als de usesr hebben het opzetten van de functie Remote Desktop. Wanneer deze is ingeschakeld deze toetsen in het systeem worden geplaatst. Als de service is ingeschakeld en de hackers hebben toegang tot hen zal zij in staat in te loggen op de computers met het besturingssysteem. Dit laat hen toe om het systeem te bedienen door middel van deze, waardoor de noodzaak om een specifieke Trojan implementeren verwijderen.

Wijzigingen zullen ook worden verwezen naar de Windows-register waaronder de creatie van nieuwe degenen die worden toegeschreven aan het virus en de wijziging van de reeds bestaande. Dit kan leiden tot diverse gevaarlijke effecten, zoals het verlies van gegevens, problemen met de prestaties en het onvermogen om bepaalde functies te starten.

Vanaf daar op de gebruikelijke ransomware proces zal doorgaan.

BURAN Ransomware - Update september 2019

Een nieuwe golf van aanvallen die de Buran ransomware zijn gespot in een recente aanval campagne. De veiligheidsanalyse blijkt dat de wijze van verdeling die wordt gekozen door de hackers een massieve phishing-mail gebaseerde spamaanval. De criminelen hebben de boodschappen ontworpen om het logo en het ontwerp van een legitieme dienst dragen - eFax. De e-mails die aan de slachtoffers worden verzonden zijn ontworpen als levering meldingen en de gebruikers aangespoord in de openstelling van de bijgevoegde documenten. Ze zijn meestal tekstdocumenten die zijn ontworpen om te verschijnen als een veilige en legitieme. Zodra ze worden geopend een prompt waarin wordt gevraagd de slachtoffers in staat te stellen de ingebouwde scripts. Als dit wordt gedaan de virusinfectie zal volgen.

Zodra de infectie is gestart met een reeks acties zullen worden gestart. Ze worden uitgevoerd in overeenstemming met de ingebouwde instructies of de specifieke hacker code. Een van de gevangen monsters is gevonden dat het volgende patroon uitgevoerd:

- Windows Registry Changes - De belangrijkste motor kan worden gebruikt om wijzigingen in het Windows-register te plegen. Dit kan resulteren in het onvermogen om bepaalde functies te voeren, verlies van gegevens en onverwachte fouten. Als er wijzigingen aan bestaande snaren vervolgens maakte de gebruikers niet in staat om programma's te draaien in hun voorgeschreven wijze.

- Boot Options Wijzigingen - De Buran ransomware kan de boot opties die het virus als een aanhoudende dreiging kunt installeren bewerken. Dit betekent dat het virus automatisch wordt gestart en de slachtoffers zal op geen enkele manier toegang te krijgen tot het herstel opties.

- Gevoelige gegevens Removal - De gemaakte monsters zijn gevonden te lokaliseren en gevoelige bestanden van gebruikers, zoals back-ups te verwijderen, schaduw volue kopieën en archieven.

- Network Voortplanting - De Buran ransomware kunnen andere hosts op hetzelfde netwerk of het internet pingen. Dit is bijzonder nuttig wanneer een Trojaans client langs de ransomware wordt gedragen. Het kan een online-hacker gecontroleerde server dat kan worden bereikt kiezen. Door dit de criminelen kan de controle over de bijbehorende hosts nemen, stelen van hun gegevens en leiden tot andere infecties.

- Toepassing Aansluitingen en Proces Manipulatie - Ze kunnen worden gebruikt voor het draaien van programma's te doden en te controleren wat ze doen.

UPDATE juni 6, 2019. Het is nu bekend dat Buran ransomware is [wplinkpreview url =”https://sensorstechforum.com/rig-ek-dropping-buran-ransomware/”] momenteel daalde RIG benutten kit. Een security-onderzoeker bekend als nao_sec was de eerste die een malvertising campagne omleiden van gebruikers naar de RIG EK, die vervolgens daalt de Buran ransomware op geïnfecteerde systemen merken. Er is nog steeds geen decrypter voor Buran, maar zodanig kunnen worden uitgebracht in de nabije toekomst. Om voorbereid te zijn op een mogelijke encryptie, slachtoffers van de ransomware wordt geadviseerd om een back-up van het maken HKEY_CURRENT_USER Software Buran registersleutel, hun losgeld nota, en ze gecodeerde bestanden. Deze zijn nodig voor een mogelijke decryptie.

BURAN Ransomware - wat doet het?

Zodra het virus wordt ingezet op een gegeven gastheer de hoofdmotor start de betreffende onderdelen. De volgorde en identificatie commando's kunnen worden bepaald door bepaalde lokale omstandigheden of door hackers in het algemeen via de aanslag parameters. De eerste implementatie kunnen bestaan uit laars veranderingen dat zal het systeem te manipuleren om het starten van de BURAN ransomware wanneer de computer wordt opgestart. Dit kan ook de toegang tot de herstelopties te blokkeren.

De belangrijkste motor kan ook worden gebruikt om kapen data eventueel verdeeld in twee hoofdtypen:

- Persoonlijke informatie - Het kan de identiteit van de slachtoffers bloot te leggen door op zoek naar een dergelijke strings. Deze informatie kan worden gebruikt voor verschillende criminele doeleinden, waaronder afpersing en financieel misbruik.

- Informatie over de machine - De motor kan extraheren van gegevens die kunnen worden gebruikt om een unieke ID die behoort bij elk aangetast machine construeren.

Deze informatie kan gebruikt worden om bypass geïnstalleerd beveiligingstoepassingen die worden gedetecteerd in het geheugen en geïmplementeerd op de harde schijf. Verder kwaadaardige acties kan worden gedaan door het maken of bewerken van waarden gevonden binnen de Windows-register. De resultaten van dergelijke acties kunnen leiden tot ernstige problemen met de prestaties, verlies van gegevens en diverse onverwachte fouten.

Wanneer alle modules klaar zijn het uitvoeren van de werkelijke encryptie wordt gestart. Met behulp van een ingebouwde lijst van target bestandsextensies de BURAN ransomware is van invloed op zo veel toegankelijke gegevens mogelijk. Hierdoor wordt een willekeurige extensie die is gebaseerd op de gegenereerde unieke ID. De associate losgeld extensie is gemaakt in een bestand met de naam UW bestanden worden versleuteld !!!.tekst.

Buran Ransomware kon de infectie op verschillende manieren te spreiden. Een payload druppelaar waarin de kwaadaardige script initieert voor deze ransomware wordt verspreid over het internet. Buran Ransomware Ook zijn lading bestand te verspreiden op sociale media en file-sharing diensten. Freeware die is gevonden op het web kan worden gepresenteerd als nuttig ook het verbergen van de kwaadaardige script voor de cryptovirus. Lees de tips voor preventie ransomware van ons forum.

Buran Ransomware is een cryptovirus dat uw bestanden versleutelt en toont een venster met instructies op uw computerscherm. De afpersers wil je een losgeld te betalen voor de vermeende herstel van uw bestanden. De hoofdmotor kon maken vermeldingen in het Windows-register om doorzettingsvermogen te bereiken, en interfereren met processen in Windows.

De BURAN Ransomware is een crypto virus geprogrammeerd om gebruikersgegevens te coderen. Zodra alle modules klaar uitgevoerd in de voorgeschreven volgorde LockScreen zal een applicatie frame dat wordt voorkomen dat de gebruikers interactie met hun computers starten. Het zal de ransomware nota aan de slachtoffers weer te geven.

Je zou moeten NIET onder geen enkele omstandigheid betaalt geen losgeld som. Uw bestanden kunnen niet hersteld, en niemand kon u een garantie dat geven.

Als uw computer apparaat is geïnfecteerd met dit ransomware en uw bestanden zijn vergrendeld, lees verder door uit te vinden hoe u mogelijk uw bestanden terug zou kunnen herstellen naar normaal.

Verwijderen BURAN Ransomware

Als uw computersysteem raakte besmet met het BURAN Files ransomware virus, moet je een beetje ervaring hebben in het verwijderen van malware. U dient zich te ontdoen van deze ransomware krijgen zo snel mogelijk voordat het de kans om verder te verspreiden en andere computers te infecteren kan hebben. U moet de ransomware te verwijderen en volg de stap-voor-stap instructies handleiding hieronder.

- Stap 1

- Stap 2

- Stap 3

- Stap 4

- Stap 5

Stap 1: Scannen op BURAN Ransomware met SpyHunter Anti-Malware Tool

Ransomware Automatische verwijdering - Videogids

Stap 2: Uninstall BURAN Ransomware and related malware from Windows

Hier is een methode om in een paar eenvoudige stappen die moeten in staat zijn om de meeste programma's te verwijderen. Geen probleem als u Windows 10, 8, 7, Vista of XP, die stappen zal de klus te klaren. Slepen van het programma of de map naar de prullenbak kan een zeer slechte beslissing. Als je dat doet, stukjes van het programma worden achtergelaten, en dat kan leiden tot een instabiel werk van uw PC, fouten met het bestandstype verenigingen en andere onaangename activiteiten. De juiste manier om een programma te krijgen van je computer is deze ook te verwijderen. Om dat te doen:

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Stap 3: Verwijder eventuele registers, aangemaakt door BURAN Ransomware op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door BURAN Ransomware er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Voor het starten "Stap 4", alsjeblieft laars terug in de normale modus, in het geval dat u op dit moment in de Veilige modus.

Dit stelt u in staat om te installeren en gebruik SpyHunter 5 geslaagd.

Stap 4: Start de pc in de veilige modus te isoleren en te verwijderen BURAN Ransomware

Stap 5: Probeer om bestanden versleuteld Restore van BURAN Ransomware.

Methode 1: Gebruik STOP Decrypter van Emsisoft.

Niet alle varianten van deze ransomware kan worden ontsleuteld gratis, maar we hebben de decryptor gebruikt door onderzoekers die vaak wordt bijgewerkt met de varianten die uiteindelijk gedecodeerd toegevoegd. U kunt proberen en decoderen van uw bestanden met behulp van de onderstaande instructies, maar als ze niet werken, dan helaas uw variant van de ransomware virus is niet decryptable.

Volg de onderstaande instructies om de Emsisoft decrypter gebruiken en decoderen van uw bestanden gratis. Je kan Download de Emsisoft decryptiehulpmiddel hier gekoppeld en volg de stappen hieronder:

1 Klik met de rechtermuisknop op de decrypter en klik op Als administrator uitvoeren zoals hieronder getoond:

2. Ben het eens met de licentievoorwaarden:

3. Klik op "Map toevoegen" en voeg vervolgens de mappen waarin u bestanden gedecodeerd zoals hieronder afgebeeld:

4. Klik op "decoderen" en wacht tot uw bestanden te decoderen.

Aantekening: Krediet voor de decryptor gaat naar onderzoekers die de doorbraak hebben gemaakt met dit virus Emsisoft.

Methode 2: Gebruik software voor gegevensherstel

Ransomware infecties en BURAN Ransomware streven ernaar om uw bestanden met behulp van een encryptie-algoritme dat zeer moeilijk te decoderen kan versleutelen. Dit is de reden waarom we een data recovery-methode die u kunnen helpen rond gaan direct decryptie en proberen om uw bestanden te herstellen hebben gesuggereerd. Houd er rekening mee dat deze methode niet kan worden 100% effectief, maar kan ook u helpen een veel of weinig in verschillende situaties.

Klik gewoon op de link en op de websitemenu's bovenaan, kiezen Data herstel - Data Recovery Wizard voor Windows of Mac (afhankelijk van uw besturingssysteem), en download en voer vervolgens de tool uit.

BURAN Ransomware-FAQ

What is BURAN Ransomware Ransomware?

BURAN Ransomware is een ransomware infectie - de schadelijke software die geruisloos uw computer binnenkomt en de toegang tot de computer zelf blokkeert of uw bestanden versleutelt.

Veel ransomware-virussen gebruiken geavanceerde versleutelingsalgoritmen om uw bestanden ontoegankelijk te maken. Het doel van ransomware-infecties is om te eisen dat u een losgeld betaalt om toegang te krijgen tot uw bestanden.

What Does BURAN Ransomware Ransomware Do?

Ransomware is in het algemeen een kwaadaardige software dat is ontworpen om de toegang tot uw computer of bestanden te blokkeren totdat er losgeld wordt betaald.

Ransomware-virussen kunnen dat ook uw systeem beschadigen, corrupte gegevens en verwijder bestanden, resulterend in het permanent verlies van belangrijke bestanden.

How Does BURAN Ransomware Infect?

Via verschillende manieren. BURAN Ransomware Ransomware infecteert computers door te worden verzonden via phishing-e-mails, met virusbijlage. Deze bijlage is meestal gemaskeerd als een belangrijk document, zoals een factuur, bankdocument of zelfs een vliegticket en het ziet er erg overtuigend uit voor gebruikers.

Another way you may become a victim of BURAN Ransomware is if you download een nep-installatieprogramma, crack of patch van een website met een lage reputatie of als u op een viruslink klikt. Veel gebruikers melden dat ze een ransomware-infectie hebben opgelopen door torrents te downloaden.

How to Open .BURAN Ransomware files?

U can't zonder decryptor. Op dit punt, de .Buran Ransomware bestanden zijn versleutelde. U kunt ze pas openen nadat ze zijn gedecodeerd met een specifieke decoderingssleutel voor het specifieke algoritme.

Wat te doen als een decryptor niet werkt?

Raak niet in paniek, en maak een back-up van de bestanden. Als een decryptor uw niet heeft gedecodeerd .Buran Ransomware bestanden succesvol, wanhoop dan niet, omdat dit virus nog steeds nieuw is.

Kan ik herstellen ".Buran Ransomware" Bestanden?

Ja, soms kunnen bestanden worden hersteld. We hebben er verschillende voorgesteld bestandsherstelmethoden dat zou kunnen werken als je wilt herstellen .Buran Ransomware bestanden.

Deze methoden zijn op geen enkele manier 100% gegarandeerd dat u uw bestanden terug kunt krijgen. Maar als je een back-up hebt, uw kansen op succes zijn veel groter.

How To Get Rid of BURAN Ransomware Virus?

De veiligste en meest efficiënte manier voor het verwijderen van deze ransomware-infectie is het gebruik van een professioneel antimalwareprogramma.

Het scant en lokaliseert de BURAN Ransomware-ransomware en verwijdert het vervolgens zonder verdere schade toe te brengen aan uw belangrijke .BURAN Ransomware-bestanden.

Kan ik ransomware melden aan de autoriteiten??

In het geval dat uw computer is geïnfecteerd met een ransomware-infectie, u kunt dit melden bij de lokale politie. Het kan autoriteiten over de hele wereld helpen de daders van het virus dat uw computer heeft geïnfecteerd, op te sporen en te achterhalen.

Onder, we hebben een lijst met overheidswebsites opgesteld, waar u aangifte kunt doen als u slachtoffer bent van een cybercrime:

Cyberbeveiligingsautoriteiten, verantwoordelijk voor het afhandelen van ransomware-aanvalsrapporten in verschillende regio's over de hele wereld:

Duitsland - Officieel portaal van de Duitse politie

Verenigde Staten - IC3 Internet Crime Complaint Center

Verenigd Koninkrijk - Actie Fraude Politie

Frankrijk - Ministerie van Binnenlandse Zaken

Italië - Staatspolitie

Spanje - Nationale politie

Nederland - Politie

Polen - Politie

Portugal - Gerechtelijke politie

Griekenland - Cyber Crime Unit (Griekse politie)

India - Mumbai politie - Cel voor onderzoek naar cybercriminaliteit

Australië - Australisch High Tech Crime Centre

Op rapporten kan in verschillende tijdsbestekken worden gereageerd, afhankelijk van uw lokale autoriteiten.

Kunt u voorkomen dat ransomware uw bestanden versleutelt??

Ja, u kunt ransomware voorkomen. De beste manier om dit te doen, is ervoor te zorgen dat uw computersysteem is bijgewerkt met de nieuwste beveiligingspatches, gebruik een gerenommeerd anti-malwareprogramma en firewall, maak regelmatig een back-up van uw belangrijke bestanden, en klik niet op kwaadaardige links of het downloaden van onbekende bestanden.

Can BURAN Ransomware Ransomware Steal Your Data?

Ja, in de meeste gevallen ransomware zal uw gegevens stelen. It is a form of malware that steals data from a user's computer, versleutelt het, en eist vervolgens losgeld om het te decoderen.

In veel gevallen, de malware-auteurs of aanvallers zullen dreigen de gegevens of te verwijderen publiceer het online tenzij het losgeld wordt betaald.

Kan ransomware WiFi infecteren??

Ja, ransomware kan WiFi-netwerken infecteren, aangezien kwaadwillende actoren het kunnen gebruiken om controle over het netwerk te krijgen, vertrouwelijke gegevens stelen, en gebruikers buitensluiten. Als een ransomware-aanval succesvol is, dit kan leiden tot verlies van service en/of gegevens, en in sommige gevallen, financiële verliezen.

Moet ik ransomware betalen?

Geen, je moet geen afpersers van ransomware betalen. Betalen moedigt criminelen alleen maar aan en geeft geen garantie dat de bestanden of gegevens worden hersteld. De betere aanpak is om een veilige back-up van belangrijke gegevens te hebben en in de eerste plaats waakzaam te zijn over de beveiliging.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, de hackers hebben mogelijk nog steeds toegang tot uw computer, gegevens, of bestanden en kunnen blijven dreigen deze openbaar te maken of te verwijderen, of ze zelfs gebruiken om cybercriminaliteit te plegen. In sommige gevallen, ze kunnen zelfs doorgaan met het eisen van extra losgeld.

Kan een ransomware-aanval worden gedetecteerd??

Ja, ransomware kan worden gedetecteerd. Antimalwaresoftware en andere geavanceerde beveiligingstools kan ransomware detecteren en de gebruiker waarschuwen wanneer het op een machine aanwezig is.

Het is belangrijk om op de hoogte te blijven van de nieuwste beveiligingsmaatregelen en om beveiligingssoftware up-to-date te houden om ervoor te zorgen dat ransomware kan worden gedetecteerd en voorkomen.

Worden ransomware-criminelen gepakt?

Ja, ransomware-criminelen worden gepakt. Wetshandhavingsinstanties, zoals de FBI, Interpol en anderen zijn succesvol geweest in het opsporen en vervolgen van ransomware-criminelen in de VS en andere landen. Naarmate ransomware-bedreigingen blijven toenemen, dat geldt ook voor de handhavingsactiviteiten.

Over het BURAN Ransomware-onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze BURAN Ransomware how-to verwijderingsgids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen de specifieke malware te verwijderen en uw versleutelde bestanden te herstellen.

Hoe hebben we het onderzoek naar deze ransomware uitgevoerd??

Ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, en als zodanig, we ontvangen dagelijkse updates over de nieuwste malware- en ransomware-definities.

Bovendien, het onderzoek achter de BURAN Ransomware ransomware-dreiging wordt ondersteund met VirusTotal en NoMoreRansom project.

Om de ransomware-dreiging beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Als een site die sindsdien is toegewijd aan het verstrekken van gratis verwijderingsinstructies voor ransomware en malware 2014, De aanbeveling van SensorsTechForum is let alleen op betrouwbare bronnen.

Hoe betrouwbare bronnen te herkennen:

- Controleer altijd "Over ons" webpagina.

- Profiel van de maker van de inhoud.

- Zorg ervoor dat er echte mensen achter de site staan en geen valse namen en profielen.

- Controleer Facebook, LinkedIn en Twitter persoonlijke profielen.