Dit artikel is bedoeld om uit te leggen wat is Cobalt Strike malware, hoe werkt het infecteren computers en hoe om het te verwijderen effectief vanaf uw computer.

Dit artikel is bedoeld om uit te leggen wat is Cobalt Strike malware, hoe werkt het infecteren computers en hoe om het te verwijderen effectief vanaf uw computer.

Nieuwe vorm van malware is gemeld om infecties veroorzaken via een kwetsbaarheid voor Windows Machines die 17 jaar oud. het virus, verband met de pen testen (penetratietesten) gereedschap Cobalt Strike is ook de bijnaam Cobalt Strike malware en het is primaire doel na dat uw computer besmet is om te zetten in een slaaf van de hackers die achter de infectie. In het geval dat je hebt gezien W32 / Cobalt of andere soortgelijke detectie op uw computer, raden wij u aan dit artikel te lezen en te leren hoe je de Cobalt Strike malware volledig te verwijderen van uw pc en beschermen tegen toekomstige infecties en inbraken.

bedreiging Samenvatting

| Naam | Cobalt Strike Malware, ook gekend als PUP.DllInject.G |

| Type | JavaScript Malware Infectie |

| Korte Omschrijving | Streeft ernaar om uw computer op afstand bediend via shell commando's te maken door de hackers achter het virus. |

| Symptomen | Er zijn geen symptomen zover de malware is file-less, maar uw computer kan gedragen vreemd en kunnen andere malware bevatten erin. |

| Distributie Methode | Via kwaadaardige URL of besmette websites. |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Gebruikerservaring | Word lid van onze Forum om te bespreken Cobalt Strike Malware. |

Cobalt Strike Malware – infectie Analyse

Om een succesvolle infectie, het kwaadaardig bestand van dit virus is eigenlijk een semi-legitieme Microsoft Word-document, die pretendeert te zijn een legitiem bestand dat verstuurd wordt door een bank of een groot bedrijf. Het bestand zelf infecteert via kwaadaardige macro's die bevat de exploit CVE-2017-11.882 dat meer dan is 17 jaar oud op het moment van het schrijven van deze. Zover, wat bekend is over dit beveiligingslek is dat het slechts één keer werd gepatcht, twee weken nadat het werd ontdekt door Microsoft.

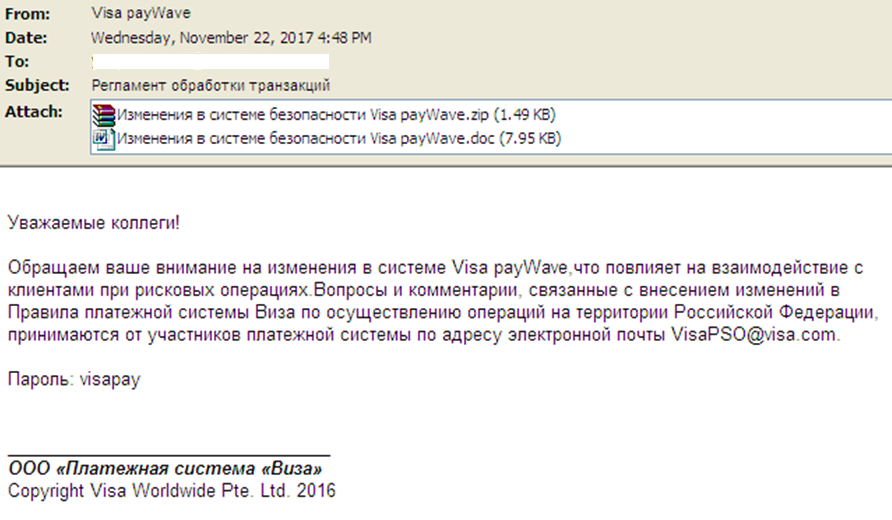

De manier waarop de cyber-criminelen die worden verondersteld om de te Cobalt hacker groep hebben besloten om schadelijke macro infecties gebruiken voor hun aanvallen in e-mails die zij pretenderen zijn van Visa. Eén monster werd gedetecteerd door malware onderzoekers Jasper Manual en Joie Salvio op Fortinet en maakt gebruik van het volgende e-mail:

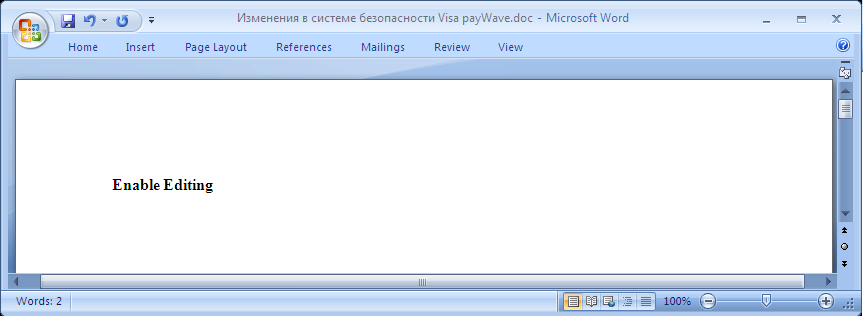

De boodschap (In het Russisch) pretendeert van Visa payWave systeem te komen en het de bedoeling om het slachtoffer te openen wat lijkt op een zip en .doc bestanden die zich voordoen als krijgen “Nieuwe veranderingen beveiligingssysteem in Visa payWave”. Zodra dit document wordt geopend, het slachtoffer ziet een legitieme Microsoft Word-bestand dat alleen de woorden zegt “inschakelen Editing”:

In werkelijkheid is het echter, het bestand activeert een script voor PowerShell die het downloaden van de infectie bestand van Cobalt Strike initieert, terwijl het verdoezelen met de CVE-2017-11.882 kwetsbaarheid. Het hele proces van het initiëren van de download wordt gedaan door het nemen van controle van de Microsoft HTML Application Host ook bekend als het proces mshta.exe, dat heeft een doel naar HTML apps uit te voeren. Het resultaat hiervan is dat de mshta.exe dienst verbindt met het IP-adres 104.254.99.77 en downloads van de JavaScript infectie payload van Cobalt Strike op de computer van het slachtoffer. Maar wat wordt gedownload is niet de laatste JavaScript payload, maar in plaats daarvan deze JavaScript triggers een andere downloaden van de host 104.254.99.77 die downloadt een bestand met een willekeurige naam en het .ps1 suffix op de computer van het slachtoffer. Het bestand bevindt zich in de map% AppData% directory en kunnen dus als volgt uit:

→ %AppData% 28dh32d9233.ps1

Wanneer deze .ps1 bestand wordt uitgevoerd, de feitelijke Cobalt Strike infectie vindt plaats op de computer van het slachtoffer.

Cobalt Strike Malware – Schadelijke Activity

eenmaal gedownload, de .ps1 bestand, behoren tot kobalt Strike automatisch geactiveerd. Het triggert nog een PowerShell script dat de klant DLL-bestanden van Cobalt Strike heeft – een nogal verouderde, maar nog steeds zeer effectief instrument, vroeger voor penetratie testen van de afweer in Windows besturingssystemen. Zodra het detecteert of jouw Windows wordt uitgevoerd op basis van 32-bit of 63-bit architectuur, de juiste Cobalt Strike DLL wordt direct in uw Windows PowerShell geheugen uitgevoerd en dit resulteert in de malware niet daadwerkelijk aanwezig is op uw harde schijf wordt, terwijl de resterende ingebed in PowerShell en zelfs als je de .ps1 bestand verwijderen, het virus is nog steeds actief op uw PC. Dit helpt ook alle antivirusprogramma's die conventionele om het virus op te sporen zijn.

Zodra de DLL van Kobalt Strike wordt geactiveerd, de cyber-criminelen hebben volledige controle over uw computer systeem verkregen – het behoort aan hen. Ze kunnen van alle activiteiten die kunnen worden uitgevoerd met de Cobalt Strike shellopdrachten zelf uitvoeren. Hier is slechts een klein deel van de commando's die kunnen worden geactiveerd, met behulp van Cobalt malware:

→ spawnto – paait sessies in processen.

injecteren – injecteert diverse kwaadaardige scripts in legitieme Windows-processen.

dllinject – hetzelfde als inject maar voor DLL's

te downloaden – kunnen downloaden andere malware of bestanden op uw computer.

uploaden – kunnen bestanden uploaden naar de server van de hacker, dat wil zeggen. het kan uw bestanden te stelen.

timestomp – om te helpen met het mengen van bestanden, verduistering en het updaten van zichzelf.

ls – vergelijkbaar met Linux, het helpt u om de lijst verschillende bestanden.

mkdir – om mappen te maken op uw computer.

keylogger pid – om uw toetsaanslagen loggen.

screenshot pid – een screenshot van uw bureaublad te nemen.

jobkill – om een baan te doden.

sokken 8080 – om een proxy server op een geselecteerde poort (in dit geval 8080).

Dit zijn slechts de belangrijkste commando's die kunnen worden gebruikt op uw computer en je hebt geen manier om te weten dat ze geactiveerd worden als het allemaal gebeurt in de achtergrond van uw computer. De volledige lijst van commando's is te zien op Cobalt Strike webpagina.

Hoe te verwijderen Cobalt Strike Malware van uw PC

Om deze malware te verwijderen, moet u enige ervaring in het werken met Windows PowerShell en zeker enkele verwijderen van malware ervaring. Dus als handmatig verwijderen is niet jouw soort dingen te doen, security experts adviseren sterk om een geavanceerde malware removal tool te gebruiken in plaats van de conventionele antivirusprogramma. Dergelijke software zal niet alleen automatisch te scannen en deze te verwijderen Cobalt Strike malware van uw computer, maar zal er ook voor zorgen dat uw computer beschermd blijft tegen andere JavaScript en PowerShell infecties in de toekomst.

Voorbereiding voor het verwijderen van kobalt Strike malware.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op Cobalt Strike Malware met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, aangemaakt door Cobalt Strike malware op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door Cobalt Strike Malware er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by Cobalt Strike Malware on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

Veelgestelde vragen over Cobalt Strike-malware

What Does Cobalt Strike Malware Trojan Do?

The Cobalt Strike Malware Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, zoals Cobalt Strike Malware, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can Cobalt Strike Malware Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can Cobalt Strike Malware Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

Over het Cobalt Strike Malware-onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze Cobalt Strike Malware how-to verwijderingsgids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

Hoe hebben we het onderzoek naar Cobalt Strike Malware uitgevoerd??

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the Cobalt Strike Malware threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.