Image Source: Stephencdickson / Wikipedia

inbreuk op gegevens van LinkedIn is al op weg een van de meest controversiële en verontrustende recente gegevens incidenten. En het bewijst dat een inbreuk op de gegevensbeveiliging is zeker een breuk in het vertrouwen - tussen de verkoper en de eindgebruiker… en tussen de gebruiker en zijn gewoonten. Anyone's ware kleuren worden weergegeven wanneer er een probleem is, en “bedankt” voor inbreuken:

- We weten precies hoe veilig onze persoonlijke informatie is;

- We leren hoe we bereid zijn multi-miljoen bedrijven zijn in het gezicht van een crisis.

- We leren hoe schandelijk makkelijk hacken multi-miljoen bedrijven werkelijk is.

totale reactie LinkedIn - vanaf het moment dat ze wisten over het probleem in 2012 tot op heden - is ontoereikend, op zijn zachtst gezegd, ook al zijn ze begonnen met behulp van gezouten hashes om wachtwoorden na de winkel 2012 inbreuk en toegevoegde authenticatie in twee stappen. Echter, is LinkedIn de enige die hier schuld? Wie de schuldige is als het gaat om data incidenten?

LinkedIn Portion of Guilt

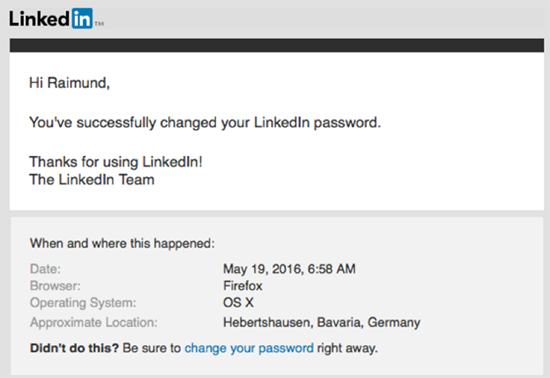

Om een punt te maken of misschien gewoon om LinkedIn gezond verstand te testen (van veiligheid), TrendMicro's Raimund Genes maakte een experiment. Wordt een van de miljoenen die door het netwerk lekken van de geloofsbrieven, ontving hij een e-mail te vragen hem om zijn wachtwoord te wijzigen. Dit is wat er gebeurde.

Als ik zou hebben gekozen Raimund_Genes als mijn wachtwoord, het zou zijn gemarkeerd als groen, een Fair wachtwoord. Toen ik probeerde Linkedin_Raimund, het is ook gemarkeerd als een sterk wachtwoord, Dit zijn niet wat ik sterke wachtwoorden zou noemen. Je had een overtreding en het wordt steeds wat aandacht: gebruik maken van deze gelegenheid gebruik om heropvoeden gebruikers op sterk wachtwoord gebruik.

Zoals de auteur wijst erop, niet alleen het wachtwoord mechanisme ranking is onvoldoende, maar LinkedIn ook greep en weergegeven zijn browser, OS informatie, en zijn locatie. Geen veilige praktijk gezien de gevolgen van deze schending - 117 miljoen persoonlijke referenties op het Dark Web worden verkocht voor pence. Bovendien, waar precies is eerlijk verklaring van LinkedIn? Ze wisten wat er gaande was, maar vond niets om het lek uit totaal gaande schurk te voorkomen dat niet doen.

Terwijl de melding van inbreuken altijd een lastig onderwerp is geweest, oppervlakkig geruststellende woorden zijn niet genoeg, niet wanneer bedrijven houden zo veel waardevolle gegevens. Het vertrouwen van de gebruikers is essentieel voor elk bedrijf.

Twee vragen die moeten zo snel mogelijk worden aangepakt mogelijk:

- Hoewel het is al bevestigd authentiek te zijn, hoe precies geen schending van deze omvang blijven verborgen?

- Betekent dit vertel ons wie verantwoordelijk is voor de breuk in de eerste plaats was, en hoe de informatie werd gebruikt?

We moeten ook Blame Onze Bad Habits

LinkedIn is de schuld van, maar zo zijn we. Social networking is altijd verbonden met risico's, vooral wanneer we niets om onszelf te beschermen. Laten we eerlijk zijn, hoe vaak lezen we privacy policy updates, gebruiksvoorwaarden, etc., van de diensten die we gebruiken?

Hoeveel gebruikers van toepassing zijn wat er aan hen beschikbaar gestelde (2FA, ondanks zijn controversiële resultaten is beter dan niets) om de veiligheid van hun rekeningen te verbeteren?

Bovendien, zoals zichtbaar door de gelekte wachtwoorden, de frequentie van dergelijke incidenten niet lijkt te gebruikerswachtwoorden hygiëne te verbeteren. Zwakke wachtwoorden zeker maken het gemakkelijk voor aanvallers om accounts bruteforce.

Wat moet ik doen om beveilig ik mijn wachtwoorden?

Optie 1: Gebruik een Password Manager

Het gemiddelde password manager zou zichzelf te installeren als een browser plug-in en verzorgen van het wachtwoord capture.

Hoe zal het werken? Wanneer u zich aanmeldt bij een beveiligde website (HTTPS), de password manager zou bieden aan uw logins op te slaan. Wanneer kom je terug naar die pagina, de manager zal automatisch in uw referenties te vullen, en soms webformulieren. Meest wachtwoord managers bieden een browser-toolbar menu met alle opgeslagen logins om het gemakkelijker maken om in te loggen om gered te plaatsen.

Echter, password managers zijn toepassingen, en toepassingen kunnen eveneens worden gekraakt. Niets is volledig veilig tegenwoordig. Dus we krijgen optie 2.

Optie 2: Verbeter uw Habits

Misschien is de beste manier om uw wachtwoorden veilig te stellen is het meest voor de hand liggende – verander uw wachtwoorden vaak en combinaties van letters, getallen, symbolen, en de bovenste gevallen. Complex en lange wachtwoorden maken het moeilijk voor aanvallers uit te voeren bruteforcing aanvallen.

- Als je referenties zijn aangetast in een data-inbreuk, weet je oude wachtwoord niet te recyclen. Zorg ervoor dat nieuwe wachtwoorden, naar aanleiding van de bovenstaande tips. U kunt uw wachtwoorden te controleren’ sterkte via websites zoals PasswordMeter.

- Als de online service biedt 2-factor authenticatie, gebruik het! Controleer wat extra bescherming beschikbaar is en toe te passen.

Overall, wat we kunnen hopen is dat LikedIn hun lesje heeft geleerd en dat het bedrijf een norm van wat niet te doen heeft te stellen wanneer u zijn geschonden. Bedrijven moeten eenvoudiger over de privacy van hun gebruikers te worden. Indien niet, herhalen dat uw gebruikers’ privacy is uw hoogste prioriteit is niets anders dan schijnheiligheid.