De makers van GandCrab ransomware niet slapen als het virus is aangetroffen aan gebruikers te infecteren via wat lijkt op spel en andere software scheuren zijn, volgens recente rapporten.

De makers van GandCrab ransomware niet slapen als het virus is aangetroffen aan gebruikers te infecteren via wat lijkt op spel en andere software scheuren zijn, volgens recente rapporten.

Het GandCrab ransowmare gestaag bijgewerkt met meer en meer verbeteringen om het de methoden van de infectie en de malware zelf. Het virus heeft een aantal interne versie gepasseerd en is nu officieel in zijn 4.4 versie onderzoekers hebben onlangs ontdekt. En het virus heeft verschillende functies verwijderd had, terwijl anderen zijn toegevoegd om het, maar de meeste van hen zijn hetzelfde gebleven, afgezien van het feit dat de GandCrab 4 malware maakt nu gebruik van het .exe-bestanden van scheuren voor games of software met een licentie om de slachtoffers te infecteren.

GandCrab 4 Targets Gebruikers van Low-Rep Sites, Aanbieden Cracks

In de loop van hun onderzoek, onderzoekers hebben het virus ontdekt bij WordPress-sites die vaak worden gebruikt door malware auteurs gebruiken. Dit is te wijten aan het feit dat ze zijn eenvoudig te installeren en eenvoudig te exploiteren. Op een van de websites, de onderzoekers gevonden webpagina's, met het downloaden weblinks van de GandCrab 4‘S uitvoerbaar bestand, vermomd als barsten voor de volgende programma's:

- Samenvoegen Afbeelding naar PDF 2.8.0.4

- Securitask 2005 1.40H

- SysTools PST samenvoegen 3.3

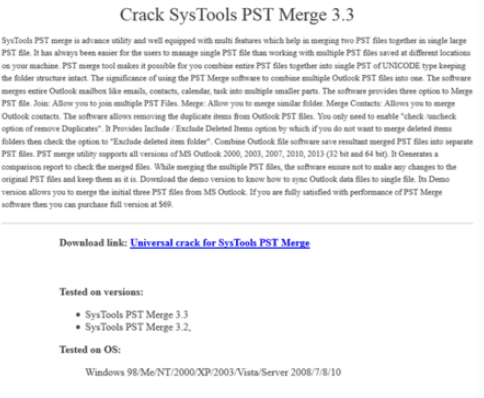

onderzoekers van Fortinet hebben zelfs ontdekt de pagina's zijn goed geschreven en goed gestructureerd met een gedetailleerde beschrijving van het programma de gebruiker een crack op zoek naar de belangrijkste idee achter het feit dat het feit dat de gebruiker van de site moet het vertrouwen in om te downloaden en uit te voeren de scheur.

Image Source: Fortinet

Image Source: Fortinet

Significante verandering in GandCrab 4's Encryption

Het virus heeft een aantal veranderingen hier en daar ondergaan, zoals het behang niet meer wordt gebruikt en een aantal van zijn mogelijkheden verwijderd. De grootste verandering was echter de manier waarop GandCrab versleutelt bestanden op de geïnfecteerde computers.

Verwant: GandCrab Ransomware Bijgewerkt - Targets Windows XP en Oudere Servers

De ransomware heeft gekozen om het gebruik Salsa20 encryptie in plaats van de tot nu toe gebruikte, genoemd RSA-2048. anders Salsa20, de RSA cipher is mainstream geworden voor ransomware virussen en onderzoekers geloven dat de belangrijkste reden voor de overstap naar Salsa20 is dat de versleuteling tijd is veel sneller dan het geleidelijk zou zijn met RSA-2048, gebruikt in combinatie met het vorige versies. De Salsa20 encryptie-algoritme is ook bekend in de cyber-security wereld zoals die werd gebruikt in een virus dat een grote uitbraak veroorzaakt tijdens 2017 - Petya Ransomware.

De nieuwe versie maakt ook gebruik van een meer geavanceerde verduistering ook, in staat om de meeste traditionele antivirusprogramma's te omzeilen. De hackers zijn ook erg snel in het beheer van hun download-URL's op de besmette WordPress sites en, veranderende URLs vaak om verder verspreiding van GandCrab 4.

GandCrab 4 ransomware is het infecteren van gebruikers sinds eind 2017 en het virus was één van de eerste Htat eiste slachtoffers honderden dollads in DASH cryptogeld tokens betalen. De malware is waarschijnlijk liep door een grote hacking entiteit omdat het geen gemakkelijke virus te stoppen, omdat oplichters vinden het vaak verschillende methoden om de traditionele beveiligingssoftware te omzeilen, making GandCrab wat lijkt op de meest invloedrijke ransomware zijn van 2018 dusver.