Magniber ransomware onderscheidt zich als een evoluerende bedreiging sinds zijn opkomst in 2017. Ooit een duistere bedreiging die loerde in de hoeken van de digitale ruimte van Zuid-Korea, het heeft zijn bereik vergroot, een breder net over Azië uitwerpen met zijn verfijnde aanvalsstrategieën en sluwe ontwijkingstechnieken.

Dit artikel duikt in de kern van De evolutie van Magniber, het ontleden van zijn aanpassingsvermogen en de geavanceerde tactieken die het gebruikt om door de cyberbeveiliging heen te glippen.

bedreiging Samenvatting

| Naam | Magniber Ransomware |

| Type | Ransomware, Cryptovirus |

| Korte Omschrijving | De ransomware versleutelt bestanden op uw computer systeem en vraagt om een losgeld te betalen om ze naar verluidt herstellen. |

| Distributie Methode | Spam e-mails, E-mailbijlagen, Systeemkwetsbaarheden |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

| Data Recovery Tool | Windows Data Recovery door Stellar Phoenix kennisgeving! Dit product scant uw schijf sectoren om verloren bestanden te herstellen en het kan niet herstellen 100% van de gecodeerde bestanden, maar slechts weinigen van hen, afhankelijk van de situatie en of u uw schijf hebt geformatteerd. |

De evolutie van Magniber Ransomware

Sinds de oprichting in 2017, Magniber ransomware is getransformeerd van een relatief onbekende bedreiging tot een geavanceerd en hardnekkig gevaar.

Aanvankelijk erkend voor gericht op gebruikers in Zuid-Korea, Deze malware heeft zijn horizon verbreed en treft nu verschillende Aziatische landen. Het vermogen om in de loop van de tijd te evolueren, nieuwe tactieken ontwikkelen, technieken, en procedures (TTP's), maakt het een opmerkelijk voorbeeld van hoe cyberdreigingen voortdurend toenemen.

De unieke aanpak van Magniber ransomware, zoals zijn bestandsloze infectieketen, onderscheidt het van andere ransomware-families. Door kwetsbaarheden in browsers te exploiteren en Windows zero-days te benutten zonder de typische digitale voetafdruk achter te laten, Magniber demonstreert een geavanceerd niveau van stealth.

Deze methoden maken detectie en beperking moeilijker voor zowel individuen als cyberbeveiligingsmechanismen. De verschuiving van de ransomware naar het misbruiken van 'PrintNightmare’ kwetsbaarheid en later, browser-exploits, vertegenwoordigt een strategische aanpassing aan voortdurend veranderende digitale omgevingen, bevestiging van de toewijding van de groep om hun aanvalsmethoden te verfijnen.

Een ander belangrijk aspect van de evolutie van Magniber is het afgiftemechanisme. Het gebruik van ZIP-bestanden met JavaScript-payloads, gedropt via kwaadaardige advertenties op internet, onderstreept een verschuiving naar meer geavanceerde initiële toegangsvectoren. Deze verandering illustreert niet alleen de innovatieve aanpak van de groep, maar dient ook als een kritische herinnering aan de dynamische aard van cyberdreigingen.. specifiek, de aanpassing om te verdelen payloads zonder het Mark-of-the-Web (MotW) duidt op een berekende poging om traditionele veiligheidsmaatregelen te omzeilen.

In de loop der jaren, de payload van Magniber ransomware is volledig herschreven, het tonen van de voortdurende ontwikkeling van de groep om detectie te ontwijken en de effectiviteit van hun aanvallen te vergroten. Ondanks deze vooruitgang en de gerichte aanvallen op Aziatische bedrijven, de ransomware volgt niet de trend van het stelen van bestanden of dubbele afpersing, in plaats daarvan de voorkeur geven aan het focussen op bestandsencryptie. Dit specifieke kenmerk benadrukt nog eens de noodzaak van gerichte verdedigingsstrategieën, zoals het onderhouden van regelmatige back-ups op geïsoleerde systemen, om de impact van dergelijke op maat gemaakte bedreigingen te verzachten.

Waarom Magniber Ransomware een aanzienlijke bedreiging vormt 2024

In 2024, Magniber-ransomware blijft een groot probleem vanwege de steeds verfijndere TTP's en de schaarse beschikbaarheid van openbaar onderzoek naar de recente versies ervan.. De evolutie ervan vormt niet alleen een bedreiging voor individuele systemen, maar vormt ook een substantieel risico voor organisaties., vooral die binnen de geografische focus van Azië. De voortdurende ontwikkeling en het gebruik van geavanceerde ontwijkingstechnieken zoals bestandsloze infecties en directe systeemaanroepen door Magniber maken het een uitdagende tegenstander voor cyberbeveiligingsverdedigingen.

De betekenis van Magniber in het huidige jaar ligt ook in de selectieve targeting en de wijze van distributie, die een strategische evolutie weerspiegelen die gericht is op het maximaliseren van de impact en het vermijden van detectie. Het vermogen van deze ransomware om gevestigde veiligheidsmaatregelen te omzeilen, vraagt om een proactieve en dynamische aanpak van cyberbeveiliging. Traditionele beveiligingstools zijn mogelijk niet voldoende om Magniber te detecteren of te blokkeren vanwege de gebruik van directe systeemoproepen via Windows API-oproepen, een methode die doorgaans niet door veel endpoint detection and response-systemen wordt gecontroleerd (EDR) technologieën.

Met Magniber's vermogen om schade aan te richten zonder de meer gebruikelijke ransomware-praktijken van gegevensdiefstal of dubbele afpersing, het vormt een unieke uitdaging. Deze aanpak suggereert dat de makers prioriteit geven aan encryptie en onmiddellijk financieel gewin boven de langetermijnstrategieën die door andere ransomwaregroepen worden gebruikt.. Bijgevolg, Bedrijven en particulieren moeten uitgebreide beveiligingsoplossingen gebruiken die zich kunnen aanpassen aan en het hoofd kunnen bieden aan dergelijke evoluerende bedreigingen..

Ter verdediging tegen Magniber en soortgelijke geavanceerde bedreigingen, het integreren van geavanceerde beveiligingstools zoals SpyHunter is essentieel. Het vermogen van SpyHunter om bedreigingen zoals Magniber te detecteren en te verwijderen, helpt bij het handhaven van een veilige digitale omgeving. Biedt uitgebreide bescherming tegen de nieuwste malware-stammen, SpyHunter zorgt ervoor dat evoluerende bedreigingen uw digitale veiligheid niet in gevaar brengen.

De nieuwste aanvalsvectoren die Magniber Ransomware gebruikt

Magniber-ransomware blijft zich aanpassen, het tonen van haar veerkracht en innovatie in het cyberdreigingslandschap. In dit gedeelte wordt dieper ingegaan op de hedendaagse strategieën die Magniber gebruikt om systemen te compromitteren, benadrukken hoe belangrijk het is om op de hoogte te blijven en proactief te zijn bij cyberbeveiligingsmaatregelen.

Hoe Magniber zijn slachtoffers aanpakt

De werking van Magniber-ransomware is een bewijs van de evoluerende aard van cyberdreigingen. Door kwetsbaarheden uit te buiten en bedrieglijke tactieken te gebruiken, Magniber wil gecompromitteerde systemen infiltreren en er misbruik van maken.

Exploiteren van browserkwetsbaarheden: Een nieuwe Magniber-tactiek

In een opvallende verschuiving van eerdere strategieën, Magniber is begonnen met het uitbuiten van kwetsbaarheden in browsers om zijn aanvallen te orkestreren. Deze methode markeert een belangrijke verschuiving, met name de nadruk leggend op de uitbuiting van oudere, minder veilige browsers zoals Internet Explorer. Ondanks de afnemende populariteit van Internet Explorer, het is nog steeds vertegenwoordigt een levensvatbaar doel vanwege het restgebruik, bewezen door miljoenen paginaweergaven per maand. Door zich te richten op inherente fouten in de browser, Magniber kan zijn kwaadaardige handelingen starten zonder directe interactie van de gebruiker, door het slachtoffer enkel te vragen een gecompromitteerde webpagina te bezoeken.

De rol van phishing-e-mails bij de verspreiding van Magniber

Hoewel dit niet de primaire distributiemethode is voor Magniber, Phishing-e-mails blijven een potentiële vector voor de verspreiding ervan. Deze zorgvuldig opgestelde e-mails, die zich kunnen voordoen als legitieme communicatie, kan gebruikers ertoe verleiden bijlagen te openen of op links te klikken die leiden tot het downloaden van Magniber's laadvermogen. Deze techniek toont het belang van waakzaamheid en educatie bij het herkennen en vermijden van phishing-pogingen als verdedigingslinie tegen ransomware.

Om de bedreigingen van Magniber en soortgelijke ransomware te beperken, Het implementeren van robuuste cyberbeveiligingsmaatregelen is essentieel. Oplossingen zoals SpyHunter kunnen uitgebreide bescherming bieden tegen dergelijke evoluerende bedreigingen. SpyHunter is speciaal ontworpen om ransomware en andere malware te detecteren en te elimineren, het beschermen van uw systeem tegen de nieuwste cyberdreigingen door middel van realtime monitoring en geavanceerde verdedigingsmechanismen.

De uitvoeringsstrategie van Magniber Ransomware decoderen

Het is van cruciaal belang voor cyberbeveiligingsinspanningen om te begrijpen hoe Magniber-ransomware systemen infiltreert en exploiteert. Deze malware wordt gelanceerd een aanval in meerdere stappen, beginnend met het misleiden van de gebruiker om op een gecompromitteerde website of e-mail te klikken. Aanvankelijk, de malware vermomt zichzelf door middel van verduisterde JavaScript, in afwachting van activering door een nietsvermoedende gebruiker. Bij gebruikersinteractie, de malware maakt gebruik van de DotNetToJScript-techniek om detectie te ontwijken, door zijn schadelijke lading rechtstreeks in het geheugen van het systeem te laden.

Hierop volgend, Magniber gebruikt directe systeemoproepen om shellcode te decoderen en uit te voeren, een strategische zet om onder de radar van traditionele antivirussoftware te blijven. Een uniek aspect van de methodologie van Magniber is de focus op het verlammen van de herstelmogelijkheden van het systeem. Dit wordt bereikt door volumeschaduwkopieën te verwijderen en back-upservices uit te schakelen, gebruikmakend van VBScript voor registermanipulatie.

Bovendien, Magniber kan zijn privileges vergroten door het onorthodoxe gebruik van fodhelper.exe, op voorwaarde dat de gebruiker beheerdersrechten heeft. Kennis van deze tactieken is essentieel voor preventie, het benadrukken van het belang van het beperken van beheerdersrechten en het gebruiken van geavanceerde beveiligingsoplossingen zoals SpyHunter die dergelijke geavanceerde bedreigingen kunnen detecteren en beperken.

Een diepgaande analyse van Magniber's encryptietechnieken

Magniber-ransomware encryptietechniek is zowel effectief als ongrijpbaar. Eenmaal geactiveerd op een systeem met de Koreaanse taalinstellingen, het gaat door met het versleutelen van bestanden met een precisie die het gebruik van een sterk versleutelingsalgoritme suggereert, waarschijnlijk AES in CBC-modus. Elk bestand krijgt een aparte extensie, gekoppeld aan een unieke identificatiecode voor het monster Magniber van het slachtoffer. Deze aanpak onderstreept het gepersonaliseerde karakter van de aanvallen.

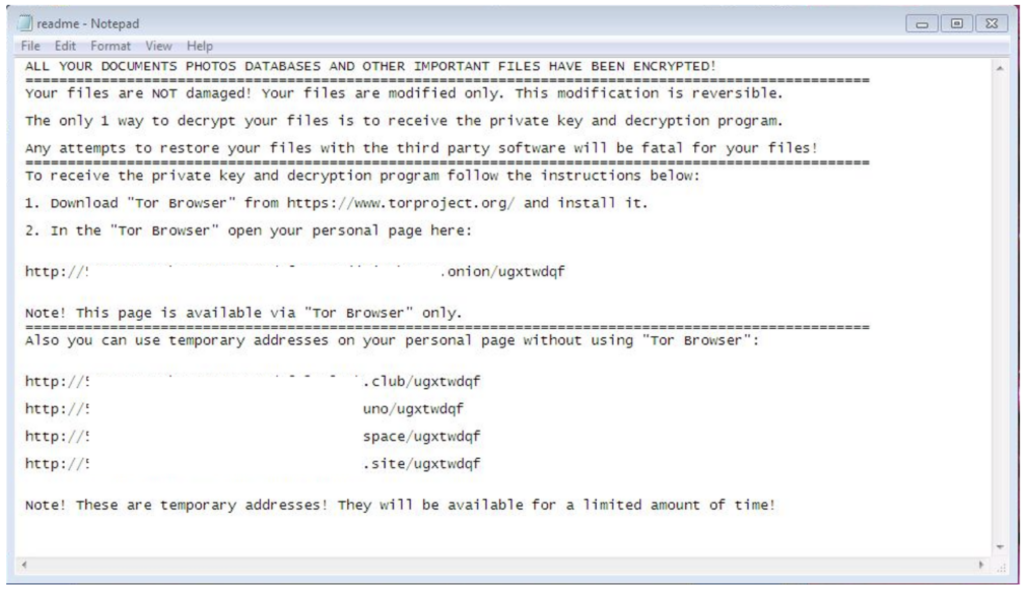

Het encryptieproces van de ransomware zorgt ervoor dat geen twee bestanden dezelfde gecodeerde uitvoer delen, ondanks het gebruik van dezelfde sleutel, het compliceren van decryptie-inspanningen. Aan het einde van de encryptiegolf, de ransomware plaatst op opvallende wijze een losgeldbericht in een TXT-formaat op het bureaublad van het slachtoffer. Deze notitie, terwijl minimalistisch, begeleidt het slachtoffer naar het doen van losgeldbetaling, de noodzaak van krachtige preventieve maatregelen verder benadrukkend.

Het unieke encryptie-algoritme van Magniber begrijpen

Het encryptie-algoritme dat door Magniber ransomware wordt gebruikt, is geavanceerd, door gebruik te maken van een consistente sleutel over het geïnfecteerde monster om bestanden te vergrendelen. Deze methode voegt een unieke identificatie toe aan het begin van elk gecodeerd bestand, in wezen 'ondertekenen'’ de gegevens als zijnde hun eigen. Ondanks de complexiteit van de encryptie, de fundamentele zwakte ligt in het uniforme gebruik van de sleutel in alle bestanden, die, indien verkregen, maakt decodering mogelijk.

Echter, het verkrijgen van de sleutel is een enorme uitdaging zonder de juiste hulpmiddelen en expertise. Beveiligingsprofessionals kunnen de sleutel soms achterhalen via netwerkverkeer of door de code van de ransomware te analyseren. Zodra de sleutel bekend is, decryptie gereedschap, zoals de magniber_decryptor.exe ontwikkeld door de beveiligingsgemeenschap, waardevolle hulpmiddelen worden bij het herstellen van gecodeerde bestanden. Dit onderstreept het enorme belang van geavanceerde systemen voor het detecteren en reageren op bedreigingen, zoals SpyHunter., in staat zijn om dergelijke aanvallen te voorkomen voordat ze hun lading uitvoeren.

Hoe Magniber thuisgebruikers en bedrijven beïnvloedt

De impact van Magniber-ransomware is sinds de introductie ervan in 2009 aanzienlijk geëvolueerd. 2017, in eerste instantie gericht op Zuid-Koreaanse gebruikers, maar breidt zijn doelgroep snel uit naar verschillende Aziatische gebieden. Deze uitbreiding onderstreept niet alleen de aanpasbaarheid en gevaarlijkheid van de Magniber-ransomware, maar vergroot ook de bezorgdheid voor zowel thuisgebruikers als bedrijven binnen de geografische focus.

Beoordeling van de bedreiging voor Aziatische ondernemingen door Magniber Ransomware

Voor Aziatische bedrijven, de inzet is nog hoger. De encryptie van bedrijfskritische bestanden kan de bedrijfsvoering lamleggen, wat leidt tot aanzienlijke financiële verliezen, reputatieschade, en in sommige gevallen, permanente sluiting. Het doelgerichte karakter van deze ransomware, gecombineerd met de evoluerende distributiemethoden, maakt het een bijzonder grote uitdaging voor IT-beveiligingsteams.

- Operationele verstoring: Bedrijven hebben te maken gehad met volledige operationele stilstanden, geen toegang tot klantgegevens, financiële administratie, of dagelijkse werkzaamheden beheren.

- Kosten van herstel: Buiten de directe impact, de lange termijn kosten van herstel, inclusief IT-uitgaven, verlies van zaken, en verhoogde veiligheidsmaatregelen kunnen substantieel zijn.

- Reputatieschade: Vertrouwen is moeilijk te verdienen en gemakkelijk te verliezen. Bedrijven die door Magniber worden getroffen, vinden het misschien lastig om het vertrouwen van hun klanten en partners terug te winnen.

Bescherming tegen dergelijke bedreigingen vereist een gelaagde beveiligingsaanpak, inclusief werknemerstraining, up-to-date beveiligingsoplossingen zoals SpyHunter, en een robuuste back-upstrategie om de bedrijfscontinuïteit te garanderen in het geval van een aanval. Om de gerichte aanpak van Magniber te bestrijden, zijn niet alleen geavanceerde technologische verdedigingen nodig, maar ook een proactieve houding ten aanzien van cyberbeveiliging..

tenslotte, De dreiging die Magniber vormt voor zowel thuisgebruikers als Aziatische ondernemingen onderstreept het belang van uitgebreide cyberbeveiligingspraktijken en de waarde van vooruitstrevende beveiligingsoplossingen.

Preventieve maatregelen en verwijderingsopties tegen Magniber Ransomware

De opkomst van Magniber-ransomware heeft geleid tot kritieke beveiligingsuitdagingen, met name voor gebruikers in de Republiek Korea, gericht op systemen met een specifieke focus op degenen die de Hangeul-versie van Windows gebruiken.

Begrijpen hoe u de dreiging kunt beperken en effectief met een infectie kunt omgaan, is van cruciaal belang voor het behoud van cyberbeveiliging. Hier, we verdiepen ons in essentiële praktijken om onszelf te beschermen tegen Magniber-aanvallen, het benadrukken van het gebruik van SpyHunter voor detectie en verwijdering, en het benadrukken van het belang van back-upbeheer als een defensieve strategie.

Essentiële praktijken om uzelf te beschermen tegen Magniber-aanvallen

Om uzelf te verdedigen tegen de sluwe tactieken van Magniber-ransomware, het nemen van proactieve en uitgebreide veiligheidsmaatregelen is onmisbaar. Door strikte beveiligingsprotocollen te implementeren en op de hoogte te blijven van de operationele methoden van ransomware, kunt u de kans op een aanval aanzienlijk verkleinen..

Belangrijke strategieën zijn onder meer het regelmatig updaten en patchen van systemen om kwetsbaarheden te verhelpen., het gebruiken van sterke en unieke wachtwoorden, en gebruikers informeren over de gevaren van phishing-e-mails en kwaadaardige bijlagen. Bovendien, een gelaagde beveiligingsaanpak hanteren, waaronder het gebruik van antivirussoftware, firewalls, en inbraakdetectiesystemen, kan een robuuste verdediging bieden tegen potentiële aanvallen.

SpyHunter gebruiken voor het detecteren en verwijderen van Magniber Ransomware

SpyHunter onderscheidt zich als een uitzonderlijk competent hulpmiddel bij het detecteren en verwijderen van Magniber-ransomware. Met zijn geavanceerde algoritmen en up-to-date ransomware-definities, SpyHunter blinkt uit in het identificeren en neutraliseren van bedreigingen, inclusief de nieuwste varianten van Magniber.

Het voert uitgebreide systeemscans uit om afwijkingen en mogelijk schadelijke activiteiten te detecteren, ervoor zorgen dat elk spoor van Magniber wordt uitgeroeid. Voor gebruikers die op zoek zijn naar een betrouwbare oplossing om hun systemen te beveiligen tegen deze formidabele bedreiging, SpyHunter biedt een effectieve, gebruiksvriendelijke optie, en belichaamt daarmee een essentieel onderdeel van een alomvattende cybersecuritystrategie.

Back-ups maken en beheren: Een belangrijke verdedigingsstrategie

Men kan de waarde niet genoeg benadrukken belang van het maken van een back-up en beheer in de context van ransomware-verdediging. Back-ups dienen als vangnet, waardoor gebruikers hun systemen en gegevens kunnen herstellen na een aanval. Om hun effectiviteit te maximaliseren, Back-ups moeten regelmatig worden bijgewerkt en op meerdere locaties worden opgeslagen, inclusief offline opslag, waar Magniber geen toegang toe heeft.

Deze strategie beveiligt niet alleen kritieke gegevens tegen ransomware-bedreigingen, maar vermindert ook aanzienlijk de downtime en het gegevensverlies., waardoor de algehele impact van een aanval wordt verzacht. Het is een eenvoudige maar zeer effectieve maatregel die andere cyberbeveiligingspraktijken aanvult.

Herstellen van een Magniber Ransomware-aanval

Het kan een angstaanjagende ervaring zijn om geconfronteerd te worden met een Magniber-ransomware-aanval, vooral als uw belangrijke documenten, foto's, en bestanden zijn gecodeerd. Echter, Er zijn stappen die u kunt ondernemen om te herstellen van een aanval en mogelijk uw gecodeerde bestanden te herstellen. Deze gids leidt u door het proces van het vinden van gratis en betaalde decoderingstools, verkennen van opties voor gegevensherstel, en begrijpen hoe beveiligingssoftware zoals SpyHunter in deze situaties kan helpen.

Gratis en betaalde decoderingstools: Op zoek naar oplossingen

Na een ransomware-aanval, een van de eerste stappen die u moet overwegen, is het vinden van een decoderingstool. Beveiligingsonderzoekers ontwikkelen vaak gratis decoderingstools voor specifieke ransomware-stammen. Bijvoorbeeld, AhnLab heeft een gratis decryptor voor Magniber-ransomware uitgebracht, die een baken van hoop voor slachtoffers zou kunnen zijn. Hoewel niet voor alle soorten ransomware een gratis decryptor beschikbaar is, het is de moeite waard om bronnen te raadplegen zoals het No More Ransom Project voor mogelijke oplossingen.

In gevallen waarin gratis decryptors niet beschikbaar zijn, sommigen overwegen betaalde decoderingsdiensten. Echter, het is belangrijk om voorzichtig te werk te gaan, omdat er risico's aan verbonden zijn, Inclusief oplichting en verdere financiële verliezen. Een betrouwbare methode voordat u betaalde opties overweegt, is het onderzoeken van de mogelijkheden van gevestigde beveiligingsoplossingen die bekend staan om hun effectiviteit tegen ransomware..

Spotlight op SpyHunter's mogelijkheden bij het herstellen van gecodeerde bestanden

Bij het aanpakken van ransomware-infecties, SpyHunter biedt betrouwbare detectie en verwijdering van malware. Hoewel het van cruciaal belang is om te begrijpen dat SpyHunter uitblinkt in het detecteren en elimineren van ransomware, het decoderen van bestanden vereist een andere aanpak. In gevallen waarin een ransomware-handtekening en -gedragingen bekend zijn, SpyHunter voorkomt effectief verdere schade door de malware te stoppen, ervoor zorgen dat gebruikers alle beschikbare decoderingstools in een veiligere omgeving kunnen gebruiken.

Navigeren door opties voor gegevensherstel na infectie

Zelfs na het verwijderen van de ransomware-dreiging, de uitdaging om toegang te krijgen tot gecodeerde bestanden blijft bestaan. Dit is waar datahersteltools in beeld komen. Programma's zoals Recuva kunnen helpen bij het herstellen van verwijderde of beschadigde bestanden, die, in sommige gevallen, zou kunnen betekenen dat de door ransomware versleutelde gegevens teruggehaald worden. Deze tools scannen uw schijven op restanten van verloren bestanden, een sprankje hoop bieden in ogenschijnlijk sombere scenario's.

Het implementeren van best practices voor databack-up en -herstel is ook cruciaal voor persoonlijke en organisatorische cybersecurity-houdingen. Regelmatig bijgewerkte back-ups die op externe schijven of in de cloud worden opgeslagen, kunnen de impact van ransomware-aanvallen drastisch verminderen. Bovendien, Door deze back-ups te beveiligen met robuuste oplossingen zoals SpyHunter, blijven ze onaangetast door toekomstige cyberdreigingen..

samengevat, terwijl een Magniber-ransomware-aanval aanzienlijke uitdagingen met zich mee kan brengen, door gebruik te maken van de juiste mix van gratis en betaalde decryptietools, naast krachtige beveiligingssoftware en effectieve strategieën voor gegevensherstel kan een pad worden geboden om de controle over gecodeerde gegevens terug te krijgen.

Aanvullende vragen over Magniber Ransomware

Is het mogelijk om bestanden te decoderen die zijn vergrendeld door Magniber Ransomware??

Momenteel, het decoderen van bestanden die zijn versleuteld door Magniber-ransomware brengt aanzienlijke uitdagingen met zich mee. Hoewel er een specifieke decoderingstool bestaat, de toepassing ervan is zeer beperkt en werkt alleen als de AES-sleutel al bekend is. Dit scenario doet zich vooral voor als de standaardsleutel uit een voorbeeld wordt gebruikt of als de sleutel uit vastgelegd verkeer kan worden gehaald.

Het is belangrijk om op te merken dat de meeste gevallen in de echte wereld niet binnen deze nauwe parameters vallen. Dientengevolge, de meerderheid van de slachtoffers kan niet vertrouwen op decodering als een haalbare oplossing om weer toegang te krijgen tot hun gecodeerde bestanden. Plaats, de nadruk leggen op preventie en het hebben van sterke back-upmaatregelen zijn de meest effectieve strategieën tegen Magniber-ransomware.

Hoe kan ik een Magniber Ransomware-infectie vroegtijdig identificeren??

Het herkennen van de vroege signalen van een Magniber-ransomware-infectie kan helpen de gevolgen ervan te beperken. Gebruikers kunnen ongebruikelijke bestandsextensies opmerken, omdat Magniber bestanden hernoemt met specifieke patronen die niet vaak voorkomen tijdens normale bewerkingen. Bovendien, slachtoffers vinden vaak losgeldbrieven met namen “_HOW_TO_DECRYPT_MY_FILES_[willekeurige_tekens].txt” of soortgelijke berichten in de betrokken mappen, betaling eisen in ruil voor decoderingssleutels. Een andere indicator is het onvermogen om bestanden te openen of te benaderen die voorheen functioneel waren..

Computers kunnen ook plotseling een prestatievermindering vertonen als gevolg van de ransomware die bestanden op de achtergrond versleutelt. Het snel herkennen van deze symptomen kan helpen de verspreiding van de infectie te stoppen en passende maatregelen te nemen om niet-geïnfecteerde systemen te beschermen..

Bij potentiële ransomware-bedreigingen zoals Magniber, het gebruik van een betrouwbare beveiligingsoplossing zoals SpyHunter wordt aanbevolen. Regelmatige scans met SpyHunter kunnen helpen bij het identificeren van kwetsbaarheden, malware detecteren, en verwijder bedreigingen voordat ze aanzienlijke schade kunnen veroorzaken. Door proactieve stappen te ondernemen, inclusief het gebruik van gerenommeerde anti-malware, individuen, en organisaties kunnen zich beter verdedigen tegen de evoluerende dreiging van ransomware.

Conclusie: Een stap voorblijven op Magniber Ransomware

ransomware bedreigingen, met name Magniber, blijven evolueren, het benadrukken van het belang van proactieve en geïnformeerde cyberbeveiligingsmaatregelen. Het begrijpen van het gedrag van de bedreiging en het hanteren van een gelaagde beveiligingsaanpak zijn van het grootste belang om uw digitale activa te beschermen tegen dergelijke geavanceerde aanvallen.. Zo, Een stap voor blijven betekent op de hoogte blijven van de laatste trends op het gebied van cyberbeveiliging, bedreigingen, en beschermende maatregelen.

Om het risico van Magniber en soortgelijke ransomware te beperken, Het is essentieel om verschillende best practices te implementeren binnen uw cybersecurityprotocol. Regelmatig uw software updaten om kwetsbaarheden te verhelpen en geavanceerde beveiligingsoplossingen gebruiken zoals SpyHunter kan het risico voor uw systemen aanzienlijk verminderen. van SpyHunter Het vermogen om bedreigingen zoals Magniber te detecteren en te verwijderen onderstreept de noodzaak van betrouwbare, Geavanceerde beveiligingssoftware als onderdeel van uw verdedigingsstrategie tegen kwaadaardige cyberactiviteiten.

Meer dan softwareoplossingen, Het bevorderen van cybersecuritybewustzijn onder uw team speelt een cruciale rol. Werknemers voorlichten over de gevaren van phishing-e-mails, het belang van het gebruik van sterke, unieke wachtwoorden, en het herkennen van de signalen van een gecompromitteerd systeem kan uw team tot de eerste verdedigingslinie tegen ransomware maken. Door goed geïnformeerde menselijke waakzaamheid te combineren met geavanceerde beveiligingstools, wordt een formidabele barrière gecreëerd tegen de bedreigingen die ransomware met zich meebrengt..

Eindelijk, Door regelmatige procedures voor gegevensback-up te implementeren, wordt ervoor gezorgd dat, in geval van een aanval, de kritieke informatie van uw bedrijf blijft veilig en herstelbaar. Back-ups buiten de site, hetzij in de cloud of via een externe schijf die niet constant verbonden is met uw netwerk, kan uw organisatie behoeden voor aanzienlijk gegevensverlies en downtime.

Tenslotte, De sleutel tot verdediging tegen Magniber-ransomware ligt in een veelzijdige en proactieve aanpak van cyberbeveiliging. Door op de hoogte te blijven van bedreigingen, gebruikmakend van geavanceerde beveiligingstools zoals SpyHunter, het bevorderen van cybersecuritybewustzijn, en het onderhouden van robuuste back-upstrategieën, U kunt uw digitale omgeving beschermen tegen het voortdurend veranderende landschap van cyberdreigingen.

- Stap 1

- Stap 2

- Stap 3

- Stap 4

- Stap 5

Stap 1: Scannen op Magniber Ransomware met SpyHunter Anti-Malware Tool

Ransomware Automatische verwijdering - Videogids

Stap 2: Uninstall Magniber Ransomware and related malware from Windows

Hier is een methode om in een paar eenvoudige stappen die moeten in staat zijn om de meeste programma's te verwijderen. Geen probleem als u Windows 10, 8, 7, Vista of XP, die stappen zal de klus te klaren. Slepen van het programma of de map naar de prullenbak kan een zeer slechte beslissing. Als je dat doet, stukjes van het programma worden achtergelaten, en dat kan leiden tot een instabiel werk van uw PC, fouten met het bestandstype verenigingen en andere onaangename activiteiten. De juiste manier om een programma te krijgen van je computer is deze ook te verwijderen. Om dat te doen:

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Stap 3: Verwijder eventuele registers, gemaakt door Magniber Ransomware op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, gemaakt door Magniber Ransomware daar. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Voor het starten "Stap 4", alsjeblieft laars terug in de normale modus, in het geval dat u op dit moment in de Veilige modus.

Dit stelt u in staat om te installeren en gebruik SpyHunter 5 geslaagd.

Stap 4: Start uw pc op in de veilige modus om Magniber Ransomware te isoleren en te verwijderen

Stap 5: Probeer om bestanden versleuteld te herstellen door Magniber Ransomware.

Methode 1: Gebruik STOP Decrypter van Emsisoft.

Niet alle varianten van deze ransomware kan worden ontsleuteld gratis, maar we hebben de decryptor gebruikt door onderzoekers die vaak wordt bijgewerkt met de varianten die uiteindelijk gedecodeerd toegevoegd. U kunt proberen en decoderen van uw bestanden met behulp van de onderstaande instructies, maar als ze niet werken, dan helaas uw variant van de ransomware virus is niet decryptable.

Volg de onderstaande instructies om de Emsisoft decrypter gebruiken en decoderen van uw bestanden gratis. Je kan Download de Emsisoft decryptiehulpmiddel hier gekoppeld en volg de stappen hieronder:

1 Klik met de rechtermuisknop op de decrypter en klik op Als administrator uitvoeren zoals hieronder getoond:

2. Ben het eens met de licentievoorwaarden:

3. Klik op "Map toevoegen" en voeg vervolgens de mappen waarin u bestanden gedecodeerd zoals hieronder afgebeeld:

4. Klik op "decoderen" en wacht tot uw bestanden te decoderen.

Aantekening: Krediet voor de decryptor gaat naar onderzoekers die de doorbraak hebben gemaakt met dit virus Emsisoft.

Methode 2: Gebruik software voor gegevensherstel

Ransomware-infecties en Magniber Ransomware hebben tot doel uw bestanden te versleutelen met behulp van een versleutelingsalgoritme dat erg moeilijk te ontsleutelen kan zijn. Dit is de reden waarom we een data recovery-methode die u kunnen helpen rond gaan direct decryptie en proberen om uw bestanden te herstellen hebben gesuggereerd. Houd er rekening mee dat deze methode niet kan worden 100% effectief, maar kan ook u helpen een veel of weinig in verschillende situaties.

Klik gewoon op de link en op de websitemenu's bovenaan, kiezen Data herstel - Data Recovery Wizard voor Windows of Mac (afhankelijk van uw besturingssysteem), en download en voer vervolgens de tool uit.

Magniber Ransomware-FAQ

What is Magniber Ransomware Ransomware?

Magniber Ransomware is een ransomware infectie - de schadelijke software die geruisloos uw computer binnenkomt en de toegang tot de computer zelf blokkeert of uw bestanden versleutelt.

Veel ransomware-virussen gebruiken geavanceerde versleutelingsalgoritmen om uw bestanden ontoegankelijk te maken. Het doel van ransomware-infecties is om te eisen dat u een losgeld betaalt om toegang te krijgen tot uw bestanden.

What Does Magniber Ransomware Ransomware Do?

Ransomware is in het algemeen een kwaadaardige software dat is ontworpen om de toegang tot uw computer of bestanden te blokkeren totdat er losgeld wordt betaald.

Ransomware-virussen kunnen dat ook uw systeem beschadigen, corrupte gegevens en verwijder bestanden, resulterend in het permanent verlies van belangrijke bestanden.

How Does Magniber Ransomware Infect?

Via verschillende manieren. Magniber Ransomware Ransomware infecteert computers door te worden verzonden via phishing-e-mails, met virusbijlage. Deze bijlage is meestal gemaskeerd als een belangrijk document, zoals een factuur, bankdocument of zelfs een vliegticket en het ziet er erg overtuigend uit voor gebruikers.

Another way you may become a victim of Magniber Ransomware is if you download een nep-installatieprogramma, crack of patch van een website met een lage reputatie of als u op een viruslink klikt. Veel gebruikers melden dat ze een ransomware-infectie hebben opgelopen door torrents te downloaden.

How to Open .Magniber Ransomware files?

U can't zonder decryptor. Op dit punt, de .Magniber Ransomware bestanden zijn versleutelde. U kunt ze pas openen nadat ze zijn gedecodeerd met een specifieke decoderingssleutel voor het specifieke algoritme.

Wat te doen als een decryptor niet werkt?

Raak niet in paniek, en maak een back-up van de bestanden. Als een decryptor uw niet heeft gedecodeerd .Magniber Ransomware bestanden succesvol, wanhoop dan niet, omdat dit virus nog steeds nieuw is.

Kan ik herstellen ".Magniber Ransomware" Bestanden?

Ja, soms kunnen bestanden worden hersteld. We hebben er verschillende voorgesteld bestandsherstelmethoden dat zou kunnen werken als je wilt herstellen .Magniber Ransomware bestanden.

Deze methoden zijn op geen enkele manier 100% gegarandeerd dat u uw bestanden terug kunt krijgen. Maar als je een back-up hebt, uw kansen op succes zijn veel groter.

How To Get Rid of Magniber Ransomware Virus?

De veiligste en meest efficiënte manier voor het verwijderen van deze ransomware-infectie is het gebruik van een professioneel antimalwareprogramma.

Het scant en lokaliseert de Magniber Ransomware-ransomware en verwijdert het vervolgens zonder verdere schade toe te brengen aan uw belangrijke .Magniber Ransomware-bestanden.

Kan ik ransomware melden aan de autoriteiten??

In het geval dat uw computer is geïnfecteerd met een ransomware-infectie, u kunt dit melden bij de lokale politie. Het kan autoriteiten over de hele wereld helpen de daders van het virus dat uw computer heeft geïnfecteerd, op te sporen en te achterhalen.

Onder, we hebben een lijst met overheidswebsites opgesteld, waar u aangifte kunt doen als u slachtoffer bent van een cybercrime:

Cyberbeveiligingsautoriteiten, verantwoordelijk voor het afhandelen van ransomware-aanvalsrapporten in verschillende regio's over de hele wereld:

Duitsland - Officieel portaal van de Duitse politie

Verenigde Staten - IC3 Internet Crime Complaint Center

Verenigd Koninkrijk - Actie Fraude Politie

Frankrijk - Ministerie van Binnenlandse Zaken

Italië - Staatspolitie

Spanje - Nationale politie

Nederland - Politie

Polen - Politie

Portugal - Gerechtelijke politie

Griekenland - Cyber Crime Unit (Griekse politie)

India - Mumbai politie - Cel voor onderzoek naar cybercriminaliteit

Australië - Australisch High Tech Crime Centre

Op rapporten kan in verschillende tijdsbestekken worden gereageerd, afhankelijk van uw lokale autoriteiten.

Kunt u voorkomen dat ransomware uw bestanden versleutelt??

Ja, u kunt ransomware voorkomen. De beste manier om dit te doen, is ervoor te zorgen dat uw computersysteem is bijgewerkt met de nieuwste beveiligingspatches, gebruik een gerenommeerd anti-malwareprogramma en firewall, maak regelmatig een back-up van uw belangrijke bestanden, en klik niet op kwaadaardige links of het downloaden van onbekende bestanden.

Can Magniber Ransomware Ransomware Steal Your Data?

Ja, in de meeste gevallen ransomware zal uw gegevens stelen. It is a form of malware that steals data from a user's computer, versleutelt het, en eist vervolgens losgeld om het te decoderen.

In veel gevallen, de malware-auteurs of aanvallers zullen dreigen de gegevens of te verwijderen publiceer het online tenzij het losgeld wordt betaald.

Kan ransomware WiFi infecteren??

Ja, ransomware kan WiFi-netwerken infecteren, aangezien kwaadwillende actoren het kunnen gebruiken om controle over het netwerk te krijgen, vertrouwelijke gegevens stelen, en gebruikers buitensluiten. Als een ransomware-aanval succesvol is, dit kan leiden tot verlies van service en/of gegevens, en in sommige gevallen, financiële verliezen.

Moet ik ransomware betalen?

Geen, je moet geen afpersers van ransomware betalen. Betalen moedigt criminelen alleen maar aan en geeft geen garantie dat de bestanden of gegevens worden hersteld. De betere aanpak is om een veilige back-up van belangrijke gegevens te hebben en in de eerste plaats waakzaam te zijn over de beveiliging.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, de hackers hebben mogelijk nog steeds toegang tot uw computer, gegevens, of bestanden en kunnen blijven dreigen deze openbaar te maken of te verwijderen, of ze zelfs gebruiken om cybercriminaliteit te plegen. In sommige gevallen, ze kunnen zelfs doorgaan met het eisen van extra losgeld.

Kan een ransomware-aanval worden gedetecteerd??

Ja, ransomware kan worden gedetecteerd. Antimalwaresoftware en andere geavanceerde beveiligingstools kan ransomware detecteren en de gebruiker waarschuwen wanneer het op een machine aanwezig is.

Het is belangrijk om op de hoogte te blijven van de nieuwste beveiligingsmaatregelen en om beveiligingssoftware up-to-date te houden om ervoor te zorgen dat ransomware kan worden gedetecteerd en voorkomen.

Worden ransomware-criminelen gepakt?

Ja, ransomware-criminelen worden gepakt. Wetshandhavingsinstanties, zoals de FBI, Interpol en anderen zijn succesvol geweest in het opsporen en vervolgen van ransomware-criminelen in de VS en andere landen. Naarmate ransomware-bedreigingen blijven toenemen, dat geldt ook voor de handhavingsactiviteiten.

About the Magniber Ransomware Research

De inhoud die we publiceren op SensorsTechForum.com, this Magniber Ransomware how-to removal guide included, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen de specifieke malware te verwijderen en uw versleutelde bestanden te herstellen.

Hoe hebben we het onderzoek naar deze ransomware uitgevoerd??

Ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, en als zodanig, we ontvangen dagelijkse updates over de nieuwste malware- en ransomware-definities.

Bovendien, the research behind the Magniber Ransomware ransomware threat is backed with VirusTotal en NoMoreRansom project.

Om de ransomware-dreiging beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Als een site die sindsdien is toegewijd aan het verstrekken van gratis verwijderingsinstructies voor ransomware en malware 2014, De aanbeveling van SensorsTechForum is let alleen op betrouwbare bronnen.

Hoe betrouwbare bronnen te herkennen:

- Controleer altijd "Over ons" webpagina.

- Profiel van de maker van de inhoud.

- Zorg ervoor dat er echte mensen achter de site staan en geen valse namen en profielen.

- Controleer Facebook, LinkedIn en Twitter persoonlijke profielen.