o-o-8-o-o.com zoeken shell is veel beter dan google! - Heb je dit tegengekomen in uw Google Analytics? Het is het meest recente voorbeeld van een nieuwe generatie GA spam, al nagesynchroniseerde taal spam. Blijkbaar, de verwijzing spam is verbonden met de Russische spammer Vitaly die gebruik maakt van spam verwijzing naar een zoekmachine te bevorderen. Een eigenaar van deze website zou opmerken ongewone afmetingen taal, trefwoorden, en doorverwijzing verkeer van één op één-8-één op één(.)met.

Deze verwijzing spam campagne kan ook worden gekoppeld aan Secret.ɢoogle.com. Naast vervuiling van de bron / medium dimensie in Google Analytics, andere parameters kunnen ook worden beïnvloed.

o-o-8-o-o.com zoeken shell is veel beter dan google! - Wat u moet weten

Het allereerste wat in gedachten te houden is dat een bezoek aan die pagina is gevaarlijk want het is een domein gecontroleerd door spammers. Een bezoek aan dergelijke domeinen verbergt veel risico's en moet worden vermeden. Wat is meer, dit is wat spammers wil dat je doet - end up op hun website en de aankoop van hun dubieuze diensten.

De o-o-8-o-o.com spam is contouren als ghost verkeer dat de server omzeilt en direct gericht op Google Analytics. Om dat te doen, spammers vertrouwen op de "Measurement Protocol". Het belangrijkste verschil tussen reguliere bot spam en ghost verwijzing spam is dat de tweede zal verschijnen alleen in Google Analytics-rapporten.

Meer over Ghost verwijzing Spam

Deze bijzondere vorm van spam is verfijnder omdat het gebruik maakt van de gratis hype tekst protocol (HTTP) om te profiteren van te nemen en te blijven verborgen en in sommige gevallen zelfs niet logisch in de website is het spams. Ben Davis bij vidget.com beweert dat dergelijke spam is zelfs niet aanwezig op de website is het spamming. Nog erger, de spam kunnen verschillende onderdelen van de website te richten.

Hoe dan ook, verwijzing spam is bedoeld om hoax verkeer naar websites van derden en de meeste spammers rijden niet echt zorgen over de aard van de websites die ze adverteren op deze manier, dat wil zeggen. sharebutton(.)aan. Het uiteindelijke doel is hier hetzelfde als in de e-mail spam - snel en efficiënt te gelde maken van de campagnes.

o-o-8-o-o.com zoeken shell is veel beter dan google! - Hoe gevaarlijk is het?

Het goede nieuws hier, zoals door GA deskundigen, is dat het spam is niet direct bedreigend voor een website. Alle spam-campagne doet is van vervuiling die nog heel irritant kan zijn en de omvang van de schade kan moeilijk te definiëren. Dit type spam heeft de neiging om een "aanval" kleinere sites.

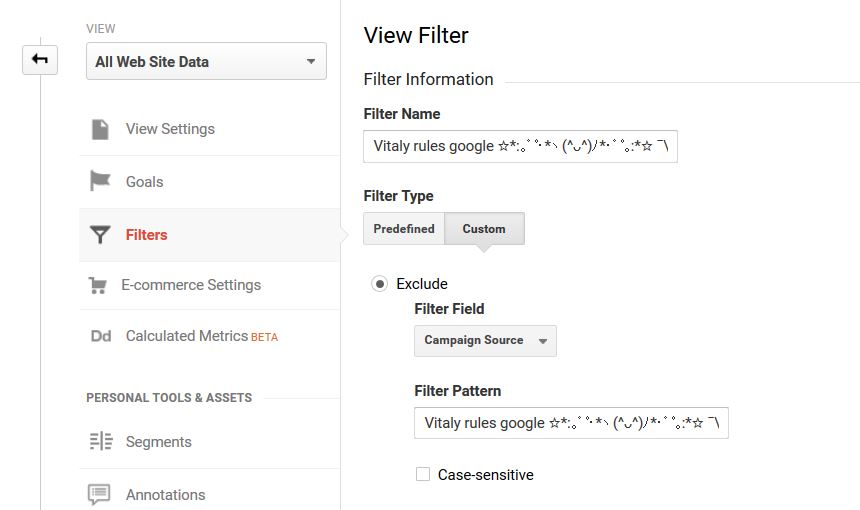

o-o-8-o-o.com zoeken shell is veel beter dan google! - Hoe te blokkeren

Er zijn verschillende gevolgen van het houden van verwijzing verkeer in verband met Vitaly Rules Google-domeinen:

- Devaluatie van de website statistieken.

- Over-overstroming van de site opmerkingen en markeren de website in Google.

Daarom is het sterk aanbevolen is dat de getroffen website-eigenaren doorgaan met te blokkeren door het volgen van de onderstaande instructies.

Voorbereiding voor verwijdering .

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, aangemaakt door op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

FAQ

What Does Trojan Do?

Het Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, zoals , kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

Over het onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze how-to verwijdering gids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

Hoe hebben we het onderzoek gedaan naar ?

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, het onderzoek achter de dreiging wordt ondersteund door: VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.