Beveiligingsonderzoekers van Elastic Security Labs hebben een rapport uitgebracht diepgaande analyse van een langlopende Linux-malwarecampagne die bekend staat als Balling. Ondanks de ondoordachte code en de primitieve aanvalsmethoden, Outlaw blijft opmerkelijk volhardend. Deze malware is een goed voorbeeld van hoe basistactieken, in combinatie met slimme automatisering, kan een wereldwijde botnet-operatie aandrijven.

Outlaw-malware: Een aanhoudende bedreiging die zich voor het oog verbergt

Voor het eerst waargenomen enkele jaren geleden, De Outlaw-malwarecampagne is zich blijven ontwikkelen en blijft vertrouwen op brute kracht en muntmijnbouw tactieken om te propageren. Het richt zich Linux-servers door te scannen op zwakke SSH-referenties, hen infecteren, en vervolgens die systemen gebruiken om zich verder te verspreiden.

In tegenstelling tot geavanceerde malware, Outlaw gebruikt geen sluipende ontwijkingstechnieken. Plaats, het slaagt door eenvoudig te zijn, aanpasbaar, en geautomatiseerd. Onderzoekers observeerden het met behulp van aangepaste open-source tools zoals XMRig voor crypto mining en IRC ShellBots voor commando en controle, zonder veel moeite om zijn activiteiten te verbergen.

Hoe Outlaw infecteert en zich uitbreidt

Stap 1: Initiële toegang via SSH Brute-Forcing

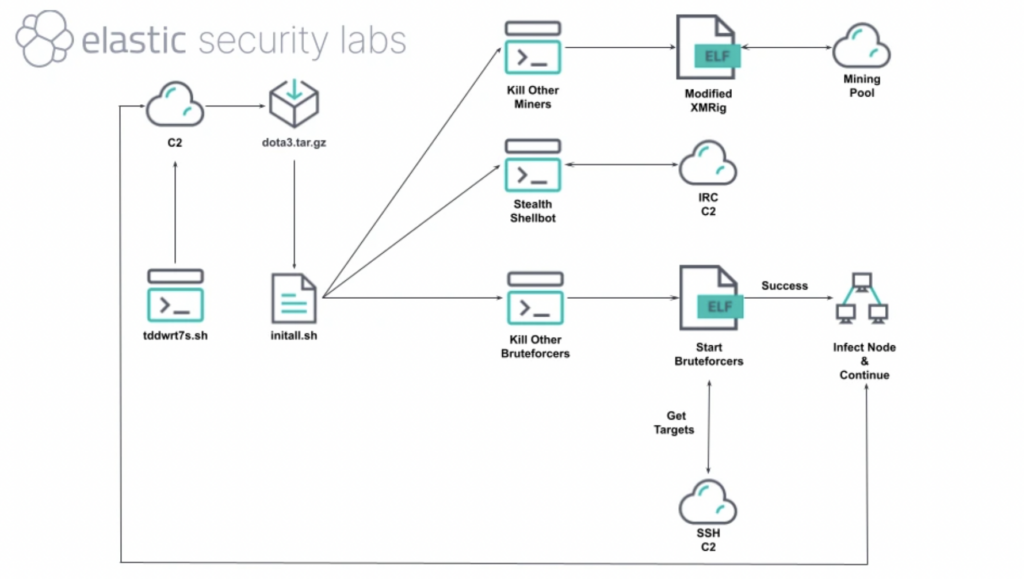

De malware krijgt toegang via grootschalige brute-force-aanvallen met behulp van de ingebouwde module, bliksem. Het haalt doel-IP's op van zijn command-and-control-servers en probeert in te loggen met behulp van algemene of standaardreferenties. Wanneer toegang wordt verkregen, de malware installeert zichzelf en start de infectiecyclus.

Stap 2: Payload-implementatie en cron-gebaseerde persistentie

Outlaw downloadt een tarball-bestand met meerdere payloads en voert een initialisatiescript uit (`initall.sh`). Het script stelt verborgen mappen in (zoals ~/.configrc6) om schadelijke binaire bestanden op te slaan, en installeert meerdere cron-jobs om de componenten regelmatig opnieuw op te starten en bij het opnieuw opstarten.

Stap 3: Mijnbouw en afstandsbediening

De malware installeert een aangepaste versie van XMRig om cryptocurrency te minen met behulp van de bronnen van de geïnfecteerde server. Het maakt ook verbinding met IRC-gebaseerde C2-kanalen om externe opdrachten te ontvangen via ShellBot varianten.

Stap 4: Wormachtige voortplanting

Geïnfecteerde servers worden vervolgens gebruikt om lokale subnetten en externe IP's te scannen, het herhalen van het SSH brute-force aanvalspatroon. Hierdoor kan de malware zijn botnet uitbreiden op een manier die wormachtig manier met weinig handmatige inspanning van de operators.

Wat maakt Outlaw zo effectief??

De effectiviteit van Outlaw ligt in een combinatie van factoren die, terwijl ongesofisticeerd, zijn verrassend krachtig. De eenvoud is de sleutel, omdat het afhankelijk is van bekend, betrouwbare aanvalsmethoden zonder de noodzaak van zero-day exploits of privilege escalation-technieken. Eenmaal ingezet, het gedijt door automatisering, het werkt met weinig tot geen menselijke tussenkomst terwijl het zich verspreidt en zichzelf in stand houdt.

De malware toont ook een sterke veerkracht, met behulp van cron-jobs en ingebouwde kill-switch-logica om opnieuw op te starten als het programma is beëindigd en zelfs andere malware te verwijderen die mogelijk concurreert om systeembronnen. Misschien wel het meest opvallend, Outlaw heeft een breed aanvalsoppervlak, die bijna elke fase van de MIJTER ATT&CK-raamwerk. Dit vormt zowel een uitdaging voor verdedigers als een kans voor bedreigingsjagers om de activiteit ervan op meerdere vectoren te identificeren..

Menselijke betrokkenheid achter de malware

Honeypot-onderzoek van Elastic onthulde tekenen van realtime menselijke interactie. Operators werden gezien terwijl ze handmatig opdrachten typten, typefouten corrigeren, en het on-the-fly aanpassen van scriptgedrag – bewijs dat zelfs eenvoudige botnets zoals Outlaw beheerd kunnen worden door actieve dreigingsactoren met evoluerende tactieken.

Waarom deze malware belangrijk is

Outlaw is niet flitsend. Het maakt geen gebruik van nul-dagen of geavanceerde exploits. Maar de lange levensduur en het operationele succes bewijzen dat basistactieken, indien goed uitgevoerd en geautomatiseerd, kan een echte bedreiging vormen, vooral voor slecht beveiligde Linux-systemen.

De stille evolutie van deze malware is een wake-upcall voor systeembeheerders: Onderschat bedreigingen met een lage complexiteit niet. Slechte wachtwoordhygiëne en een gebrek aan systeembewaking kunnen de deur openen voor bedreigingen zoals Outlaw, die in stilte bronnen kapen en onopgemerkt blijven..

Defensieve aanbevelingen tegen Outlaw

- Gebruik sterk, unieke SSH-referenties en schakel wachtwoordauthenticatie uit waar mogelijk.

- Controleer op onverwachte cron-taken of verborgen mappen zoals

~/.configrc6. - Scan systemen op bekende varianten van XMRig- of ShellBot-malware.

- Segmenteer netwerkverkeer en beperk uitgaande IRC- en mining poolcommunicatie.

Conclusie

De Outlaw Linux-malware is een krachtige herinnering dat cybercriminaliteit niet altijd geavanceerde hulpmiddelen vereist. Soms, volharding, automatisering, en wijdverbreide scanning zijn alles wat een dreigingsactor nodig heeft. Organisaties die afhankelijk zijn van Linux-infrastructuur, moeten nu stappen ondernemen om systemen te beveiligen en te controleren op indicatoren van inbreuken. Simpelweg omdat simpele bedreigingen zoals Outlaw vaak het moeilijkst te detecteren zijn… Tot het te laat is.