Wat is Segurazo Real-time bescherming? Wat doet Segurazo Real-time bescherming? Is Segurazo Real-Time Protection beveiligen? Kunt u rekenen op Segurazo Real-Time Protection? Is Segurazo Real-Time Protection een infectie?

Segurazo Real-Time Virus Protection

De Segurazo Real-Time Protection is een onveilig wapen gebruikt tegen computersysteem klanten wereldwijd. Het vervuilt het algemeen via phishing-e-mailberichten. Onze post geeft een overzicht van haar acties op basis van de verzamelde monsters en ook beschikbaar verslagen, evenzo kan het praktisch zijn in een poging om de infectie te elimineren.

bedreiging Samenvatting

| Naam | Real-time bescherming Lite virus |

| Type | Trojan / Rogue antvirus |

| Korte Omschrijving | Rogue antivirus software, met Trojan Horse componenten erin. Deel van de Antivirus Segurazo familie van bedreigingen. |

| Symptomen | Uw computer kan vertragen en beginnen met het chaotische pop-ups weer te geven. Een infectie met een Trojan kan optreden, dat uw gegevens en wachtwoorden in gevaar kunnen brengen.. |

| Distributie Methode | Gebundeld downloads. Webpagina's die zij kunnen adverteren. |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Gebruikerservaring | Word lid van onze Forum te bespreken Real-Time Protection Lite virus. |

Segurazo Real-Time Virus Protection – Meer informatie en Activiteit

Gebruikers op Reddit forums gemeld hebben dat Segurazo Real-time Protection antivirus niet gemakkelijk kan worden verwijderd. Eén gebruiker had het volgende te verslag:

Geplaatst byu / ProfessorSqueakyTits

2 maanden geleden

Hoe te verwijderen “Segurazo Real Time Protection Lite” en “Segurazo AntiVirus.”

TipDeze “antivirus” is eigenlijk een scam en bevat virussen. Als u een scan op het met de juiste antivirus geïnstalleerd, je zult zien dat de uninstaller probeert een Malware Generator run, aka een Trojan-virus. Ik weet niet hoe deze software werd geïnstalleerd op mijn laptop, en ik neem aan dat je niet ook niet. DO NOT RUN “SegurazoUninstaller.exe” HET ZAL ENKEL maken het moeilijker om zich te ontdoen van!!!!!! Het gaan in de instellingen en verwijderen uit de lijst met apps doet precies dezelfde zaak. De enige manier waarop ik kon ontdoen van Segurazo was om Malwarebytes installeren, een gratis en echte anti-virus. Met behulp van de gratis 14 day trial (geen credit card info nodig), Ik heb een scan, en de meeste van de Segurazo bestanden kwam als verdacht. Malwarebytes quarantaine deze bestanden, vraagt dan om een herstart te doen, zodat het hen kunt verwijderen. Nadien, Ik was eindelijk Seguarzo gratis! Sommige mensen kunnen hebben om meerdere scans doen om volledig te ontdoen van, maar het werkt toch. Ik hoop dat het helpt je :)

De Segurazo Real-Time Protection is een schurkenstaat applicatie die nep-scan resulteert in een poging om techniek klanten kunnen produceren in het krijgen van de volledige versie. Segurazo kunnen worden verpakt in freeware installateurs, of kan worden gedownload door haar officiële website die momenteel op het internet (met ingang van maart 2020). Volgens de officiële website, “Segurazo is een wereldwijde I.T veiligheid en beveiliging bedrijf maken gebruik van de toekomstige generatie innovaties uitgebreide veiligheid en persoonlijke levenssfeer aan zowel particulieren als zakelijke organisaties bieden”. Niettemin, gebruikers zijn complainig over het programma, specifieker– met betrekking tot niet in staat om het volledig uit hun systemen te verwijderen.

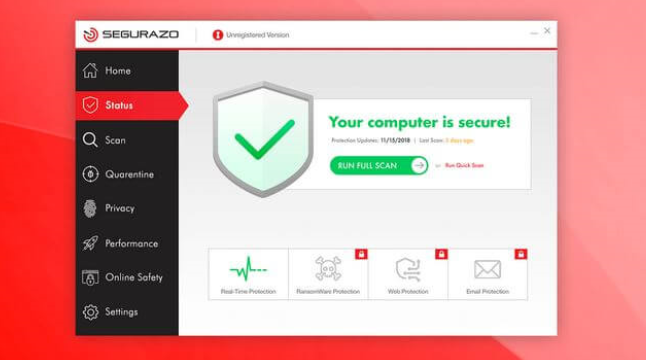

Een van de nieuwste varianten van de nep-antivirus lijkt er als volgt uit:

In het geval dat je niet in gedachten te houden deze applicatie zelf te downloaden, het zou kunnen zijn opgenomen in uw systeem in een van de Voldoen aan wegen:

E-mail phishing-berichten-– De hackers kunnen e-mailberichten die op grote schaal bekend bedrijven of oplossingen die de individuen kunnen worden gebruik te maken opleveren sturen. In het geval van de Segurazo Anti-virus kan het deel uitmaken van een security suite te worden.

-Hacker gecontroleerde websites— De wetsovertreders kan tal van infectie verwijdering sites en antivirus-gerelateerde landing webpagina's die de schadelijke app als een efficiënte optie voor de risico's zal bevorderen creëren.

Download en installeer Portals— De cyberpunks kunnen downloaden sites die zeker zal verschijnen als legitieme websites waar software applicatie kan worden verkregen bij creëren. De versies kunnen ook echte en ook betrouwbare websites door het gebruik van valse of gejat ontwikkelaar kwalificaties worden ingediend.

File-sharing netwerken— Wat nog gevaarlijker grenzen aan deze voorbeelden is dat ze gemakkelijk kunnen worden gedistribueerd naar een groot deel van de klanten over de hele wereld. De meeste voorbeeld is de BitTorrent innovatie.

Als de hackers betrokken zijn geweest bij de productie van verschillende andere toepassingen de Segurazo Real-time bescherming kan rustig worden ingezet met zich mee. We herinneren onze kijkers dat op enig moment de circulatie strategieën kunnen transformeren.

Wanneer de Segurazo Real-time bescherming is geïnstalleerd de individuen kan een kennis op zoek etalage die wordt gemaakt om te kijken als enige feitelijke veiligheid toepassing te zien. De meeste malware die vallen onder deze categorie is zeker testvariaties– ze zullen minimale functionaliteit evenals prod de patiënten presenteren recht in de uitgaven voor een volledige versie. Om ze te manipuleren rechts in het doen, zodat ze zeker zal zorgen voor problemen zou kunnen zijn non-existent.

De meerderheid van de gedetecteerde variaties van de Segurazo Anti-virus verlies onder de classificatie van fraude toepassingen die worden– zij zullen beveiligingssoftware programma vormen en kan bovendien leveren attributen, zoals faux systeem optimalisaties. Voor de typische computer van de klant is het misschien een uitdaging zijn om te zeggen of het zijn een feitelijke of een scam anti-virus programma dat draait.

Gevolgen van het hebben van zulk een rip-off programma opgezet kan één van de volgende zijn:

geautomatiseerde start– De malafide programma kan worden ingesteld op een zodanige wijze waarop de primaire component zal starten wanneer de computer wordt gestart. Het toegang kan ook uitschakelen om het herstel boot opties die de verwijdering van het programma zal zeer moeilijk maken.

extra Malware— De Segurazo Antivirus kan worden gebruikt om andere bedreigingen te leveren aan de reeds gecompromitteerde machines. Dit kan onder meer ransomware en cryptogeld mijnwerkers.

Windows Registry Changes— Zodra deze is geïnstalleerd de valse beveiligingssoftware kunt bewerken bestaande vermeldingen in het Windows-register en ook die in verband met het te creëren. De gevolgen hiervan zijn onder andere problemen bij het uitvoeren van bepaalde processen en functies. De gebruikers kunnen ook last heeft van ernstige problemen met de prestaties en onverwachte fouten.

beveiliging Bypass— De belangrijkste motor kan ook zoeken naar eventuele bestaande beveiligingstoepassingen dat het kan voorkomen dat correct worden uitgevoerd. Dit geldt ook voor legitieme anti-virus programma's, virtual machine hosts en firewalls.

Gevoelige gegevens Oogsten— Veel van de bijbehorende bedreigingen zijn gevonden om informatie die de identiteit van de identiteit van de slachtoffers kan blootstellen kapen.

Verwijder Segurazo Real-Time Protection Virus Trojan

Als u wilt dat de Segurazo Antivirus ongewenste software van uw computer te verwijderen raden wij u aan een specifiek anti-malware software te gebruiken. Met een dergelijke anti-malware programma, uw computer met een betere bescherming te blijven en gezond te blijven qua vermogen in de toekomst.

Voorbereiding voor het verwijderen van Real-time bescherming Lite virus.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op Real-Time Protection Lite virus met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, gemaakt door Real-time bescherming Lite virus op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, gemaakt door Real-time bescherming Lite virus er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by Real-Time Protection Lite virus on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

Veelgestelde vragen over Real-Time Protection Lite-virus

What Does Real-Time Protection Lite virus Trojan Do?

The Real-Time Protection Lite virus Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, zoals het Real-Time Protection Lite-virus, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can Real-Time Protection Lite virus Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can Real-Time Protection Lite virus Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

Over het Real-Time Protection Lite-virusonderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze Real-Time Protection Lite virus how-to verwijderingsgids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

Hoe hebben we het onderzoek naar het Real-Time Protection Lite-virus uitgevoerd?

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the Real-Time Protection Lite virus threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.