Was ist Segurazo Echtzeitschutz? Was bedeutet Segurazo Echtzeitschutz? Ist Segurazo Echtzeitschutz sichern? Können Sie verlassen sich auf Segurazo Echtzeitschutz? Ist Segurazo Echtzeitschutz eine Infektion?

Segurazo Echtzeit-Virenschutz

Der Segurazo Real-Time Protection ist eine unsichere Waffe gegen Computersystem Kunden weltweit im Einsatz. Es verseucht Regel über Phishing-E-Mails. Unser Beitrag gibt einen Überblick über ihre Maßnahmen entsprechend den gesammelten Proben und auch Aufzeichnungen, Ebenso könnte es sinnvoll sein, bei dem Versuch, um die Infektion zu beseitigen.

Threat Zusammenfassung

| Name | Echtzeitschutz Lite Virus |

| Art | Trojan / Rogue antvirus |

| kurze Beschreibung | Rogue Antivirus-Software, Trojanisches Pferd enthält Komponenten, die in ihm. Teil der Antivirus Segurazo Familie von Bedrohungen. |

| Symptome | Ihr Computer verlangsamen und beginnt chaotisch Pop-ups angezeigt werden. Eine Infektion mit einem Trojaner kann auftreten,, das könnte Ihre Daten und Passwörter gefährden.. |

| Verteilungsmethode | Gebündelte Downloads. Web-Seiten, die sie werben können. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Benutzererfahrung | Abonnieren Sie unseren Forum Echtzeitschutz Lite Virus zu Besprechen. |

Segurazo Echtzeit-Virenschutz – Weitere Informationen und Neuigkeiten

Benutzer auf Reddit Foren habe gemeldet dass Segurazo Echtzeitschutz Antivirus kann nicht einfach entfernt werden. Ein Nutzer hatte folgendes zu berichten:

byu / ProfessorSqueakyTits Posted

2 vor wenigen Monaten

So deinstallieren “Segurazo Echtzeit-Schutz Lite” und “Segurazo Antivirus.”

SpitzeDies “Antivirus” ein Betrug ist tatsächlich und enthält Viren. Wenn Sie eine Scan es mit dem richtigen Anti-Virus installiert, Sie werden sehen, dass das Deinstallationsprogramm versucht, einen Malware-Generator zu laufen, aka einem Trojaner-Virus. Ich weiß nicht, wie diese Software auf meinem Laptop installiert hätte, und ich nehme an, Sie auch nicht tun. DO NOT RUN “SegurazoUninstaller.exe” Es wird nur machen es schwieriger loswerden!!!!!! Möchten Sie zu den Einstellungen in und aus der Liste der Apps zu deinstallieren tut exakt das gleiche Ding. Der einzige Weg, ich Segurazo loswerden konnte, war Malwarebytes zu installieren, ein freier und REAL anti-Virus. Mit dem kostenlosen 14 Tage-Testversion (Keine Info Kreditkarte erforderlich), Ich habe einen Scan, und die meisten der Segurazo Dateien kam als verdächtig. Malwarebytes unter Quarantäne diese Dateien, dann aufgefordert, einen Neustart zu tun, damit es sie löschen können. Danach, Ich war schließlich Seguarzo frei! Manche Menschen können müssen mehrere Scans tun, um voll es loswerden, aber es funktioniert trotzdem. Hoffe, dass es hilft Ihnen, :)

Die Segurazo Real-Time Protection ist eine Schelm Anwendung, die gefälschten Scan-Ergebnisse in dem Bemühen, Technik Kunden in die Vollversion produzieren kann immer. Segurazo könnte in Freeware-Installateure verpackt werden, oder kann von ihrer offiziellen Website heruntergeladen werden, die derzeit auf dem Internet (Stand: März 2020). Nach der offiziellen Webseite, “Segurazo ist eine globale I.T Sicherheit Geschäftsprozess Nutzung von Innovationen zukünftiger Generation umfangreiche Sicherheit sowie Privatsphäre für Einzelpersonen sowie Corporate Organisationen anbieten”. Trotzdem, Benutzer haben über das Programm wurde complainig, genauer– nicht in der Lage in Bezug auf ihn zu entfernen völlig aus ihren Systemen.

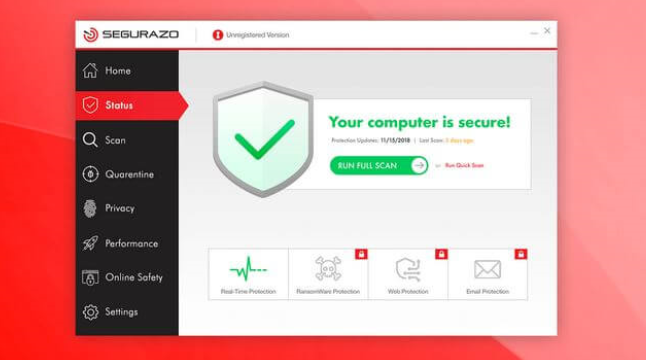

Eine der neuesten Varianten der gefälschten Antivirus erscheint wie die folgenden aussehen:

Falls Sie nicht tragen Sie daran, diese Anwendung Herunterladen selbst, es hätte man mit den Möglichkeiten in Ihrem System in einem der konformen enthalten:

E-Mail-Phishing-Nachrichten-– Der Hacker kann E-Mail-Nachrichten senden, die weithin bekannte Firmen oder Lösungen darstellen, dass die Personen verwendet werden könnten. Im Fall des Segurazo Anti-Virus kann es Teil einer Sicherheits-Suite wird.

Hacker-Controlled Websites— Die lawbreakers können zahlreiche Infektion Entfernung Websites und Anti-Virus-ähnliche Landung Webseiten erstellen, die die schädliche App als eine effiziente Möglichkeit, gegen die Risiken fördern.

Herunterladen und Installieren von Portal— Die Cyberpunks können Download-Sites erstellen, die sicher wie legit Websites erscheinen, wo Software-Anwendung können abgerufen werden unter. Die Versionen können auch auf echte und auch zuverlässige Websites eingereicht werden von falschen oder Swiped Entwickler Qualifikationen Verwendung.

File-Sharing-Netzwerke— Was ist noch gefährlicher stoßen diese Beispiele ist, dass sie bequem weltweit zu einem großen Teil von Kunden verteilt werden. Das Beispiel ist die BitTorrent Innovation.

Wenn der Hacker hat in der Herstellung von verschiedenen anderen Anwendungen des Segurazo Echtzeitschutz kann ruhig entfaltet wird zusammen mit ihm beteiligt. Wir haben unsere Zuschauer daran erinnern, dass die Zirkulation Strategien jederzeit verändern kann.

Wenn der Segurazo Echtzeitschutz installiert ist, die Personen möglicherweise eine kennen suche Fensteranzeige sehen, die wie jede tatsächliche Sicherheitsanwendung suchen erstellt werden. Die Mehrheit der Malware, die unter diese Kategorie fallen wird sicherlich Test Variationen– sie werden die Betroffenen minimale Funktionalität sowie prod präsentieren rechts in eine Vollversion zu verbringen. Um sie zu manipulieren Recht das zu tun, so werden sie sicherlich nicht existent könnten Probleme schaffen.

Die Mehrheit der erfaßten Variationen des Segurazo Anti-Virus Verlust unter der Klassifizierung von Betrug applictions– sie werden Sicherheits-Software-Programm darstellen und könnte zusätzlich Attribute wie faux Systemoptimierungen liefern. Für den typischen Computer Kunde könnte eine Herausforderung sein, es zu sagen, ob die sind ein tatsächliches oder ein Betrug Anti-Virus-Programm läuft.

Rückwirkungen mit einer solchen rip-off Programm eingerichtet kann eines der folgenden sein:

automatisierte Start– Der Schelm Programm kann so eingestellt werden, die die primäre Komponente starten, wenn das Computersystem gestartet wird,. Es kann ebenfalls deaktivieren Zugriff auf die Recovery-Boot-Optionen, die das Entfernen des Programms machen wird sehr schwierig.

zusätzliche Malware— Der Segurazo Antivirus kann andere Bedrohungen verwendet werden, um die bereits kompromittiert Maschinen zu liefern. Dies kann Ransomware und Kryptowährung Bergleute sind.

Windows Registry Changes— Sobald es die Rogue Security Software bearbeiten können bestehende Einträge in der Windows Registry installiert ist, und auch diejenigen mit ihr verbundenen erstellen. Die Folgen davon sind Probleme, wenn bestimmte Prozesse und Funktionen ausgeführt. Die Benutzer können auch schwerwiegende Leistungsprobleme und unerwartete Fehler auftreten.

Sicherheit Bypass— Die Hauptmaschine kann auch für alle vorhandenen Sicherheitsanwendungen suchen, die es von ordnungsgemäß ausgeführt verhindern. Dazu gehören legitime Anti-Virus-Programme, Hosts für virtuelle Maschinen und Firewalls.

Sensible Daten Harvesting— Viele der damit verbundenen Gefahren wurden, um Informationen kapern gefunden, dass die Identität, die Identität der Opfer aussetzen kann.

Entfernen Segurazo Echtzeitschutz Virus Trojan

Wenn Sie die Segurazo Antivirus unerwünschte Software von Ihrem Computer empfehlen wir entfernen möchten, dass Sie eine bestimmte Anti-Malware-Software verwenden. Mit einem solchen ein Anti-Malware-Programm, Ihr Computer wird mit einem besseren Schutz bleiben und gesund Performance-weise in der Zukunft bleiben.

Vorbereitung vor dem Echtzeitschutz Lite Virus entfernen.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scannen für Echtzeitschutz Lite Virus mit SpyHunter Anti-Malware-Tool

Schritt 2: Reinigen Sie alle Register, Real-Time Protection Lite-Virus auf Ihrem Computer erstellt.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, erstellt dort von Real-Time Protection Lite Virus. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by Real-Time Protection Lite virus on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

Häufig gestellte Fragen zum Real-Time Protection Lite-Virus

What Does Real-Time Protection Lite virus Trojan Do?

The Real-Time Protection Lite virus Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, wie Real-Time Protection Lite-Virus, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can Real-Time Protection Lite virus Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can Real-Time Protection Lite virus Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

Über die Real-Time Protection Lite-Virenforschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, Diese Anleitung zum Entfernen des Real-Time Protection Lite-Virus ist enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

Wie haben wir die Recherche zum Real-Time Protection Lite-Virus durchgeführt??

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the Real-Time Protection Lite virus threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.