Een nieuwe en verbeterde variant van de CryptoWall ransomware is infecteert computers wereldwijd in de afgelopen dagen. De nieuwe CryptoWall 3.0 maakt gebruik van een gelokaliseerde losgeld bericht en gaat het verkeer naar een website waar de slachtoffers kunnen betalen voor de decryptie sleutel nodig is om hun bestanden te ontsluiten via Tor en I2P anonieme netwerken.

CryptoWall is een bestand versleutelen type bedreiging, die eenmaal geactiveerd op de geïnfecteerde machine versleutelt bepaalde bestanden op en vraagt om een boete van $500 om het slachtoffer de decodeersleutel bieden. Het losgeld is in Bitcoin digitale valuta te worden betaald in de eerste 168 uur.

bedreiging Samenvatting

| Naam | CryptoWall 3.0 |

| Type | Ransomware |

| Korte Omschrijving | bestanden van de gebruiker zijn gecodeerd en onbruikbaar. |

| Symptomen | Een losgeld notitie wordt weergegeven aan het slachtoffer. |

| Distributie Methode | Via kwaadaardige attachments. |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

| Gebruikerservaring | Word lid van onze forum om bespreken CryptoWall 3.0. |

De nieuwe functies van CryptoWall 3.0

Nieuwe Tor naar Web gateways worden gebruikt door de nieuwe versie van CryptoWall: torman2.com, torforall.com, torroadsters.com, en torwoman.com. Een van hen doorverwijst het slachtoffer naar dezelfde webpagina met de betaling instructies, maar de id's voor het bijhouden van de betalingen zijn uniek.

De betalingstermijn wordt verlengd van vijf dagen tot een hele week, waarna de vergoeding wordt verhoogd tot $1000.

De boeven hebben extra bestanden die informatie bevatten over de betaling gemaakt en het herstel van de versleutelde data:

- HELP_DECRYPT.HTML: gebruikt uw webbrowser om informatie weer te geven over de dreiging, encryptie en betaalmethoden

- HELP_DECRYPT.PNG: bevat details over CryptoWall 3.0

- HELP_DECRYPT.TXT: hetzelfde als de vorige, maar in platte tekst

- HELP_DECRYPT.URL: gebruikt uw huidige webbrowser om de CryptoWall weer te geven 3.0 Decoderen service wanneer Windows wordt geladen

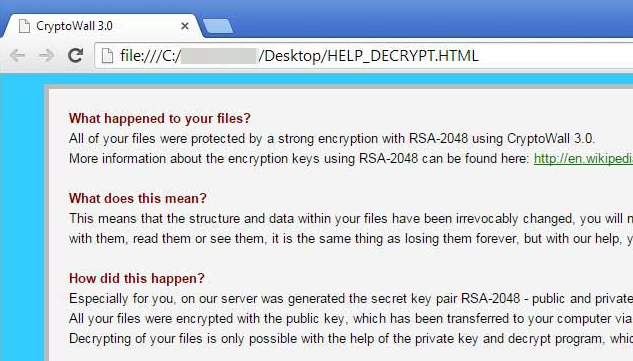

Het losgeld melding door CryptoWall 3.0 leest:

Wat gebeurde er met uw bestanden?

Al uw bestanden werden beschermd door een sterke encryptie met RSA-2048 met behulp van CryptoWall 3.0.

Meer informatie over de encryptiesleutels behulp van RSA-2048 kunt u hier vinden: https://en.wikipedia.org/wiki/RSA_(cryptosysteem)Wat betekent dit?

Dit betekent dat de structuur en de gegevens in bestanden onherroepelijk gewijzigd, u zult niet in staat zijn om te werken met hen, ze te lezen of te zien, het is hetzelfde als hen voor altijd te verliezen, maar met onze hulp, je kunt ze herstellen.Hoe kon dit gebeuren?

Speciaal voor jou, op onze server is gegenereerd het geheime sleutelpaar RSA-2048 – publieke en private.

Al uw bestanden zijn versleuteld met de publieke sleutel, die is overgebracht naar uw computer via het internet.

Decoderen van uw bestanden is alleen mogelijk met de hulp van de private sleutel en decoderen programma, dat is op onze geheime server.

Wat zal ik doen?

Helaas, als je niet de nodige maatregelen voor de opgegeven tijd heb neem dan de voorwaarden voor het verkrijgen van de private sleutel zal worden gewijzigd.

Als je echt de waarde van uw gegevens, dan raden wij u geen kostbare tijd verspilt met het zoeken naar andere oplossingen omdat ze niet bestaan.

Zodra het bestand-encryptie proces is voorbij, de originele bestanden worden verwijderd. In het geval u niet beschikt over een back-up van uw bestanden, je kon betrouwbare software gebruiken om hen of een deel van hen uit de Windows schaduwkopieën te herstellen. Hieronder vindt u gedetailleerde instructies over hoe dit te doen vinden.

Aansluiting op I2P Fails

De nieuwe versie van CryptoWall werd ontdekt door security experts van Microsoft en de Franse onderzoeker Kafeine, die meldde dat de communicatie met de C&C (Command and Control) server wordt gecodeerd met het RC4-algoritme en maakt gebruik van de I2P protocol.

Als Kafeine probeerde het monster van de nieuwe bedreiging testen, hij een foutmelding elke keer als hij probeerde te verbinden met de volmachten ontvangen. De kennisgeving, kreeg de onderzoeker, verklaarde dat de I2P website niet beschikbaar was om verschillende redenen - onvermogen om verbinding te maken met systemen of overbelaste netwerk. De hackers leek klaar voor gevallen als deze te zijn, omdat ze gedetailleerde instructies over hoe de toegang tot de ontcijfering dienst te krijgen op het Tor netwerk hebben verstrekt.

CryptoWall 3.0 Nieuwe distributiemethoden (September 4, 2015)

Hoe is CryptoWall 3.0 vallen op het systeem?

CryptoWall ransomware heeft lang genoeg geweest voor onderzoekers om gedetailleerde informatie over de methoden te verzamelen. De ransomware wordt verspreid in de eerste plaats via e-mails met attachments ZIP. De laatste bevatten uitvoerbare bestanden vermomd als PDF-bestanden. De bestanden in kwestie kan elke vorm van zakelijke communicatie, zoals zijn:

- Facturen

- Inkooporders (PO)

- Rekeningen

- Klachten

Zodra het kwaadaardige PDF wordt gelanceerd, CryptoWall zal worden geïnstalleerd op het systeem. De kwaadaardige bestanden worden in een van de twee omslagen %AppData% of %Temp%. Dan, de dreiging zal beginnen met het scannen chauffeurs van het systeem om bestanden te versleutelen vinden. Alle stationsletters worden gescand, verwijdering drives, netwerkshares en DropBox mapping opgenomen. Elke letter op het geïnfecteerde systeem zal worden gecontroleerd op databestanden.

Hier is een lijst van alle locaties waar CryptoWall 3.0 kan bevinden:

- %Temp%

- C:\[toevallig]\[toevallig].exe

- %AppData%

- %Programma data%

- %LocalAppData%

Kan ik de bestanden versleuteld door CryptoWall zoeken 3.0?

Bestanden versleuteld door CryptoWall 3.0 zullen samen worden opgeslagen met hun paden in het Windows-register. De subsleutel locatie is in het volgende formaat:

→HKCU Software [unieke computer ID]\[willekeurige ID]

Een concreet voorbeeld lijkt op dat:

→HKCU Software 03DA0C0D2383CCC2BC8232DD0AAAD117 01133428ABDEEEFF

Het proces wordt herhaald voor elke versleutelde bestand onder de genoemde sleutel.

ListCwall kunnen eveneens worden gebruikt. Het is een instrument gecreëerd door Bleeping Computer tot de vaststelling te automatiseren en het uitvoeren van de gecodeerde bestanden. De tool kan ook een backup van de vergrendelde bestanden naar een andere locatie, in geval moet de gebruiker te archiveren en opnieuw formatteren PC.

Ook, hier is een lijst met bestandsextensies die CryptoWall 3.0 wil versleutelen:

→ .3dm, .3ds, .3fr, .mcmeta, .vfs0, .mpqge, .KDB, .db0, .dba, .rofl, .hkx, .bar, .kve, .de, .mensen, .litemod, .aanwinst, .smeden, .LTX, .bsa, .apk, .RE4, .weken, .lbf, .slm, .bik, .EPK, .rgss3a, .vervolgens, .groot, portemonnee, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .hemel, .de, .X3F, .SRW, .PEF, .ptx, .r3d, .RW2, .RWL, .rauw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .KDC, .dcr, .CR2, .CRW, .bay, .SR2, .SRF, .ARW, .3fr, .DNG, .3g2, .3gp, .3pr, .7uit, .AB4, .accdb, .sql, .mp4, .7uit, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .ritssluiting, .zij, .som, .iBank, .t13, .t12, .QDF, .gdb, .belasting, .pkpass, .BC6, .BC7, .BKP, .Qin, .BKF, .sidn, .Kidd, .mddata, .ITL, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .Gho, .geval, .svg, .kaart, .wmo, .itm, .sb, .fos, .mov, .VDF, .ztmp, .zus, .sid, .NCF, .menu, .lay-out, .DMP, .bobbel, .esm, .vcf, .VTF, .dazip, .FPK, .MLX, .kf, .IWD, .LSC, .tor, .psk, .rand, .w3x, .fsh, .ntl, .arch00, .lvl, .SNX, .cfr, .ff, .vpp_pc, .LRF, .m2, .JPE, .jpg, .cdr, .indd, .aan, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .WPD, .DXG, .xf, .dwg, .pst, .accdb, .CIS, .PPTM, .pptx, .ppt, .XLK, .XLSB, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .Ep, .odm, .Reageer, .paragraaf, .odt, .ACCD, .accdr, .accdt, .maar, .acr, .handelen, .adb

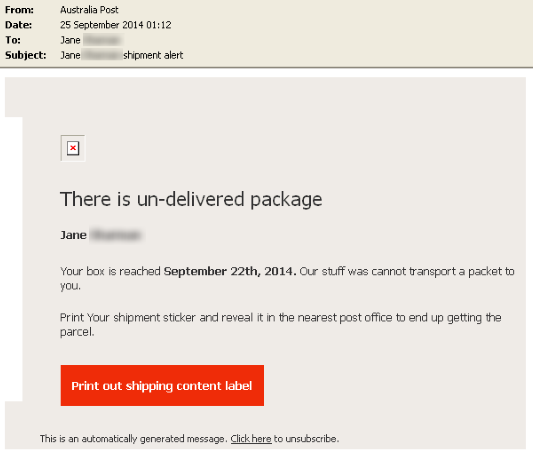

Gebruikersgedrag en Ransomware. Phishing

Wat we beschreven over de verdeling methoden kunnen tot nu toe slechts één ding betekenen - de cybercriminelen alleen vertrouwen op de interactie van de gebruiker met kwaadaardige spam. De methode staat bekend als phishing - een vorm van social engineering vaak ingezet om malware te verspreiden of te verzamelen gebruikersgegevens. Dit is een voorbeeld van e-mail over hoe de zwendel kunnen verschijnen voor gebruikers:

Image Source: Symantec

CryptoWall Voorzorgsmaatregelen Tips

Om kwaadaardige infecties te omzeilen, voorkomen dat het downloaden van archiefbestanden, zoals .ritssluiting, .pot, .neemt, .7uit, .msi, en uitvoerbare / script bestanden zoals .met, .exe, .scr, .knuppel, .js, .JSE, .vb, .VBE, .wsf, .WSH, .cmd. Altijd in gedachten houden dat de echte bedrijven zou het vermijden het versturen van dergelijke typen bestanden, tenzij je had een eerdere afspraak set.

Bovendien, U kunt gebruik maken van online website cijfer diensten zoals Norton Safe Web te bepalen of een website veilig is of onveilig bezoeken. Met-bestand versleutelen bedreigingen, de beste voorzorgsmaatregel advies is heel eenvoudig. Back-up van uw bestanden. Aways denken van deze, vooral wanneer uw gegevens is waardevol en je blijft een heleboel zakelijke documenten op uw pc.

U kunt ook kijken op de algemene voorzorgsmaatregelen tips We hebben op ons forum over ransomware, die volledig van kracht voor CryptoWall komen 3.0 ook.

- BELANGRIJK

CryptoWall 3.0 kunt bestanden versleutelen op een netwerk te delen in het geval dat in kaart wordt gebracht als een stationsletter. Als het netwerk aandeel niet is toegewezen als zodanig, CryptoWall 3.0 heeft geen invloed op de bestanden die er gevestigd. Open aandelen veilig te stellen, gebruikers kunnen alleen beschrijfbaar toegang tot de benodigde gebruikersgroepen of geautoriseerde gebruikers toestaan. De tip is heel belangrijk als het gaat om bedreigingen zoals CryptoWall.

Verwijder CryptoWall 3.0 en herstel van de gecodeerde bestanden

Volg de onderstaande instructies om alle sporen van deze ransomware verwijderen. Houd in gedachten dat de beste en meest veilige manier om dat te doen is door middel van een sterke anti-malware programma.

- Stap 1

- Stap 2

- Stap 3

- Stap 4

- Stap 5

Stap 1: Scannen op CryptoWall 3.0 met SpyHunter Anti-Malware Tool

Ransomware Automatische verwijdering - Videogids

Stap 2: Uninstall CryptoWall 3.0 en gerelateerde malware van Windows

Hier is een methode om in een paar eenvoudige stappen die moeten in staat zijn om de meeste programma's te verwijderen. Geen probleem als u Windows 10, 8, 7, Vista of XP, die stappen zal de klus te klaren. Slepen van het programma of de map naar de prullenbak kan een zeer slechte beslissing. Als je dat doet, stukjes van het programma worden achtergelaten, en dat kan leiden tot een instabiel werk van uw PC, fouten met het bestandstype verenigingen en andere onaangename activiteiten. De juiste manier om een programma te krijgen van je computer is deze ook te verwijderen. Om dat te doen:

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Stap 3: Verwijder eventuele registers, aangemaakt door CryptoWall 3.0 op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door CryptoWall 3.0 er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Voor het starten "Stap 4", alsjeblieft laars terug in de normale modus, in het geval dat u op dit moment in de Veilige modus.

Dit stelt u in staat om te installeren en gebruik SpyHunter 5 geslaagd.

Stap 4: Start uw pc in de veilige modus te isoleren en te verwijderen CryptoWall 3.0

Stap 5: Probeer om bestanden te herstellen Gecodeerde door CryptoWall 3.0.

Methode 1: Gebruik STOP Decrypter van Emsisoft.

Niet alle varianten van deze ransomware kan worden ontsleuteld gratis, maar we hebben de decryptor gebruikt door onderzoekers die vaak wordt bijgewerkt met de varianten die uiteindelijk gedecodeerd toegevoegd. U kunt proberen en decoderen van uw bestanden met behulp van de onderstaande instructies, maar als ze niet werken, dan helaas uw variant van de ransomware virus is niet decryptable.

Volg de onderstaande instructies om de Emsisoft decrypter gebruiken en decoderen van uw bestanden gratis. Je kan Download de Emsisoft decryptiehulpmiddel hier gekoppeld en volg de stappen hieronder:

1 Klik met de rechtermuisknop op de decrypter en klik op Als administrator uitvoeren zoals hieronder getoond:

2. Ben het eens met de licentievoorwaarden:

3. Klik op "Map toevoegen" en voeg vervolgens de mappen waarin u bestanden gedecodeerd zoals hieronder afgebeeld:

4. Klik op "decoderen" en wacht tot uw bestanden te decoderen.

Aantekening: Krediet voor de decryptor gaat naar onderzoekers die de doorbraak hebben gemaakt met dit virus Emsisoft.

Methode 2: Gebruik software voor gegevensherstel

Ransomware infecties en CryptoWall 3.0 streven ernaar om te versleutelen van uw bestanden met behulp van een encryptie-algoritme dat zeer moeilijk kan zijn om te decoderen. Dit is de reden waarom we een data recovery-methode die u kunnen helpen rond gaan direct decryptie en proberen om uw bestanden te herstellen hebben gesuggereerd. Houd er rekening mee dat deze methode niet kan worden 100% effectief, maar kan ook u helpen een veel of weinig in verschillende situaties.

Klik gewoon op de link en op de websitemenu's bovenaan, kiezen Data herstel - Data Recovery Wizard voor Windows of Mac (afhankelijk van uw besturingssysteem), en download en voer vervolgens de tool uit.

CryptoWall 3.0-FAQ

Wat is CryptoWall 3.0 Ransomware?

CryptoWall 3.0 is een ransomware infectie - de schadelijke software die geruisloos uw computer binnenkomt en de toegang tot de computer zelf blokkeert of uw bestanden versleutelt.

Veel ransomware-virussen gebruiken geavanceerde versleutelingsalgoritmen om uw bestanden ontoegankelijk te maken. Het doel van ransomware-infecties is om te eisen dat u een losgeld betaalt om toegang te krijgen tot uw bestanden.

What Does CryptoWall 3.0 Ransomware Do?

Ransomware is in het algemeen een kwaadaardige software dat is ontworpen om de toegang tot uw computer of bestanden te blokkeren totdat er losgeld wordt betaald.

Ransomware-virussen kunnen dat ook uw systeem beschadigen, corrupte gegevens en verwijder bestanden, resulterend in het permanent verlies van belangrijke bestanden.

How Does CryptoWall 3.0 Infecteren?

Via verschillende manieren. CryptoWall 3.0 Ransomware infecteert computers door te worden verzonden via phishing-e-mails, met virusbijlage. Deze bijlage is meestal gemaskeerd als een belangrijk document, zoals een factuur, bankdocument of zelfs een vliegticket en het ziet er erg overtuigend uit voor gebruikers.

Another way you may become a victim of CryptoWall 3.0 is if you download een nep-installatieprogramma, crack of patch van een website met een lage reputatie of als u op een viruslink klikt. Veel gebruikers melden dat ze een ransomware-infectie hebben opgelopen door torrents te downloaden.

How to Open .CryptoWall 3.0 bestanden?

U can't zonder decryptor. Op dit punt, de .CryptoWall 3.0 bestanden zijn versleutelde. U kunt ze pas openen nadat ze zijn gedecodeerd met een specifieke decoderingssleutel voor het specifieke algoritme.

Wat te doen als een decryptor niet werkt?

Raak niet in paniek, en maak een back-up van de bestanden. Als een decryptor uw niet heeft gedecodeerd .CryptoWall 3.0 bestanden succesvol, wanhoop dan niet, omdat dit virus nog steeds nieuw is.

Kan ik herstellen ".CryptoWall 3.0" Bestanden?

Ja, soms kunnen bestanden worden hersteld. We hebben er verschillende voorgesteld bestandsherstelmethoden dat zou kunnen werken als je wilt herstellen .CryptoWall 3.0 bestanden.

Deze methoden zijn op geen enkele manier 100% gegarandeerd dat u uw bestanden terug kunt krijgen. Maar als je een back-up hebt, uw kansen op succes zijn veel groter.

How To Get Rid of CryptoWall 3.0 Virus?

De veiligste en meest efficiënte manier voor het verwijderen van deze ransomware-infectie is het gebruik van een professioneel antimalwareprogramma.

Het scant en lokaliseert CryptoWall 3.0 ransomware en verwijder het vervolgens zonder extra schade toe te brengen aan uw belangrijke .CryptoWall 3.0 bestanden.

Kan ik ransomware melden aan de autoriteiten??

In het geval dat uw computer is geïnfecteerd met een ransomware-infectie, u kunt dit melden bij de lokale politie. Het kan autoriteiten over de hele wereld helpen de daders van het virus dat uw computer heeft geïnfecteerd, op te sporen en te achterhalen.

Onder, we hebben een lijst met overheidswebsites opgesteld, waar u aangifte kunt doen als u slachtoffer bent van een cybercrime:

Cyberbeveiligingsautoriteiten, verantwoordelijk voor het afhandelen van ransomware-aanvalsrapporten in verschillende regio's over de hele wereld:

Duitsland - Officieel portaal van de Duitse politie

Verenigde Staten - IC3 Internet Crime Complaint Center

Verenigd Koninkrijk - Actie Fraude Politie

Frankrijk - Ministerie van Binnenlandse Zaken

Italië - Staatspolitie

Spanje - Nationale politie

Nederland - Politie

Polen - Politie

Portugal - Gerechtelijke politie

Griekenland - Cyber Crime Unit (Griekse politie)

India - Mumbai politie - Cel voor onderzoek naar cybercriminaliteit

Australië - Australisch High Tech Crime Centre

Op rapporten kan in verschillende tijdsbestekken worden gereageerd, afhankelijk van uw lokale autoriteiten.

Kunt u voorkomen dat ransomware uw bestanden versleutelt??

Ja, u kunt ransomware voorkomen. De beste manier om dit te doen, is ervoor te zorgen dat uw computersysteem is bijgewerkt met de nieuwste beveiligingspatches, gebruik een gerenommeerd anti-malwareprogramma en firewall, maak regelmatig een back-up van uw belangrijke bestanden, en klik niet op kwaadaardige links of het downloaden van onbekende bestanden.

Can CryptoWall 3.0 Ransomware Steal Your Data?

Ja, in de meeste gevallen ransomware zal uw gegevens stelen. It is a form of malware that steals data from a user's computer, versleutelt het, en eist vervolgens losgeld om het te decoderen.

In veel gevallen, de malware-auteurs of aanvallers zullen dreigen de gegevens of te verwijderen publiceer het online tenzij het losgeld wordt betaald.

Kan ransomware WiFi infecteren??

Ja, ransomware kan WiFi-netwerken infecteren, aangezien kwaadwillende actoren het kunnen gebruiken om controle over het netwerk te krijgen, vertrouwelijke gegevens stelen, en gebruikers buitensluiten. Als een ransomware-aanval succesvol is, dit kan leiden tot verlies van service en/of gegevens, en in sommige gevallen, financiële verliezen.

Moet ik ransomware betalen?

Geen, je moet geen afpersers van ransomware betalen. Betalen moedigt criminelen alleen maar aan en geeft geen garantie dat de bestanden of gegevens worden hersteld. De betere aanpak is om een veilige back-up van belangrijke gegevens te hebben en in de eerste plaats waakzaam te zijn over de beveiliging.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, de hackers hebben mogelijk nog steeds toegang tot uw computer, gegevens, of bestanden en kunnen blijven dreigen deze openbaar te maken of te verwijderen, of ze zelfs gebruiken om cybercriminaliteit te plegen. In sommige gevallen, ze kunnen zelfs doorgaan met het eisen van extra losgeld.

Kan een ransomware-aanval worden gedetecteerd??

Ja, ransomware kan worden gedetecteerd. Antimalwaresoftware en andere geavanceerde beveiligingstools kan ransomware detecteren en de gebruiker waarschuwen wanneer het op een machine aanwezig is.

Het is belangrijk om op de hoogte te blijven van de nieuwste beveiligingsmaatregelen en om beveiligingssoftware up-to-date te houden om ervoor te zorgen dat ransomware kan worden gedetecteerd en voorkomen.

Worden ransomware-criminelen gepakt?

Ja, ransomware-criminelen worden gepakt. Wetshandhavingsinstanties, zoals de FBI, Interpol en anderen zijn succesvol geweest in het opsporen en vervolgen van ransomware-criminelen in de VS en andere landen. Naarmate ransomware-bedreigingen blijven toenemen, dat geldt ook voor de handhavingsactiviteiten.

Over de CryptoWall 3.0 Onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze CryptoWall 3.0 handleiding voor het verwijderen inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen de specifieke malware te verwijderen en uw versleutelde bestanden te herstellen.

Hoe hebben we het onderzoek naar deze ransomware uitgevoerd??

Ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, en als zodanig, we ontvangen dagelijkse updates over de nieuwste malware- en ransomware-definities.

Bovendien, het onderzoek achter de CryptoWall 3.0 ransomware-bedreiging wordt ondersteund met VirusTotal en NoMoreRansom project.

Om de ransomware-dreiging beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Als een site die sindsdien is toegewijd aan het verstrekken van gratis verwijderingsinstructies voor ransomware en malware 2014, De aanbeveling van SensorsTechForum is let alleen op betrouwbare bronnen.

Hoe betrouwbare bronnen te herkennen:

- Controleer altijd "Over ons" webpagina.

- Profiel van de maker van de inhoud.

- Zorg ervoor dat er echte mensen achter de site staan en geen valse namen en profielen.

- Controleer Facebook, LinkedIn en Twitter persoonlijke profielen.

geweldige informatie! Ik was besmet met het “CryptoWall 3,0” virus onlangs, het werd gedownload van mijn behoefte om Google Chrome en de nieuwste Chromecast downloaden. Het bleef malware die zeer verontrustend was te downloaden. Als je hebt gehoord over dit gebeuren wanneer Google Chrome is geïnstalleerd, zou u alstublieft door aan al je followers.

bedankt en vriendelijke groeten!

greg

Hallo iedereen hier is een oplossing, hoe u uw bestanden en documenten van dit virus te beschermen CryptoWall

youtube.com/ horloge?v = kRpJEpJzK1U

Hi Anticryptowall,

Weet u zeker dat uw methode werkt?

Hoi Milena Dimitrova

Ik deed dat ervaring zo vaak op de afbeelding schijven door verschillende virussen vooral door crypto virussen en Het resultaat was altijd positief…

Hi again,

Hoe zit het met CryptoWall 3.0, in het bijzonder?

mijn baas werd geraakt en zijn memory stick is gecodeerd. Hij kocht een nieuwe memory stick van SanDisk, dat met een jaar abonnement op kwam “RescuePRO”en hij werd gevraagd om bestanden herstellen, hij gestoken zijn geïnfecteerde stok en de software herstelde zijn bestanden naar zijn nieuwe stok en nu zijn bestanden in een veilige VAULT op de nieuwe stok.

laat het me weten als er een oplossing. Ik was ook gevangen door dit terwijl het proberen om Chrome te upgraden. Ik ben in wanhopige behoefte van een oplossing als ik geen back-ups hebt. Elke Microsoft-bestand is geïnfecteerd en gedecodeerd

ik ook. al mijn bestanden kunnen niet worden geopend.

Bij mij ook en ik ook niet herstellen, omdat deze functie niet is ingeschakeld op mijn computer.

Gelieve iemand?

Neem helppppppppp al mijn bestanden zijn beveiligd met een sterke encryptie met RSA-2048.

Hallo, Tony!

CryptoWall is inderdaad een nachtmerrie en we vinden het jammer om te lezen dat u zijn getroffen door deze. RSA-algoritme is ingezet door vele ransomware bedreigingen. U kunt er zeker van dat veel gebruikers en security specialisten hebben geprobeerd om de RSA-2048-encryptie te breken. Meer informatie over de RSA-2048 encryptiesleutel die is gericht computers vinden hier: sensorstechforum.com/remove-rsa-2048-encryption-key-from-cryptowall-3-0/

RSA-2048 kan worden verbroken als iemand een manier om botsingen te creëren die inherent verminderen het verwachte aantal combinaties om de code te kraken vindt. Omdat het een cijfer, de RSA-2048-algoritme kan worden gekraakt door brute kracht. Brute kracht kraken kan worden omschreven als een trial-and-error methode die door programma's om versleutelde gegevens, zoals wachtwoorden en DES ontcijferen (Data Encryption Standard) sleutels via uitgebreide inspanning in plaats van intellectuele kracht.

RSA encryptie is een soort taal die de normale code van het bestand verandert met een unieke sleutel. Deze toets kan worden gedecodeerd via specifieke software, maar een krachtige machine nodig. Meer over de RSA encryptie onderwerp en hoe CryptoWall handmatig verwijderen: sensorstechforum.com/restore-files-encrypted-via-rsa-encryption-remove-cryptowall-and-other-ransomware-manually/

Eindelijk, ons onderzoeksteam heeft een aantal eenvoudige stappen opgesteld te volgen om uw bestanden te beschermen tegen bedreigingen ransomware: sensorstechforum.com/cryptowall-aaa-files-ransomware-description-protection-and-removal/

Bovendien, Als u meer wilt weten over de dienst van CryptoWall methoden en de cybercriminelen achter het te leren, kunt u verwijzen naar dit artikel: blog.trendmicro.com/trendlabs-security-intelligence/cryptowall-3-0-ransomware-partners-with-fareit-spyware/

Dank, Ik verwijderde het virus met SpyHunter maar mijn bestanden nog steeds beschadigd en ik kan ze niet openen. Help me alstublieft… hoe ze te repareren????

ALL YOU SOOO GESCHROEFT…

Met originele bestand, versleutelen bestand en publieke sleutel gebruikt om bestanden te versleutelen, kunt u andere bestanden die gebruikt worden dat de publieke sleutel te ontcijferen?

Ik heb al mijn gegevens schijf versleuteld door CryptoWall 3.0 door middel van ransomware(conhost) en het had Enda versleutelen mijn gendanelsespunkter en back-up de enige manier waarop ik mijn filers weer werd met behulp van Recuva sinds CryptoWall sleter originele bestand en overschrijft deze met een versleutelde

Ik heb bestanden die niet te kunnen worden geopend.

Ik ga naar het losgeld te betalen vandaag of morgen.

Ik heb gehoord dat als we betalen het losgeld het deblokkeren alle bestanden zeker (99% zeker).

Ze willen niet dat de bestanden. Ze willen alleen het geld.

Ik probeer er alles aan om mijn bestanden te deblokkeren. Zelfs nieuwe karpersky software. Niets werkt.

Heeft iemand hebben dezelfde ervaring?

Heeft iemand betaalt het losgeld voor?

Wat is er gebeurd?

Ik zal mijn ervaring hier binnenkort vertrekken.

Hi joao,

Allereerst, jammer dat je hoort heb CryptoWall geleden 3.0 aanval!

Kunt u beginnen met een onderwerp in ons forum – sensorstechforum.com/ forums / malware-removal-vragen-en-gidsen /? We zullen proberen u te helpen met wat we kunnen. De forums zijn meer geschikt voor dergelijke discussies :)

Blijf kijken,

het STF team

Hi joao,

Heb je het te betalen? Wat het resultaat?

Ik heb hetzelfde probleem, maar ik probeer om het op te lossen..

Hallo Joao, Ik werk als technicus bij een bedrijf en een van de managers, Ik werd aangevallen door dit virus, Ik vraag me af of u de informatie na de betaling kon halen, en de hoeveelheid informatie, kon herstellen?

heb je ze betaald >?? en herstelde uw bestanden of niet ?

goedemiddag, mijn zaak dat de computer is geïnfecteerd met het virus, formatteren van de computer, maar alle informatie opent. Ik heb informatie over leven en dood en ik dring herstellen. iemand die mij kan helpen. alsjeblieft

hmm..

kunt u het systeem terug te keren, maar het is alleen mogelijk om het lot hebben voordat.

Niet- U kunt het programma Actieve recuperatie, zoals Quelch Recuva downloaden ,getdatabach o diskdrill..però, Helaas, een dergelijke software is niet de recuperanno 100% ,alleen de gegevens onlangs verwijderd . hier is zo'n programma cleverfiles.com/disk-drill-windows.html

Je zou kunnen helpen,

Hallo, Fornerino

In het geval dat u besmet met CryptoWall, het is belangrijk om te weten dat het een ZEER sterk algoritme gebruikt, genaamd RSA-2048. Ontcijfering kan jaren duren. Wij adviseren u om te proberen het herstellen van uw bestanden door te gaan naar een professionele data recovery-expert of een poging om te gebruiken op de aftermentioned gereedschappen:

Kaspersky Rector Decryptor

Dit decryptie tool is erg eenvoudig te gebruiken en

support.kaspersky.com/viruses/utility#rectordecryptor” support.kaspersky.com/viruses/utility#rectordecryptor

EASEUS Data Recovery Wizard Gratis

Hier is een gratis programma dat verschillende methoden gebruikt om te zoeken via uw computer en bestanden die ook worden verwijderd buiten alle besparen herstellen. Het is geen garantie dat het zal werken, maar sommigen zeggen dat ze hersteld zijn ten minste 10 procent van hun bestanden en andere bestanden werden gedeeltelijk gebroken. Dus in het geval je wilt om het uit te proberen, hier is de download link voor het gereedschap:

easyus.com/datarecoverywizard/free-data-recovery-software.htm

easyus.com/datarecoverywizard/free-data-recovery-software.htm

Shadow Explorer

Kun je net zo goed proberen loopt Shadow Explorer in geval u File History of back-up ingeschakeld. U kunt het hier downloaden, maar let op dat TeslaCrypt kan net zo goed kwaadaardige scripts die elke back-ups en eerdere versies van bestanden te verwijderen. Hier is de download link voor Shadow Explorer:

shadowexplorer.com/downloads.html

shadowexplorer.com/downloads.html

Kijk voor de meest recente versie en je kunt ook downloaden van de draagbare één omdat het bespaart u tijd.

Dit is voor zover ik kan voorstellen, probeer het en beantwoorden of u succesvol zijn geweest. Opnieuw, er is geen enkele garantie dat een van de werkwijzen werken, maar we hebben het hier over gecodeerde bestanden hier, na al, dus het kan de moeite waard het te proberen.

Mijn alle bestanden worden versleuteld met RSA-4096.

Ik kan niet open een file.They vragen om 500 USD voor ontsleutelingssleutel. Gelieve iedereen kan mij helpen om mijn bestanden te decoderen als ik heb geen back-up terugzetten.

Hi Sham,

Eerste, kunt u mij vertellen hoe je moet weten dat RSA-4096 werd gebruikt in uw geval?

Slt Milena!

Commentaar tu vas? Ik wil graag een aantal ideeën over encryptie, hoe het gaat, hebben een praktijkcase!

Dank u bij voorbaat! Ik mijn e-mail te verlaten of als ik jou kan hebben me het zeer nuttig zal zijn

hi Milena..

Ik vond een ransomware bestand in mijn elke map…

Hi Sham, op zoek naar uw zaak als we spreken!

Lieve Milena,

Wachten voor uw hulp….uw eerdere reactie zal gunstig zijn.

Dank

Hi Sham,

Een onderwerp is in ons forum gestart over de bijzondere encryptie: sensorstechforum.com/forums/malware-removal-questions-and-guides/help!-mijn-bestanden-waren-versleuteld-met-sterke-rsa-4096-versleuteling!/msg679 / # msg679

Gelieve ons te voorzien van de volgende informatie is er (het is makkelijker om te bespreken op het forum dan hier) – uw systeem, exacte bestandsextensies toegevoegd aan de gecodeerde bestanden, losgeld notities, etc. Ook, heb je de Trojaanse dat de ransomware is gedaald verwijderd?

Hallo Seras,

Ik ben prima, maar echt jammer om te zien dat zoveel mensen vallen slachtoffers ransomware. U kunt ons informatie over uw ransomwaregeval sturen op idunn0 @ abv.bg.

Al mijn bestanden met de extensie vvv niet weten hoe om te decoderen ben erg ongerust please help elimineren CryptoWall en heb al mijn gegevens versleuteld 20 jaar werk please help

Hallo Jorge,

Ik ben diep spijt me u te laten weten dat zonder een schone kopie van uw bestanden, zul je waarschijnlijk niet in staat zijn om uw gegevens te herstellen. Je kunt proberen met behulp van TeslaDecoder en Rakhnidecryptor. Echter, rapporten geven aan dat deze decoders niet zal helpen met de .vvv extensie die behoort tot ransomware TeslaCrypt: sensorstechforum.com/remove-teslacrypt-and-restore-vvv-encrypted-files/

Hebt u de ransomware verwijderd met een anti-malware programma?

En’ Het is mij overkomen. Het probleem en’ dat elk bestand heeft een andere extensie 0A / 0A1 / OMF ECC

je kunt’ iets te doen?

Hi, Ik ving ook dit virus, maar het was al te laat dat ik besefte het en nu al mijn bestanden worden versleuteld met RSA-2048. De bestandsextensies werden veranderd en het lijkt erop dat de uitbreiding voor elk bestand is anders dan alle andere en niemand zijn hetzelfde. Sommige van de bestandsextensies ik nu zie zijn .p468t,.16G, .n7r0, .us7m, .25sq, .xo3r4 en zo veel meer. ik heb hulp nodig.

Hallo @dbgn

Dit is typisch voor Ransomware infecties zoals CTB Locker en CryptoWall 4.0. Om me te kunnen u adequaat te voorzien van hulp die ik wil je me een snip of een screenshot van elke losgeld bericht dat u kunt zien sturen. Het kan een .txt bestand op uw bureaublad of een afbeelding te zijn.

sensorstechforum.com/forums/malware-removal-questions-and-guides/files-encrypted-with-random-file-extensions/

Hallo , De invierei naar bestand , maar ik weet het niet ‘ hoe je het te hechten aan dit bericht

hello Vencislav

mz laptop is besmet met u teslacrzpt virus en al mz bestanden worden encrzpted met RSA-4096 key

Zou kunnen helpen me_ aub

Hi, vrienden! Mijn pc is geïnfecteerd, Ik weet ransomware Elimineer gebruik SpyHunter, maar muy bestanden blijven versleuteld met .MICRO extentie. ¿Hoe ik de bestanden kan decoderen? Dank!!

Hallo Ter,

U besmet met een variant van TeslaCrypt. Voor meer informatie kijk op het volgende artikel:

sensorstechforum.com/remove-teslacrypt-3-0-and-restore-micro-encrypted-files/

U kunt ook bestanden verzenden, zodat we kunnen proberen en helpen om ze te decoderen. Hier is het adres:

idunn0 @ abv.bg

Wij zullen uw bestanden openbaar te maken en stuur ze terug naar u als succesvol gedecodeerd. Houd in gedachten dat, omdat we van bestanden krijgen veel kan het enige tijd duren.

Hi Milena , één van ons systeem besmet met deze CryptoWall 3 en versleutelde bestanden met .micro extensie. Ik was in staat om de malware te verwijderen, maar na twee dagen, één van onze Network Attached Storage werd ook beïnvloed. Nu ben ik benieuwd hoe dat mogelijk is ? Ik dacht alleen maar persoonlijke bestanden werd getroffen door dit script.

Hallo Shihas,

Ransomware wordt vaak gebruikt in aanvallen op bedrijven. Het slechte nieuws is dat er nog steeds geen oplossing voor .micro versleutelde bestanden. Wij verzekeren u echter dat beveiligingsexperts (ons inbegrepen) doen hun best om deze dreiging te bestrijden en te verslaan zijn encryptie.

ik heb een software geïnstalleerd .na mijn .jpg,.mp4-bestanden worden omgezet in een .micro uitbreiding pls helpen om hoe ik mijn oude bestandsformaat te krijgen .

Hi Nani,

Helaas, je bent aangevallen door de meest recente versie van TeslaCrypt ransomware. We zijn nog steeds bezig om erachter te komen hoe u bestanden versleuteld door het te ontcijferen. Zodra we een oplossing vinden, we zullen delen.

Hebt u de ransomware van de geïnfecteerde computer verwijderd?

Hallo! Mijn laptop is besmet met Cryptowall3.0. Ik heb het schoongemaakt, maar al mijn bestanden worden versleuteld. Nog nieuws over hoe ze dectrypt?

Dank u!

Opgemerkt moet worden dat Europol zich bewust is geworden van het ransomwareprobleem en nu een online portaal biedt om slachtoffers te helpen secuweb.fr/europol-portail-lutter-ransomwares

Heel erg bedankt :)

Ik heb de ransomware verwijderd, maar nu heb ik versleutelde bestanden die eindigen met .albigec. Heeft iemand nu hoe de bestanden te decoderen? (CryptoWall 3.0)

Mijn bestanden zijn versleuteld met RSA2048 algoritme ransomware. Ik heb een decryptor voor deze onmiddellijk. Help alstublieft

Hi,

Mijn bestanden zijn versleuteld weg terug in 2015 ( door CryptoWall 3.0) Ik heb nog steeds de bestanden met mij en de instructies te storten en op te halen mijn bestanden. Is er een manier om deze bestanden door middel van gratis of betaalde middelen op te halen?

Hi Naveen,

Helaas, ransomware dit geval blijft onopgelost, als geen officiële Decrypter is vrijgegeven aan deze dag.

Hi, er is een goede oplossing om mijn bestanden te versleutelen voordat je ze naar mijn bijdragers stuurt, omdat je weet dat we verplicht zijn om thuis te werken ? Erg bedankt.