De DarkHydrus Trojan is een gevaarlijk wapen gebruikt tegen computer gebruikers wereldwijd. Het infecteert voornamelijk via besmette documenten. Ons artikel geeft een overzicht van zijn gedrag in overeenstemming met de verzamelde monsters en beschikbare rapporten, Ook kan het nuttig zijn in een poging om het virus te verwijderen.

bedreiging Samenvatting

| Naam | DarkHydrus Trojan |

| Type | Trojaans |

| Korte Omschrijving | De DarkHydrus Trojan is een computervirus dat is ontworpen om geruisloos computersystemen te infiltreren. |

| Symptomen | De slachtoffers mag geen zichtbare symptomen van een infectie. |

| Distributie Methode | software beveiligingslekken, Freeware Installations, gebundelde pakketten, Scripts en anderen. |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

| Gebruikerservaring | Word lid van onze Forum om DarkHydrus Trojan te bespreken. |

DarkHydrus Trojan - Distributiemethoden

De DarkHydrus Trojan is vernoemd naar het criminele collectief erachter. De code is gebaseerd op een ouder voorbeeld dat bekend staat als de RogueRobin Trojan. De gedetecteerde aanvalscampagne bevat verschillende verschillende versies van geïnfecteerde documenten, specifiek Excel-documenten met de extensie .xlsm. Wanneer ze worden geopend, wordt een beveiligingswaarschuwing weergegeven waarin de gebruikers wordt gevraagd om de ingebouwde inhoud in te schakelen. Uit de analyse van het document blijkt dat de verkregen monsters in december zijn gemaakt 2018 en januari 2019. Het is heel goed mogelijk dat andere formaten ook voor hetzelfde doel worden gebruikt: databases, spreadsheets en tekstdocumenten. Zodra de scripts mogen worden uitgevoerd, activeren ze een PowerShell-script dat naar het |Trojan-installatie. Aanpassingen aan belangrijke systeemgegevens zorgen ervoor dat het automatisch start wanneer de computer wordt opgestart.

Hoewel deze campagne momenteel documenten gebruikt als het belangrijkste apparaat voor het afleveren van nuttige lading, zijn er andere methoden die door de hackers kunnen worden overwogen. Sommigen van hen zijn de volgende:

- Geïnfecteerde Software Installateurs - Een vergelijkbare strategie is om de Trojan-bezorgcode in te sluiten in installatiebestanden van populaire applicaties die vaak door eindgebruikers worden gedownload. Voorbeeldprogramma's omvatten systeemhulpprogramma's, creativiteit suites, optimalisatietools en productiviteitsapps. Wanneer de bestanden worden uitgevoerd, wordt de DarkHydrus Trojan ingezet.

- E-mail phishing-berichten - Traditionele levering van ransomware gebeurt door het verzenden van berichten die legitieme meldingen imiteren die via e-mail worden verzonden. Ze zullen zich vaak voordoen als bekende bedrijven, producten en diensten door hun lay-out en tekst te kopiëren. Zodra de slachtoffers interactie hebben met een van de kwaadaardige elementen of de bestandsbijlage, wordt de infectie gestart.

- kwaadaardige sites - Om infecties vaker te laten voorkomen, kunnen hackers nepsites modelleren die zich voordoen als legitieme bestemmingspagina's, sites van softwareleveranciers, downloadportals en etc. Telkens wanneer de slachtoffers interactie hebben met een van de elementen, zal de DarkHydrus Trojan-infectie worden verkregen - dit kan zijn bij het downloaden van een bestand of door simpelweg op een script te klikken.

- Browser hijackers - Het zijn browsergebaseerde plug-ins die zijn gemaakt door de hackers en meestal worden geïmplementeerd op de respectieve repositories. Dit wordt gedaan met valse ontwikkelaarsreferenties en gebruikersrecensies. Hun beschrijvingen bevatten beloften van prestatieverbeteringen of de toevoeging van nieuwe functionaliteit.

DarkHydrus Trojan - Gedetailleerde beschrijving

Omdat de DarkHydrus Trojan is gebaseerd op de broncode van een eerdere dreiging, zullen veel van zijn functionaliteit worden gedeeld. Tijdens de installatie van het virus wordt de dreiging ingesteld om elke keer dat de computer wordt aangezet te draaien, waardoor deze zeer moeilijk te verwijderen is. De andere opdracht die wordt uitgevoerd zodra de infectie heeft plaatsgevonden, is de security bypass-functie. Het scant het geheugen van de geïnfecteerde machine en zoekt naar geïnstalleerde virtuele machine-hosts, debug-tools of sandbox-omgeving die kunnen worden gebruikt door beveiligingsspecialisten om deze te analyseren. De engine zal zichzelf onmiddellijk uitschakelen als hij detecteert dat een dergelijke applicatie of service actief is.

De Trojan zal dan via reguliere expressies een verbinding tot stand brengen met een hacker-gecontroleerde server. Het is interessant om op te merken dat dit wordt gedaan via DNS-query's en aangepaste query's. Het onderscheidende kenmerk van deze specifieke malware is dat het een subdomein bouwt voor elke individuele infectie. De code-analyse onthult een lijst met de beschikbare commando's:

- ^ doden - Dit zal de thread met het Trojaanse paard instrueren om te worden gedood

- ^$bestand downloaden - Het opgegeven bestand moet worden geüpload naar de hacker-gecontroleerde server

- ^$importModule - Voert een PowerShell-instantie uit en voegt deze toe aan het “modules” lijst

- ^$x_mode - Schakelt een alternatief in “x_mode” modus die overschakelt naar een alternatief commandokanaal

- ^$Modules wissen - Wist de vorige run “modules” lijst

- ^$bestandUploaden - Deze opdracht wordt gebruikt om een pad in te stellen waarnaar een nieuw bestand moet worden geüpload.

- ^ testmodus - Dit voert een testfunctie uit die controleert of er veilig verbinding kan worden gemaakt met de hacker-gecontroleerde server

- ^ showconfig - Dit genereert de huidige configuratie van de infectie-engine

- ^ changeConfig - Dit activeert een configuratiewijziging die de verzonden invoerparameters overneemt en opslaat op de lokale instantie

- ^ slp - Hiermee worden de slaap- en jitterwaarden ingesteld

- ^ afsluiten - Verlaat de Trojan-instantie

De nieuwe variant van de DarkHydrus Trojan is gevonden gebruik Google Drive als de instrumentele opslagplaats om de hackeropdrachten te leveren. Dit wordt gedaan door een bestand te uploaden naar het vooraf gedefinieerde hackersaccount en constant te controleren op eventuele wijzigingen in het document. Elke ingevoerde opdracht wordt uitgevoerd volgens de ingevoerde velden. Alle wijzigingen in het geüploade document worden beschouwd als taken die op de geïnfecteerde computers zullen worden uitgevoerd. Authenticatie voor de service wordt gedaan via speciale opdrachten die specifiek zijn voor het Google Drive-schema. Speciale toegangstokens worden opgehaald voordat toegang wordt verleend tot het document.

Er is een complex netwerk van domeinen aan het licht gekomen waaruit blijkt dat er veel werk is verzet om de Trojan en zijn infrastructuur te creëren. De code-analyse laat zien dat het in staat is om schade aan de systemen aan te richten en gevoelige gegevens te kapen. Dit gebeurt via een speciaal script dat de verzamelde informatie gebruikt om een uniek computer-ID te genereren. Er zijn twee categorieën informatie die gewoonlijk in aanmerking worden genomen:

- Persoonlijke informatie - De engine zoekt naar strings die de identiteit van de slachtoffergebruikers direct kunnen onthullen. De Trojan kan worden geïnstrueerd om niet alleen in het geheugen te zoeken, maar ook de inhoud van de harde schijf, verwijderbare apparaten en beschikbare netwerkshares. De gegevens die van belang zijn, bevatten hun naam, adres, telefoonnummer, locatiegegevens en eventueel opgeslagen accountreferenties. De verzamelde informatie kan worden gebruikt om misdrijven te plegen zoals identiteitsdiefstal en financieel misbruik.

- Informatie over de machine - De Trojan kan een rapport genereren van de geïnstalleerde hardwarecomponenten en systeeminstellingen. De uitgebreide gegevens zijn handig om te bepalen wat voor soort computers zijn geïnfecteerd. De statistische informatie is handig bij het ontwerpen van updates voor de Trojan.

Er zijn verschillende toepassingen voor de Trojan, die veel meer kunnen zijn dan het simpelweg inhalen van de geïnfecteerde computers. Het gebruik van de complexe infrastructuur en de complexe beveiligingsbypass-stappen die aan het begin van de infectieroutine zijn genomen, laten zien dat de beoogde slachtoffers waarschijnlijk bedrijven of overheidsinstanties zijn. Het is zeer waarschijnlijk dat toekomstige versies nieuwere functies toevoegen en de reeds ingeschakelde functies verbeteren. Het gebruik van de Google Drive-infrastructuur kan het voor netwerkbeheerders moeilijker maken om een infectie op te merken, aangezien Trojaanse clients naar verwachting contact maken met ongebruikelijke, door hackers gecontroleerde servers.

De mogelijkheid tot gegevensdiefstal geeft beveiligingsanalisten redenen om aan te nemen dat dit een wapen voor sabotagedoeleinden kan zijn. De engine kan een grote hoeveelheid informatie verzamelen over beide informatiecategorieën, mogelijk ook toegang tot netwerkstations. In het geval dat er een gecoördineerde aanval is op een bepaalde onderneming, kan dit een zeer krachtig wapen zijn.

De uitgevoerde codeanalyse toont aan dat de Trojan in staat is om een breed scala aan systeemgegevens te openen en te wijzigen:

- Windows-register - Wijzigingen in het Windows-register kunnen zowel de waarden die worden gebruikt door het besturingssysteem als apps van derden in gevaar brengen. Dit kan leiden tot ernstige prestatieproblemen en het onvermogen om toegang te krijgen tot bepaalde services of functies die normaal door eindgebruikers worden gebruikt. Wijzigingen aan vermeldingen van toepassingen van derden kunnen tot onverwachte fouten leiden.

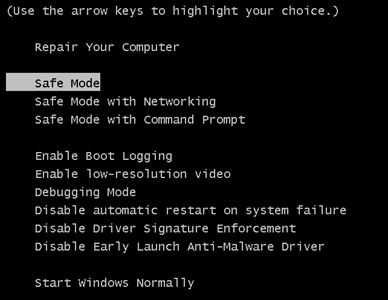

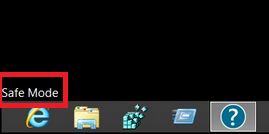

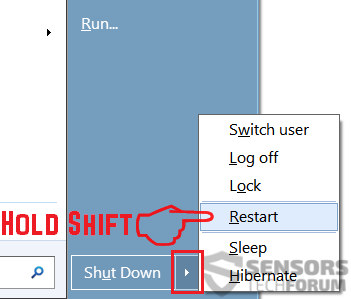

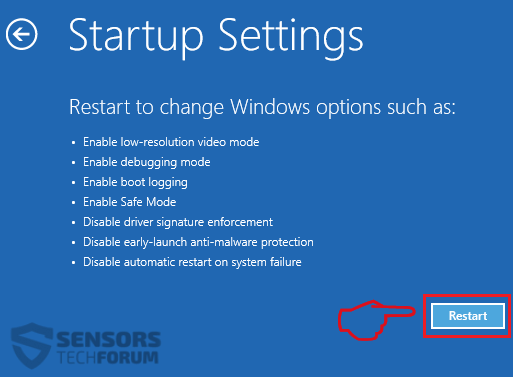

- Opstartopties - Dit wordt gedaan om ervoor te zorgen dat de Trojan automatisch start zodra de computer wordt ingeschakeld. Bepaalde acties kunnen de toegang tot het herstartmenu en de instellingen uitschakelen, waardoor het onmogelijk is om de meeste handmatige herstelgidsen te gebruiken.

- System data - De motor kan worden gebruikt om back-ups te zoeken en te identificeren, Systeemherstelpunten en andere bestanden die tijdens herstel worden gebruikt.

Gezien het feit dat de DarkHydrus-trojan een complexe bedreiging vormt die op elk moment kan worden gelanceerd bij bedrijven en overheidsinstanties zodra de opdracht is gegeven, moeten alle bestaande infecties zo snel mogelijk worden geïdentificeerd en verwijderd. Toekomstige updates kunnen het in een nog krachtiger wapen veranderen.

Verwijder DarkHydrus Trojan Trojan

Als uw computersysteem raakte besmet met het DarkHydrus Trojan Trojaans, moet je een beetje ervaring hebben in het verwijderen van malware. U dient zich te ontdoen van deze Trojan krijgen zo snel mogelijk voordat het de kans om verder te verspreiden en andere computers te infecteren kan hebben. U moet de Trojan te verwijderen en volg de stap-voor-stap instructies handleiding hieronder.

Aantekening! Uw computersysteem kan worden beïnvloed door DarkHydrus Trojan en andere bedreigingen.

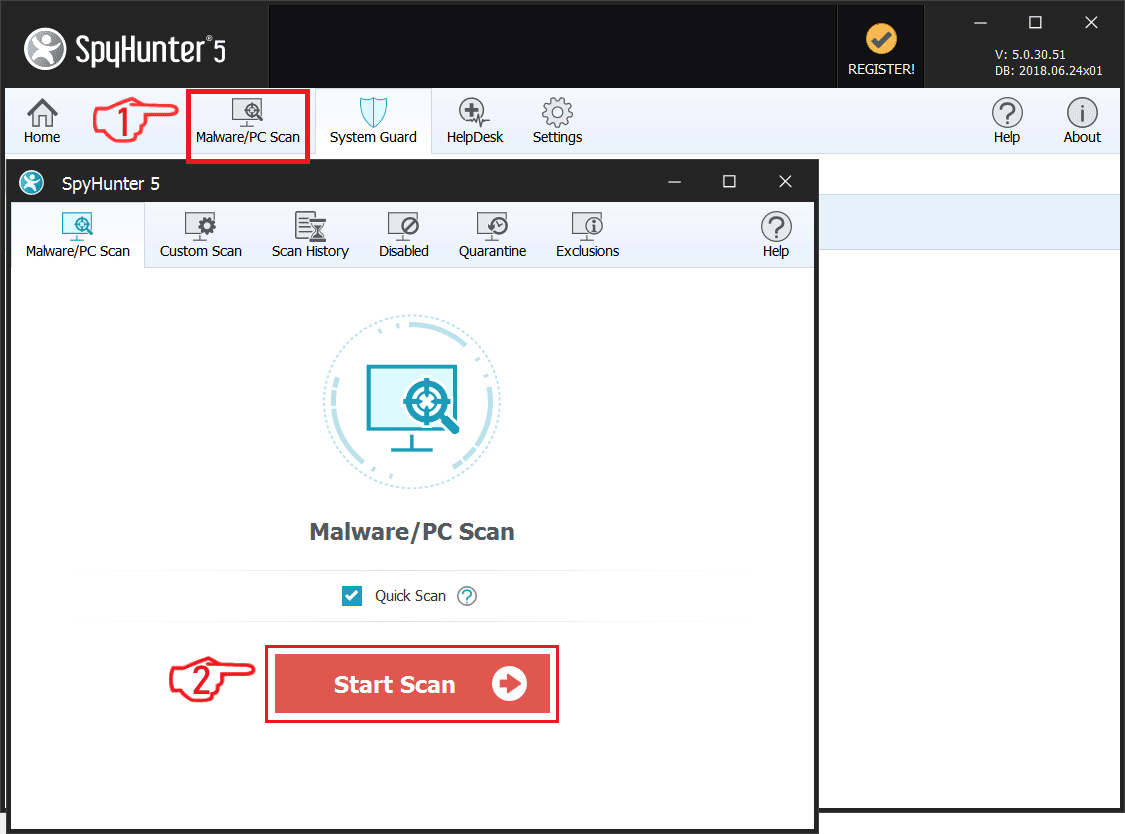

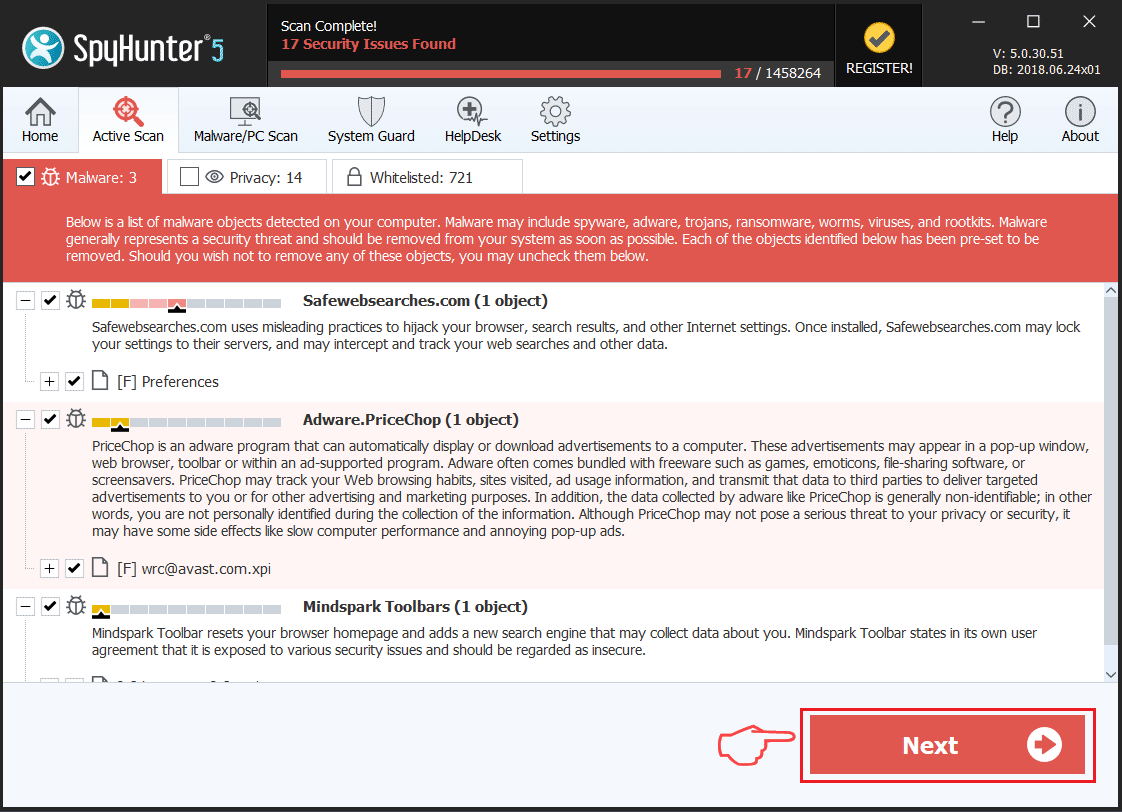

Scan uw pc met SpyHunter

SpyHunter is een krachtige malware removal tool is ontworpen om gebruikers te helpen met diepgaande beveiliging van het systeem analyse, detectie en verwijdering van DarkHydrus Trojan.

Houd in gedachten, dat SpyHunter scanner is voor de detectie van malware. Als SpyHunter detecteert malware op uw pc, moet u SpyHunter's malware removal tool kopen om de malware-bedreigingen te verwijderen. Lezen onze SpyHunter 5 beoordeling. Klik op de bijbehorende links naar SpyHunter controleren EULA, Privacybeleid en Threat Assessment Criteria.

Om DarkHydrus Trojan Volg deze stappen:

Gebruik SpyHunter om te scannen op malware en ongewenste programma's

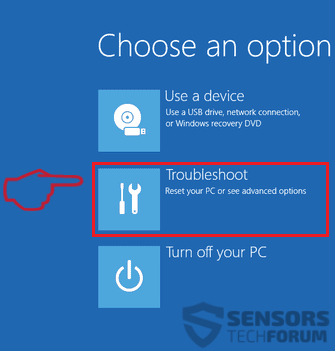

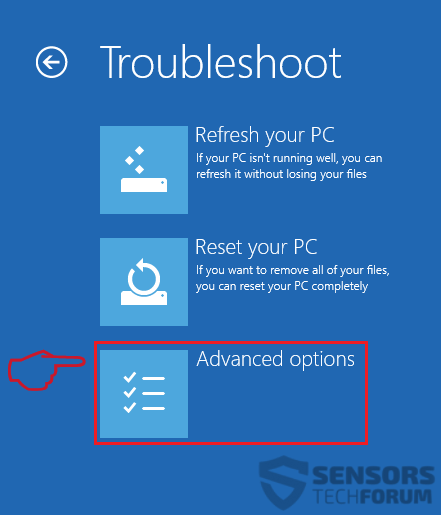

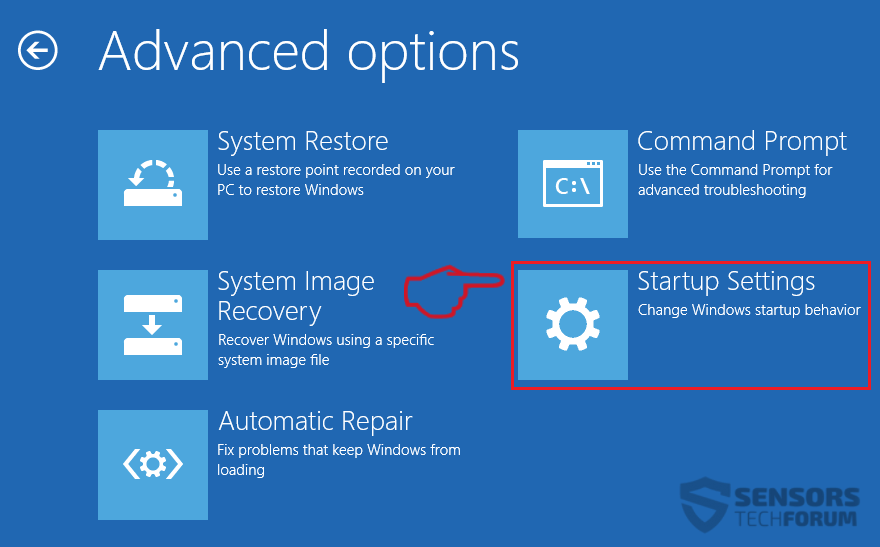

Preparation before removing DarkHydrus Trojan.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op DarkHydrus Trojan met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, gemaakt door DarkHydrus Trojan op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, gemaakt door DarkHydrus Trojan daar. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by DarkHydrus Trojan on your PC.

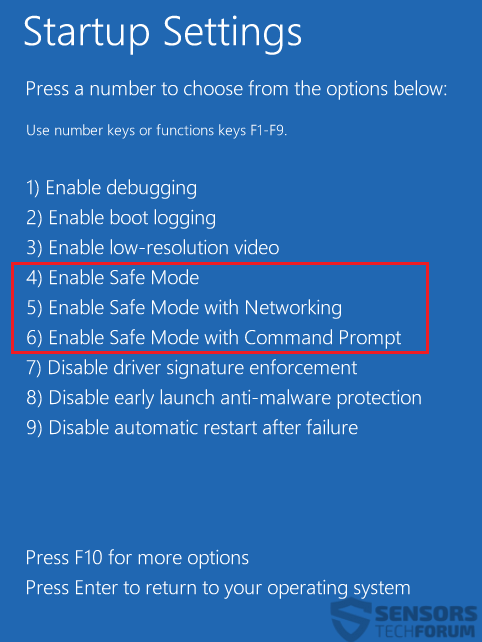

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

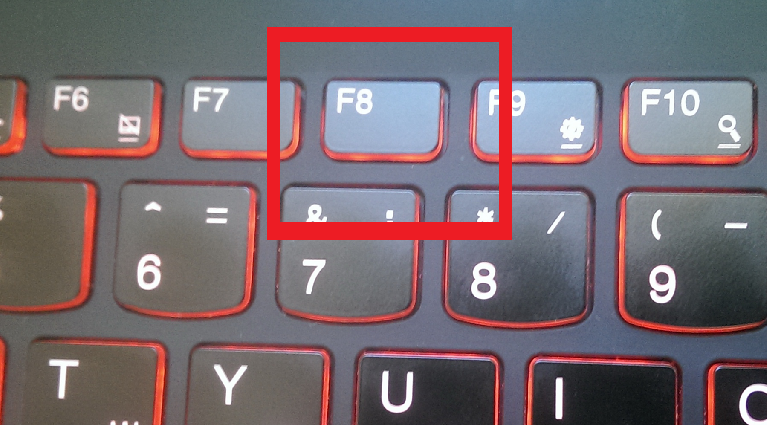

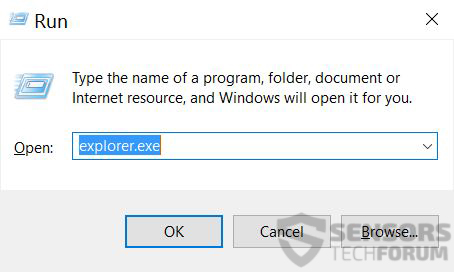

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

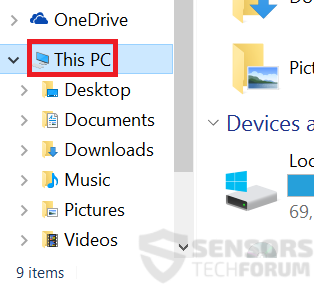

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

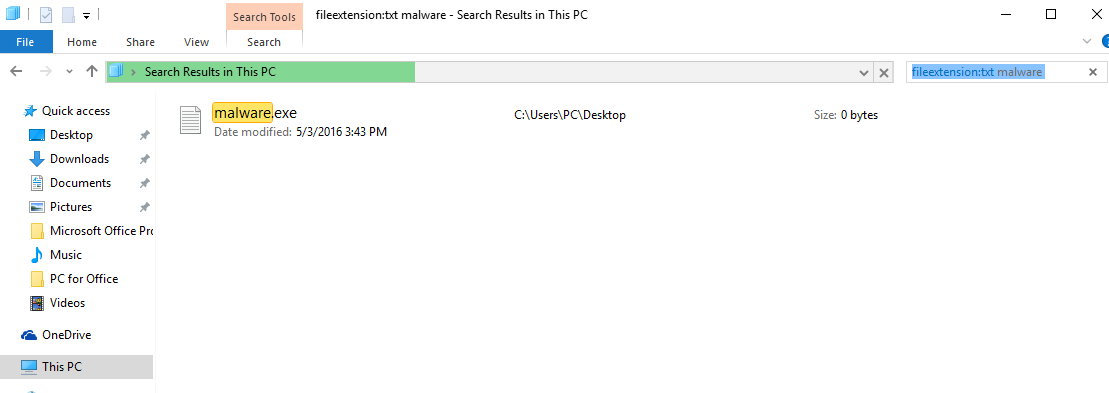

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

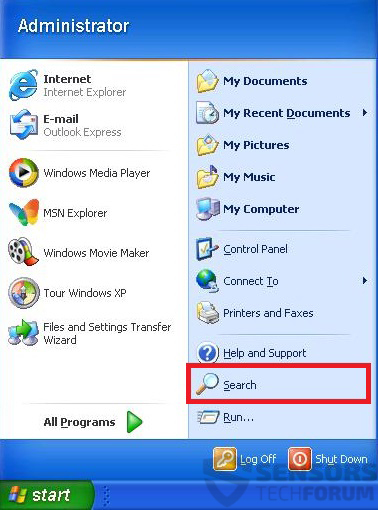

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

Veelgestelde vragen over DarkHydrus Trojan

What Does DarkHydrus Trojan Trojan Do?

The DarkHydrus Trojan Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, zoals DarkHydrus Trojan, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can DarkHydrus Trojan Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can DarkHydrus Trojan Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

Over het DarkHydrus Trojan-onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze DarkHydrus Trojan how-to verwijderingsgids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

Hoe hebben we het onderzoek naar DarkHydrus Trojan uitgevoerd??

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the DarkHydrus Trojan threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

1. Voor Windows XP, Vista en 7.

1. Voor Windows XP, Vista en 7. 2. Voor Windows 8, 8.1 en 10.

2. Voor Windows 8, 8.1 en 10. Fix registry entries die door malware en PUP's op uw pc.

Fix registry entries die door malware en PUP's op uw pc.

1. Installeer SpyHunter om te scannen op DarkHydrus Trojan en verwijder ze.

1. Installeer SpyHunter om te scannen op DarkHydrus Trojan en verwijder ze.