Dit artikel is gemaakt om u te helpen door uit te leggen hoe te verwijderen Thanatos virus virus van uw computer systeem en hoe te herstellen .Thanatos versleutelde bestanden.

Dit artikel is gemaakt om u te helpen door uit te leggen hoe te verwijderen Thanatos virus virus van uw computer systeem en hoe te herstellen .Thanatos versleutelde bestanden.

Security experts ontdekten een gevaarlijke nieuwe malware bedreiging genaamd de Thanatos virus. Het is in staat om alle onderdelen van het besturingssysteem te dringen, leiden tot problemen met de prestaties en gebruikersgegevens coderen met een sterke cipher.

bedreiging Samenvatting

| Naam | Thanatos |

| Type | Ransomware, Cryptovirus |

| Korte Omschrijving | De Thanatos virus is een origineel dreiging die veel schade kan toebrengen aan het slachtoffer machines. Het virus kan beïnvloeden alle onderdelen van het besturingssysteem en coderen gevoelige gebruikersgegevens. |

| Symptomen | De slachtoffers kunnen prestatieproblemen waarnemen en vinden dat hun gegevens worden hernoemd met de .thanatos bestandsextensie. |

| Distributie Methode | Spam e-mails, E-mailbijlagen, uitvoerbare bestanden |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Gebruikerservaring | Word lid van onze Forum om te bespreken Thanatos. |

| Data Recovery Tool | Windows Data Recovery door Stellar Phoenix kennisgeving! Dit product scant uw schijf sectoren om verloren bestanden te herstellen en het kan niet herstellen 100% van de gecodeerde bestanden, maar slechts weinigen van hen, afhankelijk van de situatie en of u uw schijf hebt geformatteerd. |

Thanatos virus - infectieproces

De Thanatos virus is een nieuwe ransomware bedreiging die wordt verspreid met behulp van verschillende strategieën om de eindgebruikers. Afhankelijk van de gekozen doelen de hackers kunt ervoor kiezen om meerdere mechanismen tegelijk kunt gebruiken.

Een van de meest gebruikte manieren is de verdeling van de e-mail spam-berichten dat het gebruik social engineering tactieken om de slachtoffers te chanteren. De hacker operators achter de Thanatos virus kan ervoor kiezen om malware executables te leveren als bestandsbijlagen aan de slachtoffers. Ze kunnen worden gemaskeerd als bestanden van belang en in de inhoud lichaam als zodanig. In bepaalde gevallen kan de aanvallers zelfs gebruik maken van een wachtwoord beveiligde archieven om de slachtoffers verder te overtuigen dat het bestand is bedoeld voor hen. In andere gevallen kan de hacker exploitanten afhangen hyperlinks dat de slachtoffers leiden tot malware exemplaren gehost on-hacker gecontroleerde websites. Bij het klikken op hen het bestand kan direct worden gedownload naar hun computer of de slachtoffers kan worden doorgestuurd naar een download portal of een ander type van de site die hen kunnen besmetten met alle soorten bedreigingen.

Twee opvallende methoden kunnen worden genoemd in verband met de e-mailberichten zelf. De eerste is afhankelijk van distribuerende malware software installateurs. Ze zijn gemaakt door het nemen van de legitieme installateurs van vrije en trial software die vervolgens worden doordrenkt met de gevaarlijke code. Het resulterende bestand wordt gedistribueerd met behulp van e-mailberichten en download sites. Op soortgelijke wijze kunnen de criminelen geïnfecteerde documenten dat scripts die kunnen leiden tot de Thanatos virus infectie in te dammen. Ze zijn meestal vermomd als facturen, brieven of mededelingen. De malware mechanisme hangt af van de uitvoering van de ingebouwde scripts van het slachtoffer. Wanneer de bestanden worden geopend verschijnt een bericht waarin wordt gevraagd de gebruikers om de macro's in te schakelen. Zodra dit is gebeurd de Thanatos virusinfectie volgt.

Het virus infectie kan ook worden veroorzaakt door het gebruik van browser hijackers. Ze zijn gevaarlijk browser plugins die tot doel hebben de slachtoffers leiden naar een gevaarlijke site door het manipuleren van de applicatie-instellingen. Ze zijn meestal compatibel gemaakt met de meest populaire browsers: Mozilla Firefox, Google Chrome, Safari, Opera, Microsoft Edge en Microsoft Edge.

Thanatos virus - Analyse en Activity

De Thanatos virus niet afkomstig lijken te zijn uit een van de kown beroemde malware families. De eerste security analyse blijkt dat het gebruik maakt van een modulaire structuur, wat betekent dat toekomstige updates kunnen hervormen en het model van de stammen in een geheel nieuwe manier.

De Thanatos virus maakt gebruik van een resource fork bestand waarin alle malware commando op zich bevat. Dit is een specifiek soort van infectie die in sommige gevallen kunnen worden gebruikt om gegevens en hacker parameters verbergen. De security analisten er rekening mee dat de Thanatos virus bevat ook een informatie extraheren module die de kernel van het besturingssysteem kan opvragen. Het virus engine kan de lijst van lopende processen oogsten en alles wat kan interfereren met de malware operaties te beëindigen. De hackers kunnen kiezen om deze te gebruiken tegen sandbox omgevingen, debuggers, virtual machine hosts en antivirusproducten.

Het gegevensverzameling module Gebleken is dat een heleboel informatie te verzamelen over de host computer en het slachtoffer gebruiker. Meestal worden de gegevens ingedeeld in twee hoofdcategorieën - anonieme gegevens en persoonlijk identificeerbare informatie. Het eerste type gegevens verwijzen naar informatie over het besturingssysteem zelf en de geïnstalleerde hardwarecomponenten. Het grootste deel van de verzamelde gegevens wordt meestal gebruikt om te beoordelen hoe effectief de aanval campagne is. De tweede soort informatie kan de identiteit van het slachtoffer direct bloot te stellen door te zoeken naar strings in verband met hun naam, adres, telefoon nummer, plaats, accountgegevens en wachtwoorden. Ze zijn meestal samengevoegd in databases en kunnen worden verkocht aan geïnteresseerde partijen of gebruikt worden voor misdrijven zoals identiteitsdiefstal of financieel misbruik.

De malware motor van de Thanatos virus kan ook de bestanden van het besturingssysteem en onderdelen wijzigen. Het is gebleken om te kunnen het wijzigen opstartopties waardoor het verwijderen van de opties voor herstel. Dit maakt het onmogelijk voor de gebruikers om het menu herstel in te voeren. Dit hangt samen met de installatie van het virus als een aanhoudende bedreiging. Het kan zichzelf automatisch beschermen tegen verwijdering pogingen van het manipuleren van de Windows-register en het instellen van zichzelf om zichzelf automatisch te starten zodra de computer wordt opgestart. Het kan ook zijn eigen processen creëren, verwijdert bepaalde systeembestanden en etc.

Een van de meest gevaarlijke tactiek die is gebundeld met de Thanatos virus is het feit dat het kan de proxy-instellingen te wijzigen die als gevolg routes al het internetverkeer via de-hacker gecontroleerde server. Dit maakt het mogelijk de criminelen om aanslagen en spion man-in-the-middle over de slachtoffers in real time te gebruiken. De hackers kunnen ook bestanden voorafgaand aan de encryptie proces te downloaden. Door de interactie met de Windows-onderdeel Volume Manager ze toegang verwijderbare opslagapparaten en netwerk-aandelen, alsmede.

Als alle onderdelen zijn er in geslaagd de ransomware motor wordt gestart. Net als andere soortgelijke bedreigingen maakt gebruik van een ingebouwde lijst van target bestandsextensies. Het virus werkt meestal tegen de volgende gegevens:

- Archieven

- backups

- Films

- Afbeeldingen

- Muziek

- documenten

- backups

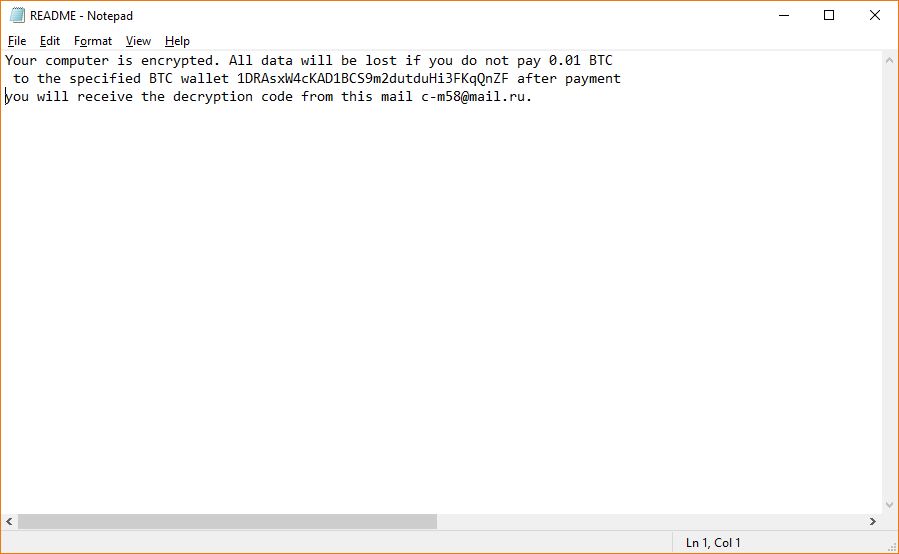

Als gevolg daarvan alle doelgroepen bestanden worden versleuteld met behulp van een sterke cipher dat het voegt .Thanatos verlenging. Een ransomware opmerking wordt gemaakt in een bestand met de naam README.txt die leest het volgende bericht:

Uw computer is versleuteld. Alle gegevens gaan verloren als je niet betaalt 0.01 BTC naar de opgegeven BTC portemonnee 1DRAsxW4cKAD1BCS9m2dutduHi3FKqQnZF na betaling de decoderingscode van deze mail c-m58@mail.ru ontvangt.

De security onderzoekers waren in staat om een decoder die kan proberen en het herstel van het slachtoffer bestanden te maken. Op dit moment slechts een beperkt aantal bestanden kunnen worden hersteld, de lijst omvat de volgende data types en extensies:

- Afbeeldingen: .gif, .tif, .tiff, .jpg, .jpeg, .png

- Videos: .mpg, .mpeg, .mp4, .avi

- audio: .wav

- documenten: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pdf, .odt, .paragraaf, .Reageer, .rtf

- anders: .ritssluiting, .7uit, .VMDK, .psd, .lnk

Het hulpprogramma moet zo snel mogelijk worden uitgevoerd naar aanleiding van de infectie. Het zal recursieve scan het meest gebruikte mappen eerst alvorens de andere systeemgebieden.

De Thanatos decryptor kan worden gedownload van GitHub.

Verwijder Thanatos Virus en decoderen .THANATOS Files

Om u te voorzien van de meest efficiënte manier om deze malware te verwijderen en decoderen van uw bestanden, we hebben besloten om de instructies voor het verwijderen in twee fasen te scheiden, fase 1 waarbij de verwijdering en 2 zijnde de ontsleutelingsinstructies. In het geval dat u al gekregen zich te ontdoen van deze malware kunt u direct verder te gaan door te springen om de decryptie instructies voor uw bestanden.

Hoe te verwijderen Thanatos virus en terugzetten. 下 物 妹! gecodeerde bestanden

Om ervoor te zorgen dat deze malware is definitief weg uit je computer, moet je beneden volg de handmatige of automatische instructies voor het verwijderen. Als je de ervaring in ransomware het handmatig verwijderen, adviseren wij u om zich te concentreren op de eerste 2 een steenworp afstand van het handmatig verwijderen en te zoeken naar het register bestanden die we in de analyse deel hebben uitgelegd boven. Anders, als je een meer automatische en snellere oplossing en missen de expertise in het verwijderen van malware, Wij verzoeken u dringend om een geavanceerde anti-malware programma te downloaden, die tot doel heeft om de verwijdering werking van Thanatos Virus automatisch uit te voeren en beveiligt uw computer tegen toekomstige infecties in real-time.

Wilt u bestanden die zijn gecodeerd met deze ransomware infectie herstellen, adviseren wij u om uit te proberen de alternatieve instrumenten voor file recovery beneden in stap “2. bestanden versleuteld door Restore. 下 物 妹! Files Virus”. Zij mogen niet volledig garanderen dat u alle bestanden zal herstellen, maar als je dat nog niet hebt geïnstalleerd uw OS, er is een goede kans dat je ze gewoon zou kunnen herstellen.

Preparation before removing Thanatos.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op Thanatos met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, gemaakt door Thanatos op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, gemaakt door Thanatos daar. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by Thanatos on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

Thanatos Veelgestelde vragen

What Does Thanatos Trojan Do?

The Thanatos Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, like Thanatos, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can Thanatos Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can Thanatos Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

About the Thanatos Research

De inhoud die we publiceren op SensorsTechForum.com, this Thanatos how-to removal guide included, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

How did we conduct the research on Thanatos?

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the Thanatos threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.