Vanaf half augustus, onderzoekers hebben geconcludeerd dat er meerdere ransomware varianten, te beginnen met EV ransomware naar voren zijn gekomen targeting WordPress-sites. De virussen gericht op lock-out van de WordPress-pagina, ontzeggen van de toegang tot het en veeleisende website uitgevers om flinke losgeld te betalen om toegang te herstellen.

Vanaf half augustus, onderzoekers hebben geconcludeerd dat er meerdere ransomware varianten, te beginnen met EV ransomware naar voren zijn gekomen targeting WordPress-sites. De virussen gericht op lock-out van de WordPress-pagina, ontzeggen van de toegang tot het en veeleisende website uitgevers om flinke losgeld te betalen om toegang te herstellen.

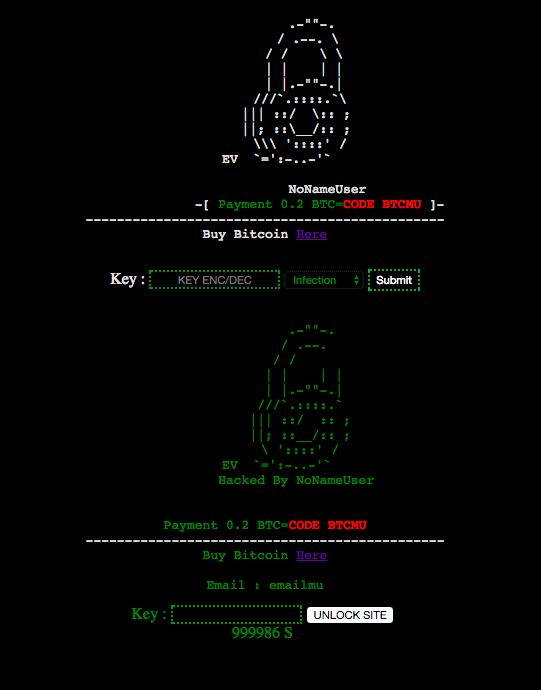

Cyber-security onderzoekers, bekend als de Wordfence team gemeld hebben een ransomware virus te volgen, zogenaamde EV Ransomware, die werd gerapporteerd aan lock-out WordPress-sites waarna geeft de volgende losgeldnota:

Na op zoek naar het, het Wordfence team vastgesteld dat de cybercriminelen upload de ransomware direct op de website en dit maakt het mogelijk om de cruciale plaats bestanden die worden gebruikt om het uit te voeren versleutelen. De bestandstypen overgeslagen voor de encryptie van deze ransomware virus op WordPress sites zijn naar verluidt:

→ *.php* *.png* *404.php* *.htaccess* *.lndex.php* *DyzW4re.php* *index.php* *.htaDyzW4re* *.lol.php*

Het virus communiceert ook met de aanvaller ook, het communiceren van de decryptie sleutels door ze naar de e-mail htaccess12@gmail.com.

Het virus verwijdert u ook de originele bestanden en vervangt ze met gecodeerde kopieën van hen, die de .EV bestandsextensie toegevoegd aan hen.

Het slechte nieuws

Terwijl de cybercriminelen het mogelijk hebben gemaakt om de belangrijkste bestanden van een WordPress site versleutelen, ze niet in geslaagd om een decryptie mechanisme te maken, wat betekent dat de aanvallers alleen kan proberen om website-uitgevers te verleiden tot het betalen van het losgeld.

Als uw WordPress site is een van de besmet zijn met dit virus, is het sterk aan te raden om niet te betalen elke vorm van losgeld voor hen, vooral omdat je misschien niet uw site ontgrendeld.

Wat te doen als mijn site wordt versleuteld

Als u een van de slachtoffers van dit virus, Het is sterk af te raden om iets te betalen. Plaats, moet u onmiddellijk contact opnemen met uw website hosting provider om de CSS-versleutelde bestanden via systeemback-up herstellen. En als je een back-up set-up en terugzetten van uw bestanden op deze manier, moet u onmiddellijk een firewall toe te voegen aan uw server als een maatregel tegen iedereen die probeert om malware te uploaden op je WordPress blog. De manier waarop een firewall beschermt u is dat het eventuele poging om te interfereren met de website kan blokkeren.

Bovendien, om bescherming te verhogen, experts slachtoffers adviseren ook om zich te concentreren op de opslag van hun back-up van gegevens, hetzij online in de cloud of offline. Voor meer informatie over hoe u gegevens veilig op te slaan, zie het onderstaande verwante artikel.

→Verwant:Veilig opbergen van uw belangrijke bestanden en Bescherm ze tegen malware