File Extension UKENDT – Hvordan man åbner den?

Hver fil har en forlængelse, men nu og da kan du komme på tværs af en fil i et ukendt format. I sådanne tilfælde, det er en reel udfordring at identificere typen af filen og finde en ansøgning til…

Hver fil har en forlængelse, men nu og da kan du komme på tværs af en fil i et ukendt format. I sådanne tilfælde, det er en reel udfordring at identificere typen af filen og finde en ansøgning til…

Kort efter skandalen med nøgen berømthed billeder, lækket online, Apple har aktiveret en 2FA (to-faktor-autentificering) til iCloud. I 2FA processen brugeren indtaste desuden en anden adgangskode, som er dynamisk genereret og består af…

For hovedparten af internetbrugere, browseren er deres forbindelse til resten af nettet. Det bruges til at navigere til forskellige websider, giver brugerne mulighed for at følge links, og hjælper dem med at udforske stort set alt på nettet har…

Her er et par tips, hvad de skal gøre, Hvis du spekulerer på, hvad kunne være galt med din computer, når du ikke kan få din USB-enhed til at arbejde. Noget er naturligvis brudt, men du har ingen idé om, om det…

Mange kritikere spørgsmålstegn Microsofts manglen på en anstændig platform for sin MS Office-pakken på iPad tablets og forskellige smartphones. Faktisk, Microsoft har mange muligheder for MS Office er egnede til mobiltelefoner. De er bare ikke helt fremhævede versioner af…

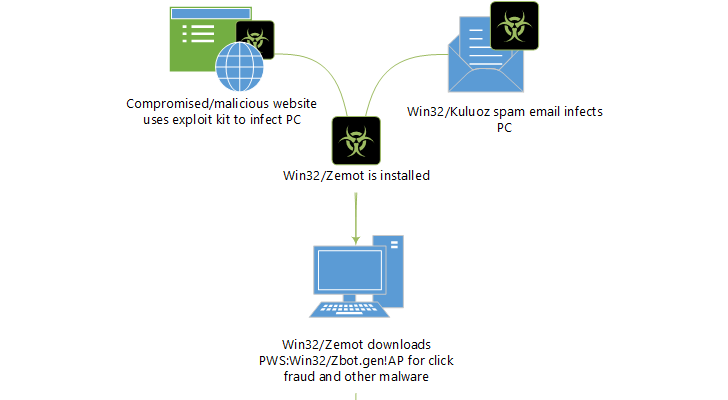

Hvad er Zemot? Zemot Dropper er en type malware downloadet. Det er en del af et komplekst netværk, der omfatter forskellige malware typer. Forskellige varianter af Zemot kan fordeles med anden malware som én dropper kan sprede mange ondsindede…

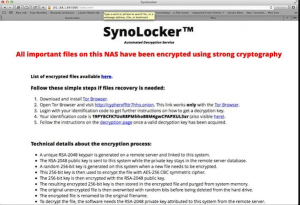

Hvad er SynoLocker og Hvordan virker det? SynoLocker er en fil kryptering ransomware, der er målrettet Synology NAS (Network Attached Storage) enheder. Hvad dette særlige stykke ransomware gør, er at udnytte sårbarheder i DSM operativsystemet. Det er målrettet…

En kampagne køre på Twitter forsøger at lokke brugere til landing på en phishing-side, som eneste mål er at få brugernes legitimationsoplysninger. Det ser ud til, at enten kompromitterede Twitter-konti eller bots bruges til at levere en spam-besked med…

For nogen tid nu, Google har forsøgt at begrænse de sikkerhedsmæssige spørgsmål i forbindelse med de mange programmer, der bliver installeret på Google Chrome sammen med installation af forskellige ubekræftede udvidelser. Det er obligatorisk for apps og udvidelser,…

Computerteknologi eksperter siger, at NFC er den næste store ting, der vil blive anvendt af de nye mobiltelefoner, der er præsenteret på markedet. Selv nye til brugerne, og endnu ikke vedtaget af masserne, den…

Finske forskere Antti Nuopponen, Patrik Nisen og Taneli Kaivola finske konsulentvirksomhed Nixu opdaget, hvordan at dekryptere de filer, der er blevet krypteret af den nyligt spredt TorrentLocker ransomware uden at betale det krævede gebyr. er det Alle brugernes behov…

Detaljerne om den nye kommende iPhone 6 og Apple Watch blev annonceret i går. Begge enheder vil blive udstyret med Apples nye kontaktløse mobile betalingssystem - Apple Pay. Apple Pay muliggør telefon betalinger på point-of-sale uden at dele kreditkort…

Dyre, også kendt som Dyreza og Dyranges af Symantec, er en malware berygtet for at forfølge bankoplysninger. Dyre er fokuseret primært på kunder Bank of America og Citibank, RBS og Natwest i UK, og Ulster Bank i…

En meddelelse på Facebook, der synes at være fra en person i brugerens venneliste, opfordrer folk til at klikke på et link, der formodes at vise en video af to små menneskelignende skabninger. Mange brugere har tillid til linket…

Efter de nøgne billeder af flere berømtheder har lækket online for nylig, og Kelihos botnet phishing kampagne formåede at udnytte brugernes bekymringer spamming dem med falske e-mails og dermed indsamle deres Apple-id'er, spørgsmålet med…

Tidligere i morges, ukendte cyberkriminelle har lækket i løbet 5 million Gmail-brugernavne og adgangskoder på internettet. Databasen indeholder legitimationsoplysninger dukkede op på en russisk Bitcoin forum. Alle adgangskoder er præsenteret i en txt-fil. Hvordan…

Kort efter iCloud-konti fra mange berømtheder er blevet kompromitteret, cyber skurke bag Kelihos botnettet startet en ny phishing-kampagne, målrettet ejerne af Apples online-konti. Russisk IP Anvendes til den påståede købe Symantec Research…

Kyle og Stan – En helt ny malvertising netværk har påvirket Windows og Mac brugere, der besøger populære websider som amazon.com og youtube.com siden maj i år. De cyberkriminelle bruger Yahoo, Amazon og YouTube-domæner til at inficere brugere…

Efter den vellykkede retshåndhævelse drift i slutningen af maj, der tog Gameover Zeus botnet ned, CrypoLocker var næsten knust. Alligevel, ny ransomware opstår. Sammen med Gameover Zeus netværk af inficerede computere, en ransomware kampagne blev kompromitteret så godt…

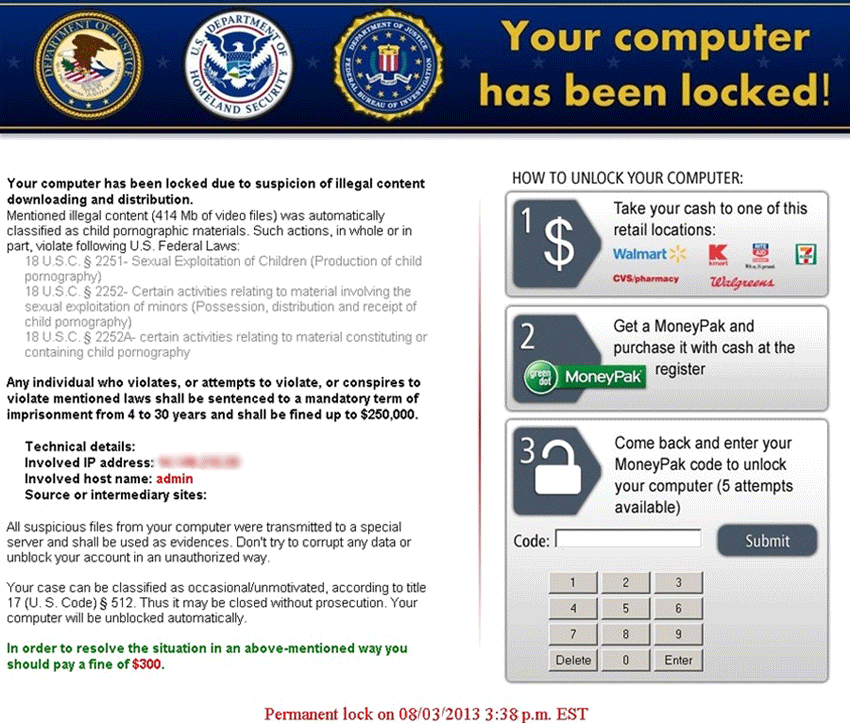

Kovter ransomware infektioner er steget betydeligt i andet kvartal af 2014, rapportere malware forskere fra Damballa sikkerhedsfirma. I gennemsnit, de daglige hændelser har været op af 153% mellem april og maj i år. Den ransomware har nået…