Denne artikel har til formål at forklare hvad er Cobalt Strike malware, hvordan virker det inficere computere og hvordan du fjerner det effektivt fra din computer.

Denne artikel har til formål at forklare hvad er Cobalt Strike malware, hvordan virker det inficere computere og hvordan du fjerner det effektivt fra din computer.

Ny form for malware er blevet rapporteret at forårsage infektioner via en sårbarhed til Windows maskiner, der er 17 år gammel. viruset, relateret til pen-test (penetration test) værktøj Cobalt Strike er også døbt Cobalt Strike malware og det er primære mål efter at inficere din computer er at gøre det til en slave af de hackere, der står bag infektionen. I tilfælde af at du har set W32 / Cobalt eller anden lignende registrering på computeren, Vi anbefaler, at du læser denne artikel og lære at fuldt ud at fjerne Cobalt Strike malware fra din PC og beskytte den mod fremtidige infektioner og indtrængen.

Trussel Summary

| Navn | Cobalt Strike Malware, også kendt som PUP.DllInject.G |

| Type | JavaScript Malware Infektion |

| Kort beskrivelse | Har til formål at gøre din computer fjernstyres via skalkommandoer af hackere bag virussen. |

| Symptomer | Ingen symptomer så vidt malware er fil-mindre, men computeren kan opføre sig mærkeligt og kan indeholde andre malware i det. |

| Distributionsmetode | Via ondsindede URL'er eller kompromitterede websites. |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere Cobalt Strike Malware. |

Cobalt Strike Malware – Infektion Analyse

For at bevirke en vellykket infektion, den skadelig fil af denne virus er faktisk en semi-legitimt Microsoft Word-dokument, der foregiver at være en legitim fil, der sendes af en bank eller en stor virksomhed. Selve filen inficerer via ondsindede makroer, som indeholder den udnytte CVE-2017-11.882, der er over 17 år på tidspunktet for at skrive denne. Hidtil, hvad man ved om denne svaghed er, at det kun var lappet en gang, to uger efter den blev opdaget af Microsoft.

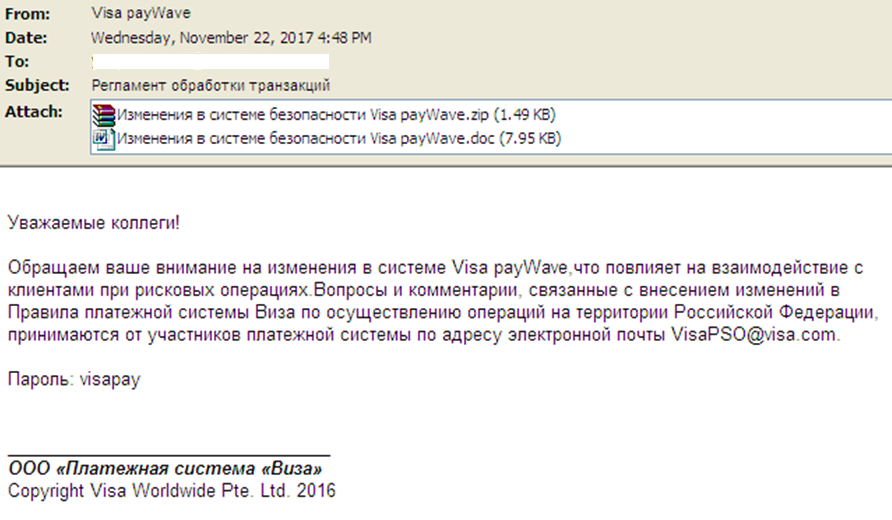

Den måde, de cyber-kriminelle, der menes at være den Cobalt hacker gruppe har besluttet at bruge ondsindede makro infektioner for deres angreb i e-mails, de foregiver er fra Visa. En prøve blev opdaget af malware forskere Jasper Manuel og Joie Salvio på Fortinet og det bruger følgende e-mail:

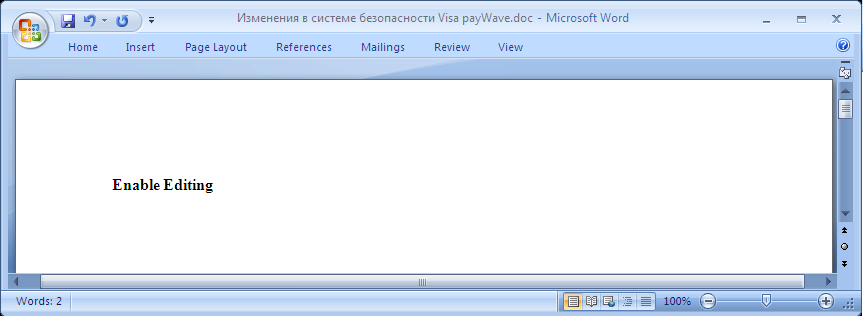

Beskeden (På russisk) foregiver at komme fra Visas payWave system, og det har til formål at få offeret til at åbne, hvad der synes at være en .zip og .doc-filer, der udgør som “Nyt sikkerhedssystem ændringer i Visa payWave”. Når dette dokument er åbnet, offeret ser en legitim Microsoft Word-fil, der kun siger ordene “Aktivér redigering”:

I virkeligheden dog, filen udløser et script til PowerShell som initierer download af infektionen fil af Cobalt Strike, mens obfuscating det med CVE-2017-11.882 sårbarhed. Hele processen med at indlede download gøres ved at tage kontrol over Microsoft HTML Application Host også kendt som den proces Mshta.exe, der har et formål at eksekvere HTML apps. Resultatet af dette er, at Mshta.exe forbinder til IP-adressen 104.254.99.77 og downloader den JavaScript infektion nyttelast af Cobalt Strike på ofrets computer. Men hvad er downloadet er ikke den endelige JavaScript nyttelast, men i stedet denne JavaScript udløser en anden downloade fra værten 104.254.99.77 som downloader en fil med et tilfældigt navn og .PS1 endelse på ofrets computer. Filen er placeret i% AppData% mappe og kan vises som følgende:

→ %AppData% 28dh32d9233.ps1

Når denne .ps1 fil eksekveres, den faktiske Cobalt Strike infektion finder sted på ofrets computer.

Cobalt Strike Malware – ondsindet aktivitet

Når du har hentet, den .ps1 fil, tilhører Cobalt Strike aktiveres automatisk. Det udløser endnu en PowerShell script, som har de klient DLL filer af Cobalt Strike – en temmelig forældet, men stadig meget effektivt værktøj, tidligere anvendt til penetration test af forsvarsværker i Windows-operativsystemer. Når den opdager, om din Windows kører baseret på 32-bit eller 63-bit arkitektur, det passende Cobalt Strike DLL udføres direkte i din Windows PowerShell hukommelse, og dette resulterer i malware ikke er faktisk er til stede på dit drev, mens de resterende indlejret i PowerShell og selvom du sletter .ps1 fil, virussen er stadig aktiv på din pc. Dette hjælper også eventuelle antivirusprogrammer, der er konventionel at påvise virus.

Når DLL af Cobalt Strike udløses, de cyber-kriminelle har fået fuld kontrol over din computer – det hører til dem. De kan udføre alle de aktiviteter, som kan udføres ved hjælp af Cobalt Strike shell kommandoer selv. Her er kun en lille del af kommandoer, der kan udløses, anvendelse Cobalt malware:

→ spawnto – gyder sessioner i processer.

indsprøjte – tilfører forskellige ondsindede scripts i legitime Windows processer.

dllinject – samme som injicere men for DLL-filer

Download – kan hente andre malware eller filer på computeren.

uploade – kan uploade filer til hackerens server, dvs.. det kan stjæle dine filer.

timestomp – at hjælpe med at blande filer, formørkelse og opdatere sig selv.

ls – ligner Linux, det hjælper dig med at liste forskellige filer.

mkdir – at oprette mapper på computeren.

keylogger pid – at logge dine tastetryk.

screenshot pid – at tage et skærmbillede af dit skrivebord.

jobkill – at dræbe et job.

sokker 8080 – at indstille en proxy server på en udvalgt havn (i dette tilfælde 8080).

Disse er kun de vigtigste kommandoer, der sandsynligvis vil blive brugt på computeren, og du har ingen mulighed for at vide, at de er udløst, da det hele sker i baggrunden på din computer. Den fulde liste over kommandoer kan ses på Cobalt Strike webside.

Sådan fjernes Cobalt Strike malware fra din PC

For at fjerne denne malware, du bliver nødt til at have en vis erfaring i at arbejde med Windows PowerShell og helt sikkert nogle malware fjernelse erfaring. Så hvis manuel fjernelse er ikke din type ting at gøre, sikkerhedseksperter anbefaler at bruge et avanceret malware fjernelse værktøj i stedet for konventionel antivirusprogram. Sådan software vil ikke kun automatisk scanne for og fjerne Cobalt Strike malware fra din computer, men vil også sørge for, at din computer forbliver beskyttet mod andre JavaScript og PowerShell infektioner i fremtiden.

Forberedelse før fjernelse Cobalt Strike Malware.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter Cobalt Strike Malware med SpyHunter Anti-Malware værktøj

Trin 2: Rens eventuelle registre, skabt af Cobalt Strike Malware på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af Cobalt Strike Malware der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by Cobalt Strike Malware on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

Cobalt Strike Malware FAQ

What Does Cobalt Strike Malware Trojan Do?

The Cobalt Strike Malware Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, like Cobalt Strike Malware, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can Cobalt Strike Malware Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can Cobalt Strike Malware Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

About the Cobalt Strike Malware Research

Indholdet udgiver vi på SensorsTechForum.com, this Cobalt Strike Malware how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

How did we conduct the research on Cobalt Strike Malware?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the Cobalt Strike Malware threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.