Denne artikel er blevet oprettet for at hjælpe dig med at forklare, hvordan du fjerner DriedSister virus virus fra din computer og hvordan du gendanner .Næste ting søster! krypteret filer.

Denne artikel er blevet oprettet for at hjælpe dig med at forklare, hvordan du fjerner DriedSister virus virus fra din computer og hvordan du gendanner .Næste ting søster! krypteret filer.

Sikkerhedseksperter opdaget en farlig ny malware trussel kaldet DriedSister virus. I øjeblikket virussen benytter kun et begrænset antal af angreb teknikker forventes dog fremtidige opdateringer.

Trussel Summary

| Navn | DriedSister |

| Type | Ransomware, Cryptovirus |

| Kort beskrivelse | Den DriedSister virus er en original trussel, som kan forårsage en masse skader på offer maskiner. Den virus kan påvirke alle dele af operativsystemet. |

| Symptomer | Ofrene kan opfatte problemer med ydeevnen og opdager, at deres data bliver omdøbt med den. 下 物 妹! filtype udvidelse. |

| Distributionsmetode | Spam e-mails, Vedhæftede filer, eksekverbare filer |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere DriedSister. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

DriedSister virus - infektion Proces

Den DriedSister virus kan distribueres ved hjælp af forskellige strategier. Afhængigt af den specifikke angreb kampagne hackere kan udnytte forskellige mekanismer, der kan tilpasses for at maksimere infektionen forholdet. Normalt er den mest populære måde er at koordinere e-mail spam-meddelelser der omfatter social engineering elementer. Hackerne distribuere disse meddelelser med henblik på at overbevise brugerne i at interagere med en ondsindet element, der fører til den virus DriedSister virusinfektion.

E-mails selv kan indeholde vedhæftede filer der fører til infektioner, når de udføres. I visse situationer kan de placeres i arkiver beskyttet af adgangskoder, de krævede strengene kan placeres i kroppen indhold. Hackerne kan også kombinere dette med hyperlinks der linker til offsite hostede tilfælde. I de sidste par år to specifikke leveringsmekanismer er blevet populære.

Den første indebærer fordeling af malware-software installatører der repræsenterer hacker-modificerede forekomster af populære software. De kan være forsøg eller gratis versioner, der er kendt af de fleste computer-brugere. De kriminelle hente de legitime filer fra de officielle sælgeren sites som derefter modificeret til at indeholde malware kode. De bliver så tilknyttet eller forbundet i de e-mails. En anden virus fordeling mekanisme er afhængig af inficerede dokumenter der kan gøres i forskellige typer: rige tekstdokumenter, regneark og præsentationer. Så snart de åbnes en prompt meddelelse vises som beder brugerne til at aktivere de indbyggede scripts. Hvis dette gøres malware-infektion er lanceret.

browser flykaprere kan levere den DriedSister virus som en del af deres adfærdsmønstre. De repræsenterer malware browserplugins, der søger at omdirigere brugerne til en hacker-kontrolleret websted. Dette gøres ved at ændre vigtige indstillinger af de mest populære webbrowsere. Normalt sådanne trusler er lavet kompatibel med Mozilla Firefox, Google Chrome, Internet Explorer, Safari, Opera og Microsoft Edge. Malware nyttelast kan også distribueres på hacker-kontrollerede sites og fildelingsnetværk såsom BitTorrent.

DriedSister virus - Analyse og Aktivitet

Den DriedSister virus distribueres ved hjælp af en række forskellige mekanismer. I øjeblikket e-mails forblive en af dem mest populære taktik. De gør brug af malware vedhæftede filer at optræde som nyttig software eller filer af brugerens interesse. De kriminelle gør brug af smarte social engineering taktik for at manipulere modtagerne i at interagere med malware element. Den anden taktik er at bruge hyperlinks der linker til offsite hostede tilfælde. Normalt links fører til malware kontrollerede websteder eller til virus DriedSister virusprøver selv de.

I forbindelse med denne to særlige case scenarier er blevet identificeret. Den første er anvendelsen af malware-software installatører der fører til DriedSister virusinfektion. Denne type filer er lavet ved at tage de legitime software installatører fra deres officielle kilder (normalt sælgeren officielle site) og modificere dem til at omfatte malware kode. De bliver så uploadet til hacker-kontrollerede websteder og e-mails som denne. I nogle tilfælde ofrene kan være i stand til at undgå installation ved at fjerne markeringen visse muligheder under installationsprocessen.

De kriminelle kan også bruge inficerede dokumenter at masken som filer af interesse: fakturaer, breve, meddelelser og etc. De kan være af forskellige typer: rige tekstdokumenter, regneark og præsentationer. Når filerne er åbnet af ofrene en prompt meddelelse vises som beder dem om at gøre det muligt for de indbyggede makroer. Hvis dette gøres virus infektion følger. De kriminelle kan også oprette passende scam sites såsom download-portaler, der efterligner legitime og populære webtjenester. Hackerne kan også gøre brug af omdirigeringer og bannere til at distribuere malware prøver.

I visse situationer de DriedSister virus filer kan distribueres gennem browser hijackers. De er malware browser plugins, der er opsat til at ændre indstillingerne i webbrowseren standardindstillinger til at pege på en hacker-kontrolleret websted. Under den indledende infektion kan være forårsaget malwareinfektioner, herunder DriedSister virus. Sådanne trusler er som regel lavet kompatibel med de mest populære software: Google Chrome, Internet Explorer, Safari, Microsoft Edge, Mozilla Firefox og Opera.

DriedSister virus – Kryptering Process

Den DriedSister virus synes ikke at være en efterkommer af en hvilken som helst af de berømte malware familier. Sikkerheden analyse viser, at den er baseret på en ramme, der gør det muligt at kode, der skal opdateres yderligere. Fremtidige versioner kan omfatte stealth beskyttelse teknikker der kan beskytte den mod fjernelse. Dette er effektivt mod anti-virus produkter, sandkasser, debuggers eller virtuelle maskiner. I visse situationer malware kan programmeres ind slette sig selv, hvis det ikke er i stand til at omgå de sikkerhedsprodukter at undgå afsløring.

Hvis operativsystemet ændringer er introducerer de kan påvirke Windows registreringsdatabasen som igen kan forårsage applikations- eller systemfejl, samt alvorlige problemer med ydeevnen. Kompromitteret system kan også anlægges med en kode, der forbinder computeren offer for en kommando og kontrol (C&C) server. Dette gør det muligt for hackeren arbejder for at udspionere brugerne i realtid samt overtage styringen af maskinerne i realtid. I visse manipulationsscenarier hackere kan manipulere Internet tilslutningsmuligheder til at omdirigere trafikken gennem en hacker proxy. Dette gør det muligt for kriminelle at direkte opfange alle netværk-relaterede aktivitet. Dette er også nyttigt i mennesket-i-the-middle-angreb.

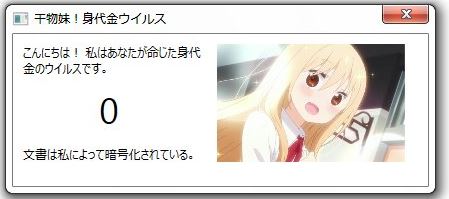

Når alle komponenter er udført korrekt og i den foreskrevne rækkefølge det ransomware motoren startes. I øjeblikket filerne kan inddrives nemt ved hjælp af en kvalitet ant-spyware løsning på grund af den svage cipher. Vi forventer, at fremtidige versioner kan håndhæve en stærkere beskyttelse. Ligesom andre lignende trusler den bruger en indbygget liste over mål filtype extensions: billeder, musik, videoer, sikkerhedskopier, arkiv, databaser, dokumenter og etc. Alle behandlede data omdøbes med det. 下 物 妹! udvidelse. Følgende ransomware notat vises i en applikation instans:

Tørret fisk søster! Ransom-virus

Hej der! Jeg er Huy "eller mere af Shindai guld, du har bestilt。

Drøm

0

Dokument skyldes min mellemmand Yasushi Goka.

blod

En maskine-oversat version af den læser følgende:

tørret søster! Ransom-virus

Hej! Jeg er isen af en løsesum du har bestilt. ”

drøm

0

Dokumentet er blevet dekrypteret af mig.

blod

Sådan fjernes DriedSister virus og gendannelse. 下 物 妹! krypterede filer

For at sikre, at denne malware er permanent væk fra computeren, du bør følge de manuelle eller automatiske fjernelse instruktioner ned under. Hvis du har erfaring med at fjerne ransomware manuelt, vi råde dig til at fokusere på den første 2 skridt fra den manuelle fjernelse og til at lede efter registreringsdatabasefilerne som vi har forklaret i analysen del over. Ellers, hvis du ønsker en mere automatisk og hurtigere løsning og mangler den ekspertise i malware fjernelse, Vi opfordrer dig til at downloade en avanceret anti-malware program, som sigter mod at automatisk at udføre fjernelse drift af DriedSister ransomware og sikrer computeren mod fremtidige infektioner i real-tid.

Hvis du ønsker at gendanne filer, der er krypteret af denne ransomware infektion, vi råde dig til at prøve de alternative værktøjer til fil opsving ned under i trin ”2. Gendan filer krypteret med. 下 物 妹! Filer Virus”. De kan ikke garantere fuldt ud, at du vil gendanne alle filerne, men hvis du ikke har geninstalleret dit operativsystem allerede, der er en god chance for, at du bare kan gendanne dem.

Preparation before removing DriedSister.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter DriedSister med SpyHunter Anti-Malware Tool

Trin 2: Rens eventuelle registre, oprettet af DriedSister på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af DriedSister der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by DriedSister on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

Ofte stillede spørgsmål om DriedSister

What Does DriedSister Trojan Do?

The DriedSister Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, like DriedSister, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can DriedSister Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can DriedSister Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

About the DriedSister Research

Indholdet udgiver vi på SensorsTechForum.com, this DriedSister how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

How did we conduct the research on DriedSister?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the DriedSister threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.