Denne artikel vil hjælpe dig til at fjerne .maoloa Ransomware. Følg ransomware fjernelse vejledningen i slutningen af artiklen.

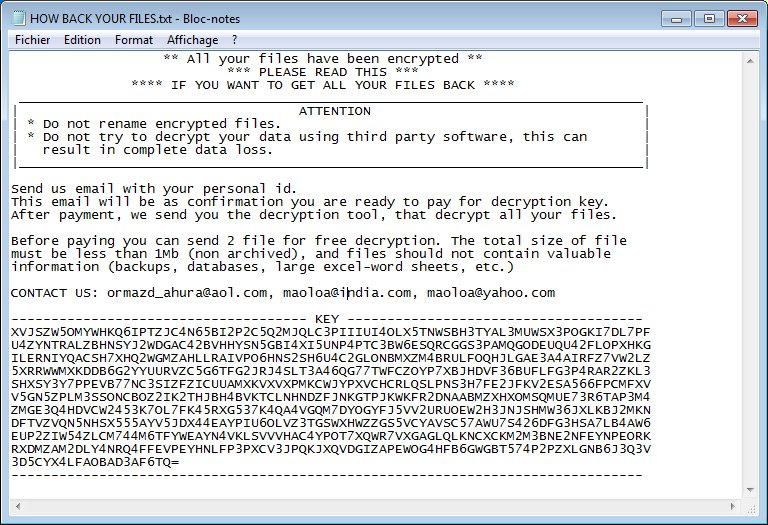

.maoloa Ransomware er en, der krypterer dine data og kræver penge som en løsesum for at få det restaureret. Filer vil modtage .maoloa udvidelse. Den .maoloa Ransomware vil efterlade ransomware instruktioner som en desktop baggrundsbillede. Hold på at læse artiklen og se, hvordan du kan forsøge at potentielt genvinde nogle af dine låste filer og data.

Trussel Summary

| Navn | .maoloa ransomware |

| Type | Ransomware, Cryptovirus |

| Kort beskrivelse | Den ransomware krypterer filer ved at placere .maoloa før de ramte filer på din computer og kræver en løsesum, der skal betales til angiveligt inddrive dem. |

| Symptomer | Den ransomware vil kryptere dine filer og efterlade en løsesum notat med betalingsinstrukser. |

| Distributionsmetode | Spam e-mails, Vedhæftede filer |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere .maoloa ransomware. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

.maoloa Ransomware - Distribution Teknikker

Disse prøver er blevet observeret i en relativt lav mængde kampagne. Koden analyse er endnu ikke afsluttet, som ikke giver ud detaljer om den mulige smitte kampagne.

En af de mest populære muligheder er at koordinere e-mail phishing kampagner at forsøg på at forvirre ofrene til at tro, at de har modtaget en legitim meddelelse fra et velkendt service eller et produkt. De vil funktionen vedhæftede filer eller skadeligt indhold, der engang interageret med vil føre til virusinfektion.

En lignende strategi er oprettelsen af ondsindede websteder der bruger lignende klingende domænenavne og falske sikkerhedscertifikater. De er lavet med henblik på at forvirre ofrene til at tro, at de har adgang til et legitimt websted ved at kopiere ned deres design og hovedindholdet.

Et populært alternativ er fordelingen af payload luftfartsselskaber som indeholder .maoloa ransomware infektion instruktioner de. Når disse filer er engageret den relevante kode vil blive startet. Der er to populære varianter, der er mest almindeligt anvendt:

- inficerede dokumenter - Ondsindede dokumenter kan bruges til at producere infektioner. De er udformet en-masse med virus installere makroer, som kan embeddded tværs af alle populære dokumenttyper: regneark, præsentationer, tekstdokumenter og databaser. Når de åbnes af ofrene en prompt vil blive opfostrede anmode de scripts der skal køres. Dette vil udløse infektion.

- Ansøgning Installers - Den samme fremgangsmåde kan bruges med installatører af populære programmer. De kriminelle vil indlejre den nødvendige kode i hacker-made setup filer. De er lavet ved at tage de originale eksekverbare og modificere dem med de relevante instruktioner. De færdige installatører vil blive leveret til målgruppen ved at udgive sig som legitime pakkede programmer.

Alle disse filer kan desuden spredes via fildeling netværk ligesom BitTorrent. De er meget udbredt ved Internet-brugere til at sprede både lovlige og pirat-data.

Større forsøg infiltration kan gøres ved at knytte virus filer i ondsindede web browser plugins der er også kendt som flykaprere. De er ofte fordelt med falske brugeranmeldelser på de relevante arkiver og lover at forbedre produktiviteten ved at tilføje nye funktioner eller optimering.

.maoloa Ransomware - detaljeret analyse

Indtil videre den indledende kode analyse indikerer ikke en kode her fra nogen af de berømte ransomware familier. Dette fører os til at tro, at hackere har skabt den .maoloa ransomware fra bunden. Det faktum, at de tilfangetagne filer er tidligt stikprøve viser, at det er meget muligt, at fremtidige udgivelser indeholder en udvidet liste over funktioner. Den anden mulighed er, at den er bestilt gennem de mørke underjordiske markeder og at fremtidige versioner kan opgraderes med flere moduler.

Det forventes, at en typisk infektion adfærd vil blive fulgt. Det betyder, at infektioner sandsynligvis vil begynde med en data indsamling modul, der vil skanne de lokale con telte og kapre oplysninger, der kan kategoriseres i en af disse to grupper:

- Maskine identifikationsoplysninger - Ved at tage forskellige data fra de inficerede computere motoren kan generere en unikt id, der er tildelt hver anden vært. Det er normalt beregnet ud fra værdier som de installerede hardwarekomponenter, brugerindstillinger og Windows poster i registreringsdatabasen.

- Personlige oplysninger - De kriminelle kan kapre oplysninger, der kan bruges til direkte at afsløre identiteten af ofrene. Dette gøres ved at programmere den relevante motor i at hente oplysninger om en given brugers navn, adresse, placering, interesser og endda nogen lagrede kontooplysninger.

Den høstede information kan findes ikke kun på det lokale drev, men også på den vedlagte flytbare lagringsenheder og netværk aktier samt hvis .maoloa ransomware interagerer med Windows Volume Manager. Endvidere kan anvendes de indsamlede oplysninger til bypass sikkerhedssoftware ved at lede efter motorer af applikationer, der kan blokere den korrekte .maoloa ransomware udførelse. Listen omfatter: anti-virus programmer, sandkasse miljøer, virtuelle maskiner værter og debug-software. Hvis opdaget de vil blive fjernet med det samme.

Så snart disse to tiltag har afsluttet kører computeren hackere vil have mulighed for at ændre systemet i henhold til instruktionerne virus. Mest almindeligt vil dette føre til værdi modifikation i Registry Windows. I de fleste tilfælde kan dette føre til samlede system ustabilitet - computerens ydeevne kan nedbrydes til det punkt at være ubrugelig, medmindre virusinfektioner er helt fjernet. Ændringer strenge, der er en del af tredjeparts-applikationer kan resultere i manglende evne til at bruge dem ordentligt, da uventede fejl kan forekomme.

Når virussen har opnået fuld kontrol over maskinen, kan sætte sig som en vedvarende trussel. Det betyder, at det vil sætte sig til automatisk, så snart lancere som computeren er tændt. Disse infektioner kan bruges til at indsætte andre malware som følgende:

- Trojans - Disse lokale installationer vil etablere en forbindelse med en foruddefineret server således at de fjerntliggende operatører til at udspionere offeret computere. De kan overhale kontrol på et givet tidspunkt, implementere andre trusler og stjæle filer, før krypteringen er engageret.

- Cryptocurrency minearbejdere - Det er små og mellemstore applikationer, der wiil hente ressourcekrævende opgaver fra en ekstern server og start dem på de inficerede computere. De vil udnytte de tilgængelige hardware ressourcer ved at placere en tung belastning på CPU, GPU, harddiskplads og hukommelse. Når en af dem er rapporteret at serverne cryptocurrency aktiver vil automatisk blive overført til hacker-controllere.

- Browser Redirect kode - De er i stand til at indføre ændringer i de webbrowsere, som vil omdirigere ofrene for hacker-kontrollerede destinationssider. De kan enten bruges til at engagere brugerne i påtrængende annoncer, som vil lede indtægter til hacker-controllere eller til ransomware notat selv.

Alle former for ændringer kan finde sted som hackere kan dynamisk sende nye konfigurationsmuligheder som nye prøver produceres.

.maoloa Ransomware - Kryptering Proces

Den .maoloa Ransomware krypterer brugerdata med en stærk cipher ifølge en indbygget liste af måldata udvidelser. I de fleste tilfælde vil det målrette de mest populære:

- Arkiv

- Backups

- Dokumenter

- Billeder

- Videoer

- Musik

De offer filer vil blive omdøbt med .maoloa udvidelse og en ransomware note tilføjes tvinge ofrene til at betale en dekryptering gebyr til hackere.

Fjern .maoloa Ransomwareand Prøv at gendanne data

Hvis din computer-system fik inficeret med .maoloa ransomware virus, du skal have lidt erfaring med at fjerne malware. Du bør slippe af med denne ransomware så hurtigt som muligt, før det kan få mulighed for at sprede sig yderligere og inficere andre computere. Du bør fjerne ransomware og følg trin-for-trin instruktioner guide nedenfor.

Preparation before removing .maoloa ransomware.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter .maoloa ransomware med SpyHunter Anti-Malware Tool

Trin 2: Rens eventuelle registre, oprettet af .maoloa ransomware på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af .maoloa ransomware der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by .maoloa ransomware on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

.FAQ om maoloa ransomware

What Does .maoloa ransomware Trojan Do?

The .maoloa ransomware Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, like .maoloa ransomware, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can .maoloa ransomware Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can .maoloa ransomware Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

About the .maoloa ransomware Research

Indholdet udgiver vi på SensorsTechForum.com, this .maoloa ransomware how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

How did we conduct the research on .maoloa ransomware?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the .maoloa ransomware threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.