Dieser Artikel wird Ihnen helfen, zu entfernen .maoloa Ransomware. Folgen Sie den Anweisungen zum Entfernen Ransomware am Ende des Artikels zur Verfügung gestellt.

.maoloa Ransomware ist eine, die Ihre Daten und verlangt Geld als Lösegeld verschlüsselt, um es wieder. Dateien erhalten die .maoloa Erweiterung. Die .maoloa Ransomware Ransomware Anweisungen als Desktop-Hintergrundbild verlassen. Halten Sie sich auf den Artikel zu lesen und sehen, wie Sie möglicherweise versuchen könnten einige Ihrer gesperrten Dateien und Daten wiederherstellen.

Threat Zusammenfassung

| Name | .maoloa Ransomware |

| Art | Ransomware, Cryptovirus |

| kurze Beschreibung | Die Ransomware verschlüsselt Dateien durch die Platzierung .maoloa bevor die betroffenen Dateien auf Ihrem Computersystem und ein Lösegeld, um sie angeblich zu zahlen verlangen erholen. |

| Symptome | Die Ransomware wird Ihre Dateien verschlüsseln und eine Erpresserbrief mit den Zahlungsanweisungen verlassen. |

| Verteilungsmethode | Spam-E-Mails, E-Mail-Anhänge |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Benutzererfahrung | Abonnieren Sie unseren Forum zu Besprechen .maoloa Ransomware. |

| Data Recovery-Tool | Windows Data Recovery von Stellar Phoenix Beachten! Dieses Produkt scannt Ihr Laufwerk Sektoren verlorene Dateien wiederherzustellen, und es kann sich nicht erholen 100% der verschlüsselten Dateien, aber nur wenige von ihnen, je nach Situation und ob Sie das Laufwerk neu formatiert haben. |

.maoloa Ransomware - Vertriebstechniken

Diese Proben wurden in einer relativ geringen Menge Kampagne gesichtet. Die Code-Analyse ist noch nicht abgeschlossen, das sich nicht geben Details über die mögliche Infektion Kampagne.

Eines der beliebtesten Optionen ist zu koordinieren E-Mail-Phishing-Kampagnen dass Versuch, die Opfer zu denken, zu verwirren, dass sie ein berechtigtes Benachrichtigung von einer bekannten Produkt oder eine Dienstleistung erhalten haben,. Sie werden Dateianhänge oder schädliche Inhalte verfügen, die einmal mit interagiert werden auf die Virusinfektion führen.

Eine ähnliche Strategie ist die Schaffung von bösartige Websites die Verwendung ähnlich klingende Domain-Namen und gefälschte Sicherheitszertifikate. Sie werden gemacht, um die Opfer zu denken, zu verwirren, dass sie eine legitime Website durch Kopieren nach unten ihr Design und die wichtigsten Inhalte zugegriffen haben.

Eine beliebte Alternative ist die Verteilung der Nutzlastträger die enthalten die .maoloa Ransomware Infektion Anweisungen. Jedes Mal, wenn diese Dateien der entsprechende Code eingreifen wird gestartet. Es gibt zwei beliebte Varianten, die am häufigsten verwendet werden:

- infizierte Dokumente - Malicious Dokumente können verwendet werden, um Infektionen zu produzieren. Sie werden en masse mit Virus Installation von Makros in Handarbeit, die sich über alle gängigen Dokumenttypen embeddded werden kann: Tabellen, Präsentationen, Textdokumente und Datenbanken. Jedes Mal, wenn sie von den Opfern eine Aufforderung geöffnet wird anfordernden werden gelaicht für die Skripte ausgeführt werden. Dadurch wird die Infektion auslösen.

- Anwendung Installateure - Das gleiche Verfahren kann mit Installateuren von populären Anwendungen eingesetzt werden. Die Kriminellen werden den erforderlichen Code in Hacker-made-Setup-Dateien einbetten. Sie werden, indem man die ursprünglichen ausführbaren Dateien und ändern sie mit den entsprechenden Anweisungen gemacht. Die fertigen Installateure wird durch die sich als legitime Anwendungspakete an die Zielgruppe ausgeliefert werden.

Alle diese Dateien können zusätzlich über verteilt werden File-Sharing-Netzwerke wie BitTorrent. Sie sind weit verbreitet von Internet-Nutzern verwendet, um sowohl legitim und Piraten-Daten zu verbreiten.

Größere Infiltrationsversuche können durch Anbringen der Virus Dateien in gemacht werden böswilliger Web-Browser-Plugins die sonst als Entführer bekannt. Sie werden oft mit gefälschten Erfahrungsberichte auf den entsprechenden Repositories verteilt und versprechen, die Produktivität zu steigern, indem sie in das Hinzufügen neuer Funktionen oder der Optimierung der Performance.

.maoloa Ransomware - Detaillierte Analyse

Bisher ist die anfängliche Code-Analyse zeigt nicht an Code-Schnipsel aus einem der berühmten Ransomware Familien. Dies führt uns zu der Annahme, dass die Hacker die .maoloa Ransomware von Grund auf neu erstellt haben, haben. Die Tatsache, dass die aufgenommenen Dateien frühe Testprobe sind zeigt, dass es sehr wohl möglich ist, für zukünftige Versionen eine erweiterte Liste von Funktionen enthalten. Die andere Möglichkeit ist, dass es durch die dunkle unterirdischen Märkte bestellt wird und dass zukünftige Versionen können mit mehreren Modulen aufgerüstet werden.

Es wird erwartet, dass eine typische Infektion Verhalten folgen werden. Dies bedeutet, dass die Infektionen wahrscheinlich mit einem beginnen Datenerfassung Modul, das die lokalen con Zelte und fallen Informationen scannt, die in eine dieser beiden Gruppen kategorisiert werden können:

- Maschinenidentifikationsdaten - verschiedene Daten von den infizierten Computern kann der Motor eine eindeutige ID erzeugen, die zu jedem anderen Host Durch die zugewiesen wird. Es wird in der Regel von Werten wie die installierten Hardwarekomponenten berechnet, Benutzereinstellungen und Windows-Registrierungseinträge.

- Persönliche Informationen - Die Kriminellen können Informationen kapern, die verwendet werden können, um direkt die Identität der Opfer aussetzen. Dies wird durch die Programmierung des entsprechenden Motors in Abrufen von Informationen über einen bestimmten Benutzer Namen gemacht, Anschrift, Lage, Interessen und sogar jeder gespeicherten Kontoinformationen.

Die geerntete Information finden Sie nicht nur auf dem lokalen Laufwerk, sondern auch auf dem angeschlossenen Wechselspeichergeräte und Netzwerkfreigaben auch wenn die .maoloa Ransomware interagiert mit dem Windows Volume Manager. Des Weiteren die gesammelten Informationen können verwendet werden, Bypass-Sicherheitssoftware von Motoren für Anwendungen suchen, die richtige .maoloa Ransomware Ausführung blockieren. Die Liste enthält: Anti-Virus-Programme, Sandbox-Umgebungen, Hosts für virtuelle Maschinen und Debug-Software. Wenn nachgewiesen werden sie sofort entfernt werden.

Sobald diese beiden Aktionen abgeschlossen haben, den Computer-Hacker ausgeführt wird die Möglichkeit haben, das System zu ändern gemäß den Anweisungen Virus. Am häufigsten wird diese in die zu Wertänderung führen Windows-Registrierung. In den meisten Fällen kann dies zu Gesamtsysteminstabilität führen - die Leistung des Computers zu dem Punkt des Seins unbrauchbar verschlechtern kann, wenn nicht die Virus-Infektionen vollständig entfernt werden. Änderungen an Zeichenfolgen, die Teil von Drittanbieter-Anwendungen sind in der Unfähigkeit führen, um sie richtig zu verwenden, da unerwartete Fehler auftreten können.

Wenn das Virus die volle Kontrolle über die Maschine erhalten hat, kann er sich als ein Set persistent Bedrohung. Das bedeutet, dass sie sich gesetzt wird automatisch so schnell starten wie der Computer eingeschaltet ist. Diese Infektionen können verwendet werden, um andere Malware zu implementieren, wie die folgenden:

- Trojaner - Diese lokalen Installationen wird eine Verbindung mit einem vordefinierten Server herstellen so dass die Remote-Betreiber auf die Opfer Computer auszuspionieren. Sie können die Kontrolle zu einem bestimmten Zeitpunkt überholen, bereitstellen andere Bedrohungen und stehlen Dateien, bevor der Verschlüsselungsprozess eingreift.

- Kryptowährung Miners - Das sind kleine Anwendungen, die ressourcenintensive Aufgaben von einem Remote-Server herunterladen wiil und sie auf den infizierten Computer starten. Sie werden die verfügbaren Hardware-Ressourcen nutzen, um eine schwere Last auf der CPU-Platzierung, GPU, Festplattenspeicher und Speicher. Jedes Mal, wenn einer von ihnen auf die Server Kryptowährung Vermögenswerten ausgewiesen wird, wird automatisch auf den Hacker-Controller übertragen werden.

- Browser Redirect-Code - Sie sind in der Lage Änderungen an den Web-Browser einzuführen, um die Opfer zu Hacker gesteuerte Zielseiten umleitet. Sie können entweder verwendet, um die Benutzer in aufdringliche Werbung zu engagieren, die Einnahmen an den Hacker-Controller oder auf die Ransomware Note leiten wird selbst.

Alle Arten von Änderungen können wie der Hacker nehmen dynamisch neue Konfigurationsoptionen senden kann als neue Proben hergestellt werden.

.maoloa Ransom - Verschlüsselungsprozess

Die .maoloa Ransom verschlüsselt Daten, Benutzer mit einer starken cipher entsprechend einer integrierten Liste von Zieldaten-Erweiterungen. In den meisten Fällen wird es die beliebtesten Ziel:

- Archiv

- Backups

- Unterlagen

- Bilder

- Videos

- Musik

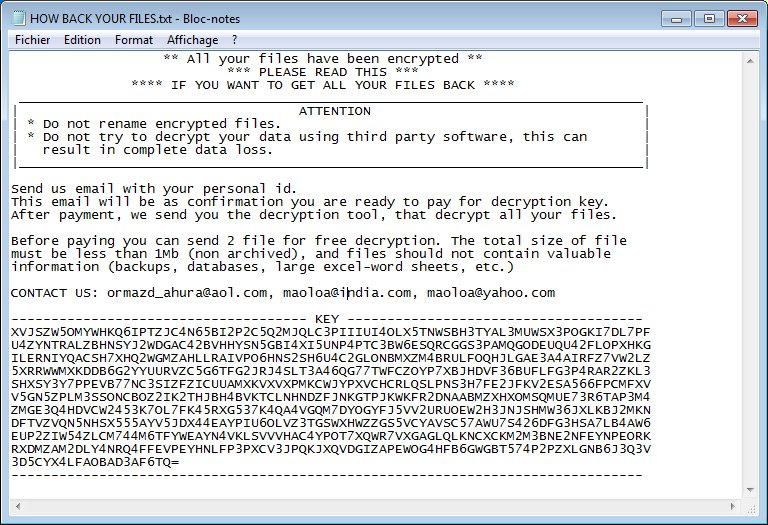

Die Opfer-Dateien mit der Erweiterung .maoloa und Ransomware Notiz umbenannt werden hinzugefügt, um die Opfer in der Zahlung eine Entschlüsselungs-Gebühr an den Hacker zu zwingen.

Entfernen .maoloa Ransomwareand versuchen, Daten wiederherstellen

Wenn Ihr Computersystem wurde mit dem infizierten .maoloa Ransomware-Virus, Sie sollten Malware beim Entfernen ein wenig Erfahrung haben. Sie sollten so schnell wie möglich loswerden dieser Ransomware, bevor es die Chance, weiter zu verbreiten haben können und andere Rechner infizieren. Sie sollten die Ransomware entfernen und die Schritt-für-Schritt-Anleitung Anleitung folgen unten angegeben.

Vorbereitung vor .maoloa Ransomware Entfernen.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scan für .maoloa Ransomware mit SpyHunter Anti-Malware-Tool

Schritt 2: Reinigen Sie alle Register, von .maoloa Ransomware auf Ihrem Computer erstellt.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, von .maoloa Ransomware erstellt dort. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by .maoloa ransomware on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

.FAQ zu Maoloa Ransomware

What Does .maoloa ransomware Trojan Do?

The .maoloa ransomware Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, like .maoloa ransomware, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can .maoloa ransomware Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can .maoloa ransomware Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

About the .maoloa ransomware Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this .maoloa ransomware how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

How did we conduct the research on .maoloa ransomware?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the .maoloa ransomware threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.