Sikkerhedsforskere ved Elastic Security Labs har udgivet en dybdegående analyse af en langvarig Linux malware-kampagne kendt som fredløs. På trods af dens usofistikerede kode og grove angrebsmetoder, Outlaw forbliver bemærkelsesværdigt vedvarende. Denne malware er et godt eksempel på, hvordan grundlæggende taktik, når det kombineres med smart automatisering, kan drive en global botnet-operation.

Outlaw Malware: En vedvarende trussel gemmer sig i almindeligt syn

Først observeret for flere år siden, Outlaw malware-kampagnen er fortsat med at udvikle sig, mens den er afhængig af brute-force og møntudvinding taktik til at udbrede. Det er målrettet Linux-servere ved at scanne for svage SSH-legitimationsoplysninger, inficerer dem, og derefter bruge disse systemer til at sprede sig yderligere.

I modsætning til avanceret malware, Outlaw bruger ikke snigende unddragelsesteknikker. I stedet, det lykkes ved at være enkelt, tilpasningsdygtig, og automatiseret. Forskere observerede det ved hjælp af modificerede open source-værktøjer som XMRig til kryptomining og IRC ShellBots til kommando og kontrol, uden stor indsats for at skjule sine aktiviteter.

Hvordan Outlaw inficerer og udvider sig

Trin 1: Indledende adgang via SSH Brute-Forcing

Malwaren får adgang gennem højvolumen brute-force-angreb ved hjælp af dets indbyggede modul, blitz. Det trækker mål-IP'er fra sine kommando-og-kontrol-servere og forsøger at logge på ved hjælp af almindelige eller standardoplysninger. Når adgang er opnået, malwaren installerer sig selv og starter infektionscyklussen.

Trin 2: Nyttelastimplementering og Cron-baseret persistens

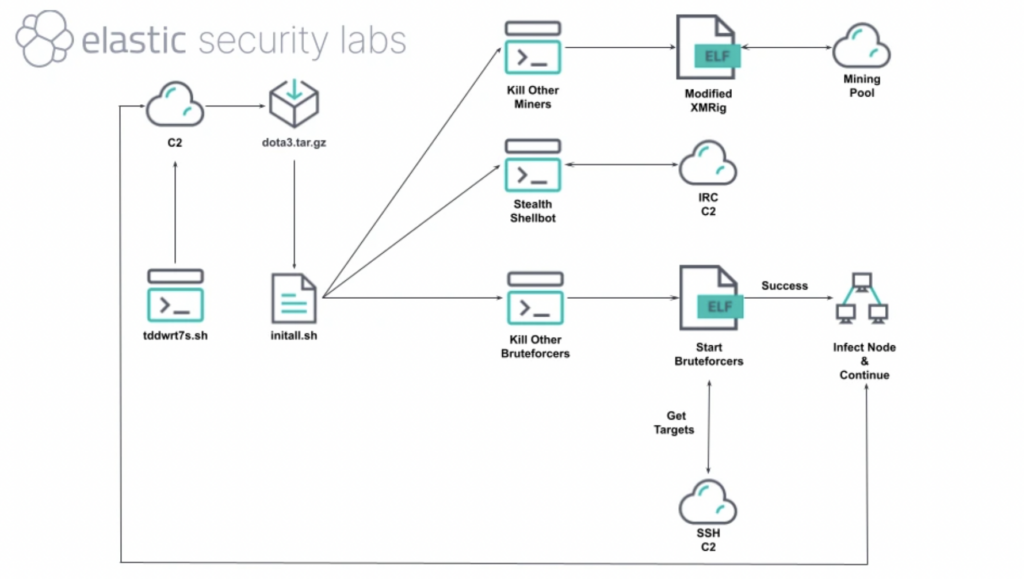

Outlaw downloader en tarball-fil, der indeholder flere nyttelaster, og udfører et initialiseringsscript (`initall.sh`). Scriptet opretter skjulte mapper (lignende ~/.configrc6) at gemme ondsindede binære filer, og installerer flere cron-job for at genstarte dets komponenter regelmæssigt og ved genstart.

Trin 3: Minedrift og fjernbetjening

Malwaren installerer en tilpasset version af XMRig at udvinde kryptovaluta ved hjælp af den inficerede servers ressourcer. Den forbinder også til IRC-baserede C2-kanaler for at modtage fjernkommandoer via ShellBot varianter.

Trin 4: Ormelignende formering

Inficerede servere bruges derefter til at scanne lokale undernet og eksterne IP'er, gentagelse af SSH brute-force angrebsmønsteret. Dette gør det muligt for malwaren at vokse sit botnet i en ormelignende måde med ringe manuel indsats fra operatørerne.

Hvad gør Outlaw så effektiv?

Outlaws effektivitet ligger i en kombination af faktorer, der, mens den er usofistikeret, er overraskende kraftfulde. Dens enkelhed er nøglen, som den er afhængig af velkendte, pålidelige angrebsmetoder uden behov for zero-day exploits eller privilegie-eskaleringsteknikker. Når den er indsat, det trives gennem automatisering, opererer med lidt eller ingen menneskelig indgriben, da det spreder sig og vedligeholder sig selv.

Malwaren viser også stærk modstandsdygtighed, ved hjælp af cron-job og indbygget kill-switch-logik til at genstarte, hvis den afsluttes, og endda fjerne anden malware, der kan konkurrere om systemressourcer. Måske mest bemærkelsesværdigt, Outlaw udviser en bred angrebsflade, berører næsten alle stadier af GERING ATT&CK ramme. Dette udgør både en udfordring for forsvarere og en mulighed for trusselsjægere til at identificere deres aktivitet på tværs af flere vektorer.

Menneskelig involvering bag malwaren

Elastics honeypot-forskning afslørede tegn på menneskelig interaktion i realtid. Operatører blev set skrive kommandoer manuelt, korrigere tastefejl, og ændring af scriptadfærd på farten - bevis på, at selv simple botnets som Outlaw kan administreres af live-trusselsaktører med udviklende taktikker.

Hvorfor denne malware er vigtig

Outlaw er ikke prangende. Den bruger ikke nul-dage eller avancerede udnyttelser. Men dens lange levetid og operationelle succes beviser den grundlæggende taktik, hvis det er veludført og automatiseret, kan være en reel trussel, især mod dårligt sikrede Linux-systemer.

Denne malwares tavse udvikling er et wake-up call for systemadministratorer: undervurder ikke trusler med lav kompleksitet. Dårlig adgangskodehygiejne og mangel på systemovervågning kan åbne døren for trusler som Outlaw, der stille kaprer ressourcer og bliver hængende uopdaget.

Defensive anbefalinger mod Outlaw

- Brug stærk, unikke SSH-legitimationsoplysninger og deaktiver adgangskodegodkendelse, hvor det er muligt.

- Overvåg for uventede cron-job eller skjulte mapper som

~/.configrc6. - Scan systemer for kendte varianter af XMRig eller ShellBot malware.

- Segmentér netværkstrafik og begræns udgående IRC- og minepuljekommunikation.

Konklusion

Outlaw Linux malware er en kraftfuld påmindelse om, at cyberkriminalitet ikke altid kræver sofistikerede værktøjer. Undertiden, udholdenhed, automatisering, og udbredt scanning er alle en trussel aktør har brug for. Organisationer, der er afhængige af Linux-infrastruktur, bør tage skridt nu til at hærde systemer og overvåge for indikatorer på kompromis. Simpelthen fordi simple trusler som Outlaw ofte er de sværeste at opdage… Indtil det er for sent.