Den Rakhni Trojan er blandt de mest ødelæggende computervira i de sidste par år, der kombinerer både en minearbejder og en ransomware motor. Det er fe komplekse og kan vurdere hver inficeret system, ved at køre en brugerdefineret angreb sekvens. Det faktum, at det kan sprede sig gennem det lokale netværk ved hjælp af en orm funktion har gjort det til en kritisk trussel, som skal fjernes med det samme, efter at infektioner er blevet rapporteret. Læs vores komplette analyse og fjernelse guide til at lære at genoprette inficerede værter.

Trussel Summary

| Navn | Rakhni Trojan |

| Type | Trojan, Ransomware, Cryptocurrency Miner |

| Kort beskrivelse | Den Rakhni Trojan er i stand til spionage på brugerne og deres maskiner og installation af cryptocurrency minearbejdere eller ransomware kode. Det er en af de farligste og vedvarende trusler i de sidste par år på grund af det er meget avanceret ondsindet motor. |

| Symptomer | Afhængigt af sagen brugerne kan opleve, at deres filer er blevet krypteret ved ransomware eller føler usædvanlige problemer med ydeevnen. |

| Distributionsmetode | Spam e-mails, Vedhæftede filer |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere Rakhni Trojan. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

Rakhni Trojan - distributionsmetoder

Den Rakhni trojanske har været i distributionen siden 2013 ved hjælp af forskellige angreb kampagner. Gennem årene er det kode er skiftet i flere generationer af forskellige stammer hver ved hjælp af forskellige mekanikere til at trænge ind i målet maskiner.

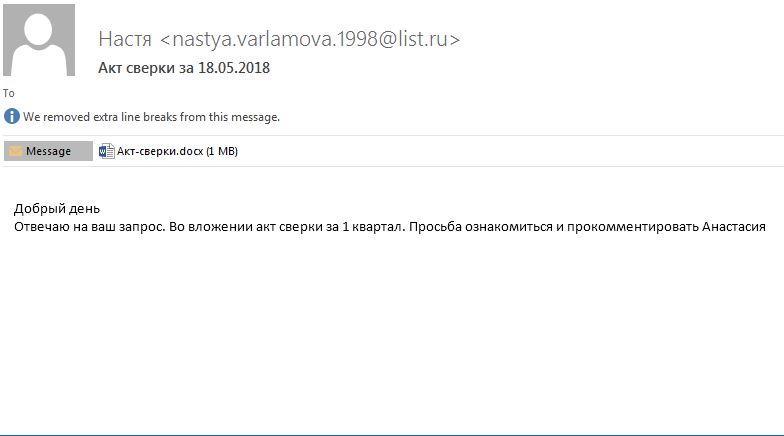

I øjeblikket de sikkerhedsmæssige rapporter viser, at den øverste 5 lande, hvor der er fundet de infektioner er følgende: Den Russiske Føderation, Kasakhstan, Ukraine, Tyskland og Indien. De igangværende angreb kampagner har vist sig at stole på email phishing-meddelelser. Hackerne har oprettet flere sprogversioner af de e-mails, der udgør som bliver sendt af en velkendt selskab. De tvinge offeret filer i åbne en inficeret nyttelast dokument. Når det er adgang til ved brugerne en prompt meddelelse vises som beder dem om at gøre det muligt for de indbyggede makroer (scripts). Hvis dette gøres en automatisk udløser vil udføre den indbyggede download-sekvens, der i sidste ende vil føre til Rakhni trojanske infektion.

Andre filer, der kan bruges til at implementere den infektion omfatter også følgende:

- Præsentationer

- Regneark

- Databaser

- Ansøgning Installers

Et interessant træk er, at infektionen motor også vil producere en fejlmeddelelse der forklarer, at en download er mislykkedes. Dette gøres for at tage væk ofrets opmærksomhed fra scriptet.

Rakhni Trojan - dybtgående analyse

Sikkerheden analyse afslører, at Rakhni Trojan følger en nøje planlagt prækonstrueret adfærdsmønster. Den ondsindede motor er ansvarlig for den korrekte gennemførelse af den trojanske indleder flere kontroller installation før du går videre. De er ansvarlige for implementering af trojanske instans i flere systemets placering udgør som Adobe Reader. Dette gøres for at gøre det mere diffrakterer for brugerne og systemadministratorer at få øje på infektionen, som det er en af de mest almindeligt installerede applikationer. Motoren skaber også den relevante Registry Windows værdier, så at alt matcher op.

Det næste skridt i infektionsprocessen kigger efter underskrifter fra programmer, der kan forstyrre dens korrekte udførelse: anti-virus programmer, virtuelle maskiner værter og debug / sandkasse miljøer.

Den vigtigste infektion motor installerer to certifikater, der udgør som værende underskrevet af Adobe og Microsoft. Dette trin er ledsaget af download af yderligere filer til Midlertidige filer mappen Windows.

Den unikke egenskab ved denne trojanske er, at det kan håndhæve enten en ransomware motor eller cryptocurrency minearbejder afhængig af flere miljømæssige kontrol. Den implementerede mekanisme ser for tegn på installation Bitcoin software – hvis en sådan findes virus kode skønner, at offeret brugere kan have digitale aktiver, der kan stjålet. Dette vil aktivere minearbejder download og udførelse kommando. I et andet tilfælde den ransomware motor vil blive startet.

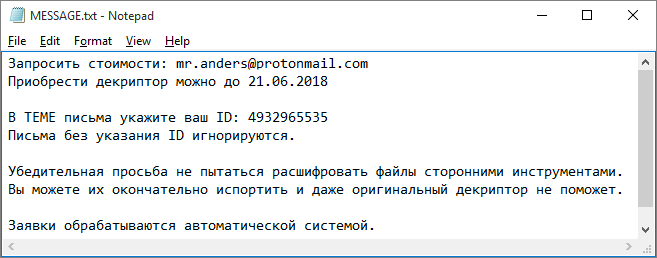

Den ransomware motor vil blive hentet i tilfælde ingen Bitcoin eller anden cryptocurrency software findes på klientmaskinerne eller hvis deres hardware ressourcer anses ineffektiv til minedrift. Før denne komponent startes den trojanske tjekker igen, hvis visse applikationer og tjenester kører og slutter dem til at lette den korrekte gennemførelse. Det har også vist sig at slette alle identifed Shadow Volume Kopier og eventuelt Systemgendannelse data. Det betyder, at fil recoery vil kun være muligt via en professionel kvalitet løsning. Se vores anvisninger for mere information om dette.

Den producerede ransomware analyse afslører, at følgende filtype udvidelser er målrettet:

".ebd", ”.jbc”, ".PST", ".ost", ".Tube", ".tbk", ".bak", ".bac", ".abk", " .as4", "Asd", ".ashbak", ".backup", ”.bck”, ".bdb", " .bk1", ".bkc",

”.bkf”, ".bkp", ”.boe”, ".bpa", ”.bpd”, "BUP", ”.cmb”, ”.fbf”, ".fbw", ".FH", ”.ful”, ".gho", ".ipd", " .nb7", ”.nba”, ”.nbd”, ".nbf", ".nbi",

".nbu", ".nco", “.oeb”, ".gammel", ".qic", " .sn1", ”.sn2”, ".sna", ".spi", ”.stg”, ".uci", ".vinde", ".xbk", ”.iso”, ”.htm”, ".html", “.mht”, " .p7",

".p7c", ".pem", ".sgn", ”.sec”, ".cer", ".csr", ".djvu", ".den", "STL", ".crt", ".p7b", ".pfx", ”.fb”, ”.fb2”, ".tif", ".tiff", ".pdf", ".doc",

".docx", ".docm", ".rtf", ".xls", ".xlsx", ".xlsm", ".ppt", ".pptx", ".ppsx", ".txt", ".cdr", ".jpe", “.Jpg”, ".jpeg", ".Png", ".bmp", ".jiff",

”.jpf”, ”.ply”, ”.pov”, ".rå", ”.cf”, ".cfn", ".tbn", ".xcf", ".Xose", ".nøgle", ".eml", ".tbb", ”.dwf”, ".æg", ”.fc2”, ".fcz", ”.fg”, " .fp3",

".pab", ".oab", ".psd", ".psb", ”.pcx”, ".dwg", ".dws", ".dxe", ".zip", ”.zipx”, ".7z", ".rar", ”.rev”, ”.afp”, ”.bfa”, ".bpk", ".bsk", ”.enc”,

".rzk", ”.rzx”, ".sef", ".genert", ”.snk”, "Accdb", ".ldf", ”.accdc”, ".adp", ”.dbc”, ".dbx", "Dbf", ”.dbt”, ”.dxl”, “.edb”, ".eql", ".mdb", ".mxl",

".mdf", "Sql", ".sqlite", ".sqlite3", ".sqlitedb", ”.kdb”, ".kdbx", ”.1cd”, ”.dt”, ".erf", ”.lgp”, ".md", ".epf", “.efb”, ".eis", ".efn", ".emd", ”.emr”,

".ende", ”.eog”, ”.erb”, ".ebn", ”.ebb”, ”.prefab”, ”.jif”, ”.wor”, ".csv", ".msg", ".msf", ".kwm", ".pwm", ".ai", ".eps", ".abd", ”.repx”, ”.oxps”, ".dot".

Den tilhørende Rakhni trojanske institutter minearbejder eksempel som et tilfældigt navngivet eksekverbar i %mappe AppData. Den genererer et script, der installerer det som vedvarende trussel - det betyder, at denne komponent vil blive automatisk startes, når computeren er startet. Analysen viser, at den hentede minearbejder er konfigureret til at udvinde den valuta (DVDRip) betalingsmiddel.

Rakhni Trojan - trojanske Operationer

Bortset fra at deaktivere sikkerhedssoftware, der kan forstyrre dens udførelse den trojanske skaber også en sikker forbindelse med en hacker-kontrollerede server. Det bruges til automatisk at indberette infektioner, høstet oplysninger og andre indsamlede data. Analysen viser, at følgende strenge er en af de første, der overføres:

- computernavn

- Offentlig IP-adresse

- Sti til den installerede Rakhni Trojan på de inficerede værter

- Aktuel dato og klokkeslæt

- Trojan Bygget Dato

Den lokale instans er i stand til at kommunikere tre stater i aktuelle status - en bekræftelse af, at den trojanske komponenter er blevet downloadet; en meddelelse, der viser, at netværket infiltration er blevet påbegyndt eller en fejlmeddelelse.

A netværk orm eksempel udføres som scanner det lokale netværk og forsøger at infiltrere andre maskiner på de netværk, ved hjælp af forskellige sårbarheder. Det udfører automatiseret penetration test ved hjælp af de indbyggede scripts.

Den trojanske modul er også ansvarlig for den avancerede stealth beskyttelse mekanisme, der kan instruere virus til automatisk at slette sig selv. Dette sker, hvis den underliggende motor mistanke om, at brugerne måske forsøger at scanne deres systemer for malware eller forsøge at fjerne via både manuelle eller automatiske midler.

Preparation before removing Rakhni Trojan.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter Rakhni Trojan med SpyHunter Anti-Malware Tool

Trin 2: Rens eventuelle registre, oprettet af Rakhni Trojan på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af Rakhni Trojan der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by Rakhni Trojan on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

Ofte stillede spørgsmål om Rakhni Trojan

What Does Rakhni Trojan Trojan Do?

The Rakhni Trojan Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, like Rakhni Trojan, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can Rakhni Trojan Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can Rakhni Trojan Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

About the Rakhni Trojan Research

Indholdet udgiver vi på SensorsTechForum.com, this Rakhni Trojan how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

How did we conduct the research on Rakhni Trojan?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the Rakhni Trojan threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.