24H Virus er en nyopdaget testversion af en ny trussel. Sikkerheden analyse afslører, at den ikke indeholder uddrag fra en hvilken som helst af de berømte malware familier. Det er muligt, at fremtidige versioner af det kommer til at funktionen opdaterede kode, tilføje nyere funktioner. Læs vores komplette 24H Virus fjernelse guide til at lære mere om det.

Trussel Summary

| Navn | 24H |

| Type | Ransomware, Cryptovirus |

| Kort beskrivelse | Den ransomware krypterer følsomme oplysninger på din computer system med .24h udvidelser og kræver en løsesum, der skal betales til angiveligt inddrive dem. |

| Symptomer | Den ransomware vil kryptere dine filer med en stærk kryptering algoritme. |

| Distributionsmetode | Spam e-mails, Vedhæftede filer |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere 24H. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

24H Virus - Distribution måder

Den 24H virus er blevet opdaget i et igangværende hackerangreb med en begrænset rækkevidde. En enkelt vellykket infiltration er blevet rapporteret i Afrika, som signalerer to mulige tilfælde scenarier:

- Angrebene kommer ind fra en hacker gruppe, der tester en nyoprettet virus.

- Hackeren eller kriminel gruppe bag angrebet har erhvervet brugerdefineret kode fra de underjordiske markeder og tester den på test-mål.

Den 24H virus kan fordeles ved hjælp af phishing e-mail kampagner der er skabt i bulk og koordineret af de hackere bag virussen. De bruger social engineering taktik ved at tage de designelementer og tekst fra meddelelser, der er sendt af berømte virksomheder og tjenester. Ved at bruge de tilpassede e-mails hackere kan forvirre ofrene ved at tilbyde de ransomware stammer enten hyperlink eller knyttet direkte til de budskaber.

Den hacking gruppe kan også oprette falske download sites der sammen med de e-mails kan bruges til at sprede inficerede nyttelast der er en anden teknik, der anvendes til at inficere mange computerbrugere.

Der er to primære typer, der er de mest almindelige - den første er afhængig af indsættelse af kode i dokumenter såsom præsentationer, tekstfiler, regneark eller databaser. Når de er åbnet af ofrene, de vil blive præsenteret for en meddelelse box bede dem om at gøre det muligt for de indbyggede scripts. Dette vil aktivere makroer, der fører til virussen levering. En lignende strategi anvendes med ansøgning installatører hvor de kriminelle bundle virus kode i software installere pakker. De typiske mål er populære programmer, der normalt foretrækkes af de fleste slutbrugere: systemværktøjer, kreativitet suiter og productivty apps. Hackeren-skabte stammer er lavet ved at tage de legitime installatører fra Te officielle leverandør download sites og frigivelse af de falske pakker gennem download sites og e-mails.

En anden virus levering strategi bygger på anvendelsen af browser hijackers at søge at inficere ofrets webbrowser og ændre standardindstillingerne ved at omdirigere ofre for en hacker-kontrollerede side. Under denne proces kan de også også kapre følsomme data fra offer maskiner. De flykaprere er usully fordelt på de relevante web browser plugin repositories hjælp falsk udvikleroplysninger og brugeranmeldelser.

24H Virus - dybtgående analyse

De tilfangetagne stammer af 24H-virus er beskrevet at være tidlige test udgivelser, der ikke udgør et færdigt produkt. Samtidig har vi modtaget rapporter om, at et offer er blevet inficeret med det, der viser, at der er sand skader potentiale. Mens ransomware motor er den eneste ondsindet komponent, der er inkluderet i det optagne frigivet, det er motor kan ændres til at omfatte andre komponenter, samt. Fremtiden udgivet af 24H virus kan følge de adfærdsmønstre, der er anlagt ved typiske ransomware.

Den sædvanlige måde at et virusinfektioner er ved at starte en høst af data komponent. Det scanner hukommelsen og harddisken indholdet af de inficerede værter ved at lede efter bestemte strenge, der kan afsløre den ofrets identitet. Dataene omfatter strenge såsom brugerens navn, adresse, telefonnummer, interesser og kontooplysninger. Andre oplysninger, der er indhentet, er relateret til selve angrebet kampagne. De høstede data kan bruges til at få indsigt i de typer af inficerede maskiner. Motoren kan indsamle visse værdier om operativsystemet og de installerede hardwarekomponenter.

Disse data kan behandles af den næste motor ansvarlig for at holde virus kørende i tilstedeværelse af sikkerhedsmæssige modforanstaltninger. Oplysningerne om de installerede software og løbende ydelser kan tillade virus motor til at deaktivere alle realtid motorer tilhørende anti-virus software, debug / sandkasse miljøer og virtuelle maskiner værter.

Andre 24H virus relaterede skader til værten systemet kan omfatte en bred vifte af systemet manipulation handlinger, der omfatter et af følgende:

- Windows Registry Manipulation - Det 24H virus kan bruges til at ændre Windows registreringsdatabasen tilhører bruger-installerede applikationer og systemtjenester, følgelig visse funktioner kan stoppe med at arbejde. Samlet ydelse påvirkes også.

- vedvarende trussel - Det 24H virus kan installeres til værterne som en vedvarende trussel. Det betyder, at det automatisk vil udføre selv når computeren starter. Denne adfærd er også ledsaget af fjernelsen af adgang til menuen boot nyttiggørelse og visse muligheder, der er vant til manuelt at fjerne de aktive infektioner.

- Trojan service - Den 24H virus motor kan oprette forbindelse til en hacker-kontrollerede tjeneste, der kan bruges til at overtage kontrollen over den inficerede maskine. Den trojanske tjeneste gør det muligt for hackere at udspionere brugerne, samt implementere yderligere trusler.

- Filer Sletning - Den tilhørende komponent er ansvarlig for de ændringer, systemet kan også slette alle fundet Shadow Volume Information og Systemgendannelse snapshots til at gøre data recovery vanskeligere. I disse tilfælde vil ofrene nødt til at ty til en professionel kvalitet data recovery løsning.

24H Virus - Kryptering

Når alle komponenter er udført korrekt ransomware motoren startes. Det bruger en stærk cipher for at målrette filer i henhold til en indbygget liste af target-filer. Listen kan indeholde nogen af de folloiwing typer: dokumenter, arkiv, sikkerhedskopier, billeder, musik, videoer, databaser og etc.

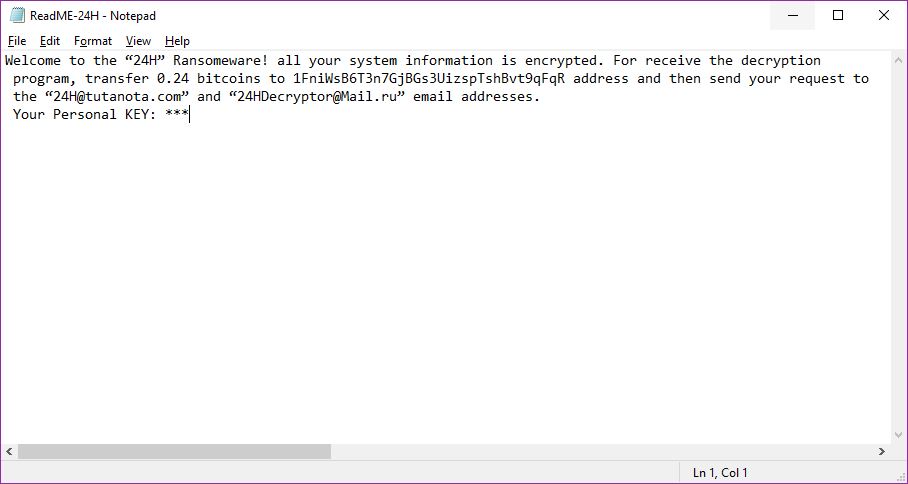

Alle data bliver omdøbt til .24H udvidelse. Den ransomware notat er skabt i en fil kaldet LæsMig-24H.txt der læser den følgende:

Velkommen til ”24H” Ransomeware! alle dine systemoplysninger er krypteret. For at modtage dekryptering program, overførsel 0.24 Bitcoins til 1FniWsB6T3n7GjBGs3UizspTshBvt9qFqR adresse og derefter sende din anmodning til ”24H@tutanota.com” og ”24HDecryptor@Mail.ru” email-adresser. Din personlige nøgle: ***

Fjern 24H Ransomware-virus, og gendan .24H-filer

Hvis din computer fik inficeret med 24H ransomware virus, du skal have lidt erfaring med at fjerne malware. Du bør slippe af med denne ransomware så hurtigt som muligt, før det kan få mulighed for at sprede sig yderligere og inficere andre computere. Du bør fjerne ransomware og følg trin-for-trin instruktioner guide nedenfor.

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan efter 24H med SpyHunter Anti-Malware-værktøj

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Uninstall 24H and related malware from Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, oprettet af 24H på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af 24H der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Start din pc i fejlsikret tilstand for at isolere og fjerne 24H

Trin 5: Prøv at gendanne filer krypteret med 24H.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware-infektioner og 24H sigter mod at kryptere dine filer ved hjælp af en krypteringsalgoritme, der kan være meget vanskelig at dekryptere. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

24H-FAQ

What is 24H Ransomware?

24H er a ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does 24H Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does 24H Infect?

Via flere måder.24H Ransomware inficerer computere ved at blive sendt via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of 24H is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .24H files?

Du can't uden en dekryptering. På dette tidspunkt, den .24H filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .24H filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".24H" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .24H filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of 24H Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

Det vil scanne efter og finde 24H ransomware og derefter fjerne det uden at forårsage yderligere skade på dine vigtige .24H filer.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can 24H Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

About the 24H Research

Indholdet udgiver vi på SensorsTechForum.com, this 24H how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, the research behind the 24H ransomware threat is backed with VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.