En ny og forbedret variant af CryptoWall ransomware har inficere computere over hele verden i de seneste dage. Den nye CryptoWall 3.0 bruger en lokaliseret løsesum besked og passerer trafik til en hjemmeside, hvor ofrene kan betale for dekrypteringsnøglen nødvendig for at låse deres filer gennem Tor og i2P anonyme netværk.

CryptoWall er en fil-kryptering type trussel, som engang aktiveret på den inficerede maskine krypterer visse filer på det og kræver en bøde på $500 for at give offeret med dekrypteringsnøgle. Den løsesum betales i Bitcoin digital valuta i første 168 timer.

Trussel Summary

| Navn | CryptoWall 3.0 |

| Type | Ransomware |

| Kort beskrivelse | Brugerens filer er krypteret og ubrugelig. |

| Symptomer | En løsesum notat vises til offeret. |

| Distributionsmetode | Via ondsindede vedhæftede filer. |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

| Brugererfaring | Tilmeld dig vores forum til diskutere CryptoWall 3.0. |

De nye funktioner i CryptoWall 3.0

Ny Tor til web-gateways bruges af den nye version af CryptoWall: torman2.com, torforall.com, torroadsters.com, og torwoman.com. Enten en af dem omdirigerer offeret til den samme webside, der indeholder betalingsinstruktionerne, men id'er til sporing betalingerne er unikke.

Betalingen forlænges fra fem dage til en hel uge, hvorefter gebyret hæves til $1000.

De skurke har skabt ekstra filer, der indeholder oplysninger om betaling og genoprettelse af den krypterede data:

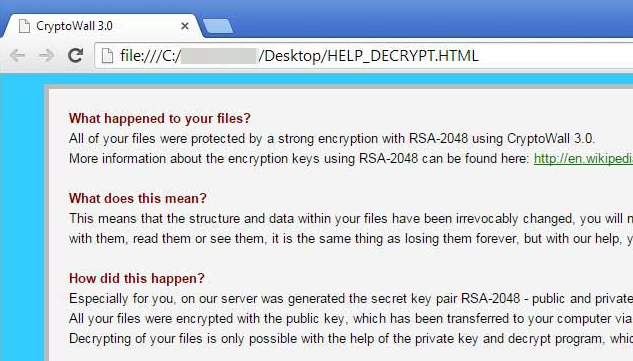

- HELP_DECRYPT.HTML: bruger din webbrowser for at få vist oplysninger om truslen, kryptering og betalingsmetoder

- HELP_DECRYPT.PNG: indeholder oplysninger om CryptoWall 3.0

- HELP_DECRYPT.TXT: den samme som den foregående, men i almindelig tekst

- HELP_DECRYPT.URL: bruger din nuværende browser for at få vist CryptoWall 3.0 Dekryptér service, når Windows er indlæst

Den løsesum budskab vises af CryptoWall 3.0 læser:

Hvad skete der med dine filer?

Alle dine filer blev beskyttet af en stærk kryptering med RSA-2048 ved hjælp CryptoWall 3.0.

Mere information om krypteringsnøglerne hjælp RSA-2048 kan findes her: https://en.wikipedia.org/wiki/RSA_(kryptosystem)Hvad betyder det?

Det betyder, at strukturen og data i dine filer er blevet uigenkaldeligt ændret, vil du ikke være i stand til at arbejde med dem, læse dem eller se dem, Det er det samme som at miste dem for evigt, men med vores hjælp, du kan gendanne dem.Hvordan skete det?

Især for dig, på vores server blev genereret den hemmelige nøglepar RSA-2048 – offentlige og private.

Alle dine filer blev krypteret med den offentlige nøgle, som er blevet overført til din computer via internettet.

Dekryptering af dine filer er kun muligt ved hjælp af den private nøgle og dekryptere program, som er på vores hemmelige server.

Hvad skal jeg gøre?

Ak, hvis du ikke tager de nødvendige foranstaltninger for den angivne tid, så betingelserne for at opnå den private nøgle vil blive ændret.

Hvis du virkelig sætter pris på dine data, så foreslår vi, at du ikke spilder værdifuld tid på at finde andre løsninger, fordi de ikke findes.

Når filen-kryptering proces er overstået, de originale filer slettes. Hvis du ikke har en backup af dine filer, du kunne bruge pålidelig software til at gendanne dem eller en del af dem fra Windows øjebliksbilleder. Nedenfor finder du detaljerede instruktioner om, hvordan du gør det.

Tilslutning til i2P Fails

Den nye version af CryptoWall er blevet opdaget af sikkerhedseksperter hos Microsoft og den franske forsker Kafeine, der har rapporteret, at kommunikationen med C&C (Kommando og kontrol) server er kodet med RC4 algoritme og bruger i2P protokollen.

Som Kafeine forsøgte at teste prøven af den nye trussel, han modtog en fejlmeddelelse hver gang han forsøgte at oprette forbindelse til de fuldmagter. Anmeldelsen, forskeren modtaget, erklærede, at i2P webstedet ikke var tilgængelige på grund af forskellige årsager - manglende evne til at oprette forbindelse til systemer eller overbelastede netværk. Hackerne syntes at være klar til sager som denne, fordi de har givet detaljerede instruktioner om, hvordan du får adgang til dekryptering service på Tor-netværket.

Cryptowall 3.0 Nye distributionsmetoder (September 4, 2015)

Hvordan er Cryptowall 3.0 faldt på systemet?

Cryptowall ransomware har eksisteret længe nok for forskerne at samle detaljerede oplysninger om sine metoder. Den ransomware distribueres primært via e-mails med .ZIP vedhæftede filer. Sidstnævnte indeholder eksekverbare filer masqueraded som PDF-filer. Filerne pågældende kan være enhver form for erhvervskommunikation, såsom:

- Fakturaer

- Indkøbsordrer (Producentorganisationerne)

- Regninger

- Klager

Når den skadelige PDF er lanceret, CryptoWall vil blive installeret på systemet. De skadelige filer vil blive placeret i en af de to mapper %AppData% eller %Temp%. Derefter, truslen vil begynde at scanne systemets drivere til at finde filer til kryptere. Alle drevbogstaver vil blive scannet, fjernelse drev, nettet aktier og DropBox kortlægning inkluderet. Enhver drevbogstav på den inficerede system vil blive kontrolleret for datafiler.

Her er en liste over alle de steder, hvor CryptoWall 3.0 kan befinde sig:

- %Temp%

- C:\[tilfældig]\[tilfældig].exe

- %AppData%

- %ProgramData%

- %LocalAppData%

Kan jeg finde Filer krypteret med CryptoWall 3.0?

Filer krypteret af CryptoWall 3.0 vil blive gemt sammen med deres stier i registreringsdatabasen i Windows. Den undernøgle placering er i følgende format:

→HKCU Software [unikke computer id]\[tilfældig ID]

Et konkret eksempel, der ligner:

→HKCU Software 03DA0C0D2383CCC2BC8232DD0AAAD117 01133428ABDEEEFF

Processen vil blive gentaget for hver krypterede fil under den nævnte nøgle.

ListCwall kan anvendes såvel. Det er et værktøj skabt af bleeping Computer at automatisere konstateringen og eksport af de krypterede filer. Værktøjet kan også sikkerhedskopiere de låste filer til en anden placering, i tilfælde af at brugeren skal arkivere dem og omformatere PC.

Også, her er en liste med filtyper som CryptoWall 3.0 søger at kryptere:

→ .3dm, .3ds, .3fr, .mcmeta, .vfs0, .mpqge, .KDB, .db0, .dba, .rofl, .hkx, .bar, .cfu, .den, .land, .litemod, .aktiv, .smede, .LTX, .BSA, .APK, .RE4, .sav, .lbf, .slm, .Bik, .EPK, .rgss3a, .derefter, .stor, pung, .wotreplay, .xxx, .desc, .py, .M3U, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .PEM, .crt, .himmel, .den, .X3F, .SRW, .PEF, .PTX, .R3D, .RW2, .RWL, .rå, .raf, .orf'en, .NRW, .mrwref, .MEF, .ERF, .KDC, .dcr, .CR2, .CRW, .bugt, .SR2, .SRF, .ARW, .3fr, .DNG, .3g2, .3gp, .3pR, .7fra, .AB4, .accdb, .sql, .mp4, .7fra, .rar, .M4A, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .de, .sum, .iBank, .T13, .t12, .QDF, .gdb, .skat, .pkpass, .bc6, .bc7, .BKP, .QIC, .BKF, .SIDN, .Kidd, .mddata, .ITL, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .GHO, .tilfælde, .svg, .kort, .WMO, .ITM, .sb, .fos, .mov, .VDF, .ztmp, .sis, .sid, .NCF, .menu, .layout, .dmp, .blob, .ESM, .VCF, .vtf, .dazip, .FPK, .MLX, .kf, .IWD, .LSC, .tor, .PSK, .kant, .w3x, .FSH, .NTL, .arch00, .lvl, .snx, .cfr, .FF, .vpp_pc, .LRF, .m2, .JPE, .jpg, .cdr, .indd, .til, .EPS, .pdf, .PDD, .PSD, .dbf, .mdf, .WB2, .rtf, .WPD, .DXG, .xf, .dwg, .pst, .accdb, .CIS, .pptm, .pptx, .ppt, .XLK, .xlsb, .xlsm, .XLSX, .xls, .WPS, .docm, .docx, .doc, .ODB, .Ep, .ODM, .Svar, .afsnit, .odt, .ACCD, .accdr, .accdt, .men, .acr, .handling, .aDB

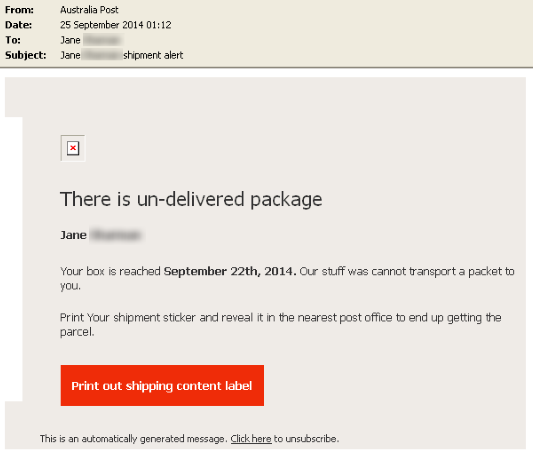

Brugeradfærd og Ransomware. Phishing-svindel

Det, vi beskrev om distributionsmetoder så langt kan kun betyde én ting - de cyberkriminelle udelukkende stole på brugerens interaktion med ondsindet spam. Metoden er kendt som phishing - en form for social engineering ofte indsat til at sprede malware eller indsamle brugeroplysninger. Dette er en eksemplarisk email, hvordan fidus kan synes at brugere:

Image Source: Symantec

Cryptowall Sikkerhedsforanstaltninger Tips

At omgå ondsindede infektioner, undgå at downloade arkivfiler såsom .zip, .krukke, .tager, .7fra, .msi, og eksekverbare / script filer såsom .med, .exe, .scr, .flagermus, .js, .JSE, .vb, .VBE, .WSF, .WSH, .cmd. Altid huske på, at reelle virksomheder vil undgå at sende sådanne typer filer, medmindre du havde en tidligere arrangement sæt.

Derudover, du kan bruge online website vurdering tjenester såsom Norton Safe Web at afgøre, om et websted er sikkert eller usikkert at besøge. Med fil-kryptering trusler, det bedste forsigtighedsprincippet rådgivning er en meget enkel én. Back-up af dine filer. Aways tænker på dette, især når dine data er værdifulde, og du holder en masse af forretningsdokumenter på din pc.

Du kan også tjekke de generelle forsigtighedsregler tips vi har på vores forum om ransomware, der kommet fuld kraft for CryptoWall 3.0 samt.

- VIGTIGT

CryptoWall 3.0 kan kryptere filer på et netværksdrev, hvis det er kortlagt som et drevbogstav. Hvis netværket aktien ikke er kortlagt som sådan, CryptoWall 3.0 vil ikke påvirke de filer, der ligger der. For at sikre åbne aktier, brugere kan kun tillade skrivbar adgang til de nødvendige brugergrupper eller autoriserede brugere. Spidsen er ret vigtigt, når det kommer til trusler som CryptoWall.

Fjern CryptoWall 3.0 og Gendan de krypterede filer

Følg instruktionerne nedenfor for at fjerne alle spor af denne ransomware. Husk, at den bedste og mest sikre måde at gøre det på er ved hjælp af en stærk anti-malware program.

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan efter CryptoWall 3.0 med SpyHunter Anti-Malware værktøj

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Afinstaller CryptoWall 3.0 og relateret malware fra Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, skabt af CryptoWall 3.0 på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af CryptoWall 3.0 der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Boot din pc i fejlsikret tilstand for at isolere og fjerne CryptoWall 3.0

Trin 5: Prøv at gendanne filer krypteret med CryptoWall 3.0.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware infektioner og CryptoWall 3.0 til formål at kryptere dine filer ved hjælp af en krypteringsalgoritme, som kan være meget svært at dekryptere. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

CryptoWall 3.0-FAQ

Hvad er CryptoWall 3.0 Ransomware?

CryptoWall 3.0 er en ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does CryptoWall 3.0 Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does CryptoWall 3.0 Inficere?

Via flere måder. CryptoWall 3.0 Ransomware inficerer computere ved at blive sendt via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of CryptoWall 3.0 is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .CryptoWall 3.0 filer?

Du can't uden en dekryptering. På dette tidspunkt, den .CryptoWall 3.0 filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .CryptoWall 3.0 filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".CryptoWall 3.0" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .CryptoWall 3.0 filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of CryptoWall 3.0 Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

Det vil scanne efter og finde CryptoWall 3.0 ransomware og fjern det derefter uden at forårsage yderligere skade på dit vigtige. CryptoWall 3.0 filer.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can CryptoWall 3.0 Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

About the CryptoWall 3.0 Forskning

Indholdet udgiver vi på SensorsTechForum.com, this CryptoWall 3.0 guide til fjernelse medfølger, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, the research behind the CryptoWall 3.0 ransomware-truslen bakkes op med VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.

store oplysninger! Jeg blev smittet med den “CRYPTOWALL 3,0” virus for nylig, den blev hentet fra mit behov for at downloade Google Chrome og den nyeste Chromecast. Det fortsatte med at downloade malware, som var meget foruroligende. Hvis du har hørt om dette sker når Google Chrome blev installeret, vil du venligst give det videre til alle dine tilhængere.

tak og venlig hilsen!

greg

Hej alle her er en løsning, hvordan du beskytter dine filer og dokumenter af denne virus CryptoWall

youtube.com/ watch?v = kRpJEpJzK1U

Hej Anticryptowall,

Er du sikker på, at din metode virker?

Hej Milena Dimitrova

jeg gjorde den oplevelse så mange gange på billedet diske af forskellige vira især ved krypto virus og resultatet var altid positiv…

Hej igen,

Hvad med CryptoWall 3.0, især?

min chef fik ramt, og hans memory stick blev krypteret. han købte en ny memory stick fra sandisk, der fulgte med et års abonnement på “RescuePRO”og han blev bedt om at gendanne filer, han indsatte sin inficeret stok og softwaren genoprettet sine filer på sin nye stok og nu hans filer er i et sikkert VAULT på den nye pind.

så lad mig vide, hvis der er nogle løsning. Jeg blev også fanget af denne, mens du prøver at opgradere Chrome. Jeg er i desperat behov for en løsning, da jeg ikke har nogen back up. Hver Microsoft fil er inficeret og dekrypteres

også mig. alle mine filer kan ikke være åben.

Med mig også, og jeg heller ikke gendanne da denne funktion ikke er aktiveret på min computer.

Venligst nogen?

bedes helppppppppp alle mine filer blev beskyttet af en stærk kryptering med RSA-2048.

Hej, Tony!

CryptoWall er faktisk et mareridt, og vi er ked af at læse, at du er blevet ramt af det. RSA-algoritmen er blevet indsat af mange ransomware trusler. Du kan være sikker på, at mange brugere og sikkerhed specialister har forsøgt at bryde RSA-2048-kryptering. Mere om RSA-2048 krypteringsnøgle, der er blevet rettet mod computere finder her: sensorstechforum.com/remove-rsa-2048-encryption-key-from-cryptowall-3-0/

RSA-2048 kan brydes, hvis nogen finder en måde at skabe kollisioner, der i sagens natur reducere det forventede antal kombinationer for at knække cipher. At være en cipher, RSA-2048 algoritme kan revnet ved brute force. Brute force revner kan beskrives som en trial-and-error-teknik ansat af programmer til at dechifrere krypterede data som adgangskoder og DES (Data Encryption Standard) nøgler via omfattende indsats i stedet for intellektuel kraft.

RSA-kryptering er en type sprog, der ændrer den normale kode af filen med en unik nøgle. Denne nøgle kan dekrypteres via specifik software, men det kræver en kraftig maskine. Mere om RSA-kryptering emne og hvordan du fjerner CryptoWall manuelt: sensorstechforum.com/restore-files-encrypted-via-rsa-encryption-remove-cryptowall-and-other-ransomware-manually/

Endelig, Vores forskergruppe har udarbejdet flere enkle trin til at følge for at beskytte dine filer fra ransomware trusler: sensorstechforum.com/cryptowall-aaa-files-ransomware-description-protection-and-removal/

Derudover, Hvis du ønsker at lære mere om de er ansat i CryptoWall metoder og de cyberkriminelle bag det, kan du henvise til denne artikel: blog.trendmicro.com/trendlabs-security-intelligence/cryptowall-3-0-ransomware-partners-with-fareit-spyware/

Tak, Jeg fjernede virussen med SpyHunter men mine filer er stadig ødelagt, og jeg kan ikke åbne dem. Vær venlig at hjælpe mig… hvordan man reparere dem????

DU ALLE SÅÅÅ SKRUET…

Med oprindelige fil, kryptere filen og den offentlige nøgle, der bruges til at kryptere filen, kan du dechifrere andre filer, der anvendes, at den offentlige nøgle?

jeg fik hele mit data drev krypteret af cryptowall 3.0 igennem ransomware(conhost) og den havde enda kryptere min gendanelsespunkter og backup den eneste måde jeg fik mine filere igen var ved hjælp af recuva da cryptowall sleter original filen og overskriver dem med en krypteret

Jeg har filer, der ikke kan åbnes for.

Jeg kommer til at betale løsepenge dag eller i morgen.

Jeg har hørt, at hvis vi betaler løsesum for blokeringen alle filerne for sikker (99% jo da).

De ønsker ikke filerne. De vil bare have de penge.

Jeg prøver alt for at fjerne blokeringen af mine filer. Selv nye karpersky software. Intet fungerer.

Havde nogen have den samme oplevelse?

Har nogen betale løsesum før?

Hvad skete der?

Jeg vil lade min erfaring her snart.

Hej Joao,

Først og fremmest, ked af at høre at du har lidt et CryptoWall 3.0 angreb!

Kan du starte et emne i vores forum – sensorstechforum.com/ fora / malware-fjernelse-spørgsmål-og-vejledninger /? Vi vil forsøge at hjælpe dig med hvad vi kan. De fora er mere bekvemt for sådanne diskussioner :)

Bliv hængende,

STF hold

Hej Joao,

Vidste du betale det? Hvad resultatet?

Jeg har det samme problem, men jeg forsøger at løse det..

Hej Joao, Jeg arbejder som tekniker på en virksomhed og en af lederne, Det blev angrebet af denne virus, Jeg spekulerer på, hvis du kunne hente oplysningerne efter at betaling, og mængden af oplysninger, kunne komme?

har du betalt dem >?? og genvundet dine filer eller ej ?

god eftermiddag, mit tilfælde er, at computeren var inficeret med virus, formatere computeren, men alle oplysninger åbner. Jeg har oplysninger om liv og død, og jeg opfordrer genvinde. nogen der kan hjælpe mig. venligst

hmm..

du kan returnere systemet tilbage, men det er kun muligt at have skæbnen op før.

Det er ikke- Du kan downloade Active recovery program som Quelch Recuva ,getdatabach o diskdrill..però, Desværre sådan software er ikke recuperanno 100% ,kun data slettet for nylig . her er et sådant program cleverfiles.com/disk-drill-windows.html

Du kan hjælpe dig,

Hej, Fornerino

Hvis du er blevet smittet med Cryptowall, det er vigtigt at vide, at det bruger en MEGET stærk algoritme, kaldet RSA-2048. Dens dekryptering kan tage år at færdiggøre. Vi råder dig til at prøve at gendanne dine filer ved at gå til en professionel data recovery ekspert eller forsøger at bruge på de aftermentioned værktøjer:

Kaspersky Rektor Decryptor

Denne dekryptering værktøj er meget enkel at bruge og

support.kaspersky.com/viruses/utility#rectordecryptor” support.kaspersky.com/viruses/utility#rectordecryptor

LETHED Data Recovery Wizard Gratis

Her er et gratis program, som bruger forskellige metoder til at søge gennem din computer og gendanne filer, der er endda slettet over al besparelse. Det er ingen garanti for, at det vil arbejde, men nogle siger, at de har genvundet mindst 10 procent af deres filer og nogle andre filer blev delvist brudt. Så hvis du ønsker at prøve det, her er download-linket til værktøjet:

easeus.com/datarecoverywizard/free-data-recovery-software.htm

easeus.com/datarecoverywizard/free-data-recovery-software.htm

Shadow Explorer

Du kan lige så godt prøve at køre Shadow Explorer, hvis du har File History eller backup aktiveret. Du kan downloade det fra her, men bemærk at TeslaCrypt kan lige så godt have ondsindede scripts, der sletter eventuelle sikkerhedskopier og tidligere filversioner. Her er download link til Shadow Explorer:

shadowexplorer.com/downloads.html

shadowexplorer.com/downloads.html

Kig efter den nyeste version, og du kan lige så godt hente den bærbare en, da det sparer dig tid.

Det er så vidt jeg kan foreslå, prøv det og besvare, om du har haft succes. Igen, der er absolut ingen garanti for, at nogen af fremgangsmåderne arbejder, men vi taler om krypterede filer her, efter alt, så det kan være værd at prøve.

Mine alle filer er krypteret med RSA-4096.

Jeg kan ikke åbne nogen file.They beder om 500 USD for dekrypteringsnøgle. Venligst nogen kan hjælpe mig til at dekryptere mine filer, som jeg ikke har nogen backup gendannelse.

Hej Sham,

Første, kan du fortælle mig hvordan du fik at vide, at RSA-4096 blev brugt i dit tilfælde?

SLT Milena!

Kommentar tu vas? Jeg vil gerne have nogle ideer om kryptering, hvordan det går, have en praktisk sag!

På forhånd tak! Jeg forlader min mail eller hvis jeg kan få din mig vil det være meget nyttigt

hej Milena..

Jeg fandt en ransomware fil i min hver mappe…

Hej Sham, kigge ind i din sag, som vi taler!

Kære Milena,

Venter på din hjælp….dit tidligere svar vil være gunstig.

Tak

Hej Sham,

Et emne er startet i vores forum om den særlige kryptering: sensorstechforum.com/forums/malware-removal-questions-and-guides/help!-mine-filer-blev-krypteret-med-stærk-rsa-4096-kryptering!/msg679 / # msg679

Bedes du give os følgende oplysninger der (det er nemmere at diskutere i forum end her) – dit system, nøjagtige filtypenavne føjet til de krypterede filer, løsesum noter, etc. Også, har du fjernet trojansk hest, der har droppet ransomware?

Hej Şeras,

Jeg er fint, men virkelig ked af at se så mange mennesker falder ofre til ransomware. Du kan sende os oplysninger om din ransomware-sag på idunn0 @ abv.bg.

Alle mine filer er med extension vvv ikke, hvordan man dekryptere er meget bekymret kan du hjælpe med at fjerne Cryptowall og har alle mine oplysninger krypteret 20 års arbejde please help

Hej Jorge,

Jeg er dybt ked af at fortælle dig, at uden en ren kopi af dine filer, du højst sandsynligt ikke vil være i stand til at gendanne dine oplysninger. Du kan prøve at bruge TeslaDecoder og Rakhnidecryptor. Men, rapporter viser, at disse dekodere ikke vil hjælpe med .vvv udvidelse, der hører til TeslaCrypt ransomware: sensorstechforum.com/remove-teslacrypt-and-restore-vvv-encrypted-files/

Har du fjernet ransomware med en anti-malware program?

Og’ Det skete for mig. Problemet og’ at hver fil har en anden udvidelse 0A / 0A1 / OMF ECC

du kan’ gøre noget?

Hej, Jeg fangede også denne virus, men det var kun for sent, at jeg indså det, og nu er alle mine filer er krypteret med RSA-2048. De filtypenavne blev ændret, og det lader til, at udvidelsen for hver fil er forskellig fra alle andre, og ingen er de samme. Nogle af filen udvidelser jeg ser nu er .p468t,.16G, .n7r0, .us7m, .25sq, .xo3r4 og så mange flere. jeg har brug for hjælp.

Hej @dbgn

Dette er typisk for ransomware infektioner såsom CTB Locker og CryptoWall 4.0. For for mig at være i stand til i tilstrækkelig grad at give dig hjælp, jeg vil gerne have dig til at sende mig et klip eller et skærmbillede af enhver løsesum besked, som du kan se. Det kan være en .txt fil på skrivebordet eller et billede.

sensorstechforum.com/forums/malware-removal-questions-and-guides/files-encrypted-with-random-file-extensions/

hej , Den invierei til fil , men jeg ved det ikke ‘ hvordan man vedhæfte det til denne besked

hej vencislav

mz laptop er inficeret med dig teslacrzpt virus og alle MZ filer er encrzpted med RSA-4096 nøgle

kunne zou hjælpe me_ venligst

Hej, venner! Min Pc blev smittet, Jeg ved ransomware Eliminer bruge SpyHunter, men muy filer holde krypteret med .MICRO forlængelse. ¿Hvordan jeg kan dekryptere filerne? Tak!!

Hej Ter,

Du er blevet inficeret med en variant af TeslaCrypt. For mere information tjek følgende artikel:

sensorstechforum.com/remove-teslacrypt-3-0-and-restore-micro-encrypted-files/

Du kan også sende filer, så vi kan forsøge at hjælpe med at dekryptere dem. Her er adressen:

idunn0 @ abv.bg

Vi vil udlevere dine filer og sende dem tilbage til dig, hvis succes dekrypteret. Huske på, at da vi får en masse filer, kan det tage lidt tid.

Hej Milena , en af vores system fik inficeret med denne cryptowall 3 og krypteret filerne med .micro forlængelse. Jeg var i stand til at fjerne malware, men efter to dage, en af vores Network Attached Storage fik påvirket såvel. Nu er jeg spekulerer på, hvordan det er muligt ? Jeg troede kun personlige filer fik påvirket af dette script.

Hej Shihas,

Ransomware bruges ofte i angreb på virksomheder. Den dårlige nyhed er, at der er stadig ingen løsning for .micro krypterede filer. Vi kan forsikre dig dog, at sikkerhedseksperter (os inkluderet) gør deres bedste for at bekæmpe denne trussel og slå sin kryptering.

jeg blev installeret en software .efter min .jpg,.mp4-filer er ændret til en .micro udvidelse .pls hjælp til, hvordan du får min gamle filformat .

Hej Nani,

Desværre, du er blevet angrebet af den nyeste version af TeslaCrypt ransomware. Vi forsøger stadig at finde ud af at dekryptere filer krypteret af det. Når vi finder en løsning, vi vil dele det.

Har du fjernet ransomware fra den inficerede computer?

Hej! Min bærbare computer er inficeret med Cryptowall3.0. Jeg har renset det, men alle mine filer er krypteret. Enhver nyheder om, hvordan man dectrypt dem?

Tak!

Det skal bemærkes, at Europol er blevet opmærksom på problemet med ransomware og nu tilbyder en online portal til at hjælpe ofrene secuweb.fr/europol-portail-lutter-ransomwares

Mange tak :)

Jeg har fjernet ransomware men nu har jeg krypterede filer slutter med .albigec. Er der nogen nu, hvordan at dekryptere filerne? (Cryptowall 3.0)

Mine filer er krypteret med RSA2048 algoritme ransomware. Jeg har brug for en decryptor for denne straks. Hjælp venligst

Hej,

Mine filer blev krypteret helt tilbage i 2015 ( af Cryptowall 3.0) Jeg har stadig de filer med mig og anvisningerne til at betale op og hente mine filer. Er der nogen måde at hente disse filer via gratis eller betalt midler?

Hej Naveen,

Desværre, denne ransomware tilfælde forbliver uopklaret, som ingen officiel Decrypter er blevet frigivet til denne dag.

Hej, der er en god løsning for at kryptere mine filer, inden du sender dem til mine samarbejdspartnere, da du ved, at vi er forpligtet til at arbejde hjemme ? Mange tak.