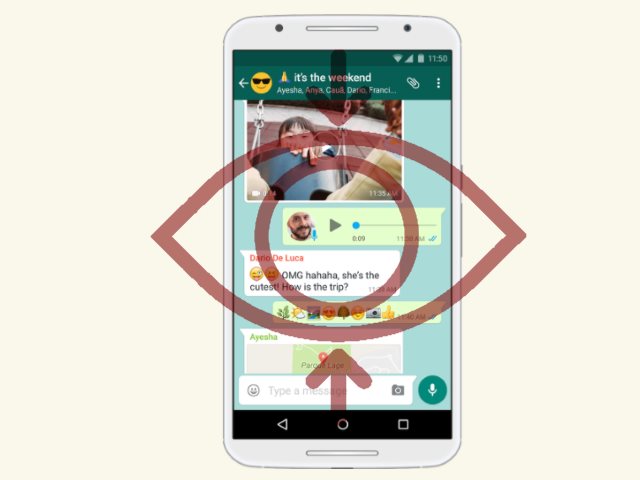

En farlig sikkerhed fejl er blevet identificeret i de populære WhatsApp og Signal messenger aps der giver hackere at skjulte få adgang til krypterede gruppe-chat. De eksperter, der opdagede den udnytter afslører, at problemet ligger i de mellemliggende servere og deres konfiguration. Det faktum, at de er blandt de mest anvendte mobile apps gør det til en alvorlig sårbarhed.

WhatsApp og Signal Security Bugs Exposed: Gruppe Chats ikke længere Secure

Computer kriminelle har opdaget en farlig fejl i to af de mest populære messaging apps - WhatsApp og Signal. De identificerede sikkerhed bugs tillade de kriminelle til at udnytte dem og afsløre indholdet af krypterede gruppe-chat. Sårbarheden blev ikke fundet i selve app men snarere de mellemliggende servere, som videreformidles netværkstrafikken. Forskerne angiver, at malware-brugere, der kan styre dem kan skjulte tilføje nye medlemmer til eventuelle private WhatsApp og Signal private chats uden administratorens tilladelse, som normalt kræves for at gøre det.

I modsætning til andre infrastrukturløsninger messaging apps giver ud samtalen kontrol til de servere, der ikke er omfattet af inden for de vigtigste knudepunkt. Det klassiske eksempel på en multi-chat instans (ligesom den populære IRC-protokollen) arbejde i asynkrone indstillinger. Beskederne indsendt til en central server, som så leverer indholdet selv om nogle af gruppens medlemmer er offline. To vigtigste sårbarhed tillader en gruppe indtrængen at finde sted. Eksperterne demonstrere, hvordan hackere kan bryde ind i gruppesamtaler. Angriberne kan udtrække alle beskeder fra gruppen, og også sende deres egne budskaber. Signal app tildeler administratorrettigheder til alle brugere, som også er uddelegeret til hackere.

WhatsApp og Signal Exploit Metode

For at få adgang til de grupper, de kriminelle har brug for at kende den relevante gruppe-id og telefonnummeret på et af deres medlemmer. To angreb typer kan udføres. Den grundlæggende en kræver det hacker at have været et tidligere medlem af gruppen. De kan optage gruppe-ID anvendelse af en modificeret klient-id og med det ekstraherede information kan genvinde indgang. Den anden type er forfalskning af legitimationsoplysninger, der skal videregives til de mellemliggende app-servere. Ikke kun de hackere kan udtrække, fjerne og redigere indholdet, men de kan også genbestille det. Nogle af de konklusioner, opmærksom på, at WhatsApp Android app beskæftiger en central kontrol komponent, der kan delvist være e omgås for usability årsager.

Forskerne bemærke, at mens disse eksempler fokusere på et begrænset antal populære programmer deres metoder og modeller kan anvendes på andre protokoller samt. eksempler indbefatter: på, Tråd og Facebook Messenger.