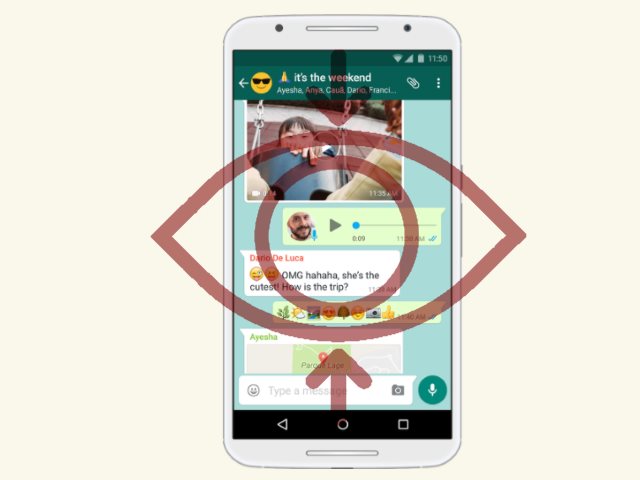

Un bug di sicurezza pericoloso è stato identificato nei popolari aps messenger WhatsApp e segnale che permette agli hacker di avere nascosto l'accesso a chat di gruppo criptati. Gli esperti che hanno scoperto l'exploit rivela che il problema risiede nel server intermedi e loro configurazione. Il fatto che essi sono tra le applicazioni più utilizzate mobili rende una grave vulnerabilità.

WhatsApp e Sicurezza segnale Bugs Exposed: Chat di gruppo non sono più sicuro

i criminali informatici hanno scoperto una falla pericolosa in due delle applicazioni di messaggistica più popolari - WhatsApp e Signal. I bug di sicurezza identificati permettono ai criminali di sfruttare loro e rivelano il contenuto delle chat di gruppo criptati. La vulnerabilità non è stato trovato nella stessa applicazione, ma piuttosto i server intermedi che ha ritrasmesso il traffico di rete. I ricercatori affermano che gli utenti di malware che li possono controllare può segretamente aggiungere nuovi membri a qualsiasi WhatsApp e segnale chat private privati senza avere l'autorizzazione dell'amministratore che di solito è necessario per.

Al contrario di altre soluzioni di infrastruttura delle applicazioni di messaggistica danno i controlli di conversazione per i server che non sono disciplinate dal all'interno del nodo principale. Il classico esempio di un'istanza multi-Chat (come il protocollo IRC popolare) lavori in ambienti asincroni. I messaggi vengono inviati a un server centrale che poi fornisce i contenuti, anche se alcuni dei membri del gruppo sono in linea. Due principale vulnerabilità consente a un gruppo di intrusione di prendere posto. Gli esperti vetrina come gli hacker di computer possibile inserirsi in conversazioni di gruppo. Gli aggressori possono estrarre tutti i messaggi di gruppo e anche inviare i propri messaggi. L'applicazione del segnale assegna privilegi amministrativi a tutti gli utenti che è anche delegata agli hacker.

WhatsApp e Signal Exploit Metodologia

Al fine di ottenere l'accesso ai gruppi criminali hanno bisogno di conoscere l'ID del gruppo in questione e il numero di telefono di uno dei loro membri. Due tipi di attacco possono essere eseguiti. Quella base richiede che l'utente malintenzionato di essere stato un ex membro del gruppo. Possono registrare l'ID di gruppo utilizzando un ID client modificato e con le informazioni estratte possono riacquistare la voce. Il secondo tipo è la forgiatura delle credenziali che devono essere trasmessi ai server intermedi app. Non solo gli hacker possono estrarre, rimuovere e modificare i contenuti, ma possono anche riordinare. Alcune delle conclusioni di notare che l'applicazione WhatsApp Android si avvale di un componente chiave di verifica che può essere parzialmente E aggirata per motivi di usabilità.

I ricercatori fanno notare che, mentre questi esempi si concentrano su un numero limitato di applicazioni popolari loro metodologia ed i modelli possono essere applicati ad altri protocolli come pure. Esempi inclusi: Allo, Filo e Facebook Messenger.