.Try2Cry Virus File (Try2Cry Ransomware) - Retirar Se

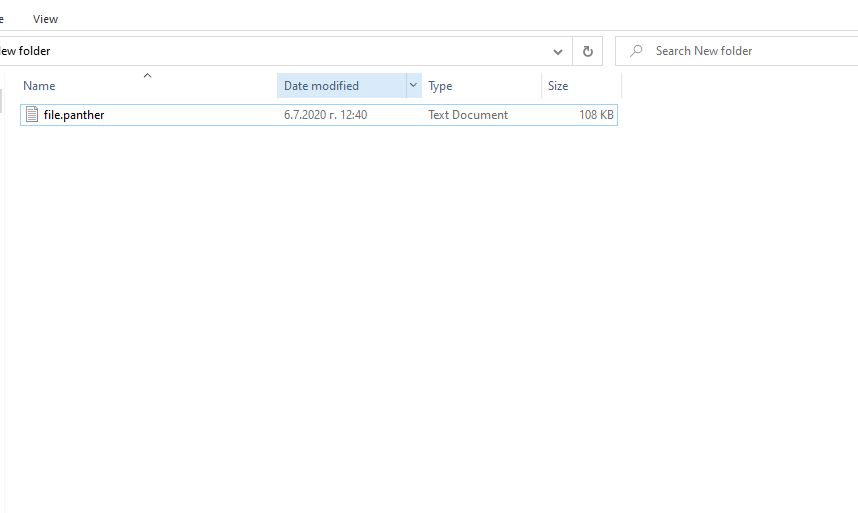

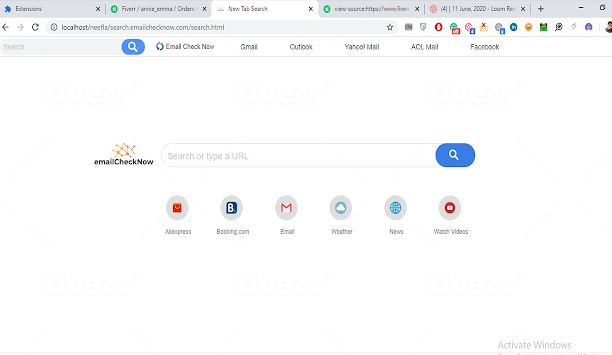

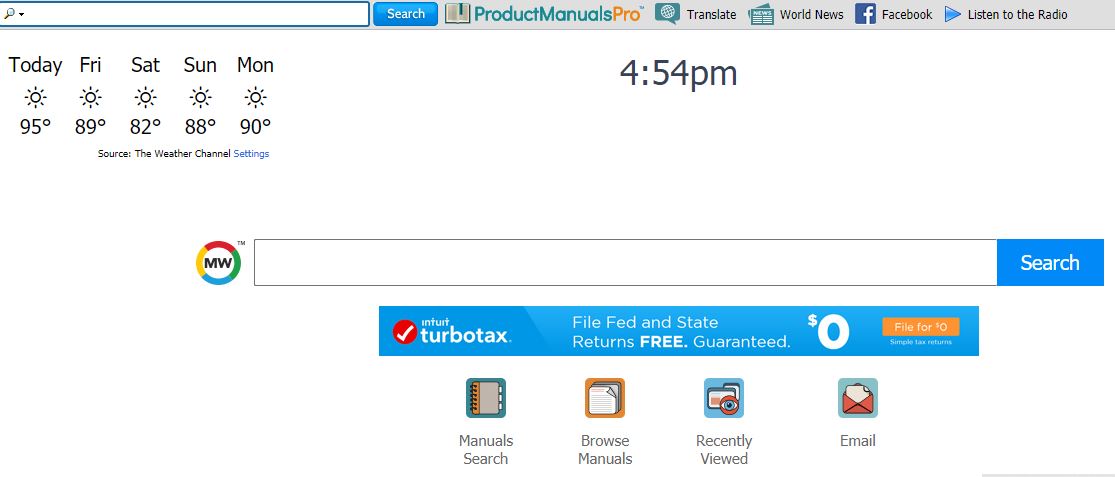

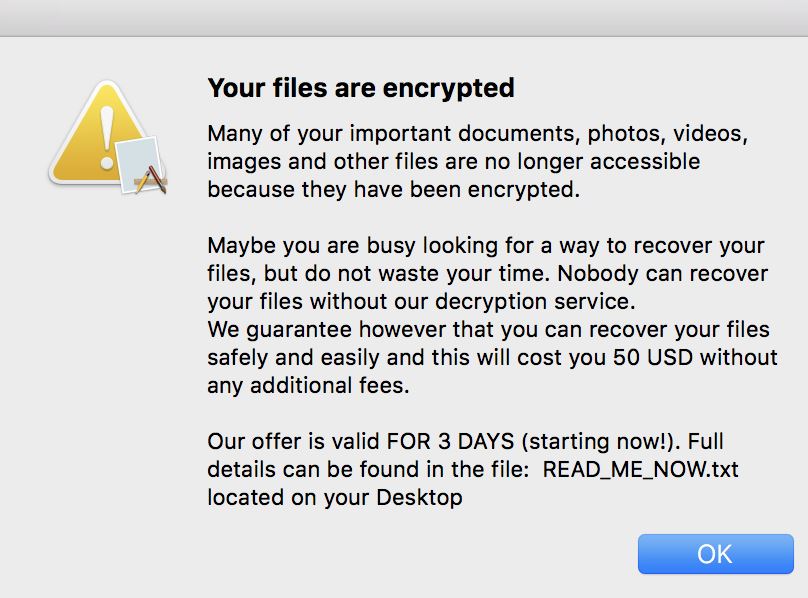

.La extensión de archivo Try2Cry se coloca en todos sus archivos? .El archivo de virus Try2Cry también se conoce como ransomware Try2Cry que bloquea los archivos en una computadora y puede exigir que se pague dinero en algún momento por desbloquearlos. Try2Cry Ransomware…