.Try2Cry-Virendatei (Try2Cry Ransomware) - Entfernen Sie es

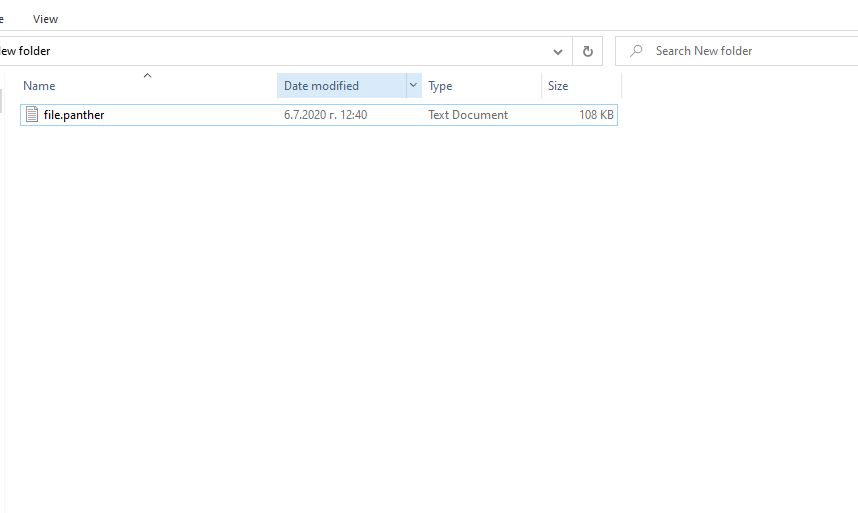

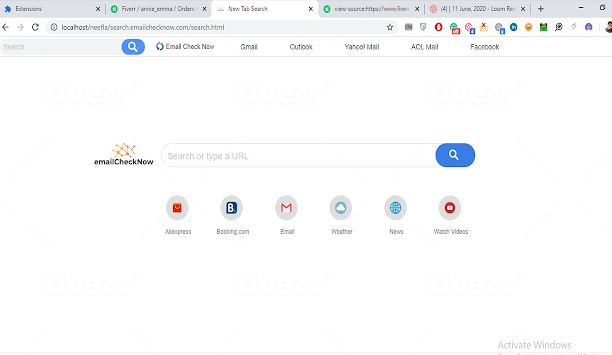

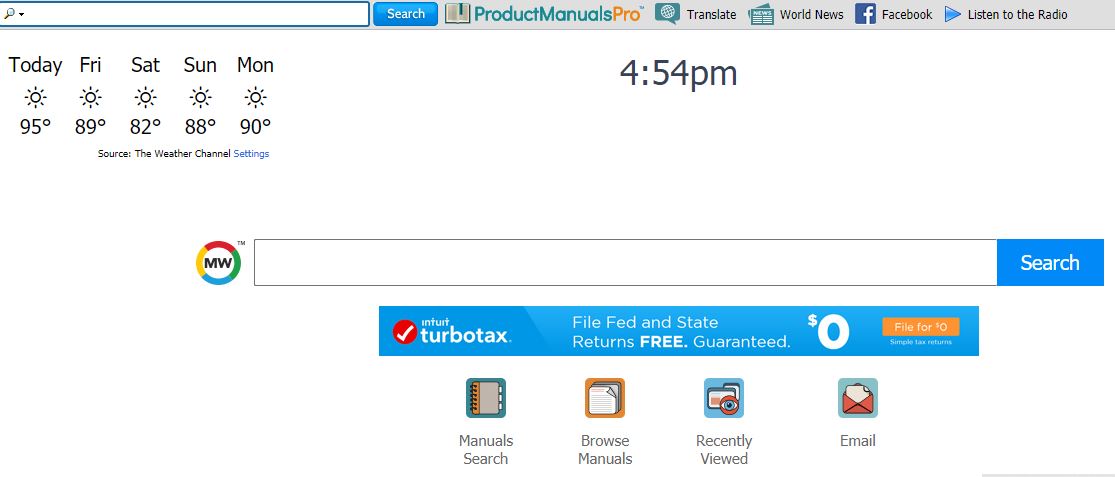

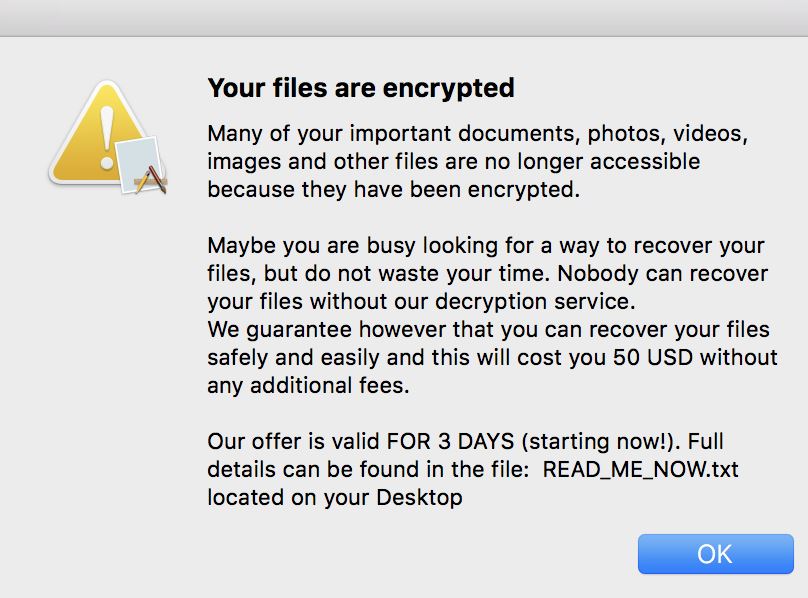

.Die Try2Cry-Dateierweiterung wird auf alle Ihre Dateien gesetzt? .Try2Cry Virus File ist auch als Try2Cry Ransomware bekannt, die Dateien auf einem Computer sperrt und möglicherweise Geld verlangt, um sie irgendwann zu entsperren. Try2Cry Ransomware…