Sin embargo, otra estafa Sextorsión es furtivamente en las bandejas de entrada de los usuarios. La estafa que está utilizando el “Warning! cuenta comprometida!”Línea de asunto se basa en la técnica de suplantación de hacer creer al usuario que su sistema ha sido hackeado.

¿Qué es la suplantación de identidad?

Spoofing es fácil de detectar - los mensajes de spam parece haber sido enviado desde su dirección de correo electrónico.

Este tipo de estafas por lo general afirman que el correo electrónico del destinatario fue hackeado, y es por eso que el correo electrónico no es enviado de ella. Y esta estafa actual hace la misma cosa, con el estafador afirma haber obtenido el acceso completo a la red del destinatario. Sin embargo, estas afirmaciones están lejos de la verdad y que no deben preocuparse por su cuenta o sistema que está siendo hackeado.

La verdad es que los operadores de spam se han spoofing direcciones de correo electrónico por un largo tiempo. Las herramientas que permiten a la suplantación de correo electrónico son sorprendentemente fáciles de conseguir. Todo lo que necesita es un servidor SMTP de trabajo que es un servidor que puede enviar correo electrónico, y el software de correo derecha, El autor del Lifehacker Alan Henry explica.

¿Usted sabía que cualquier servidor de correo puede ser configurado para enviar de un dominio específico, y hay sitios web incluso que le permitirá enviar mensajes de correo electrónico utilizando cualquier dirección de correo electrónico de forma gratuita. Cabe señalar que estos métodos dejan huellas que dan suplantación de distancia. Por eso es importante aprender a leer los encabezados de correo electrónico.

Sin embargo, mostrando sus cabeceras de correo electrónico depende del proveedor de correo electrónico. para Gmail, abrir el correo electrónico y haga clic en los tres puntos verticales junto a la respuesta de flecha y seleccionar “Mostrar original” para revisar los detalles.

La advertencia! cuenta comprometida!”Estafa disecado

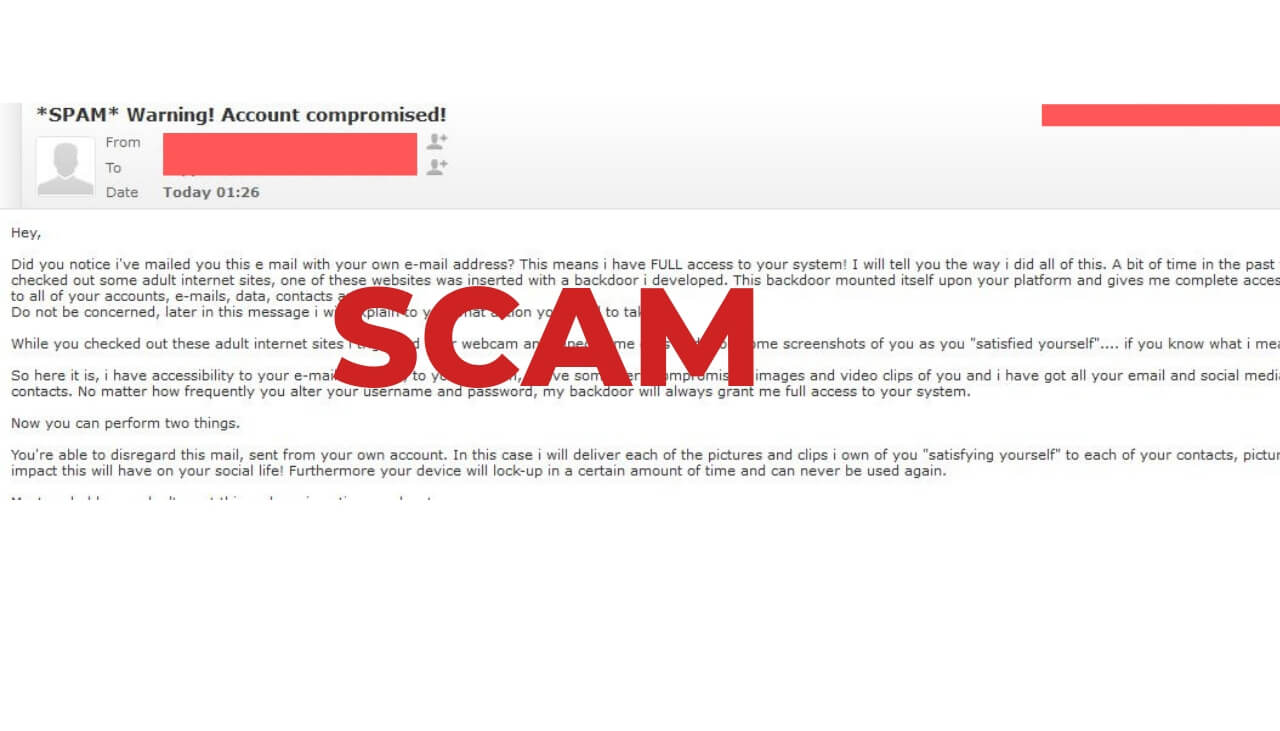

Hemos establecido que la razón por la estafa de correo electrónico parece haber sido enviado desde el correo electrónico se spoofing. Vamos a diseccionar la estafa. Aquí está el texto completo del mensaje de estafa:

Oye,

¿Se dio cuenta que le he enviado por correo electrónico este correo con su propia dirección de correo electrónico? Esto significa que tengo acceso completo a su sistema! Te diré la manera que lo hice todo esto. Un poco de tiempo en el pasado que el check out algunos sitios de Internet para adultos, uno de estos sitios web se insertó con una puerta trasera que he desarrollado. Esta puerta trasera montada en sí sobre su plataforma y me da una accesibilidad completa a todas sus cuentas, e-mails, datos, contactos, etc..

No se preocupe, más adelante en este mensaje voy a explicar a usted lo que la acción que debe tomar.

Mientras que el check out estos sitios de Internet para adultos i han activado la cámara web y grabé algunos clips y tomó algunas capturas de pantalla de usted como usted “satisfecho a sí mismo”…. Si sabes a lo que me refiero.

Asi que aqui esta, tengo acceso a sus cuentas de correo electrónico, a su sistema, Tengo algunas imágenes muy comprometedoras y clips de vídeo de usted y yo tengo todo su correo electrónico y contactos en los medios sociales. No importa con qué frecuencia se altera su nombre de usuario y contraseña, mi puerta trasera siempre me va a conceder acceso completo a su sistema.

Ahora se puede realizar dos cosas.

Usted es capaz de hacer caso omiso de este correo, enviado desde su propia cuenta. En este caso voy a entregar cada una de las fotografías y secuencias de ustedes que poseo “la satisfacción de sí mismo” a cada uno de sus contactos, imaginar el impacto que esto tendrá en su vida social! Además el dispositivo se bloqueará en una cierta cantidad de tiempo y nunca puede ser utilizado de nuevo.

Lo más probable es que no quiere que esto así que aquí es la opción número dos.

Resido en un país donde es muy difícil de encontrar cualquier tipo de trabajo o apoyar a los miembros de mi familia, es por eso que realmente hacer esto, es por eso que soy un hacker. Usted no está apuntado, que acaba de comprobar el sitio web equivocado en el momento equivocado. Así que para mi el secreto que tendrá que realizar una cosa para mí.

Usted tendrá que enviar $780 (Dólar estadounidense) en bitcoins a mi dirección:

1LRuigr82sxPmQt5XDQ7PprJu9qX1rJFMN (Copiar este, que es sensible a mayúsculas).

Me puedo imaginar que no sabe exactamente cómo el uso de bitcoins sin embargo, eso no es un problema, navegar por Google, muchos sitios web ofrecen bitcoins utilizando una tarjeta de débito o de crédito y el proceso es extremadamente rápido.

Considere esto como una donación.

Desde el momento en que se abrió este mensaje ha activado un temporizador. Mi disposición ahora supervisará esta dirección bitcoin particular para las transacciones de entrada. Tienes 12 horas (sólo 12!) para hacer la transacción. Si no generas la transferencia dentro de este plazo el dispositivo se bloqueará, incluso si se desconecta de Internet o cambiar todas sus contraseñas en línea. Encima de que todas sus relaciones recibirá todas las fotos y vídeos desagradables i posee de usted, esto tendrá un gran impacto en su vida social.

Si la transferencia viene antes de su debida mi sistema se apagará automáticamente la puerta trasera en el equipo y eliminar todos los datos, imágenes y vídeos que posee de que además de que nunca van a saber de mí otra vez, entonces pueden ir a vivir su vida como si esto nunca se llevó a cabo.

No deseo hacer daño, pero lo llevo a cabo lo que sea necesario para alimentar a mi cónyuge e hijos.

Porque uno solo 12 h es mejor empezar la transacción en este momento!

Larga historia corta, usted no debe creer todo lo que los reclamos estafador y no debe transferir dinero a las direcciones proporcionadas Bitcoin. Alegando que tiene influencia sobre alguien es un viejo truco de extorsión, y estafadores están aprovechando este enfoque con la esperanza de que van a hacer algo de dinero de los usuarios crédulos.

Una solución simple

Puesto que todas las estafas basados en la extorsión recientes se basan en grabaciones supuestos del receptor viendo contenido para adultos, simplemente tapar la cámara de su ordenador portátil. Esto puede sonar tonto, pero a sabiendas de que su cámara está cubierta no deja lugar para que usted se preocupe, independientemente de las afirmaciones de que el estafador.

Otra cosa simple que usted puede hacer para evitar la recolección de correo electrónico (donde los estafadores y los terceros cosechar direcciones de correo electrónico a granel) es la denominada dirección de correo electrónico munging, o simplemente cambiando la “@” en firmar “a” y el “” en “punto”. Esto es especialmente válido para las personas con correos electrónicos de negocios que son visibles para todo el internet.

Una vez mas, no importa cuán convincente el correo electrónico que recibió sonidos, no caiga en la trampa porque es una estafa.

Si recibe un correo electrónico falso que usted cree que es una estafa, nos puede enviar una palabra utilizando nuestro formulario de contacto página web, comentar sección o en nuestra Facebook o Gorjeo página.