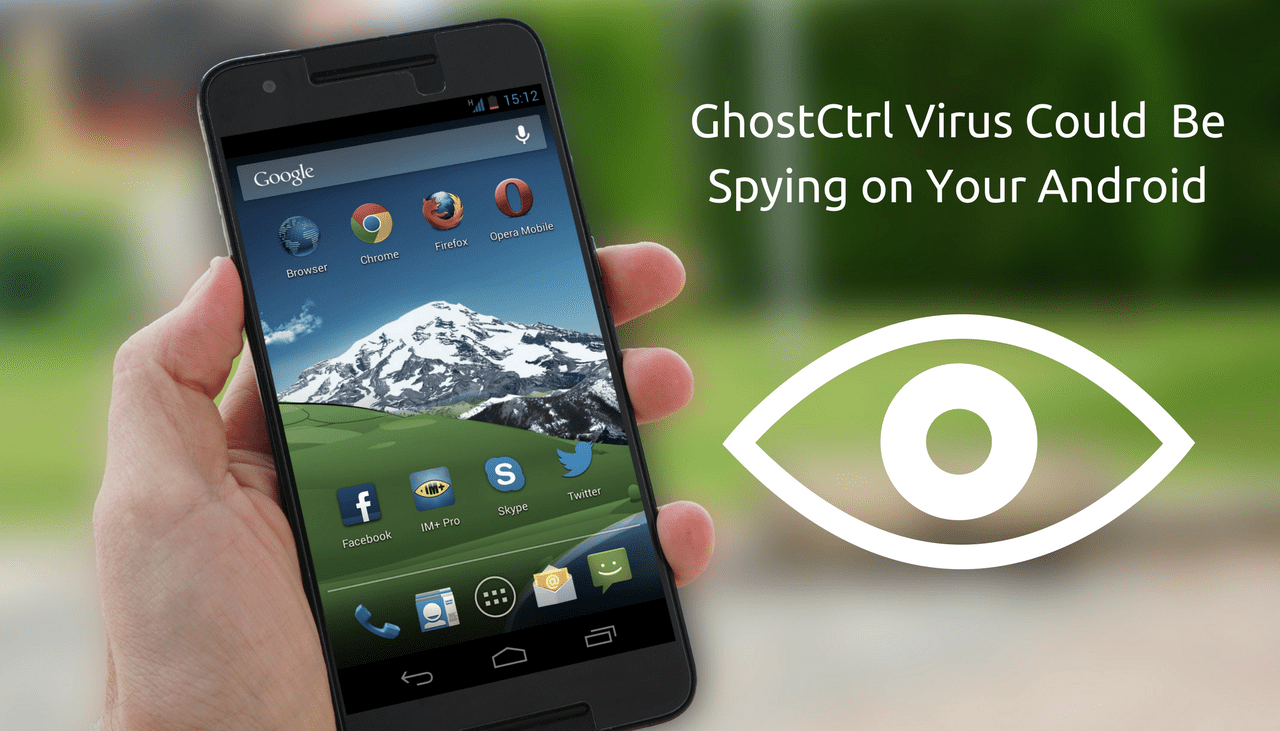

Virus GhostCtrl Android – Los usuarios de espionaje en todo el mundo

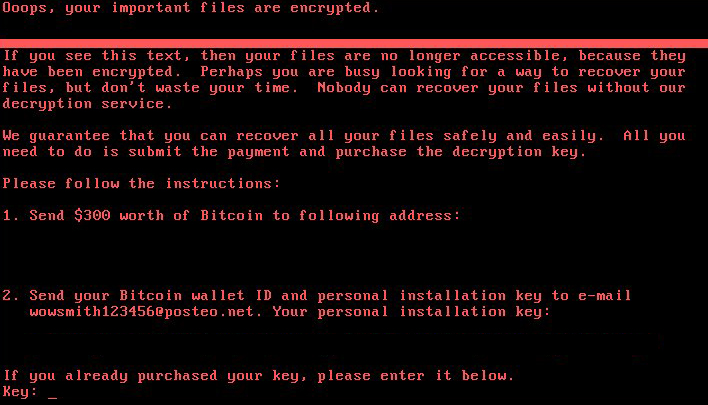

ingenieros de seguridad identifican la familia del virus GhostCtrl Android que tiene la capacidad de espiar a los usuarios en todo momento. El código malicioso contiene un módulo de vigilancia con todas las funciones que se pueden grabar y transmitir audio, vídeo, capturas de pantalla y otros datos sensibles…